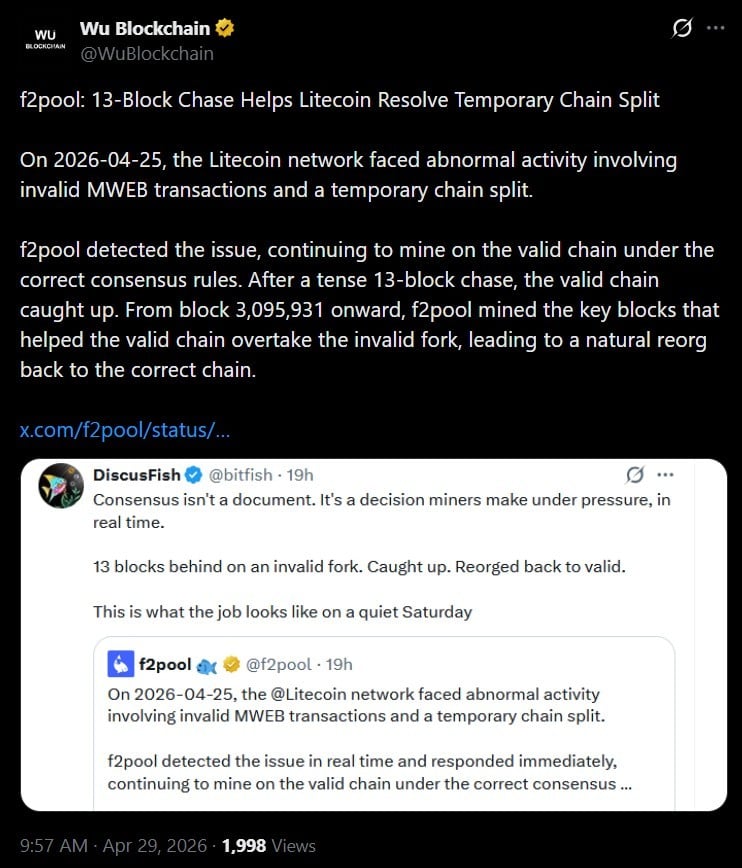

マイニングプール「F2pool」は、ライトコインの一時的なチェーン分裂を解決するために必要な連続する13ブロックすべてをマイニングしたことを確認しました。この分裂は、ネットワークのプライバシー層であるMimbleWimble Extension Blocks(MWEB)の脆弱性を悪用した攻撃者が、無効な85,034 LTCのペグアウトを偽造したことで引き起こされたものです。 主なポイント:

F2poolが全13ブロックを採掘したことで、ライトコインのMWEBチェーン分岐問題は解決しました。

- f2poolは有効なライトコインチェーン上で13ブロックすべてをマイニングし、4月25日のネットワーク分裂を解決しました。

- MWEBの脆弱性を突いた攻撃により、攻撃者は85,034 LTCのペグアウトを偽造し、13ブロックにわたる再編成を引き起こしました。

- Litecoin Core v0.21.5.4では、この攻撃の原因となったインフレーションバグとマイニングノードのストール、両方の修正が施されました。

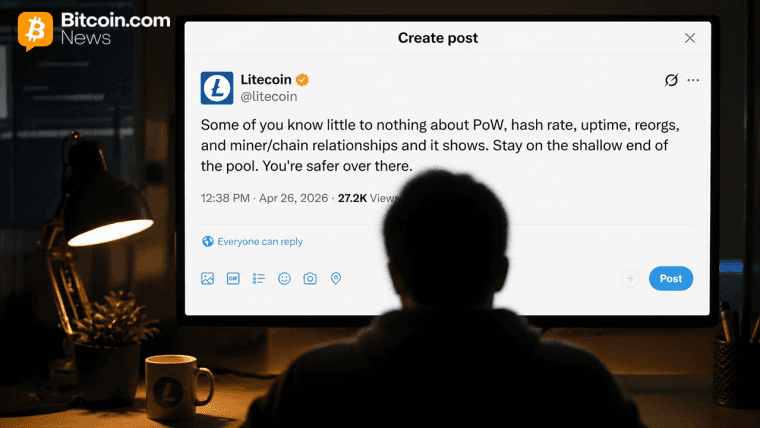

脆弱性悪用の経緯

4月25日、ライトコインネットワークは、取引金額やアドレスを隠蔽できるプライバシー拡張機能MWEBレイヤー上で無効な取引の処理を開始しました。コード内のゼロデイ脆弱性により、攻撃者は不正なペグアウト(MWEBレイヤーからメインチェーンへライトコインを移動させる仕組み)を捏造できました。

予想通り、この混乱で複数の主要マイニングプールが停止し、一時的なチェーン分岐が発生、2つの競合するブロックチェーンが同時に稼働する事態となりました。この事件を受け、Bitcoin.comは包括的な事後分析を報じ、開発者らが迅速に資金を凍結し、復旧対応を調整したと伝えました。

F2poolが介入

約2時間45分にわたり、マイニングプールは連携して再編成(リオーガナイゼーション)を実施し、有効なチェーンを強制的に確立しました。これは、無効なブロックを含むチェーンを、より長い有効なチェーンで置き換えるプロセスです。ltc.supplyのオンチェーンデータによると、F2poolが勝者チェーンの全13ブロックをマイニングし、有効なバージョンを確定的な記録とするために必要な連続したプルーフ・オブ・ワークを提供したことが確認されました。

ネットワークのハッシュレートの圧倒的多数を迅速に動員することで、プールは取り返しのつかない取引確認が確定する前に攻撃者のブロックを事実上孤立させることに成功した。アナリストらはこの取り組みを「13ブロックの追跡」と表現し、ライトコインネットワークが分岐を解消し通常の運用に戻るのに役立ったと述べた。

ライトコインチームは、このインシデントの間、すべての正当な取引が無事であったことを確認しました。その後、ライトコインコアv0.21.5.4がリリースされ、不正なペグアウトを可能にしたインフレーションバグと、混乱の一因となったマイニングノードの停止の両方が修正されました。現在、ネットワークは正常に稼働しています。