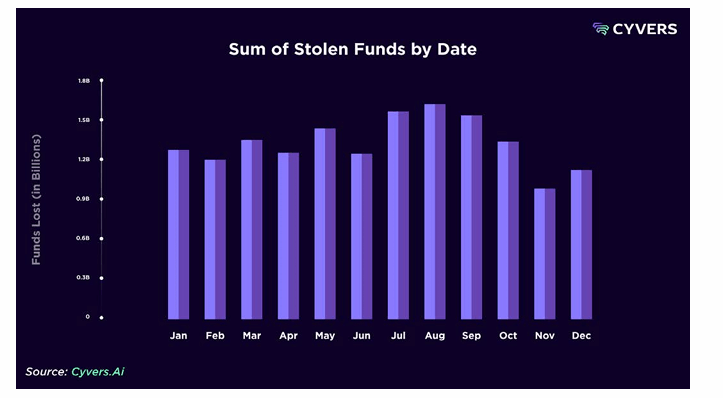

2025년, Web3 사기는 158억 7천만 달러에 이르러 전통적인 해킹으로 인한 손실 25억 달러를 훨씬 넘어섰습니다. 고립된 보안 침해와 달리, 손실은 수백만 건의 거래에 걸쳐 분산되어, 주소 클러스터와 크로스 플랫폼 흐름을 사용하는 ‘산업화된’ 범죄 네트워크의 부상을 반영합니다.

암호화폐 사기, 해킹 및 익스플로잇 손실을 훨씬 뛰어넘어 2025년에 $15.8B에 달해

정교한 네트워크와 ‘승인된’ 사기

2025년, Web3 보안 환경은 극적으로 변화했습니다. Cyvers의 최신 연간 보안 보고서에 따르면, 플랫폼은 158억 7천만 달러 이상의 사기성 가치를 탐지했으며, 이는 같은 기간 전통적인 해킹 및 익스플로이트로 인한 손실인 25억 달러를 훨씬 초과하는 수치입니다.

Bybit 해킹과 같은 대규모 사건이 뉴스에 주목을 받았지만, 사기로 인한 수십억 달러의 손실은 대개 레이더 아래에 있었습니다. 이는 주로 손실이 몇 가지 대규모 침해가 아닌 429만 개 개별 거래에 분산되었기 때문입니다.

보고서는 “산업화된” 범죄의 출현 패턴을 식별합니다. 고립된 사건보다는 같은 사기 운영에 묶인 주소 클러스터를 사용하는 범죄 네트워크가 있습니다. 이러한 네트워크는 여러 거래소, 결제 서비스 제공업체(PSPs), 오프램프를 연결하는 크로스 플랫폼 이동을 촉진합니다.

2025년 위협 환경에서 가장 경악스러운 발전은 정식 승인된 사기에 대한 공격적인 전환으로, 이는 피그 부치링 계획으로 대표됩니다. 보안 프로토콜을 우회하는 전통적인 해킹과는 달리, 이러한 공격은 인간 심리를 이용하여 블록체인의 본질적인 방어를 우회합니다.

더 읽기: AI 피싱, 공급망, 그리고 잃어버린 35억 달러 — 암호화폐의 잔인한 2025년

범죄 조합은 피해자와 수주 또는 심지어 수개월 동안 연관을 지속하면서 복잡한 심리적 플레이북을 배치합니다. 이는 허위의 신뢰를 구축하여 최종 “청산” 사건 전에 피해자가 완전히 참여하도록 보장합니다. 피해자가 기술적으로 자신의 지갑이나 인증된 계정을 통해 이러한 거래를 승인하므로, 전통적인 손상된 계정 플래그를 우회합니다.

“손상된 계정에 초점을 맞춘 전통적인 사기 제어는 종종 이러한 흐름을 인식하지 못합니다. 자금이 플랫폼을 떠나기 전에 이러한 계획을 잡아내기 위해서는 실시간 행동 분석과 엔티티 수준의 위험 점수가 필요합니다,” 라고 보고서는 언급합니다.

사기의 주요 수단으로서의 유동 자산

탐지된 사기성 가치의 대다수는 피아트로 쉽게 전환할 수 있는 세 가지 높은 유동 자산에 집중되어 있었습니다. 이는 탐지된 사기 움직임의 37%를 차지하는 USDT, 36%를 차지하는 ETH, 그리고 25%를 차지하는 USDC입니다.

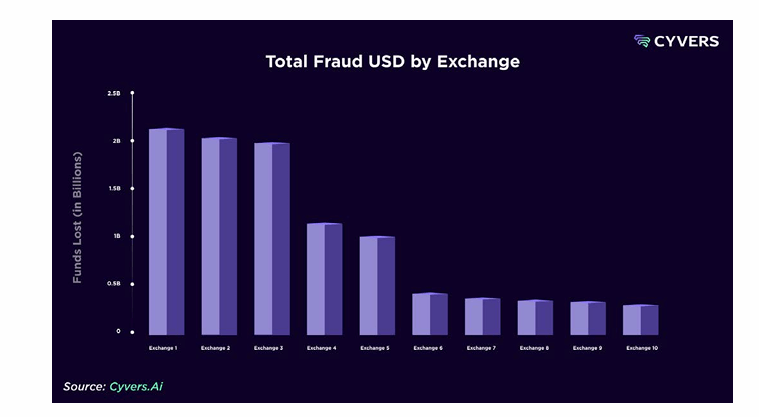

노출은 또한 주요 주요 플레이어들 사이에 집중되어 있습니다. 보고서는 특정 개체를 명명하지 않지만, 단일 광역 거래소가 23억 달러 이상의 사기성 흐름을 차지했음을 밝혔습니다. 또한, 상위 10개 글로벌 거래소 중 3개만이 중앙화된 플랫폼을 통해 라우팅된 모든 사기 볼륨의 거의 절반을 차지했습니다.

2025년 데이터는 암호화폐 사기가 전통적인 조직 범죄에 필적하는 세계적 기업으로 진화했음을 확인해줍니다. 피그 부치링은 여전히 가장 두드러진 “정식 승인”된 사기 모델이지만, 동일한 핵심 인프라에 의존합니다: 유동적 스테이블 코인, 블루칩 자산, 대형 중앙화 거래소.

FAQ ❓

- 2025년에 탐지된 Web3 사기는 얼마나 되나요? Cyvers는 158억 달러의 사기를 추적했으며, 이는 25억 달러의 해킹 손실을 훨씬 초과합니다.

- 어떤 유형의 범죄가 지배적이었나요? 주소 클러스터와 크로스 플랫폼 흐름을 사용하는 “산업화된” 사기입니다.

- 현재 가장 큰 사기 트렌드는 무엇인가요? 인간 심리를 이용하는 피그 부치링과 같은 승인된 계획입니다.

- 어떤 자산과 거래소가 가장 많이 노출되었나요? USDT, ETH, USDC가 대부분의 흐름을 차지했으며, 몇몇 글로벌 거래소가 가장 큰 타격을 받았습니다.