木曜日、攻撃者がWasabi Protocolのデプロイヤー管理キーを乗っ取り、3つのブロックチェーンにまたがるパーペチュアル・ヴォールトおよび流動性プールから、推定450万ドルから550万ドルを不正に引き出しました。 主なポイント:

攻撃者が3つのチェーンでデプロイ管理キーを奪取し、Wasabi Protocolが500万ドルの損失を被りました

- 2026年4月30日、攻撃者はWasabi ProtocolのデプロイヤーEOA管理キーを侵害し、450万ドルから550万ドルを不正に引き出しました。

- Virtuals Protocolは侵害直後に証拠金預入を凍結しましたが、同プロトコルのセキュリティ自体は完全に維持されました。

- Wasabi Protocolは現時点で公式声明を発表していません。ユーザーはEthereum、Base、Blastの各プラットフォームで全ての承認を取り消す必要があります。

DeFiプロトコル「Wasabi」、管理キーのハッキングにより500万ドルを失う

侵害されたアドレス(0x5c629f8c0b5368f523c85bfe79d2a8efb64fb0c8)は、WasabiのPerpmanagerコントラクトを管理する唯一の管理者キーでした。 報道によると、攻撃者はこのキーを使い、悪意のあるヘルパー契約にADMIN_ROLEを付与したうえで、WasabivaultプロキシとWasabilongpoolに対して不正なUUPSプロキシアップグレードを実行し、担保とプールの残高を窃取しました。

セキュリティ企業のHypernativeは、3つのチェーンすべてでこのインシデントをハイリスクアラートとして報告しました。Blockaid、Cyvers、Defimonalertsもリアルタイムでこの活動を検知しました。Hypernativeは同社がWasabiの顧客ではないとしながらも、独自に侵害を検知し、詳細な技術分析を行うと表明しました。

攻撃はUTC 07:48頃にはじまり、約2時間にわたって継続しました。デプロイ者はイーサリアム、Base、Blast上に存在する攻撃者が制御するコントラクトにADMIN_ROLEを付与しました。その後、悪意のあるコントラクトが7~8つのWasabiVaultプロキシに対してstrategyDeposit()を呼び出し、偽の戦略を渡しました。これによりdrain()関数がトリガーされ、すべての担保が攻撃者に返還されました。

その後、イーサリアムおよびBase上のWasabilongpoolが悪意のある実装にアップグレードされ、残高が一掃されました。資金はETHに集約され、必要に応じてブリッジされて複数のアドレスに分散されました。初期の報告では、Tornado Cashに関連する活動が確認されています。最大の単一損失は840.9 WETHと報告されており、攻撃当時の価値は190万ドル以上に相当します。 このほか、sUSDC、sREKT、PEPE、MOG、NEIRO、ZYN、ビットコインに加え、VIRTUAL、AERO、cbBTCなどBaseチェーン上の資産も流出した。Defillamaのデータによると、攻撃発生前、Wasabiの総ロック済み価値(TVL)は全チェーン合計で約850万ドルだった。

これはスマートコントラクトの脆弱性ではなく、鍵管理上の失敗です。再入攻撃やロジックの悪用は関与していません。攻撃者はフィッシング、マルウェア、または直接的な窃盗を通じて秘密鍵を入手し、アップグレード可能なプロキシアーキテクチャを悪用して、通常のセキュリティチェックをトリガーすることなく資金を流出させたものと見られます。

Wasabiを通じて証拠金預入を可能にしていたVirtuals Protocolは、侵害が検出されると迅速に対応しました。チームはすべての証拠金預入を凍結し、自社のセキュリティが完全に維持されていることを確認しました。Virtuals上での取引、出金、およびエージェントの運用は中断なく継続されました。チームはユーザーに対し、Wasabi関連の取引への署名を避けるよう警告しました。

現時点でWasabi Protocolは公式声明やインシデント報告を発表していません。同プロトコルは過去に無関係なインシデントの際には迅速に対応しており、ZellicおよびSherlockによる監査も受けていますが、今回の攻撃はそれらの保護策を完全に回避しました。影響を受けるユーザーは、Ethereum、Base、Blast上のすべてのWasabi承認を直ちに撤回することが推奨されます。Revoke.cash、Etherscan、Basescanなどのツールを使用すると、有効な承認を特定するのに役立ちます。 残ったLPポジションは速やかに引き出し、チームが鍵のローテーションと契約の完全な整合性を確認するまでは、Wasabi関連の取引には一切署名しないよう注意が必要です。このインシデントは、2026年のDeFi全体で見られるパターンに符合します。アップグレード可能なプロキシ契約と中央集権的な管理者鍵の組み合わせは、十分に監査されたコードさえも迂回できる単一障害点を作り出します。1つの鍵が複数のチェーンにわたるアップグレード権限を制御している場合、1つの侵害がプロトコル全体に影響を及ぼす事態となります。

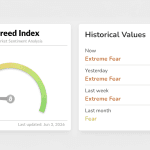

Wasabiの侵害は孤立した出来事ではありませんでした。2026年4月には、確認された約12件のインシデントを通じてDeFiプロトコルから6億ドル以上が流出しており、この分野において史上最悪の月の一つとなっています。4月1日には、攻撃者がガバナンス操作とオラクル悪用により、Solana上のDrift Protocolから20分足らずで約2億8500万ドルを流出させました。

2つ目の大きな打撃は4月18日頃に発生しました。イーサリアム上のKelpDAOがLayerzeroブリッジの脆弱性を突かれ、約2億9200万ドル相当のrsETHが流出したほか、Aaveなどレンディングプラットフォーム全体で100億ドルを超える二次的な被害が連鎖しました。そのほか、Silo Finance、Cow Swap、Grinex、Rhea Finance、Aftermath Financeなどに対して月を通して小規模な攻撃が相次ぎました。

ほぼすべてのインシデントに共通するのは、コードレベルのバグではなく、管理キーの侵害、ブリッジの脆弱性、アップグレード可能なプロキシのリスクであり、監査だけでは防ぎきれない集中管理ポイントの問題が露呈しています。Wasabiの状況は依然として流動的です。ユーザーは公式アカウント@wasabi_protocolおよびセキュリティ企業のフィードを監視し、最新情報を確認すべきです。