Một báo cáo của Dune Analytics cho thấy gần một nửa số ứng dụng trên Layerzero đang sử dụng mức bảo mật DVN thấp nhất. Kết quả này làm dấy lên lo ngại về rủi ro liên chuỗi sau các vụ khai thác gần đây.

Dữ liệu từ Dune cho thấy gần 50% ứng dụng trên Layerzero chỉ áp dụng các biện pháp bảo mật cơ bản

Điểm chính

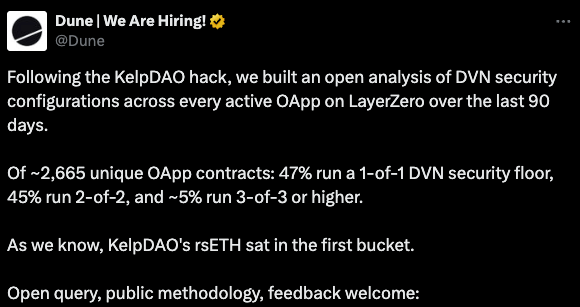

- Dune Analytics phát hiện 47% trong số 2.665 ứng dụng Layerzero sử dụng DVN 1-of-1, làm gia tăng rủi ro bảo mật.

- Vụ khai thác rsETH của KelpDAO cho thấy các cấu hình tối thiểu có thể phơi bày lỗ hổng liên chuỗi.

- Chỉ khoảng 5% sử dụng 3 DVN trở lên, cho thấy các cấu hình mạnh mẽ hơn có thể gia tăng khi sự giám sát ngày càng chặt chẽ.

Hầu hết các ứng dụng Layerzero đều dựa vào các cấu hình bảo mật DVN cơ bản

Gần một nửa số ứng dụng được xây dựng trên Layerzero đang hoạt động với mức cấu hình bảo mật thấp nhất, theo dữ liệu mới từ Dune Analytics, nhấn mạnh các lỗ hổng tiềm ẩn trong cơ sở hạ tầng xuyên chuỗi.

Phân tích được thực hiện trong 90 ngày qua đã xem xét khoảng 2.665 hợp đồng ứng dụng đa chuỗi (OApp) duy nhất và việc sử dụng Mạng xác minh phi tập trung (DVN) của Layerzero. Kết quả cho thấy 47% trong số các ứng dụng này sử dụng cấu hình DVN 1-of-1, mức tối thiểu cần thiết để xác thực tin nhắn xuyên chuỗi.

Thêm 45% sử dụng cấu hình 2-of-2, trong khi chỉ khoảng 5% áp dụng các cấu hình mạnh mẽ hơn yêu cầu ba hoặc nhiều trình xác thực độc lập. Kết quả này được công bố sau vụ tấn công vào KelpDAO, sự việc đã thu hút sự chú ý mới về cách các giao thức xuyên chuỗi quản lý bảo mật.

Theo dữ liệu, sản phẩm rsETH của KelpDAO, vốn bị ảnh hưởng trong vụ việc, thuộc vào hạng mục 1-of-1 thấp nhất.

Mô hình DVN của Layerzero cho phép các nhà phát triển lựa chọn số lượng trình xác minh độc lập cần thiết để xác nhận các giao dịch xuyên chuỗi. Mặc dù tính linh hoạt này cho phép tùy chỉnh dựa trên chi phí và hiệu suất, nhưng nó cũng tạo ra sự đánh đổi giữa hiệu quả và bảo mật.

Ví dụ, cấu hình 1-of-1 chỉ dựa vào một trình xác minh duy nhất, tạo ra một điểm lỗi tiềm ẩn. Các cấu hình cao hơn phân bổ sự tin cậy cho nhiều bên nhưng có thể làm tăng độ phức tạp và chi phí vận hành.

Bảng điều khiển của Dune cung cấp phân tích chi tiết về cách các ứng dụng cấu hình các thông số này trên các chuỗi, tài sản và dự án khác nhau. Dữ liệu được trình bày không xếp hạng hoặc gán điểm bảo mật, vì công ty lưu ý rằng số lượng DVN đơn thuần không đủ để xác định đầy đủ hồ sơ rủi ro của một giao thức.

Các yếu tố khác, như tính độc lập của các nhà điều hành trình xác minh, ngưỡng bảo mật tùy chọn và giá trị của tài sản được chuyển giao, cũng đóng vai trò quan trọng. Tuy nhiên, sự phổ biến của các cấu hình tối thiểu cho thấy nhiều nhà phát triển ưu tiên sự đơn giản và chi phí hơn là tính dự phòng.

Các phát hiện này nhấn mạnh một thách thức lớn hơn trong tài chính phi tập trung, nơi tính linh hoạt của cơ sở hạ tầng thường chuyển trách nhiệm về các quyết định bảo mật sang các nhà phát triển. Trong thực tế, điều này có thể dẫn đến các tiêu chuẩn không đồng đều trong toàn bộ hệ sinh thái. Hiện tại, dữ liệu chỉ ra một hệ thống trong đó bảo mật cơ bản vẫn được áp dụng rộng rãi, ngay cả khi các rủi ro liên quan đến nó trở nên rõ ràng hơn.