Il 24 aprile 2026, la startup post-quantistica Project Eleven ha assegnato il suo premio Q-Day da 1 BTC al ricercatore indipendente Giancarlo Lelli per aver violato una chiave di crittografia a curva ellittica da 15 bit su un computer quantistico IBM accessibile al pubblico, un risultato che l'azienda ha definito la più grande dimostrazione pubblica di questo tipo mai realizzata fino ad oggi. Punti chiave:

L'hardware quantistico di IBM riesce a decifrare una chiave ECC a 15 bit, ma gli sviluppatori di Bitcoin sostengono che i bit casuali corrispondano al risultato

- Il 24 aprile Project Eleven ha assegnato al ricercatore Giancarlo Lelli 1 BTC (78.000 dollari) per aver violato una chiave ECC a 15 bit su hardware quantistico IBM.

- Gli sviluppatori di Bitcoin hanno dimostrato che il risultato di Lelli è replicabile con rumore casuale, segnalando un vantaggio quantistico pari a zero rispetto ai metodi classici.

- Il divario tra i 15 bit e i 256 bit secp256k1 di Bitcoin rimane un abisso ingegneristico di 2^241, lasciando per ora intatta la sicurezza del BTC.

Project Eleven assegna a Giancarlo Lelli 1 BTC per la violazione quantistica dell'ECC a 15 bit, ma gli sviluppatori di software la definiscono rumore

Project Eleven ha descritto l'impresa come un aumento di 512 volte della complessità dello spazio di ricerca rispetto a una precedente violazione ECC a 6 bit completata dall'ingegnere Steve Tippeconnic su hardware IBM nel settembre 2025. Il CEO Alex Pruden ha definito il risultato come la prova che gli attacchi quantistici all'ECC non richiedono più laboratori nazionali o hardware proprietario.

Il premio, del valore di circa 78.000 dollari al momento dell'assegnazione, era stato concepito per offrire misurazioni pubbliche riproducibili degli attacchi quantistici all'ECC per chiavi di lunghezza compresa tra 1 e 25 bit. Il contributo di Lelli, comprensivo di codice completo e log di esecuzione, è disponibile pubblicamente su Github.

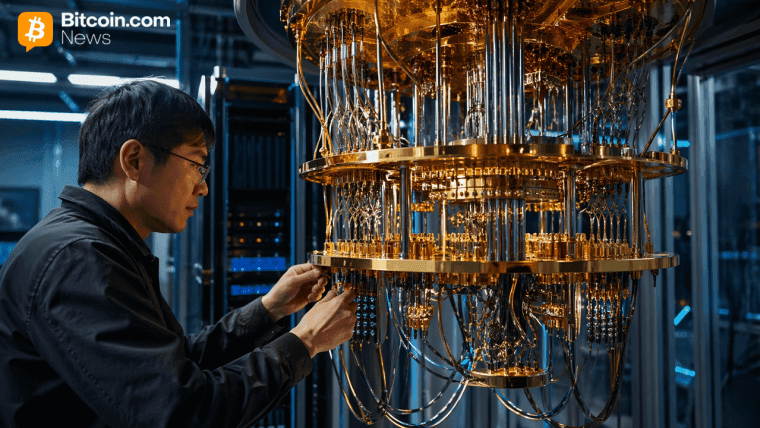

Lelli ha implementato una variante a due registri dell'algoritmo di Shor sull'hardware cloud di IBM Quantum, prendendo di mira curve ellittiche della forma utilizzata nello standard secp256k1 di Bitcoin. Il circuito è stato eseguito su più processori IBM Heron r2, tra cui ibm_torino e ibm_fez, e si è basato su tecniche progettate per dispositivi quantistici di scala intermedia rumorosi.

Gli sviluppatori di Bitcoin e i crittografi si sono affrettati a respingere il risultato, sostenendo che l'hardware quantistico non aggiungesse alcun valore significativo all'esito. Il post di Project Eleven su X che annunciava il traguardo ora riporta una verifica dei fatti nelle Note della Comunità, in cui si afferma che l'approccio utilizzato per recuperare la chiave ECC a 15 bit si basa sulla verifica classica di output indistinguibili dal rumore casuale, il che equivale di fatto a un'ipotesi classica.

L'ex manutentore di Bitcoin Core Jonas Schnelli ha analizzato il contributo di Lelli e ha scoperto che il circuito IBM, che gestiva circa 98.000 porte con una fedeltà per porta di circa il 99,5%, produceva output statisticamente indistinguibili dal lancio casuale di una moneta.

Schnelli ha riprodotto il recupero completo della chiave in circa 20 righe di Python utilizzando bit puramente casuali, senza alcun hardware quantistico coinvolto. La sua conclusione è stata diretta: il computer quantistico non ha aggiunto alcun segnale rilevabile rispetto alla casualità classica. Il fondatore di Coinkite, Rodolfo Novak, ha insistito sul fatto che Project Eleven sta fuorviando il pubblico, definendo le sue affermazioni sul quantistico “teatro”. Su X ha sostenuto che "la chiave privata viene risolta in modo classico prima ancora che il circuito quantistico venga eseguito" e che il sistema "non sta trovando nulla — gli viene fornita la risposta", aggiungendo che i risultati si basano su "un filtro di verifica classico". Novak ha concluso che, sebbene "la minaccia quantistica per Bitcoin sia reale ma lontana", le demo odierne sono "calcoli classici travestiti da quantistici".

Il ricercatore Yuval Adam ha confermato la scoperta in modo indipendente sostituendo il backend quantistico IBM di Lelli con /dev/urandom, il generatore di numeri casuali classico di Linux, e recuperando la chiave di destinazione in modo identico. La curva a 15 bit comporta uno spazio di ricerca di sole 32.767 possibili chiavi private, abbastanza piccolo da consentire a un verificatore classico che controlla i candidati rispetto alla chiave pubblica di trovare una corrispondenza attraverso un campionamento quasi casuale con alta probabilità.

Il sostenitore di Bitcoin Jimmy Song ha descritto il computer quantistico come un dispositivo che svolge la stessa funzione di /dev/urandom. L'account X TFTC ha osservato in un thread molto letto che ogni dimostrazione pubblica dell'algoritmo di Shor su ECC fino ad oggi si basa su un precalcolo classico che codifica effettivamente la risposta nel circuito prima che l'hardware quantistico venga eseguito.

I critici hanno anche sottolineato un conflitto di interessi nella struttura del premio. Project Eleven, sostenuto da Coinbase Ventures, Castle Island Ventures, Variant e Balaji Srinivasan, ha creato il premio, ha valutato le proposte attraverso tre fisici indipendenti, ha assegnato la ricompensa e poi ha emesso comunicati stampa avvertendo che circa 6,9 milioni di BTC detenuti in portafogli con chiavi pubbliche esposte erano esposti a un potenziale rischio a lungo termine. L'azienda vende strumenti di crittografia post-quantistica.

Il fondatore di Project Eleven risponde alle critiche

Pruden ha riconosciuto in un thread successivo che il risultato non era il Q-Day e che gli esperimenti dell'era NISQ dipendono abitualmente dall'assistenza classica. Ha sostenuto che la demo rappresentava comunque un progresso incrementale e riproducibile su hardware pubblico accessibile e che la pianificazione della migrazione verso la crittografia post-quantistica rimane una priorità ragionevole a lungo termine. Il dirigente di Project Eleven ha aggiunto:

"In conclusione: si tratta di un progresso incrementale in un campo rumoroso e agli albori — non è il Q-Day. Evidenzia perché monitoriamo le riduzioni delle risorse e perché la pianificazione della migrazione post-quantistica è importante per la sicurezza a lungo termine. Lo scetticismo è salutare; spostare i paletti non lo è. Sono felice di discutere i dettagli tecnici o condividere il feedback del repository e dei giudici."

Il divario tra il risultato di Lelli e qualsiasi minaccia pratica per Bitcoin è sostanziale. La curva secp256k1 di Bitcoin opera con una sicurezza a 256 bit. La distanza da 15 bit a 256 bit rappresenta un fattore di 2 alla potenza di 241 in termini di difficoltà computazionale. Anche le recenti ricerche più ottimistiche, tra cui un articolo di Google pubblicato nell'aprile 2026, stimano che per violare l'ECC a 256 bit sarebbero necessari meno di 500.000 qubit fisici, una soglia che l'attuale hardware quantistico non riesce affatto a raggiungere.

L'episodio illustra una tensione che persiste nella copertura mediatica del quantum computing: le tappe fondamentali incrementali dell'hardware generano titoli, ma la distanza tra le dimostrazioni su scala ridotta e i sistemi crittografici di produzione rimane un divario ingegneristico senza una soluzione a breve termine. Il modello di sicurezza di Bitcoin dipende da quel divario, e gli sviluppatori affermano che rimane intatto.