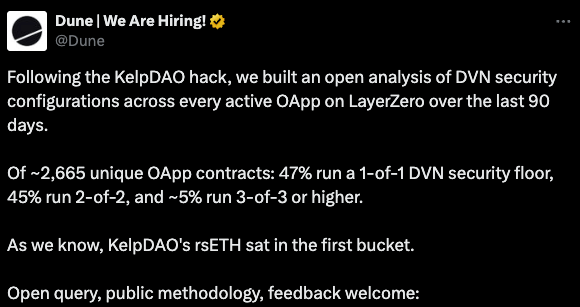

Dune Analytics की एक रिपोर्ट से पता चलता है कि लगभग आधे Layerzero एप्लिकेशन DVN सुरक्षा के सबसे निचले स्तर पर निर्भर हैं। हालिया शोषणों के बाद इन निष्कर्षों ने क्रॉस-चेन जोखिम को लेकर चिंताएँ बढ़ा दी हैं।

ड्यून डेटा से पता चलता है कि लगभग 50% लेयरजीरो ऐप्स बेसिक सुरक्षा का उपयोग करते हैं।

मुख्य निष्कर्ष

- Dune Analytics ने पाया कि 2,665 लेयरजीरो ऐप्स में से 47% 1-ऑफ-1 DVN का उपयोग करते हैं, जिससे सुरक्षा जोखिम बढ़ जाते हैं।

- KelpDAO rsETH एक्सप्लॉइट इस बात को उजागर करता है कि कैसे न्यूनतम सेटअप क्रॉस-चेन कमजोरियों को उजागर कर सकते हैं।

- केवल ~5% 3+ DVN का उपयोग करते हैं, जिससे यह संकेत मिलता है कि जांच बढ़ने के साथ मजबूत कॉन्फ़िगरेशन बढ़ सकते हैं।

अधिकांश लेयरज़ीरो OApps बुनियादी DVN सुरक्षा विन्यासों पर निर्भर करते हैं

Dune Analytics के नए डेटा के अनुसार, लेयरज़ीरो पर निर्मित लगभग आधी एप्लिकेशन सबसे कम स्तर की सुरक्षा कॉन्फ़िगरेशन के साथ काम कर रही हैं, जो क्रॉस-चेन इंफ्रास्ट्रक्चर में संभावित कमजोरियों को उजागर करता है।

पिछले 90 दिनों में किए गए इस विश्लेषण में लगभग 2,665 अद्वितीय ऑमनिचेन एप्लिकेशन (OApp) कॉन्ट्रैक्ट्स और लेयरज़ीरो के विकेंद्रीकृत सत्यापनकर्ता नेटवर्क (DVN) के उनके उपयोग की समीक्षा की गई। इसमें पाया गया कि इनमें से 47% एप्लिकेशन 1-ऑफ-1 डीवीएन सेटअप पर निर्भर हैं, जो क्रॉस-चेन संदेशों को मान्य करने के लिए आवश्यक न्यूनतम सीमा है।

अन्य 45% 2-ऑफ-2 कॉन्फ़िगरेशन का उपयोग करते हैं, जबकि केवल लगभग 5% ही तीन या अधिक स्वतंत्र सत्यापकों की आवश्यकता वाले अधिक मजबूत सेटअप का उपयोग करते हैं। ये निष्कर्ष केल्पडीएओ एक्सप्लॉइट के बाद सामने आए हैं, जिसने इस बात पर फिर से जांच की रोशनी डाल दी है कि क्रॉस-चेन प्रोटोकॉल सुरक्षा का प्रबंधन कैसे करते हैं।

डेटा के अनुसार, केल्पडीएओ का rsETH उत्पाद, जो इस घटना से प्रभावित हुआ था, सबसे निचले 1-ऑफ-1 श्रेणी में आता है।

लेयरज़ीरो का डीवीएन मॉडल डेवलपर्स को यह चुनने की अनुमति देता है कि चेनों के बीच लेनदेन की पुष्टि के लिए कितने स्वतंत्र सत्यापकों की आवश्यकता है। हालांकि यह लचीलापन लागत और प्रदर्शन के आधार पर अनुकूलन को सक्षम करता है, यह दक्षता और सुरक्षा के बीच समझौतों को भी जन्म देता है।

उदाहरण के लिए, 1-ऑफ-1 कॉन्फ़िगरेशन एक एकल सत्यापनकर्ता पर निर्भर करता है, जिससे विफलता का एक संभावित एकल बिंदु बनता है। उच्च कॉन्फ़िगरेशन कई पक्षों में विश्वास वितरित करते हैं, लेकिन परिचालन जटिलता और लागत बढ़ा सकते हैं।

Dune का डैशबोर्ड इस बात का विस्तृत विवरण प्रदान करता है कि एप्लिकेशन विभिन्न चेन, एसेट्स और प्रोजेक्ट्स में इन पैरामीटरों को कैसे कॉन्फ़िगर करते हैं। प्रस्तुत डेटा ने रैंकिंग या सुरक्षा स्कोर नहीं दिए, क्योंकि फर्म ने उल्लेख किया कि केवल DVN की संख्या ही किसी प्रोटोकॉल के जोखिम प्रोफ़ाइल को पूरी तरह से परिभाषित नहीं करती है।

अन्य कारक, जैसे कि सत्यापनकर्ता ऑपरेटरों की स्वतंत्रता, वैकल्पिक सुरक्षा सीमाएँ, और हस्तांतरित की जा रही संपत्ति का मूल्य, भी एक भूमिका निभाते हैं। फिर भी, न्यूनतम कॉन्फ़िगरेशन का प्रचलन यह दर्शाता है कि कई डेवलपर्स अनावश्यकता की तुलना में सरलता और लागत को प्राथमिकता देते हैं।

ये निष्कर्ष विकेंद्रीकृत वित्त में एक व्यापक चुनौती को रेखांकित करते हैं, जहाँ बुनियादी ढांचे की लचीलता अक्सर सुरक्षा निर्णयों की जिम्मेदारी डेवलपर्स पर डाल देती है। व्यवहार में, यह पूरे इकोसिस्टम में असमान मानकों को जन्म दे सकता है। फिलहाल, डेटा एक ऐसी प्रणाली की ओर इशारा करता है जिसमें बुनियादी सुरक्षा अभी भी बड़े पैमाने पर अपनाई जा रही है, भले ही इससे जुड़े जोखिम अधिक स्पष्ट होते जा रहे हैं।