סוניק מעצבת מחדש את ארכיטקטורת הבלוקצ’יין שלה כדי להקל על המעבר לקריפטוגרפיה עמידה לקוונטים. הגישה נמנעת מצבירת חתימות מורכבת שבה משתמשות רוב רשתות הוכחת-החזקה.

סוניק בונה בלוקצ'יין מוכן לעידן הקוונטי עם ארכיטקטורה פשוטה יותר

תובנות מרכזיות

- סוניק מעצבת מחדש את הוכחת-החזקה כדי להימנע מצבירת Boneh–Lynn–Shacham, ובכך מקלה על שדרוגים קוונטיים.

- הסיכון מאלגוריתם שור דוחף למעבר מאלגוריתם החתימה הדיגיטלית בעקומים אליפטיים לסכמות מבוססות גיבוב.

- מודל הגרף האציקלי המכוון של מערכת הקונצנזוס של סוניק עשוי להוביל להפחתה בעלויות השדרוג, ולסייע לאימוץ פוסט-קוונטי.

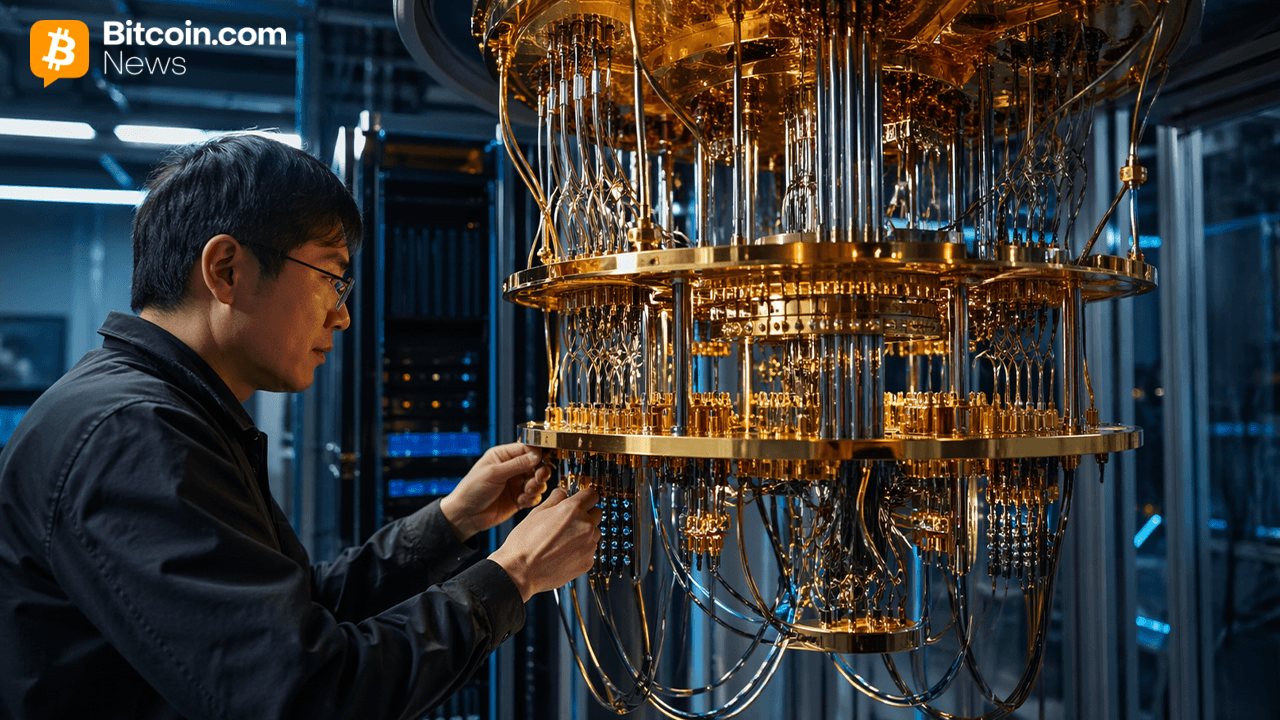

האיום הקוונטי מזרז גישה חדשה לאבטחת בלוקצ’יין

ככל שהחששות גוברים לגבי האיום ארוך-הטווח של מחשוב קוונטי, מפתחי בלוקצ’יין מתחילים לחשוב מחדש על יסודות אבטחת הרשת. סוניק, פרוטוקול הוכחת-החזקה, מציבה את עצמה כאחת המערכות הבודדות שתוכננו כדי להסתגל בקלות רבה יותר לעולם פוסט-קוונטי.

בלוקצ’יינים מודרניים נשענים במידה רבה על קריפטוגרפיה בעקומים אליפטיים כדי לאבטח עסקאות ולאמת את משתתפי הרשת. שיטות אלו עומדות בבסיס סכמות חתימה נפוצות כגון אלגוריתם החתימה הדיגיטלית בעקומים אליפטיים (ECDSA) ו-Ed25519. אף שהן יעילות כיום, הן עלולות להפוך לפגיעות אם מחשבים קוונטיים יגיעו להיקף מספק.

מכונה המסוגלת להריץ את אלגוריתם שור יכולה לשבור את ההנחות הקריפטוגרפיות הללו, ולאפשר לתוקפים לגזור מפתחות פרטיים מנתונים ציבוריים ולזייף עסקאות. לעומת זאת, פונקציות מבוססות גיבוב נותרות ברובן עמידות, מה שהופך אותן למרכזיות במודלי אבטחה מהדור הבא.

“Whether sufficiently powerful quantum computers arrive tomorrow or in 50 years, the industry must be prepared,” said Bernhard Scholz, Sonic’s Chief Research Officer.

האתגר אינו טמון רק בהחלפת פרימיטיבים קריפטוגרפיים, אלא גם באופן שבו הם משולבים בתוך מערכות קונצנזוס קיימות. רבות מרשתות הוכחת-החזקה המובילות נשענות על טכניקות לצבירת חתימות, כגון Boneh–Lynn–Shacham (BLS) או חתימות סף, כדי לדחוס את הצבעות המאמתים להוכחה יחידה. שיטות אלו משפרות יעילות אך תלויות בהנחות קריפטוגרפיות שמחשוב קוונטי עלול לערער.

החלפתן אינה פשוטה. חלופות פוסט-קוונטיות, כולל חתימות מבוססות סריג וחתימות מבוססות גיבוב, נוטות להיות גדולות יותר ודורשות יותר חישוב. הן גם חסרות שיטות צבירה יעילות, מה שעלול להגדיל משמעותית את רוחב הפס ואת עלויות האימות.

כאן מתבלטת הגישה של סוניק. פרוטוקול הקונצנזוס שלה, הידוע בשם SonicCS, נמנע מהסתמכות על חתימות מצטברות. במקום זאת, הוא משתמש במבנה של גרף אציקלי מכוון שבו כל אירוע נושא חתימה פרטנית, בשילוב הפניות גיבוב לאירועים קודמים.

התוצאה היא מערכת התלויה בפחות אבני-בניין קריפטוגרפיות. מעבר לתקנים עמידים לקוונטים יכלול החלפה של סכמות חתימה מבלי לשנות את לוגיקת הקונצנזוס הבסיסית.

גישת סוניק משקפת מגמה רחבה יותר בפיתוח בלוקצ’יין: תכנון לסיכונים שעשויים להיות עדיין במרחק שנים. אף שמתקפות קוונטיות מעשיות עדיין תיאורטיות, עלות ההתאמה בדיעבד של רשתות גדולות וחיות יכולה להיות גבוהה.

החברה מסרה כי תמשיך לעקוב אחר התפתחויות בקריפטוגרפיה פוסט-קוונטית, כולל עבודה של גופי תקינה ומאמצי מחקר הקשורים למערכות אקולוגיות מרכזיות כגון את’ריום.

לעת עתה, הדיון נותר ברובו אקדמי. אך ככל שנכסים דיגיטליים משתלבים יותר במערכות פיננסיות, עמידות התשתית הבסיסית שלהם זוכה לבחינה צמודה יותר. בהקשר זה, היכולת להסתגל ללא שיבוש משמעותי עשויה להתברר כחשובה לא פחות מן האבטחה עצמה.