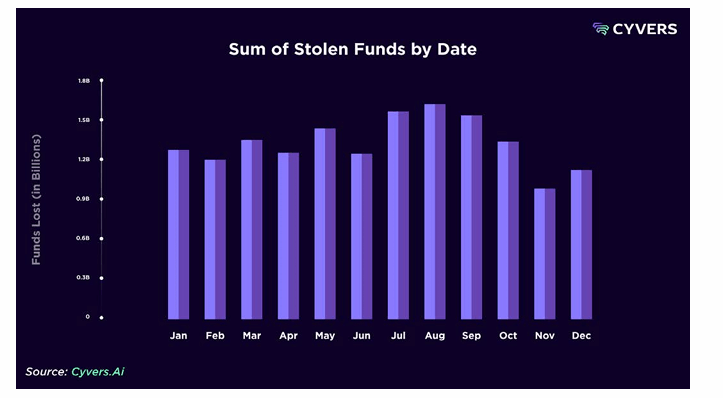

到 2025 年,Web3 欺诈激增至 158.7 亿美元,远超传统黑客造成的 25 亿美元以上的损失。与孤立的漏洞不同,这些损失分布在数百万笔交易中,反映了使用地址集群和跨平台流动的“工业化”犯罪网络的兴起。

加密欺诈在2025年达到158亿美元,远超黑客攻击和漏洞损失

复杂的网络和“授权”欺诈

2025 年,Web3 安全格局发生了重大变化。根据 Cyvers 最新的年度安全报告,该平台检测到超过 158.7 亿美元的欺诈价值——这个数字远远超过同期因传统漏洞和黑客攻击造成的 25 亿美元损失。

虽然像 Bybit 黑客攻击这样的高调事件主导了新闻,但因为欺诈损失通常落入雷达下方。 这主要是因为这些损失分布在 429 万笔个人交易中,而不是几个灾难性的漏洞。

报告确定了一种新兴的“工业化”犯罪模式。而不是孤立的事件,犯罪网络正在使用与同一诈骗操作相关联的地址集群。这些网络促进了跨平台流动,连锁多重交易所、支付服务提供商(PSPs)和离线资金转移。

2025 年威胁格局中最令人担忧的变化是向授权欺诈的激进转变,以猪杀骗局为代表。与传统黑客绕过安全协议不同,这些攻击利用人类心理绕过区块链的固有防御。

阅读更多: AI 网络钓鱼、供应链与 35 亿美元损失 —— 残酷的 2025 年加密货币

犯罪团伙部署了复杂的心理策略,保持与受害者对接数周甚至数月。这建立了一种虚假的信任感,确保在最后的“清算”事件前受害者完全投入。由于受害者从技术上讲是通过自己的钱包或验证账户授权这些交易,因此他们跳过了传统的账户泄露警报。

“传统欺诈控制往往对这些流动视而不见,需要实时行为分析和实体级风险评分来在资金离开平台之前捕捉这些方案,”报告指出。

流动性资产作为欺诈的主要工具

检测到的绝大多数欺诈价值集中在三种流动性强的资产中,由于其易于转换为法币而被选中。它们是 USDT,占检测到的欺诈活动的 37%,ETH(36%),以及 USDC(25%)。

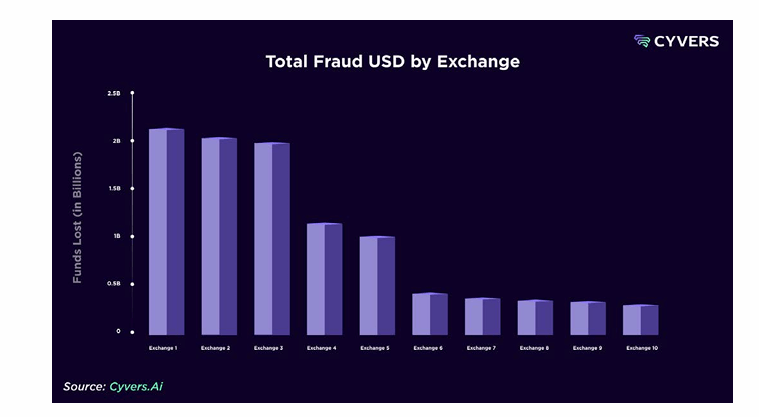

曝光量也主要集中在主要参与者中。尽管报告没有指出具体实体,但它透露,单一曝光最严重的全球交易所占欺诈流动的 23 亿美元以上。此外,仅排名前十的全球交易所中的三家就占通过中心化平台路由的所有欺诈量的一半左右。

2025 年的数据证实,加密欺诈已演变成一个与传统有组织犯罪相抗衡的全球企业。虽然“猪杀”仍然是最突出的“授权”欺诈模式,但它依赖于相同的核心基础设施:流动稳定币、蓝筹资产和大型中心化交易所。

常见问题 ❓

- 2025 年检测到多少 Web3 欺诈? Cyvers 追踪到了 158 亿美元的欺诈,远超 25 亿美元的黑客损失。

- 什么类型的犯罪主导了格局? 使用地址集群和跨平台流动的“工业化”骗局。

- 现在最大的欺诈趋势是什么? 像“猪杀”这样利用人类心理的授权方案。

- 哪些资产和交易所曝光最多? USDT、ETH 和 USDC 占主要流量,少数全球交易所受打击最严重。