Nick Johnson, 유명한 Ethereum Name Service (ENS) 엔지니어가 최근 패치된 OAuth 결함을 악용하여 구글의 백본 내 약점을 노린 교묘한 피싱 캠페인을 공개했습니다.

ENS 수석 개발자, 피셔들이 공식 Google 알림을 모방할 수 있는 결함을 공개

Google의 방심: ENS 엔지니어가 추적한 피싱 공격

Johnson의 증언에 따르면, 이 작전은 공식 구글 경고 알림 뒤에 숨은 설득력 있는 이메일로 시작되었습니다. 이는 계정 데이터를 요구하는 소환장을 알리는 내용이었습니다. 진짜 DKIM 키로 서명되고, 구글의 공식 no-reply 도메인에서 발송된 이 알림은 Gmail의 필터를 쉽게 통과하여 정당한 알림들 사이에 자리 잡았습니다.

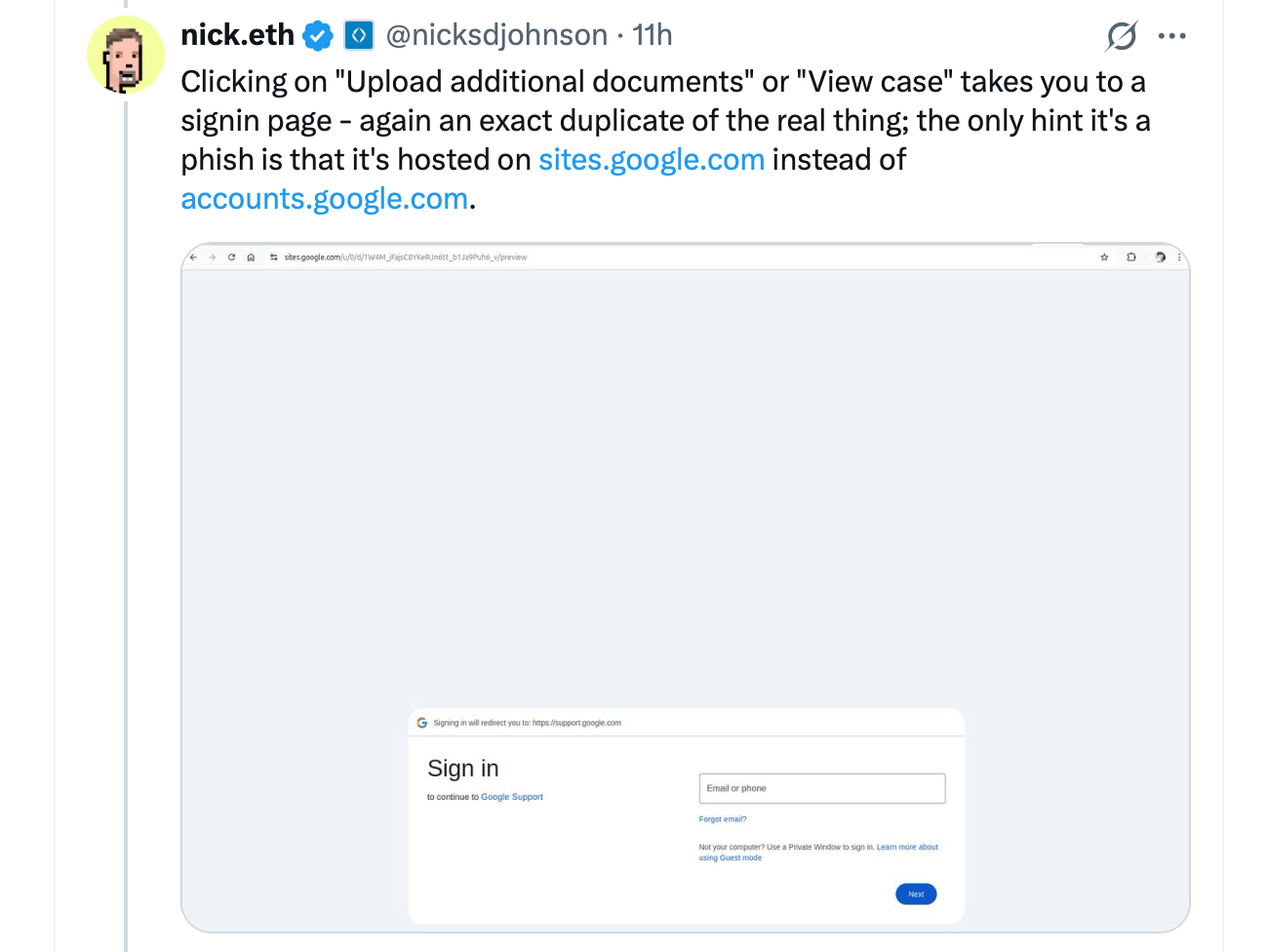

Johnson은 이 이메일의 신뢰성이 sites.google.com 하이퍼링크로 인해 더욱 강화되었다고 관찰했습니다. 이는 구글의 로그인 페이지를 모방한 위조 지원 포털로 안내했습니다. 개발자는 이 속임수가 두 가지 결함에 의존한다고 언급했습니다: 임의의 스크립트를 허용하는 Google Sites의 허점과 OAuth의 약점.

공격자들은 새로운 도메인을 등록하고, 구글 계정을 개설한 후 피싱 이메일 제목을 복제한 OAuth 애플리케이션을 구축했습니다. 피해자가 접근을 허용하면, 구글은 자동으로 완전히 서명되고 정당한 보안 경고 이메일을 생성하여 공격자들이 이를 타겟에게 재전송하게 됩니다.

Johnson은 구글이 처음에 이 버그를 “의도한 대로 작동한다”며 무시했던 것을 질타하며, 이 허점이 심각한 위험을 초래한다고 주장했습니다. sites.google.com에 의존하는 가짜 포털은 신뢰할 수 있는 도메인이 적대적인 의도를 가리게 함으로써 사용자를 더욱 위협합니다. Google Sites의 남용 보고 문제가 위기를 악화시켜 제거 노력을 지연시켰습니다.

공공의 압력이 증가하면서, 구글은 문제를 인정하고 자세를 바꿨습니다. Johnson은 나중에 확인하여 기술 회사가 OAuth 결함을 수정할 계획이 있음을 밝혔습니다. 이 사건은 피싱이 유명한 플랫폼을 악용하여 방어망을 우회하려는 솜씨가 날로 발전하고 있음을 보여줍니다.

보안 전문가들은 사용자가 예기치 않은 법적 문서에 대해 의심하고 자격증명을 입력하기 전에 URL을 두 번 확인하도록 촉구하며 경계를 흐트러뜨리지 말 것을 간청합니다. 구글은 결함이나 수정 일정에 대한 공식 성명을 발표하지 않았습니다. 이 사건은 점점 더 평판 있는 서비스를 무기로 삼는 피싱과의 광범위한 싸움을 드러냅니다.