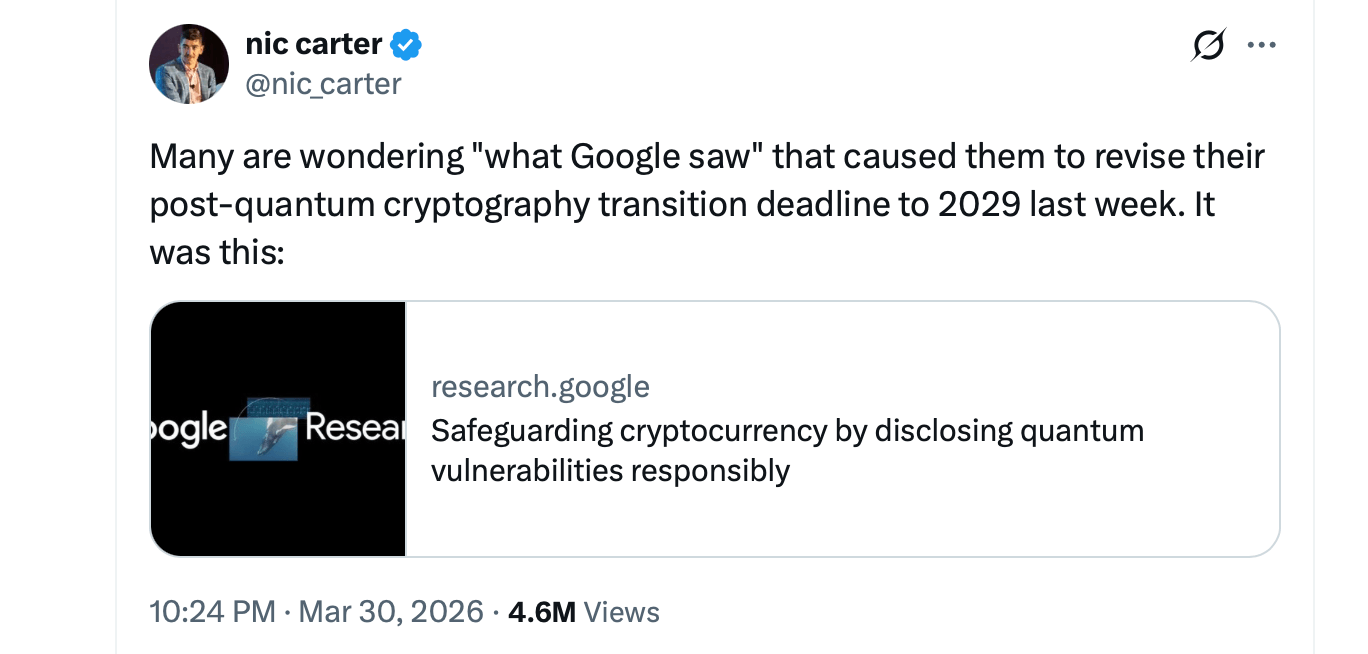

Googleの最新の量子コンピューティング研究によると、ビットコイン式の暗号を解読するために必要なリソースを大幅に削減できるとされており、2029年を移行の期限として明確に視野に入れています。

Googleの量子コンピューティング技術の進展が、ビットコインのセキュリティをめぐる議論に焦点を当てています

量子技術による暗号セキュリティへの脅威が明確化する中、Googleが2029年を期限に設定

Google Quantum AIが発表した新しいホワイトペーパーは、ビットコイン、イーサリアム、およびほとんどのブロックチェーンの基盤となっている楕円曲線暗号を解読するのに、従来考えられていたよりもはるかに少ない量子リソースで済む可能性があると主張しており、暗号資産業界全体に新たな緊迫感をもたらしています。

2026年3月30日から31日に公開された同報告書は、secp256k1署名で用いられる楕円曲線離散対数問題(ECDLP)をターゲットとしたショアアルゴリズムの最適化実装を詳細に説明しています。この曲線はBTCの取引やウォレットの鍵を保護しており、将来の量子攻撃シナリオにおける主要な標的になると指摘しています。

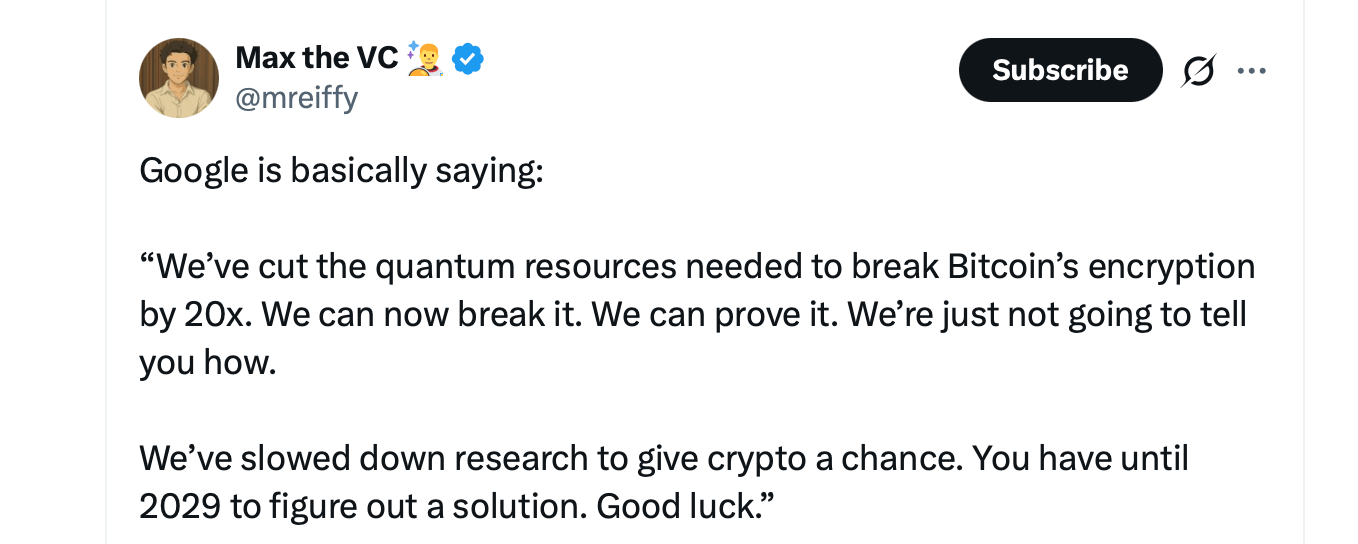

研究者らの推定によると、十分に高度な量子システムであれば50万個未満の物理量子ビットで攻撃を実行可能であり、これは数百万個に及ぶとされていた以前の予測から約20分の1に削減された数値である。この改善は、回路レベルの最適化と、最新の超伝導ハードウェアモデルに合わせたより効率的な誤り訂正の仮定によるものである。

実用的な観点から、Googleの論文では2つのアプローチが提示されています。1,200個未満の論理量子ビットを使用する低量子ビット設計と、約1,450個の論理量子ビットを必要とする低ゲート版です。いずれも計算負荷を劇的に低減し、議論を「理論上」から「今後10年以内に実現可能」な領域へと移しています。

最も注目を集めるシナリオは、リアルタイムでの取引傍受です。理想的な条件下では、「暗号学的に有効な量子コンピュータ」は、ブロードキャストされた取引から約9分で秘密鍵を導き出すことができます。ビットコインの平均ブロック間隔が10分であることを踏まえると、著者らは、確認前に取引を乗っ取る成功確率が41%であると推定しています。これは確実な突破ではありませんが、開発者を不安にさせるには十分です。

2つ目は、より目立たないものの長期的な脆弱性です。公開鍵が既に明らかになっているウォレット(再利用されたアドレスや「pay-to-public-key」などの旧形式を含む)は、時間的制約なく解読される恐れがあります。論文では、約690万BTC(総供給量の約32%)がこれに該当すると推定しています。

プライバシーと効率性を高めるために導入されたTaprootは、新たな課題をもたらします。取引を効率化する一方で、特定の支出経路では公開鍵がより直接的に露出するため、「保存時」の攻撃モデルにおける脆弱性が高まります。報告書は、BIP-360のような提案を潜在的な緩和策として挙げています。

重要なのは、プルーフ・オブ・ワーク(PoW)は依然として無傷である点です。Groverアルゴリズムなどの量子アルゴリズムはハッシュ関数に対して二次的な速度向上をもたらすに過ぎず、ビットコインのセキュリティモデルを同様の形で脅かすことはありません。イーサリアムはより広範な攻撃対象領域に直面しています。外部所有のアカウント、バリデーターキー、BLS署名のような暗号プリミティブがすべて関与してきます。 論文は、将来的なタイムラインによっては数千万イーサが潜在的に脆弱な構成で保有されている可能性を示唆しています。そのタイムラインこそが、事態を興味深いものにしています。Googleのメッセージは、この研究を自社のシステムをポスト量子暗号へ移行させる2029年という目標と結びつけています。その意味するところは明らかです。量子ハードウェアの最前線で活動する企業が社内でその期限を設定しているということは、それよりはるかに前に有意義な進展があることを期待しているということです。

とはいえ、現時点でこれらの攻撃を実行できる量子マシンは存在しません。現在のシステムはノイズが多く、必要な規模には程遠いです。実験室レベルの装置と数十万キュービットを備えた耐故障性マシンとの間には大きな隔たりがあります。 暗号開発者たちは、お馴染みのスタイルで対応しています。それは、ゆっくりと、着実に、そして時に頑固に、というものです。

イーサリアムは量子耐性のあるアップグレードに向けて何年も準備を進めており、2020年代末に向けたロードマップのマイルストーンはすでに策定されています。アカウント抽象化と署名の柔軟性により、暗号プリミティブの切り替えにおいて先行しています。ビットコインの道筋はより慎重なものです。BIP-360のような提案や実験的なテストネットワークは初期段階の取り組みに過ぎず、完全な移行には大規模なコンセンサスアップグレードが必要となるでしょう。歴史的には実現可能ですが、迅速には進みません。

切迫感と懐疑心の入り混じり

コア開発者の輪の外では、市場の反応は著しく冷静です。ソーシャルメディア上の議論では、パニック売りは見られず、技術的な分析、懐疑論、長期的な計画が混在しています。ある特定の意見としては、量子リスクは現実のものですが、差し迫ったものではないというものです。一方で、これに全面的に反対する声もあります。「Googleが量子コンピューティングの警鐘を鳴らした」と、量子コンピューティング研究組織「Project Eleven」はXに投稿しました。同組織はかねてより量子コンピューティングに対する安全対策を求めてきました。

CZの愛称で知られる元バイナンスCEOのチャンペン・ジャオ(Changpeng Zhao)はX上でより落ち着いた口調で、今後の課題を認めつつもパニックを退けました。「量子コンピューティングが暗号資産に与える影響について、パニックに陥ったり質問したりしている人々を見かけた。大局的に見れば、暗号資産がすべきことは、量子耐性(ポスト量子)アルゴリズムへアップグレードすることだけだ。 だから、パニックになる必要はない」と述べ、その上で分散型システムでの実装は決して容易ではないと付け加えました。イーサリアム研究者のジャスティン・ドレイク氏は、この瞬間は遠い将来の懸念ではなく明確な転換点だと指摘します。「今日は量子コンピューティングと暗号学にとって記念すべき日だ」と投稿し、ショアアルゴリズムの改良が各層で積み重なるにつれ「結果は衝撃的だ」と語りました。

ドレイク氏は、量子コンピューティングの実現に対する確信が高まったことを明かし、「2032年までに量子コンピューターがsecp256k1 ECDSAの秘密鍵を復元する可能性は少なくとも10%ある」と指摘し、「今こそ間違いなく準備を始めるべき時だ」と強調した。

Bitcoin.com Newsに共有されたレポートの中で、Bitfinexのアナリストたちは、この問題を差し迫った崩壊ではなく、対処可能な技術的課題として位置づけた。「量子コンピューティングは暗号資産業界にとって真の技術的課題ではあるが、現在の形では存亡の危機とは程遠い」と彼らは述べ、暗号技術の限界は以前から理解されていたと指摘した。

さらに、業界はすでに動き出していると指摘し、NISTの2024年基準やBIP-360などの取り組みを挙げ、「理論上の脆弱性が実際の悪用につながるまでには極めて長い道のりがある」と強調した。

ケビン・オリアリーが解説:ビットコインの急落と量子脅威に機関投資家がどう対応するか

ケビン・オリアリーは、ビットコインの50%調整が機関投資家に暗号資産へのエクスポージャーの再調整を促し、急落後の資本ローテーションを促しているという見解を共有した。 read more.

今すぐ読む

ケビン・オリアリーが解説:ビットコインの急落と量子脅威に機関投資家がどう対応するか

ケビン・オリアリーは、ビットコインの50%調整が機関投資家に暗号資産へのエクスポージャーの再調整を促し、急落後の資本ローテーションを促しているという見解を共有した。 read more.

今すぐ読む

ケビン・オリアリーが解説:ビットコインの急落と量子脅威に機関投資家がどう対応するか

今すぐ読むケビン・オリアリーは、ビットコインの50%調整が機関投資家に暗号資産へのエクスポージャーの再調整を促し、急落後の資本ローテーションを促しているという見解を共有した。 read more.

多くの人は、このホワイトペーパーを「終末論的なメモ」とは考えていません。これは、準備が緊急を要する事態になる前に、準備を始めるよう意図的に促すものです。「いつか」というタイムラインが「10年以内」に変わった時、最も忍耐強いシステムでさえ動き出さざるを得なくなります。

FAQ 🔎

- Googleの量子研究はビットコインのセキュリティについて何を明らかにしたのか? ビットコインの暗号化に対する量子攻撃は、従来の推定よりもはるかに少ないリソースで済む可能性があることが示されました。

- 現在の量子コンピュータはビットコインを破ることができるのか? いいえ、現在の量子システムは、実際にこれらの攻撃を実行できるほど高度ではありません。

- 量子リスクにさらされている可能性のあるビットコインの量はどれくらいですか? 公開鍵が露出しているため、およそ690万BTCが脆弱である可能性があります。

- 暗号資産業界はどのような対策を進めていますか? 開発者たちは、量子脅威が現実化する前にネットワークを保護するため、ポスト量子暗号やプロトコルのアップグレードを検討しています。