著名なEthereum Name Service (ENS)エンジニアのNick Johnsonは、Googleの基幹部分、特に最近パッチが当てられたOAuthの欠陥を狙った巧妙なフィッシングキャンペーンを公開しました。

ENSのリードデベロッパーが公開した欠陥、フィッシャーが公式なGoogle通知を模倣することを可能に

Googleの油断: ENSエンジニアがフィッシングエクスプロイトを追跡

Johnsonの証言によると、このスキームは、公式のGoogleアラートから送信されたように見える説得力のあるメールから始まり、対象にアカウントデータを要求する召喚状が届いたと通知しました。正規のDKIMキーで署名されたメールで、Googleの公式な回答不要ドメインから発信されていたため、Gmailのフィルターを通過し、正当なアラートの中に紛れ込みました。

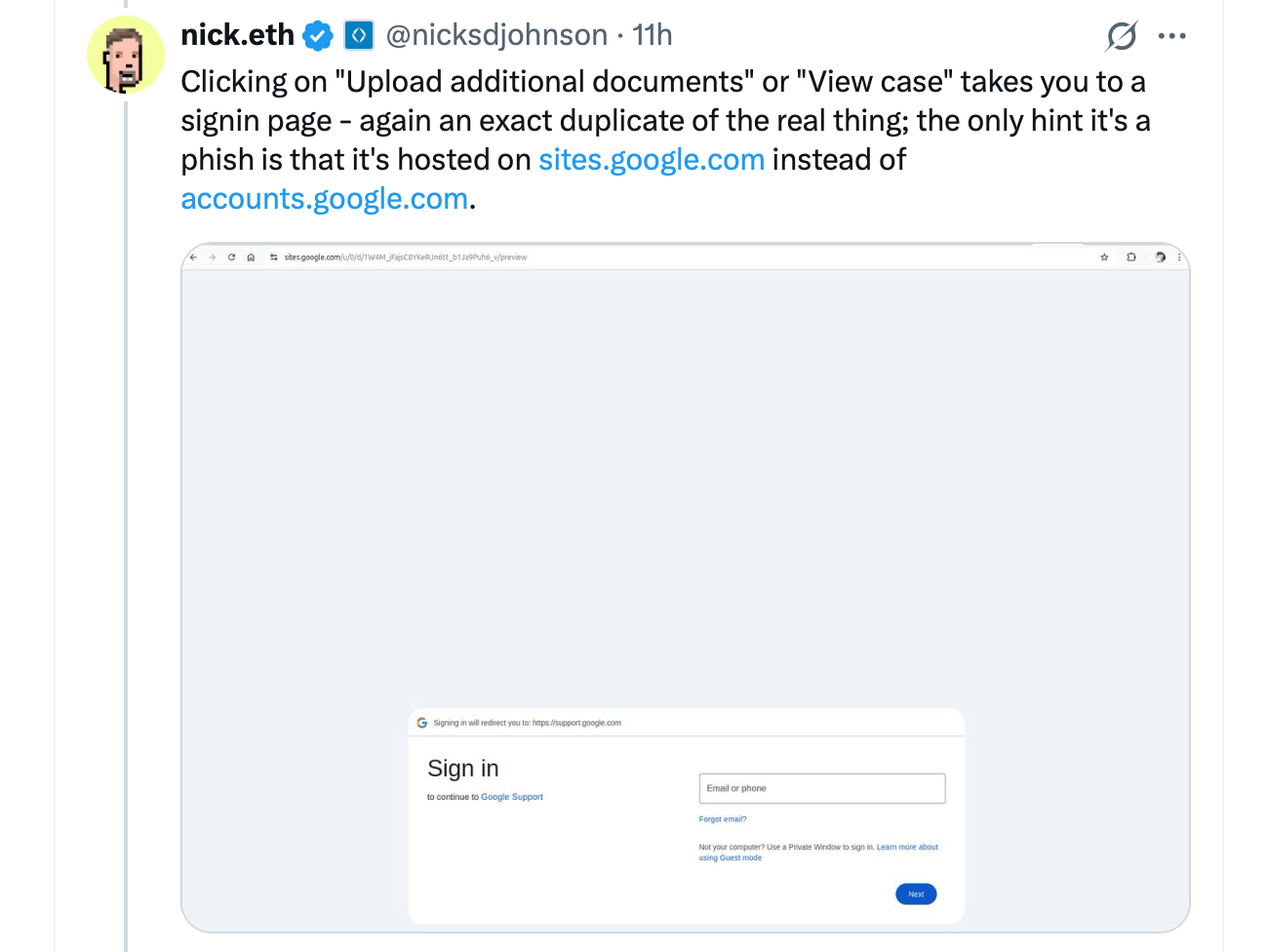

Johnsonは、その信頼性がさらに高まった理由として、sites.google.comのハイパーリンクが偽のサポートポータルへ導いており、Googleのサインインページを模倣していたことを述べています。この詐欺は、Google Sitesが任意のスクリプトを許容することに依存しており、犯罪者が資格情報を収集するページを作成できるようになっていること、そしてOAuthの弱点に依拠していました。

攻撃者は新しいドメインを登録し、Googleアカウントを開設し、フィッシングメールの題名と同じ名前を持つOAuthアプリケーションを作成しました。被害者がアクセスを許可すると、Googleは完全に署名され正規のセキュリティアラートメールを自動生成し、攻撃者はこれを被害者に転送しました。

JohnsonはGoogleがバグを「意図した通りに機能している」と一蹴したことを非難し、この抜け穴が深刻な危険をもたらすと主張しました。サイト上の偽のポータルがsites.google.comに依存していたため、信頼されているドメインが敵対的な意図を隠していたことでユーザーをさらに惑わせました。GoogleのSitesに関する報告の欠点が問題を悪化させ、削除までの時間を遅らせました。

世論の圧力が高まった後、Googleは問題を認識し、Johnsonは後に確認、技術企業がOAuthの欠陥を修正する計画を持っていることを明らかにしました。この事例は、フィッシングがますます巧妙になり、信頼されているプラットフォームを利用して防御を突破していることを示しています。

セキュリティスペシャリストは注意を促し、不意の法的な通知を疑い、資格情報を入力する前にURLを再確認するようユーザーに呼びかけています。Googleはまだこの欠陥や修正のスケジュールについて公式な声明を出していません。この事件は、信頼されているサービスを利用して対抗する敵がますます増大している中、フィッシングに対する広範な戦いを露呈しています。