Siebzehneinhalb Millionen Instagram-Konten haben gerade eine unerwünschte Wiederholung im Dark Web erhalten, dank eines alten API-Fehlers, der zurück ist, um neue Kopfschmerzen zu verursachen.

Instagram-Daten aus dem Leak von 2024 tauchen wieder auf, enthüllen 17,5 Millionen Konten

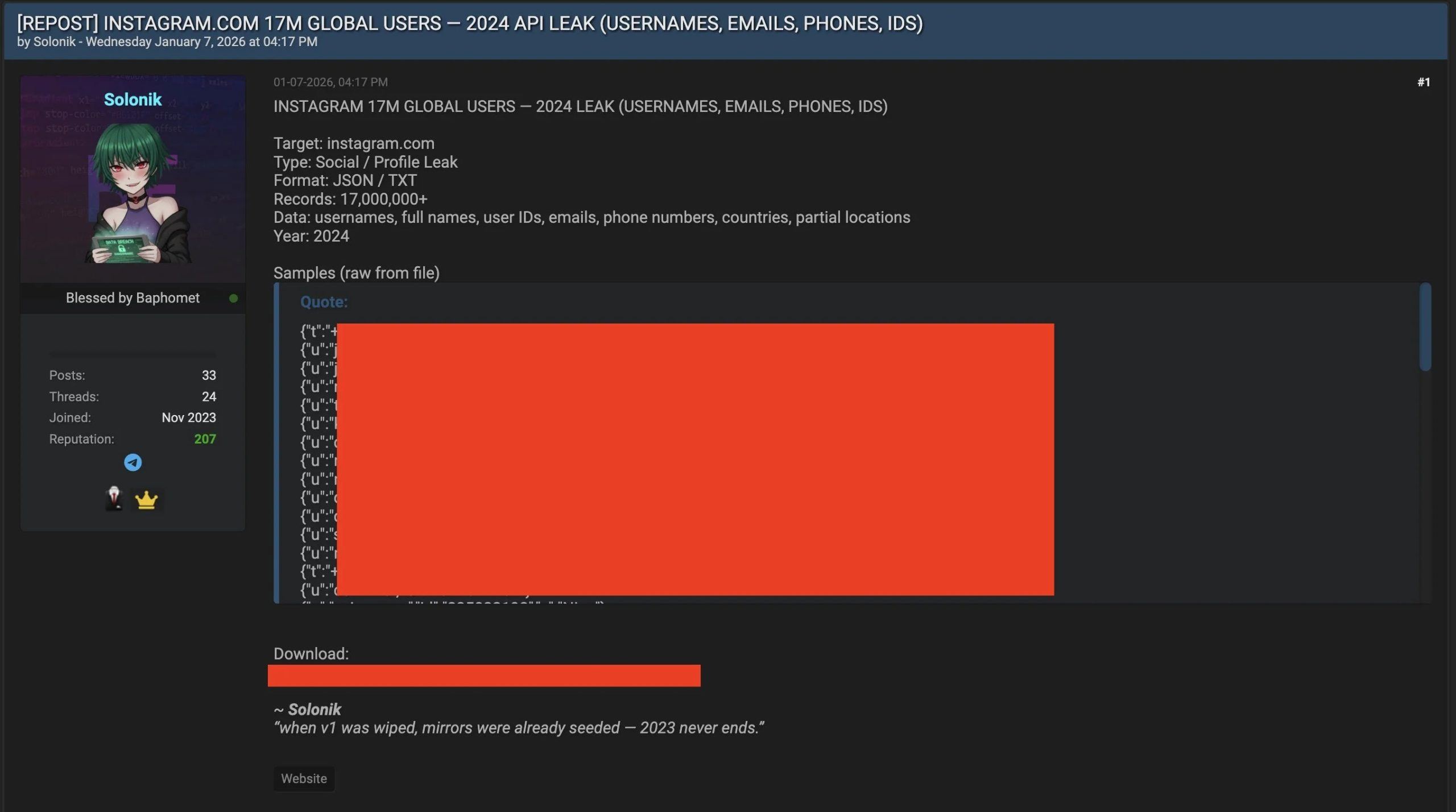

Laut einem Sicherheitshinweis der Cybersicherheitsfirma Malwarebytes kursieren Daten von etwa 17,5 Millionen Instagram-Nutzern frei auf Breachforums, nachdem sie Anfang Januar 2026 dank eines Bedrohungsakteurs mit dem Handle „Solonik“ wieder aufgetaucht sind. Die Wendung: Dies war kein brandneuer Verstoß. Berichten zufolge stammen die Daten von einer falsch konfigurierten Instagram-API aus dem späten Jahr 2024, die ein großflächiges Scraping von Benutzerprofilen ermöglichte und strukturiert Informationen heimlich sammelte, bevor sie verschwanden – bis jetzt.

„Vorsicht vor E-Mails und Nachrichten, die angeblich von Instagram stammen, da sie von böswilligen Hackern gesendet werden könnten, die versuchen, Sie dazu zu verleiten, Ihr Passwort preiszugeben“, erklärte Malwarebytes in einer verteilten Alarm-E-Mail. „Wenn Sie besorgt sind, melden Sie sich bei Ihrem Instagram-Konto an und setzen Sie Ihr Passwort auf ein neues, starkes und einmaliges Passwort zurück.“

Das frisch wiederveröffentlichte Datenset soll Benutzernamen, E-Mails, Telefonnummern, physische Adressen und Kontometadaten enthalten, was es zu einem Leckerbissen für Betrüger und Identitätsdiebe macht. Bis zum 10. Januar hatte Meta keine öffentliche Erklärung abgegeben, während Berichte über unaufgeforderte E-Mails zum Zurücksetzen des Passworts anstiegen. Alte Daten, neuer Schaden – denn das Internet vergisst nie, und Cyberkriminelle auch nicht. Was dieses Leck besonders ärgerlich macht, ist, wie es genutzt wird.

Angreifer schicken keine offensichtlichen Betrugs-E-Mails; stattdessen lösen sie legitime Instagram-Passwort-Zurücksetzmeldungen von der echten Sicherheitsdomäne der Plattform aus und setzen dabei auf Verwirrung, um die schmutzige Arbeit zu erledigen. Mit genügend persönlichen Daten in der Hand können böswillige Akteure von Phishing zu sogar SIM-Swapping und gezieltem Betrug übergehen, insbesondere für Benutzer, die Passwörter über verschiedene Seiten hinweg recyceln.

Malwarebytes markierte den Verstoß während der routinemäßigen Überwachung des Dark Web und zeigte, wie wiederverwendete Daten immer noch sehr aktuelle Angriffe erwecken können. Während die Exposition global erscheint – mit bestätigten Auswirkungen in Teilen Europas – ist das Risiko universell: Kontenübernahmen, Finanzbetrug und eine neue Erinnerung daran, dass gescrapte Daten wie Milch altern, nicht wie Wein. Die Lösung ist unauffällig, aber effektiv: stärkere Passwörter, Zwei-Faktor-Authentifizierung und ein gesundes Misstrauen gegenüber jeder „dringenden“ E-Mail, die Klicks verlangt.

FAQ 🔒

- War dies ein neuer Instagram-Hack?

Nein, die Daten stammen Berichten zufolge von einem API-Scraping-Problem aus dem Jahr 2024 und tauchten erst im Januar 2026 öffentlich wieder auf. - Welche Informationen wurden offengelegt?

Benutzernamen, E-Mails, Telefonnummern, teilweise oder vollständige Adressen und Kontometadaten waren enthalten. - Warum erhalten Benutzer echte E-Mails zum Zurücksetzen des Passworts?

Angreifer missbrauchen das legitime Reset-System von Instagram, um Phishing-Versuche authentisch erscheinen zu lassen. - Was sollten betroffene Benutzer jetzt tun?

Passwörter sofort ändern, Zwei-Faktor-Authentifizierung aktivieren und Konten auf verdächtige Aktivitäten überwachen.