ব্লকচেইন তদন্তকারী ZachXBT ৮ এপ্রিল, ২০২৬-এ ১১ পর্বের একটি থ্রেড প্রকাশ করেন, যেখানে DPRK আইটি কর্মীদের ব্যবহৃত উত্তর কোরিয়ার একটি অভ্যন্তরীণ পেমেন্ট সার্ভার থেকে এক্সফিলট্রেট হওয়া ডেটা উন্মোচিত হয় এবং ২০২৫ সালের নভেম্বরের শেষ দিক থেকে প্রক্রিয়াজাত পেমেন্ট হিসেবে ৩.৫ মিলিয়নেরও বেশি ডলার প্রকাশ পায়।

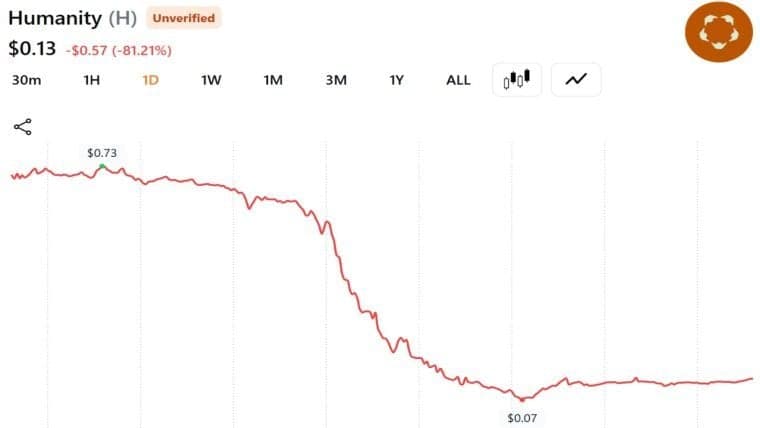

ZachXBT ফাঁস হওয়া ডিপিআরকে (DPRK) পেমেন্ট ডেটা প্রকাশ করেছে, যা মাসে $1M মূল্যের ক্রিপ্টো-টু-ফিয়াট পাইপলাইন দেখায়

মূল তথ্যসমূহ:

- ZachXBT-এর ৮ এপ্রিলের তদন্তে একটি DPRK আইটি কর্মী পেমেন্ট সার্ভার উন্মোচিত হয়, যা ২০২৫ সালের নভেম্বরের শেষ দিক থেকে ৩.৫ মিলিয়নেরও বেশি ডলার প্রক্রিয়া করেছে।

- OFAC-নিষেধাজ্ঞাপ্রাপ্ত তিনটি সত্তা—Sobaeksu, Saenal, এবং Songkwang—luckyguys.site থেকে ফাঁস হওয়া ব্যবহারকারী তালিকায় দেখা গেছে।

- অভ্যন্তরীণ DPRK সাইটটি ৯ এপ্রিল, ২০২৬-এ অফলাইনে যায়, তবে ZachXBT ১১ পর্বের থ্রেড প্রকাশের আগে সব ডেটা আর্কাইভ করেছিলেন।

উত্তর কোরিয়ান হ্যাকাররা অভ্যন্তরীণ ক্রিপ্টো পেমেন্ট সার্ভারে ডিফল্ট পাসওয়ার্ড ‘123456’ ব্যবহার করেছিল

ফাঁস হওয়া ডেটা এসেছে ইনফোস্টিলার ম্যালওয়্যারের মাধ্যমে কমপ্রোমাইজ হওয়া একটি DPRK আইটি কর্মীর ডিভাইস থেকে। একটি নাম-না-জানা সূত্র ফাইলগুলো ZachXBT-এর সঙ্গে শেয়ার করে, যিনি নিশ্চিত করেন যে উপকরণটি আগে কখনও সর্বসমক্ষে প্রকাশিত হয়নি। এক্সট্র্যাক্ট করা রেকর্ডগুলোর মধ্যে ছিল আনুমানিক ৩৯০টি অ্যাকাউন্ট, IPMsg চ্যাট লগ, বানানো পরিচয়, ব্রাউজার হিস্ট্রি, এবং ক্রিপ্টোকারেন্সি লেনদেনের রেকর্ড।

তদন্তের কেন্দ্রে থাকা অভ্যন্তরীণ প্ল্যাটফর্মটি ছিল luckyguys.site, যাকে ভেতরে ভেতরে WebMsg নামেও ডাকা হতো। এটি ডিসকর্ড-স্টাইলের একটি মেসেঞ্জার হিসেবে কাজ করত, যার মাধ্যমে DPRK আইটি কর্মীরা তাদের হ্যান্ডলারদের কাছে পেমেন্ট রিপোর্ট করতে পারত। অন্তত দশজন ব্যবহারকারী কখনও ডিফল্ট পাসওয়ার্ড বদলায়নি, যা “123456” সেট করা ছিল।

ব্যবহারকারী তালিকায় ভূমিকা (roles), কোরিয়ান নাম, শহর, এবং কোডেড গ্রুপের নাম ছিল, যা পরিচিত DPRK আইটি কর্মী অপারেশনের সঙ্গে সামঞ্জস্যপূর্ণ। তালিকায় থাকা তিনটি কোম্পানি—Sobaeksu, Saenal, এবং Songkwang—বর্তমানে যুক্তরাষ্ট্রের ট্রেজারি বিভাগের Office of Foreign Assets Control-এর নিষেধাজ্ঞার আওতায় রয়েছে।

পেমেন্টগুলো একটি কেন্দ্রীয় অ্যাডমিন অ্যাকাউন্টের মাধ্যমে নিশ্চিত করা হয়েছিল, যেটিকে PC-1234 হিসেবে শনাক্ত করা হয়েছে। ZachXBT “Rascal” ডাকনামে পরিচিত এক ব্যবহারকারীর সরাসরি বার্তার উদাহরণ শেয়ার করেন, যেখানে ডিসেম্বর ২০২৫ থেকে এপ্রিল ২০২৬ পর্যন্ত সময়জুড়ে ভুয়া পরিচয়ের সঙ্গে সম্পর্কিত ট্রান্সফারের বিস্তারিত ছিল। কিছু বার্তায় বিল এবং পণ্যের জন্য হংকং ঠিকানার উল্লেখ ছিল, যদিও সেগুলোর সত্যতা যাচাই করা হয়নি।

সংশ্লিষ্ট পেমেন্ট ওয়ালেট ঠিকানাগুলো ওই সময়ে ৩.৫ মিলিয়নেরও বেশি ডলার গ্রহণ করেছিল, যা মোটামুটি প্রতি মাসে প্রায় ১ মিলিয়ন ডলারের সমান। কর্মীরা চাকরি পাওয়ার জন্য জাল আইনি নথি এবং ভুয়া পরিচয় ব্যবহার করত। ক্রিপ্টো হয় এক্সচেঞ্জ থেকে সরাসরি স্থানান্তর করা হতো, নয়তো Payoneer-এর মতো প্ল্যাটফর্ম ব্যবহার করে চীনা ব্যাংক অ্যাকাউন্টের মাধ্যমে ফিয়াটে রূপান্তর করা হতো। এরপর অ্যাডমিন অ্যাকাউন্ট PC-1234 প্রাপ্তি নিশ্চিত করত এবং বিভিন্ন ক্রিপ্টো ও ফিনটেক প্ল্যাটফর্মের ক্রেডেনশিয়াল বিতরণ করত।

অনচেইন বিশ্লেষণে অভ্যন্তরীণ পেমেন্ট ঠিকানাগুলোকে পরিচিত DPRK আইটি কর্মী ক্লাস্টারের সঙ্গে যুক্ত করা হয়েছে। দুটি নির্দিষ্ট ঠিকানা শনাক্ত করা হয়: একটি ইথেরিয়াম ঠিকানা এবং একটি ট্রন ঠিকানা, যা Tether ডিসেম্বর ২০২৫-এ ফ্রিজ করেছিল।

ZachXBT সম্পূর্ণ ডেটাসেট ব্যবহার করে নেটওয়ার্কটির পুরো সাংগঠনিক কাঠামো ম্যাপ করেন, যার মধ্যে প্রতিজন ব্যবহারকারী ও প্রতিটি গ্রুপ অনুযায়ী পেমেন্টের মোট পরিমাণ অন্তর্ভুক্ত ছিল। তিনি ডিসেম্বর ২০২৫ থেকে ফেব্রুয়ারি ২০২৬ সময়কাল জুড়ে একটি ইন্টারঅ্যাকটিভ অর্গ চার্ট প্রকাশ করেন investigation.io/dprk-itw-breach-এ, যা “123456” পাসওয়ার্ড দিয়ে প্রবেশযোগ্য।

কমপ্রোমাইজ হওয়া ডিভাইস এবং চ্যাট লগ থেকে আরও অতিরিক্ত তথ্য পাওয়া যায়। কর্মীরা চাকরির জন্য আবেদন করতে Astrill VPN এবং ভুয়া পরিচয় ব্যবহার করত। অভ্যন্তরীণ স্ল্যাক আলোচনায় “Nami” নামের এক ব্যবহারকারীর একটি পোস্ট ছিল, যেখানে DPRK কর্মীর ডিপফেক আবেদনকারী নিয়ে একটি ব্লগ শেয়ার করা হয়। অ্যাডমিন নভেম্বর ২০২৫ থেকে ফেব্রুয়ারি ২০২৬ পর্যন্ত কর্মীদের কাছে ৪৩টি Hex-Rays এবং IDA Pro প্রশিক্ষণ মডিউলও পাঠিয়েছিল, যেখানে ডিসঅ্যাসেম্বলি, ডিকম্পাইলেশন, এবং ডিবাগিং অন্তর্ভুক্ত ছিল। একটি শেয়ার করা লিঙ্ক বিশেষভাবে শত্রুভাবাপন্ন PE এক্সিকিউটেবল আনপ্যাকিং নিয়ে ছিল।

একই IPMsg নেটওয়ার্কের মাধ্যমে ৩৩ জন DPRK আইটি কর্মীর যোগাযোগের প্রমাণ পাওয়া গেছে। আলাদা লগ এন্ট্রিতে নাইজেরিয়ান প্রক্সি ব্যবহার করে GalaChain গেম Arcano থেকে চুরি করার পরিকল্পনার উল্লেখ ছিল, যদিও ডেটা থেকে সেই প্রচেষ্টার ফলাফল স্পষ্ট নয়।

ZachXBT এই ক্লাস্টারটিকে Applejeus বা Tradertraitor-এর মতো উচ্চ-স্তরের DPRK গ্রুপগুলোর তুলনায় অপারেশনালভাবে কম দক্ষ বলে চিহ্নিত করেন। তিনি আগে অনুমান করেছিলেন যে DPRK আইটি কর্মীরা সম্মিলিতভাবে প্রতি মাসে বহু মিলিয়ন ডলার আয় করে। তিনি উল্লেখ করেন যে এ ধরনের নিম্ন-স্তরের গ্রুপগুলো থ্রেট অ্যাক্টরদের আকর্ষণ করে, কারণ ঝুঁকি কম এবং প্রতিযোগিতা সীমিত।

ZachXBT তার অনুসন্ধান প্রকাশের পরদিন বৃহস্পতিবার luckyguys.site ডোমেইনটি অফলাইনে চলে যায়। তিনি নিশ্চিত করেন, সাইটটি নামানোর আগেই সম্পূর্ণ ডেটাসেট আর্কাইভ করা হয়েছিল।

এই তদন্তটি দেখায়, কীভাবে DPRK আইটি কর্মী সেলগুলো পেমেন্ট সংগ্রহ করে, ভুয়া পরিচয় বজায় রাখে, এবং ক্রিপ্টো ও ফিয়াট সিস্টেমের মাধ্যমে অর্থ স্থানান্তর করে—এমন নথিপত্রসহ, যা এই গোষ্ঠীগুলো সক্রিয় থাকতে যে ব্যাপকতা এবং অপারেশনাল ফাঁকফোকরের ওপর নির্ভর করে, দুটিই তুলে ধরে।