تؤدي عملية استغلال في مجال التمويل اللامركزي (DeFi) بقيمة 292 مليون دولار إلى تزايد المخاوف بشأن الثغرات الخفية في أنظمة السلاسل المتقاطعة. ويؤكد هذا الحادث كيف أن الافتراضات الخاطئة بشأن الثقة يمكن أن تسمح لمدخلات تم التلاعب بها بتجاوز إجراءات الحماية وإطلاق عملية إصدار أصول واسعة النطاق دون أن يتم اكتشافها.

تشير شركة Chainalysis إلى وجود ثغرة أمنية خطيرة في مجال التمويل اللامركزي (DeFi)، حيث تمكنت عملية استغلال بقيمة 292 مليون دولار من تجاوز إجراءات التحقق من حرق العملات

النقاط الرئيسية:

- تشير Chainalysis إلى استغلال في KelpDAO يكشف عن فشل خطير في افتراضات الثقة عبر السلاسل.

- أظهر التحليل أن عيوب تصميم Layerzero يمكن أن تسمح لمصادق واحد بتجاوز إجراءات الحماية في DeFi.

- تواجه البروتوكولات مخاطر متصاعدة حيث تشير Chainalysis إلى أن الأخطاء الخفية قد تفلت من الكشف.

عيوب الجسور عبر السلاسل تكشف عن مخاطر أمنية في DeFi

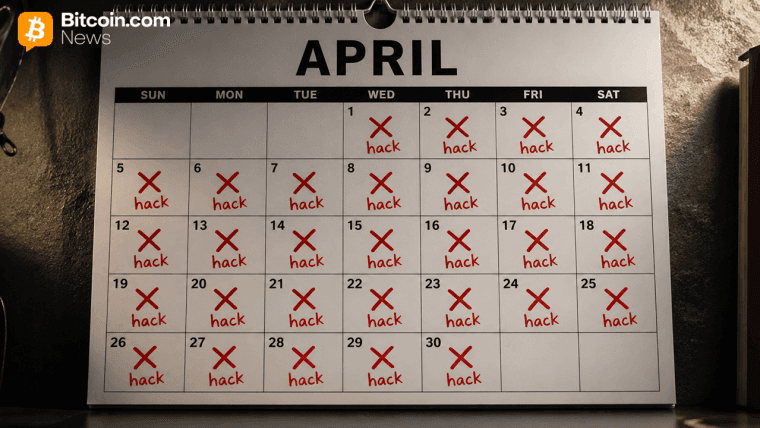

سلطت شركة تحليلات البلوكشين Chainalysis الضوء في 20 أبريل على استغلال في مجال التمويل اللامركزي (DeFi) بقيمة 292 مليون دولار، كاشفةً عن نقاط ضعف خطيرة في تصميم الجسور عبر السلاسل. أظهر الحادث الذي شمل البنية التحتية rsETH الخاصة بـ KelpDAO كيف يمكن للمدخلات المزورة تجاوز أنظمة التحقق. تشير هذه الحالة إلى مخاوف متزايدة حول افتراضات الثقة المضمنة في بروتوكولات السلاسل المتعددة.

صرحت Chainalysis على منصة التواصل الاجتماعي X:

"يُبرز الاستغلال الذي طرأ على جسر KelpDAO / rsETH بقيمة ~292 مليون دولار نقطة عمياء حرجة في أمن DeFi."

وأوضحت الشركة أن الاختراق نشأ عن طبقة ثقة معيبة وليس عن عقود ذكية معيبة. استهدف المهاجمون البنية التحتية لـ LayerZero التي تدعم KelpDAO، مستغلين النصاب القانوني للمصادق 1 من 1. اعتمد هذا التكوين على نقاط نهاية محدودة لاستدعاء الإجراءات عن بُعد، مما أدى إلى إنشاء نقطة فشل واحدة. وبمجرد اختراقها، سمح هذا المسار بالموافقات غير المصرح بها دون توافق أوسع. وصف مزود التحليلات كيف قبل النظام الشروط التي تم التلاعب بها على أنها صالحة، مما سمح للاختراق بالاستمرار دون أن تكتشفه الإجراءات الوقائية القياسية.

تسلط حالات الفشل الثابتة الضوء على الحاجة إلى المراقبة في الوقت الفعلي

تسلل المهاجم إلى مدخلات بيانات المصادق عن طريق اختراق نقاط نهاية RPC. تسببت المعلومات الخاطئة في قيام النظام بتسجيل حدث حرق ملفق على سلسلة المصدر.

"بناءً على هذه الحالة الخاطئة، وافق الجسر على الرسالة وأطلق 116,500 rsETH على Ethereum للمهاجم. في الواقع، لم يحدث أي حرق مقابل على الإطلاق. فقدت إجراءات الأمان القياسية هذا الأمر تمامًا لأن المعاملات نُفذت تمامًا كما تم تصميمها على مستوى الكود"، أوضحت Chainalysis. كسر هذا التسلسل ثابتًا أساسيًا للجسر يتطلب التكافؤ بين الأصول المحروقة والرموز الصادرة. على الرغم من التنفيذ الصحيح للكود، فإن الاعتماد على سلامة البيانات الخارجية سمح للاستغلال بالنجاح.

اختتمت Chainalysis بتحذير أوسع نطاقًا، قائلة:

"يثبت هذا الهجوم أن اكتشاف الكود الخبيث ليس كافيًا؛ يجب أن تكتشف البروتوكولات متى يدخل النظام في حالة مستحيلة."

وأشارت الشركة إلى الحاجة إلى أنظمة مراقبة مستمرة قادرة على التحقق من اتساق السلاسل المتقاطعة في الوقت الفعلي. يمكن لأدوات مثل أطر تتبع الثوابت تحديد التباينات بين الأصول المقفلة والأموال التي تم تحريرها. قد تسمح هذه الآليات للبروتوكولات بوقف العمليات قبل تفاقم الخسائر، مما يعزز أهمية التحقق من حالة النظام بأكمله بدلاً من الاعتماد فقط على تدقيق الكود.