一位比特币研究员兼Starkware高管本周发布了一套可行的方案,仅利用协议中已存在多年的规则,便能使新的比特币交易立即具备量子安全性。 要点:

无需共识变更:Starkware首席产品官基于现有规则构建量子安全的比特币交易

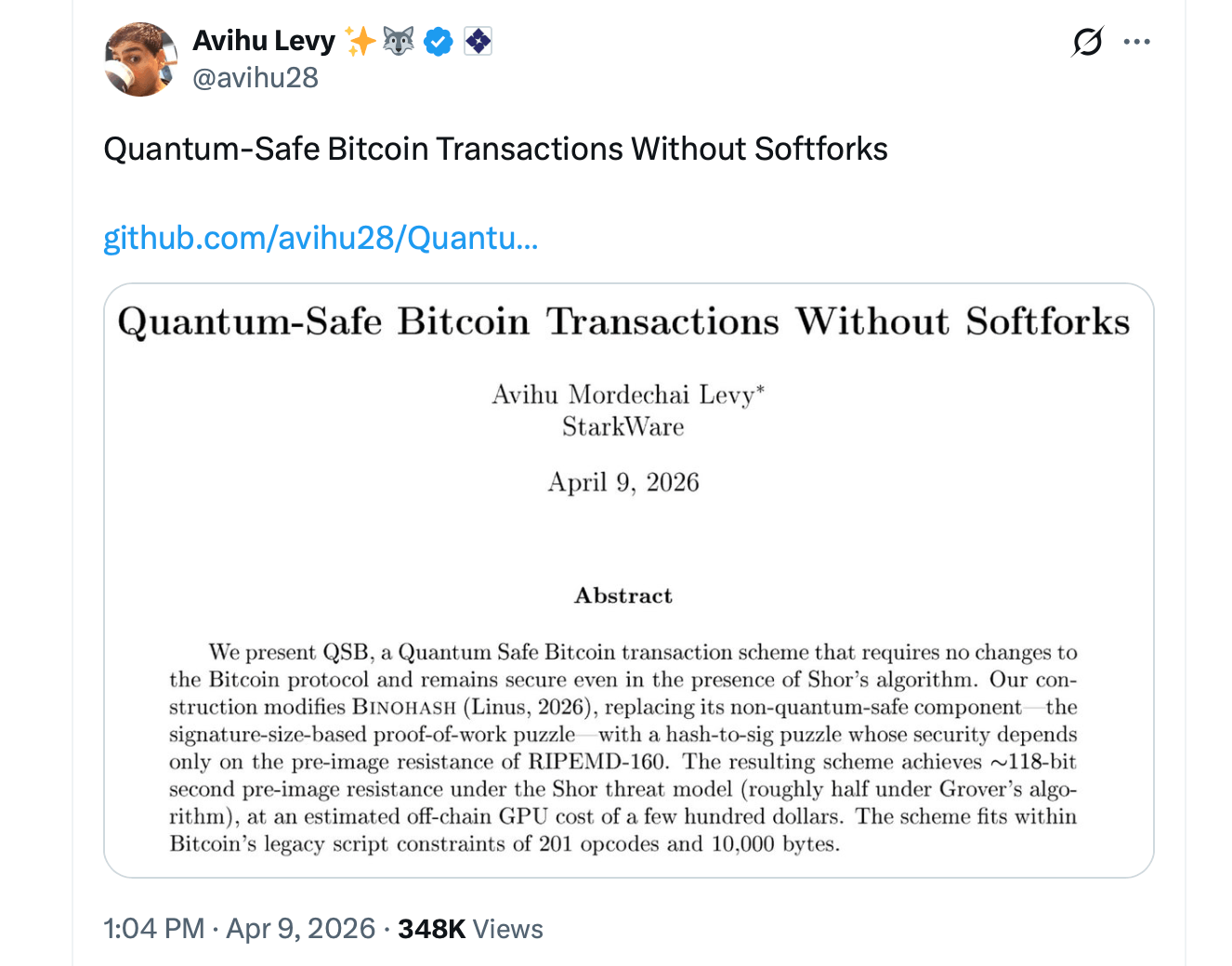

- Starkware首席产品官Avihu Levy于2026年4月9日发布了QSB方案,该方案无需修改协议即可实现量子安全的比特币交易。

- Levy的方案每笔交易需消耗75至150美元的GPU算力,并能抵御约118位的量子攻击预像抵抗力。

- QSB是已知首个仅利用比特币现有的传统Script规则,就能保护实时比特币交易免受肖尔算法攻击的方案。

Starkware高管如何在不修改协议的情况下为比特币构建量子抗性

Starkware首席产品官、BIP-360合著者Avihu Levy于2026年4月9日发布了一篇完整的研究论文及开源实现方案。 该方案名为“量子安全比特币”(Quantum Safe Bitcoin,简称 QSB)。它无需软分叉、无需社区协调,也不需要新增操作码。该方案完全在比特币现有的 201 个操作码和 10,000 字节的脚本限制范围内运行。

QSB 针对的威胁具有特定性。 比特币的主要签名方案——基于secp256k1椭圆曲线的ECDSA——在性能足够强大的量子计算机上,完全可能被肖尔算法攻破。具备这种能力的攻击者可以从任何暴露的公钥中恢复私钥,伪造签名并转移资金。一旦公钥出现在链上,P2PK输出、传统地址和Taproot密钥消耗路径都将面临风险。

Levy 的方案在交易层面上切断了这种依赖关系。QSB 不再依赖椭圆曲线的抗破解性,而是基于 RIPEMD-160 的预像抵抗性构建安全性。RIPEMD-160 是一种哈希函数,量子计算机只能通过 Grover 算法对其发起攻击,该算法仅能提供二次加速,而非完全破解。 面对量子攻击者,160位哈希值仍能保持约80位的预像抵抗力,留有充足的安全余量。该构造方案对罗宾·莱纳斯(Robin Linus)开发的早期方案Binohash进行了修改,并修复了两个导致Binohash无法抵御量子攻击的问题。 第一个问题是签名大小的工作量证明(PoW)谜题,该谜题依赖于寻找较小的椭圆曲线r值,而肖尔算法可以轻而易举地破解这一点。第二个问题是未解决的sighash标志漏洞,该漏洞可能允许攻击者在不同的交易中重复使用有效的谜题签名。

替换签名大小谜题

QSB用莱维(Levy)所称的“哈希转签名”谜题取代了签名大小谜题。支付方会迭代交易参数,直到交易派生公钥的RIPEMD-160哈希值能生成有效的DER编码ECDSA签名。该事件发生的概率约为70万亿分之一。由于该谜题使用了硬编码的SIGHASH_ALL标志,SIGHASH漏洞也因此被消除。

随后,支出方使用 HORS 风格的 Lamport 签名结构运行两轮摘要计算,通过名为 FindAndDelete 的传统脚本机制,选择会改变交易 SIGHASH 的虚拟签名子集。每个子集都会产生不同的哈希输出。能生成有效 DER 编码签名的子集即成为该轮的摘要。在见证中揭示相应的原像,即可完成量子安全的支出操作。

莱维(Levy)称为“配置 A”的推荐方案符合 201 条操作码的限制,并实现了约 118 位的原像抵抗力和 78 位的碰撞抵抗力。针对该配置运行格罗弗(Grover)算法的量子攻击者,进行第二次原像攻击所需的工作量约为 2 的 69 次方。 肖尔算法则完全无法提供任何优势,因为此时已不存在任何待破解的椭圆曲线假设。按当前现货价格计算,每笔交易的链下计算成本在75至150美元的云端GPU时长范围内。该工作具有极强的并行性,早期测试中通过多台GPU可在数小时内完成。 GPU 集群仅处理公开计算,包括密钥恢复和哈希运算。私有 HORS 原像绝不会离开支付方的安全设备。 该方案存在实际限制。QSB 交易虽经共识验证,但属于非标准交易,超出了默认的中继策略范围。它们需要直接提交给接受非标准交易的矿池,例如通过 Marathon 的 Slipstream 服务。该方案目前尚未覆盖闪电网络通道。 开源实现中,完整的链上组装和广播功能尚待完善。Levy将该方案描述为一种最后手段,而非标准比特币用途的通用替代方案。 Starkware联合创始人Eli Ben-Sasson公开支持这项工作,并表示比特币可以立即实现量子安全。他说:

“这意义重大。比特币今天就具备了量子安全性。即使出现能破解传统比特币签名的量子计算机,该方案也展示了一种创建安全比特币交易的实用方法。且无需修改比特币协议!”

Levy 在 X 平台分享了该论文及代码库,并特别感谢 Robin Linus 在 Binohash 方面的基础性工作,以及他提出的关键修正意见,这些修正塑造了最终的成本与安全性权衡方案。社区对这份白皮书反响热烈,其在社交媒体上被广泛传播。Taproot 专家 Eric Wall 在 X 上写道:

“Starkware拥有全球顶尖的黑客。看到黑客将他们的能力用于善举,真是令人欣慰。”

完整论文、GPU加速的CUDA代码、Python管道以及完整的比特币脚本均可在Levy的GitHub代码库中获取。此前,Lightning Labs首席技术官Olaoluwa Osuntokun刚刚发布了一个旨在保护比特币钱包免受量子风险威胁的原型。

这对普通比特币持有者意味着什么

对于普通比特币(BTC)持有者而言,实际意义不言而喻。目前尚无任何量子计算机能够破解比特币的加密机制,且大多数研究人员认为这一威胁至少在三到十年后才会出现。但计时器会在公钥出现在链上的那一刻启动——而每次用户从某个地址进行转账时,公钥都会被记录在链上。

存放在从未进行过转出交易的钱包中的比特币,其风险暴露程度较低。但若比特币停留在被重复使用或已发生过转出的地址中,情况则截然不同。当量子计算达到临界点时,这些暴露的公钥将成为攻击目标。在该窗口期关闭前转移资金,比之后转移更为关键。

'发生变化:'开发者警告量子计算可能在三年内攻破比特币

Hunter Beast,BIP 360 的作者,警告量子计算领域的进步可能会对比特币构成威胁。 read more.

立即阅读

'发生变化:'开发者警告量子计算可能在三年内攻破比特币

立即阅读Hunter Beast,BIP 360 的作者,警告量子计算领域的进步可能会对比特币构成威胁。 read more.

目前尚无任何面向消费者的钱包内置QSB功能。用户无法在现有的标准钱包中开启量子安全设置。Levy所提供的,是基于比特币内部既有规则构建的、证明该路径存在的密码学证明,其GPU计算成本仅相当于一张机票的价格。

剩下的工作在于工程实现、市场采用以及时间。对于持有比特币的人来说,行动方案很简单:关注钱包提供商是否支持后量子安全功能,避免重复使用地址,并在主流软件中提供该选项时,将资金转移到量子安全的地址。保护比特币的工具正在构建之中。