谷歌推出了最新的量子计算芯片Willow,重新点燃了关于比特币加密技术是否可能受到威胁的讨论。12月12日,一场活跃的X Spaces广播中,比特币爱好者就这一威胁的现实性展开了辩论。部分参与者认为,在2030年前,我们可能会见到拥有百万量子比特能力的机器,能够解开如今的密码和算法。

谷歌的Willow引发量子恐慌:比特币的未来岌岌可危?

本文发布于一年多前。部分信息可能已不是最新的。

比特币能否在量子革命中生存?有人认为时间紧迫

本周早些时候,“大比特币书”的作者Ben Sigman和Fred Krueger深入讨论了量子计算及其对比特币加密技术的潜在影响。来自quantumevm.com的Ian Smith也加入了讨论,提供了专业意见。小组探讨了量子计算机破解椭圆曲线加密(ECC)、RSA或比特币SHA256哈希函数的理论可能性,提出关于区块链安全未来的引人深思的问题。

讨论深入到了比特币的技术层面,探讨了其不同的地址形式,如支付到公钥(P2PK),以及量子计算机如何可能通过Shor或Grover算法破解椭圆曲线加密(ECC)或SHA256。有些人猜测,这些强大的量子比特驱动机器可能会在2027年或2030年前出现。Sigman、Krueger和Smith似乎都同意,这种危险可能会比想象中更快到来。在比特币地址方面,他们强调某些类型天然风险更高。

比特币拥有多种地址类型,从P2PK(支付到公钥)到P2PKH(支付到公钥哈希)、P2SH(支付到脚本哈希)、P2WPKH(支付到见证公钥哈希)、P2WSH(支付到见证脚本哈希)以及更新的Taproot(P2TR – 支付到Taproot)。在名为“比特币能对抗量子攻击做什么?”的X Spaces活动中,演讲者指出,传统地址尤其是采用P2PK格式的,在量子攻击中更具风险,因为它们向所有人公开了其公钥。

Shor算法可能使量子计算机通过公钥逆向工程出私钥,使P2PK地址面临风险。不像现代格式,P2PK缺乏能够帮助保护公钥的额外哈希层。尽管现今的量子计算技术尚未足够先进以利用这一漏洞,未来的发展可能对老格式构成威胁。现代地址如P2PKH、P2SH和P2WSH因有额外的哈希层而受到增强保护,抵御此类威胁。当天下午,Krueger在X上与其粉丝分享了讨论的亮点。

“与Ben Sigman深入讨论量子风险2小时。这是真实的。关注这个领域并关注BenSig的X,”Krueger强调说。“在2030年之前会有百万[量子比特]计算机。可能在未来10-20年内[椭圆曲线数字签名算法]将被破解。有解决方案 – 但这涉及分叉比特币并将币移到未花费的量子抗性地址。附带好处:我们淘汰或废弃中本聪地址。”

不是每个人都被说服,许多人对这一威胁的迫切性不以为然。福布斯撰稿人Ansel Lindner插话说,“不。IBM已经改变了[其]路线图以在千量子比特保持多年以研究纠错。谷歌的声明在方法论上是令人怀疑的。今天我刚刚讨论过这个,”Lindner进一步通过分享其关于这一话题的最新文章链接来支持自己的观点。Hashcash发明者和Blockstream首席执行官Adam Back加入了讨论,以怀疑态度回应Krueger的帖子。“‘在2030年之前会有百万[量子比特]计算机’顺便说一句我对此深表怀疑,”Back说道。

中本聪:“如果哈希崩溃是逐渐的,我们可以以有序的方式过渡到新哈希”

我们还可以回顾中本聪在2010年Bitcointalk讨论中对此事的看法,该讨论题为“处理SHA-256碰撞。”在谈话中,有人提出了一个简单的问题:“我的一位数学家朋友指出,很少有哈希协议生存超过10年。 如果SHA256在明天被破解,比特币的解决方案将是什么?”中本聪毫不犹豫地做出了回答。

“SHA-256非常强,”比特币的创始人当时说道。“这不像从MD5到SHA1的渐进步骤。除非出现重大突破攻击,它可以持续数十年。如果SHA-256完全崩溃,我认为我们可以对问题开始之前的可信区块链达成一致意见,锁定并从那里开始用新的哈希函数继续。”

中本聪继续说道:

如果哈希崩溃是逐渐的,我们可以以有序的方式过渡到新的哈希。软件会被编程为在某个块号后开始使用新的哈希。到那时每个人都必须升级。软件可以保存所有旧块的新哈希,以确保不能使用具有相同旧哈希的不同块。

当时,Bitcointalk成员思考了哈希碰撞干扰用户账户的未预见情况,而其他人则思考可能的未来升级,比如采用SHA-3标准。有人指出从头构建全新协议的麻烦,但一些爱好者推动了一项巧妙的过渡计划,可能为未来的区块新规则奠定基础,掀起了第二年没有中本聪的讨论。

“Harbringer的影子”和团队认识到量子计算的远期威胁,但他们都支持采取主动措施。这场老派谈话展示了当时比特币持久的设计和社区在面对技术曲线球的准备,保持协议在新兴加密危险中的强大。快进十多年,许多人认为:现在必须采取行动以保护BTC免受量子攻击。

Palihapitiya描绘了“2-5年倒计时”

在与Sigman、Krueger和Smith的X Spaces活动期间,一个主要的关注点是Satoshi Nakamoto旧版遗留地址可能攻击的脆弱性。Nakamoto未花费的BTC估计在75万到120万之间。如果这个金库被错误的人访问,对比特币社区的影响将是灾难性的。讨论还引起了风险资本家和企业家Chamath Palihapitiya的注意,他推测量子计算机可能在短短2-5年内获得破解比特币加密的能力。

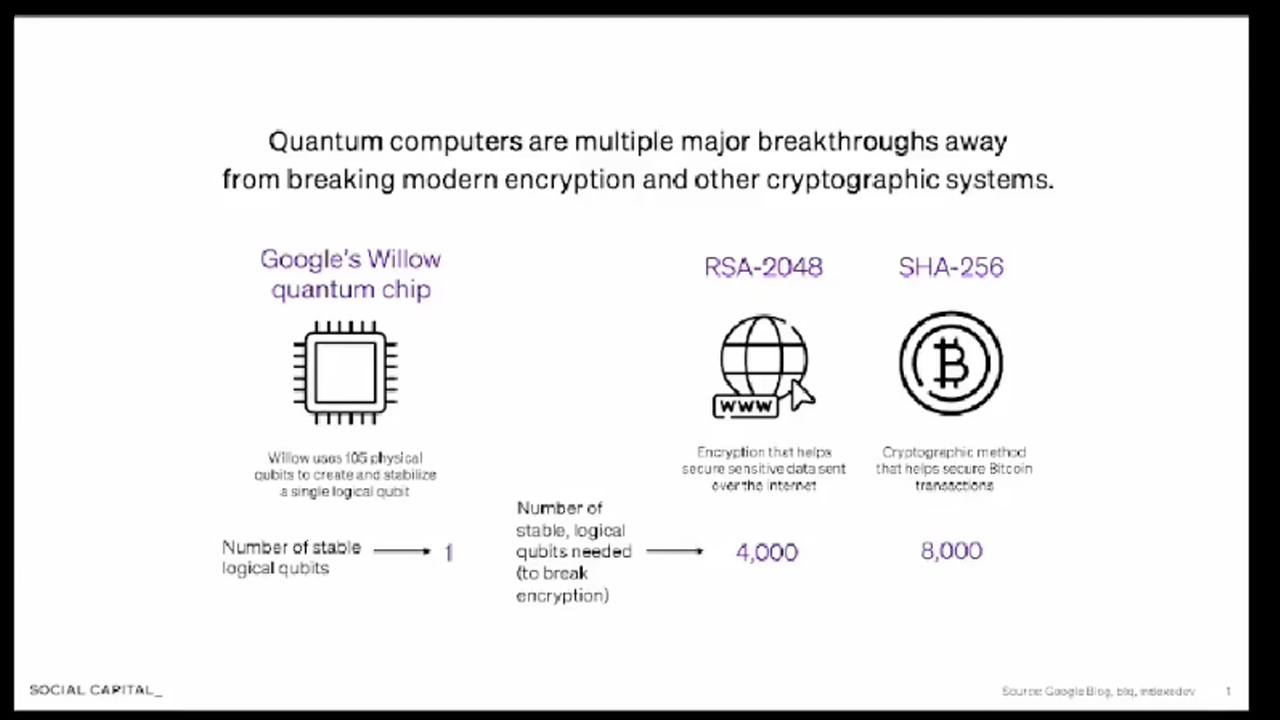

Palihapitiya表示,他看到了Sundar Pichai关于谷歌新一代量子计算芯片Willow的X帖子。“我在我的提要中看到了它,我错过了下一个会议,因为我必须弄清楚我们需要多长时间才能破解我们用于比特币的加密标准,”Palihapitiya评论道。“这是答案,因为我对此想法感到非常倾斜,所以如果你将Willow视为实际上像芯片中的一个稳定逻辑量子比特,我们需要大约4,000个来破解RSA-2048,需要大约8,000个来破解SHA256,这是比特币的底层加密框架。”

Palihapitiya将时间线描述为“2-5年倒计时”,同时承认量子计算仍面临需要解决的重大挑战。问题是:开发人员是在等待技术改善后再建立量子抗性,还是会在攻击发生后匆忙修复问题?大辩论是比特币是否能应对量子计算的飞跃,突显技术巧妙与代码保护艺术之间不断变化的舞蹈。

虽然一些人预测2030年之前的量子飞跃,但其他人怀疑我们会看到如此迅速的进展。有一点是肯定的:比特币的未来可能取决于采取行动,比如转向量子抗性协议。如果这个转变成为必要,它可能会撼动区块链治理和安全,迫使社区在新思想的价格和保持信任与去中心化之间取得平衡。

随着谷歌Willow芯片引发的兴奋,谈话转向保持区块链安全警觉的重要性。Satoshi Nakamoto关于调整比特币以防止可能的加密危险的早期智慧仍然真实,展示了协议的内置适应性。但是,对老式比特币地址和未动用资金的威胁引起了保护数字财富的更大问题。

无论本年代量子计算是否成为真正的噩梦,为其做好准备可能只是巩固比特币作为去中心化金融不可动摇基础的保障。根据Back在Krueger的X主题中的声明,Hashcash的创造者还对共享Palihapitiya视频的X账户Autism Capital提出了类似的回复。“不,你不能通过连接很多105 qbits芯片增加纠缠的量子比特,”Back回复说。“这个十年或可能下一个十年,我们都没法接近拥有百万量子比特计算机。”