美国当局推动查封超过127,000枚比特币的举动重新引发了一个关键线索:涉及的几个钱包被Arkham Intelligence标记为与“Lubian.com黑客”有关,此前曾与Milky Sad弱密钥事件相关联。

127,000个BTC被美方扣押,链上侦探称与Milky Sad弱密钥漏洞有关

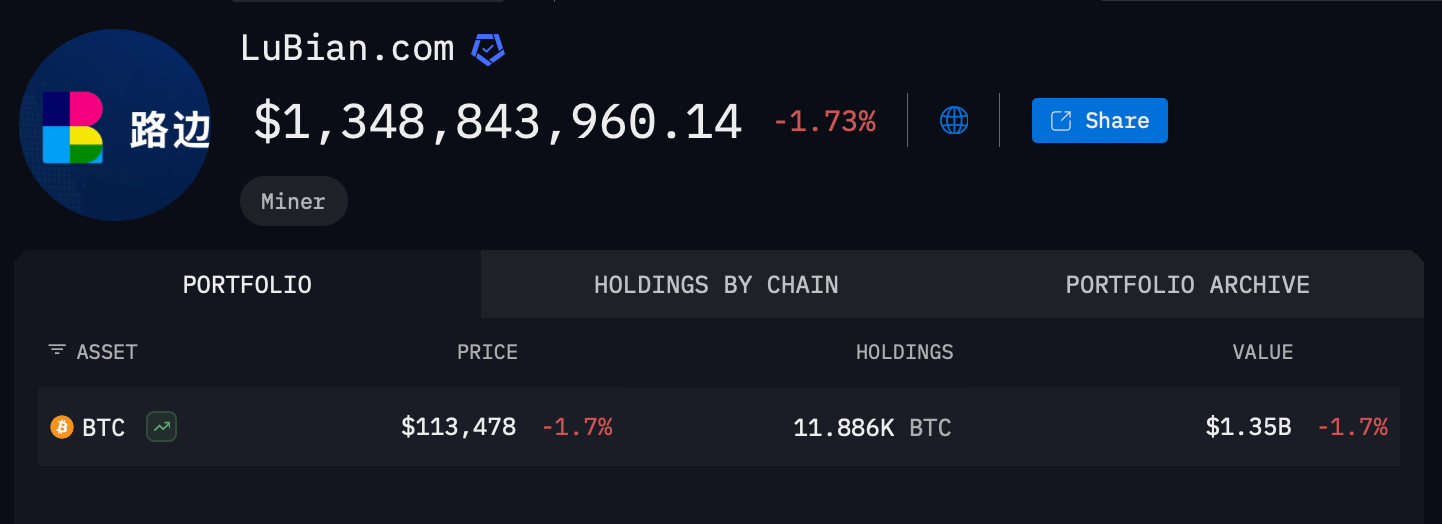

拥有12.7万比特币的钱包被标记为Milky Sad事件中Lubian.com黑客地址

Arkham的公共实体页面列出了“Lubian Hacker”,追踪到大约127,426 BTC,这些比特币归因于对与中国有关的矿池Lubian.com的攻击,转账日期为2020年底。Arkham在八月首次发布了其调查,称这是一场长年未被发现的盗窃事件,目前价格已达到数百亿美元。

这种聚类值得注意,因为2023年发布的Milky Sad披露文件记录了一种在Libbitcoin Explorer(bx)中的灾难性缺陷:它使用Mersenne Twister伪随机数生成器来创建钱包种子,生成了可预见的弱密钥。攻击者可以从有限的熵中重建种子并窃取资金。该问题被记录为CVE-2023-39910。

在周二的一篇帖子中,链上调查员ZachXBT提请注意这一重叠,写道美国政府的127K-BTC案件中列出的钱包地址先前在Milky Sad报告中出现过,并补充道,以其典型的谨慎语气:

“可能是有人为美国政府黑掉了这些或美国政府自己动手了。”

Arkham的八月报告并未声称是政府行为;相反,它重建了指向Lubian.com控制钱包在2020年12月被清空并由未知行为人集中处理的资金流动。与此同时,媒体报道呼应了Arkham的时间线和规模,注意到即使在资金转移后链上请求出现,Lubian的团队也从未公开承认损失。

Milky Sad团队的撰写描述了bx的32位熵如何使暴力破解成为可能,这是一个现实世界的失败,导致跨链盗窃和随后联系执法以限制进一步损害。在周二发布的X帖子中,Arkham解释了美国执法机构如何将Lubian与通过犯罪活动获利进行的资金联系起来。

“美国司法部未明确说明这些比特币如何进入美国监管范围,是否是密钥被盗、交出,或2020年的‘黑客事件’实际上是一次隐蔽的美国行动仍未确定,”Arkham在社交媒体上进一步解释。 “比特币在2024年6月至7月被再次转移。法院文件提到涉及‘一名财务人员’‘带着[资金]逃跑’并‘试图隐藏’的事件。可能与2024年7月的BTC流动有关。”

这一技术背景使Lubian.com的关联在当前的美国没收行动中尤为突出:受到审查的钱包与一个长期以来在公共研究中与弱密钥事件相关的地址集一致。

虽然单独的报道将127,271 BTC与更广泛的刑事调查联系在一起,但今天对于加密货币圈子的新闻价值在于Milky Sad的关联本身:Arkham的“LuBian.com Hacker”标签是公开的,而像ZachXBT这样的知名调查员指向该数据集以政府推进其案件。关键问题是每一步的密钥最终由谁控制仍是个悬而未决的问题。

常见问题 🧭

- 什么是Milky Sad? 2023年的披露显示Libbitcoin Explorer使用了弱随机性,使攻击者能够重建钱包种子并窃取资金。

- 为什么Lubian.com相关? Arkham归因于2020年底的一次127K-BTC转移与Lubian.com矿池相关的钱包,被标记为“Lubian.com黑客”。

- ZachXBT说了什么? 他指出,美国127K-BTC行动中的地址与Milky Sad引用的钱包相匹配,并提出了有关如何获取这些硬币的竞争性假设。

- 确认了什么与猜测了什么? Arkham的标签和Milky Sad的技术缺陷是有记录的;谁在每个阶段持有或移动了密钥尚未公开确定。