Nghiên cứu lượng tử mới nhất của Google khẳng định có thể giảm đáng kể lượng tài nguyên cần thiết để bẻ khóa mã hóa kiểu Bitcoin, qua đó đặt ra mốc thời gian chuyển đổi vào năm 2029.

Những bước tiến mới trong lĩnh vực lượng tử của Google làm dấy lên cuộc tranh luận về an ninh của Bitcoin

Google đặt mốc thời hạn năm 2029 khi rủi ro lượng tử đối với an ninh tiền điện tử ngày càng rõ ràng

Một báo cáo mới từ Google Quantum AI cho rằng việc phá vỡ mật mã đường cong elip, nền tảng của Bitcoin, Ethereum và hầu hết các blockchain, có thể cần ít tài nguyên lượng tử hơn nhiều so với những gì người ta nghĩ trước đây, làm dấy lên sự cấp bách mới trong toàn ngành công nghiệp tiền điện tử.

Báo cáo, được công bố vào ngày 30–31 tháng 3 năm 2026, nêu chi tiết các triển khai tối ưu hóa của thuật toán Shor nhắm vào vấn đề logarit rời rạc đường cong elip (ECDLP) được sử dụng trong chữ ký secp256k1. Đường cong đó bảo mật các giao dịch BTC và khóa ví, khiến nó trở thành mục tiêu hàng đầu trong bất kỳ kịch bản tấn công lượng tử nào trong tương lai.

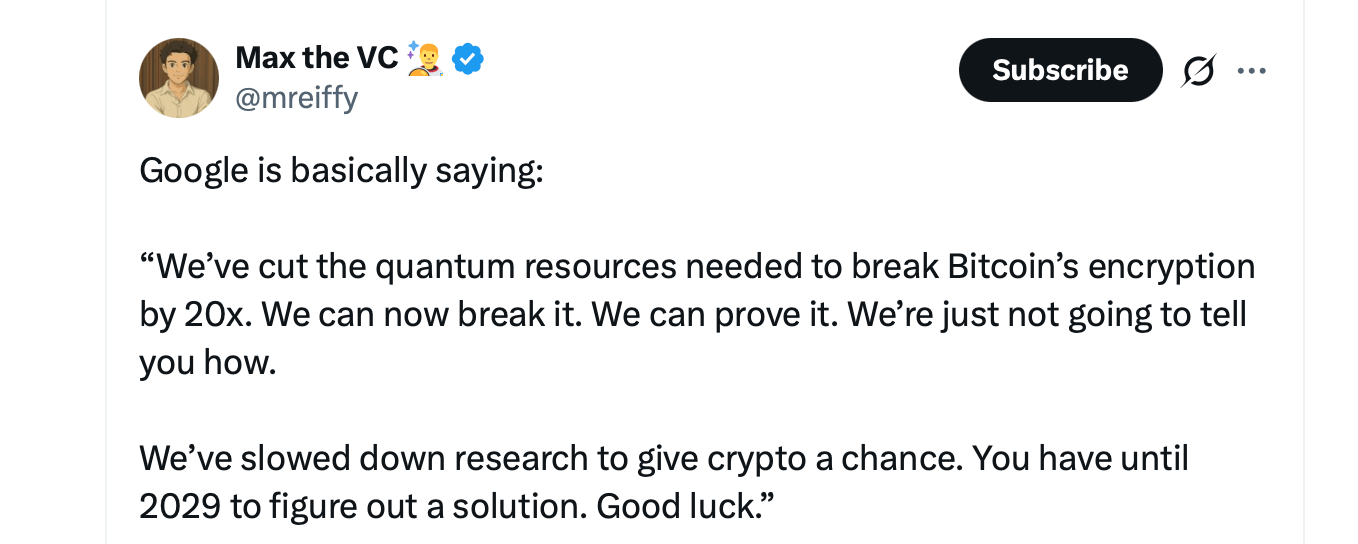

Các nhà nghiên cứu ước tính rằng một hệ thống lượng tử đủ tiên tiến có thể thực hiện cuộc tấn công với ít hơn 500.000 qubit vật lý, giảm khoảng 20 lần so với các dự báo trước đây lên đến hàng triệu qubit. Sự cải thiện này xuất phát từ các tối ưu hóa cấp mạch và các giả định sửa lỗi hiệu quả hơn, phù hợp với các mô hình phần cứng siêu dẫn hiện đại.

Về mặt thực tiễn, bài báo của Google phác thảo hai hướng tiếp cận: một thiết kế ít qubit sử dụng dưới 1.200 qubit logic và một phiên bản ít cổng yêu cầu khoảng 1.450 qubit logic. Cả hai đều giảm đáng kể gánh nặng tính toán, chuyển cuộc thảo luận từ lý thuyết sang khả thi trong thập kỷ tới.

Kịch bản thu hút sự chú ý nhất liên quan đến việc chặn giao dịch thời gian thực. Trong điều kiện lý tưởng, một “máy tính lượng tử có ý nghĩa mật mã” có thể suy ra khóa riêng tư từ một giao dịch phát sóng trong khoảng chín phút. Với khoảng thời gian khối trung bình 10 phút của Bitcoin, các tác giả ước tính có 41% khả năng thành công trong việc chiếm đoạt giao dịch trước khi xác nhận.

Đó không phải là một lỗ hổng được đảm bảo, nhưng đủ để khiến các nhà phát triển lo ngại.

Một rủi ro thứ hai, ít được chú ý hơn, nằm ở việc tiếp xúc lâu dài. Các ví có khóa công khai, bao gồm các địa chỉ được tái sử dụng và các định dạng cũ như pay-to-public-key, có thể bị bẻ khóa mà không cần bất kỳ hạn chế về thời gian nào. Bài báo ước tính khoảng 6,9 triệu BTC, tương đương khoảng 32% tổng nguồn cung, thuộc vào danh mục này.

Taproot, được giới thiệu để cải thiện quyền riêng tư và hiệu quả, mang đến một sự thay đổi. Mặc dù nó giúp đơn giản hóa các giao dịch, nhưng một số đường dẫn chi tiêu lại lộ khóa công khai một cách trực tiếp hơn, làm tăng khả năng bị tấn công trong mô hình tấn công “tại chỗ”. Báo cáo chỉ ra các đề xuất như BIP-360 là những biện pháp giảm thiểu tiềm năng.

Điều quan trọng là cơ chế Proof-of-Work (PoW) vẫn được duy trì. Các thuật toán lượng tử như Grover’s chỉ mang lại tốc độ xử lý nhanh hơn theo cấp số nhân đối với các hàm băm, điều này không đe dọa mô hình bảo mật của Bitcoin theo cùng cách.

Ethereum phải đối mặt với diện tích tấn công rộng hơn. Các tài khoản do bên thứ ba sở hữu, khóa xác thực và các nguyên thủy mật mã như chữ ký BLS đều có thể bị khai thác. Bài báo cho rằng hàng chục triệu ether đang nằm trong các cấu hình tiềm ẩn rủi ro, tùy thuộc vào các mốc thời gian trong tương lai.

Mốc thời gian đó chính là điểm đáng chú ý.

Thông điệp tổng thể của Google liên kết nghiên cứu này với mục tiêu năm 2029 để chuyển đổi các hệ thống của chính họ sang mật mã hậu lượng tử. Ý nghĩa là rõ ràng: nếu một công ty hoạt động ở tiền tuyến của phần cứng lượng tử đang đặt mốc thời gian đó bên trong, họ kỳ vọng sẽ có tiến bộ đáng kể trước thời hạn đó.

Tuy nhiên, hiện tại vẫn chưa có máy lượng tử nào có khả năng thực hiện các cuộc tấn công này. Các hệ thống hiện tại vẫn còn nhiều hạn chế và chưa đạt đến quy mô cần thiết. Khoảng cách giữa các thiết bị trong phòng thí nghiệm và các máy chịu lỗi với hàng trăm nghìn qubit là rất lớn.

Các nhà phát triển tiền điện tử đang phản ứng theo cách quen thuộc: chậm rãi, có phương pháp và đôi khi cứng đầu.

Ethereum đã dành nhiều năm chuẩn bị cho các bản nâng cấp chống lượng tử, với các mốc quan trọng trong lộ trình đã được vạch ra đến cuối thập kỷ này. Tính trừu tượng hóa tài khoản và tính linh hoạt của chữ ký giúp nó có lợi thế ban đầu trong việc thay thế các nguyên thủy mật mã.

Con đường của Bitcoin có phần thận trọng hơn. Các đề xuất như BIP-360 và các mạng thử nghiệm là những bước đi ban đầu, nhưng việc chuyển đổi hoàn toàn có thể sẽ đòi hỏi một bản nâng cấp đồng thuận lớn. Lịch sử cho thấy điều này có thể thực hiện được, nhưng không nhanh chóng.

Sự pha trộn giữa tính cấp bách và sự hoài nghi

Ngoài các vòng tròn phát triển lõi, phản ứng của thị trường tương đối bình tĩnh. Các cuộc thảo luận trên mạng xã hội thể hiện sự kết hợp giữa phân tích kỹ thuật, sự hoài nghi và kế hoạch dài hạn thay vì bán tháo hoảng loạn. Một quan điểm cụ thể cho rằng rủi ro lượng tử là có thật, nhưng không phải ngay lập tức. Những người khác hoàn toàn không đồng ý.

"Google đã gióng lên hồi chuông cảnh báo về lượng tử," Tổ chức nghiên cứu tính toán lượng tử Project Eleven viết trên X. Tổ chức này đã thúc đẩy các biện pháp bảo vệ chống lượng tử trong một thời gian dài.

Cựu CEO Binance Changpeng Zhao, thường được gọi là CZ, đã có giọng điệu bình tĩnh hơn trên X, gạt bỏ tâm lý hoảng loạn đồng thời thừa nhận những thách thức phía trước. “Tôi thấy một số người hoảng loạn hoặc hỏi về tác động của máy tính lượng tử đối với tiền điện tử. Ở mức độ cao, tất cả những gì tiền điện tử cần làm là nâng cấp lên các thuật toán chống lượng tử (Post-Quantum). “Vậy nên, không cần hoảng loạn,” ông nói, trước khi bổ sung rằng việc triển khai sẽ không hề đơn giản trong các hệ thống phi tập trung.

Từ góc nhìn của nhà nghiên cứu Ethereum Justin Drake, thời điểm này đánh dấu một điểm ngoặt rõ ràng chứ không phải là mối lo xa vời. “Hôm nay là một ngày lịch sử đối với máy tính lượng tử và mật mã học,” ông viết, đồng thời nhấn mạnh rằng “kết quả thật đáng kinh ngạc” khi các cải tiến của thuật toán Shor tích lũy qua các lớp.

Drake tiết lộ rằng niềm tin của ông vào một sự kiện lượng tử đã tăng lên, lưu ý rằng “có ít nhất 10% khả năng rằng đến năm 2032, một máy tính lượng tử sẽ khôi phục được khóa riêng ECDSA secp256k1,” và nhấn mạnh rằng “giờ đây chắc chắn là thời điểm để bắt đầu chuẩn bị.”

Trong một ghi chú chia sẻ với Bitcoin.com News, các nhà phân tích tại Bitfinex đã xem vấn đề này như một thách thức kỹ thuật có thể kiểm soát được thay vì một sự sụp đổ đang cận kề. “Tính toán lượng tử đại diện cho một thách thức kỹ thuật thực sự đối với ngành tiền điện tử, nhưng nó còn xa mới là mối đe dọa tồn vong ở dạng hiện tại,” họ cho biết, đồng thời lưu ý rằng các giới hạn mật mã đã được hiểu rõ từ lâu.

Các nhà phân tích của Bitfinex còn bổ sung rằng “ngành công nghiệp đã bắt đầu hành động”, chỉ ra các tiêu chuẩn năm 2024 của NIST và các công việc đang diễn ra như BIP-360, đồng thời nhấn mạnh rằng “con đường từ lỗ hổng lý thuyết đến khai thác thực tế là vô cùng dài”.

Kevin O’Leary Giải Thích Cách Các Tổ Chức Ứng Phó Với Đợt Sụt Giảm Tàn Khốc Của Bitcoin Và Mối Đe Dọa Từ Lượng Tử

Kevin O’Leary đã chia sẻ những nhận định về cách một đợt điều chỉnh bitcoin 50% đang thúc đẩy các tổ chức tái cân chỉnh mức độ tiếp xúc với tiền mã hóa, xoay vòng dòng vốn sau những đợt… read more.

Đọc ngay

Kevin O’Leary Giải Thích Cách Các Tổ Chức Ứng Phó Với Đợt Sụt Giảm Tàn Khốc Của Bitcoin Và Mối Đe Dọa Từ Lượng Tử

Kevin O’Leary đã chia sẻ những nhận định về cách một đợt điều chỉnh bitcoin 50% đang thúc đẩy các tổ chức tái cân chỉnh mức độ tiếp xúc với tiền mã hóa, xoay vòng dòng vốn sau những đợt… read more.

Đọc ngay

Kevin O’Leary Giải Thích Cách Các Tổ Chức Ứng Phó Với Đợt Sụt Giảm Tàn Khốc Của Bitcoin Và Mối Đe Dọa Từ Lượng Tử

Đọc ngayKevin O’Leary đã chia sẻ những nhận định về cách một đợt điều chỉnh bitcoin 50% đang thúc đẩy các tổ chức tái cân chỉnh mức độ tiếp xúc với tiền mã hóa, xoay vòng dòng vốn sau những đợt… read more.

Nhiều người tin rằng bản báo cáo này không phải là một thông điệp báo hiệu ngày tận thế. Đây là một lời nhắc nhở có chủ đích để bắt đầu chuẩn bị trước khi việc chuẩn bị trở nên cấp bách. Khi thời hạn chuyển từ “một ngày nào đó” sang “trong vòng một thập kỷ”, ngay cả những hệ thống kiên nhẫn nhất cũng phải bắt đầu hành động.

Câu hỏi thường gặp 🔎

- Nghiên cứu lượng tử của Google đã tiết lộ điều gì về bảo mật Bitcoin?

Nó cho thấy các cuộc tấn công lượng tử vào mã hóa Bitcoin có thể cần ít tài nguyên hơn nhiều so với ước tính trước đây. - Máy tính lượng tử có thể phá vỡ Bitcoin ngay hôm nay không?

Không, các hệ thống lượng tử hiện tại chưa đủ tiên tiến để thực hiện các cuộc tấn công này trên thực tế. - Có bao nhiêu Bitcoin có khả năng bị phơi nhiễm rủi ro lượng tử?

Khoảng 6,9 triệu BTC có thể dễ bị tấn công do các khóa công khai bị lộ. - Ngành công nghiệp tiền điện tử đang làm gì để chuẩn bị?

Các nhà phát triển đang nghiên cứu mật mã hậu lượng tử và nâng cấp giao thức để bảo mật mạng trước khi các mối đe dọa lượng tử trở thành hiện thực.