Нік Джонсон, відомий інженер Ethereum Name Service (ENS), розкрив хитру фішингову кампанію, яка полювала на слабкі місця в основі Google, зокрема нещодавно виправлену уразливість OAuth.

ENS Ведучий розробник розкриває недолік, що дозволяє шахраям імітувати офіційні сповіщення Google

Безпека Google під загрозою: Інженер ENS відстежує фішингову атаку

За словами Джонсона, схема почалась з переконливого електронного листа, який начебто був надісланий офіційним сповіщенням від Google, що попереджав цільових користувачів про повістку, яка вимагала їхні дані облікового запису. Підписаний діючим ключем DKIM і надісланий з офіційного домену без відповіді Google, цей лист безперешкодно пройшов через фільтри Gmail і опинився серед легітимних сповіщень.

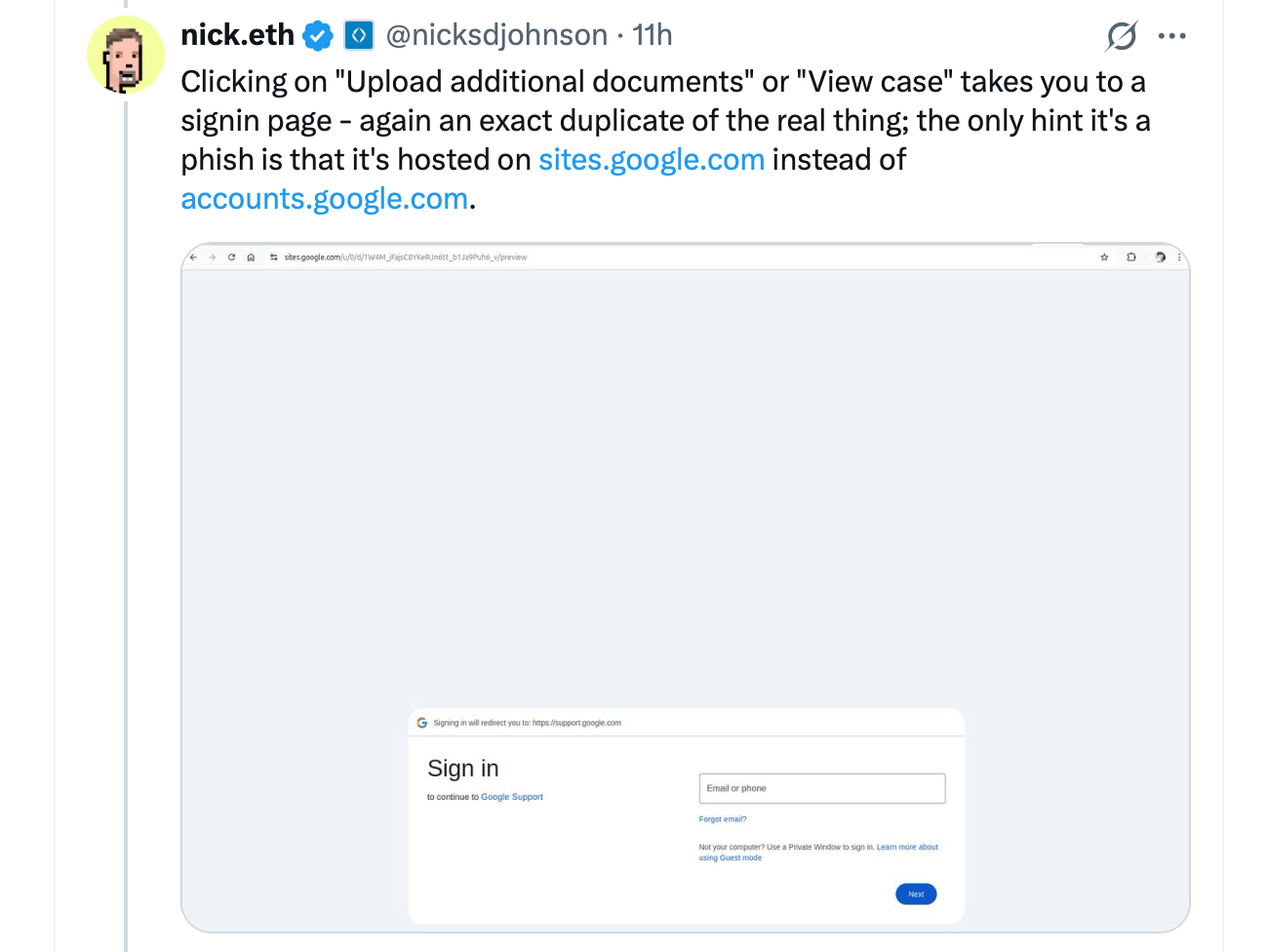

Джонсон зауважив, що його достовірність ще більше підвищувалася через посилання на sites.google.com, яке вело до підробленого порталу підтримки, що імітував сторінку входу Google. Розробник відзначив, що хитрість базувалася на двох недоліках: терпимості Google Sites до довільних скриптів, що дозволило злочинцям створювати сторінки для збору облікових даних, і слабкості OAuth.

Зловмисники зареєстрували новий домен, відкрили Google-акаунт і створили OAuth-додаток, назва якого дублювала назву фішингового електронного листа. Після надання доступу жертвою, Google автоматично генерував лист безпеки — повністю підписаний і легітимний, який нападники потім переадресовували своєму об’єкту атаки.

Джонсон розкритикував Google за те, що вони спершу відкинули проблему як “працюючу за призначенням”, стверджуючи, що ця діра створює серйозну загрозу. Залежність фальшивого порталу від sites.google.com ще більше обманювала користувачів, оскільки цей надійний домен прикривав ворожі наміри. Слабкості в звітності зловживань Google для Sites поглиблювали проблему, уповільнюючи зусилля з видалення.

Після зростання тиску з боку громадськості Google змінила підхід і визнала проблему. Джонсон пізніше підтвердив, що технічна компанія планує усунути дефект OAuth. Цей випадок висвітлює зростаючу хитрість фішингу, яка використовує поважні платформи, щоб пройти повз захисти.

Фахівці з безпеки закликають до пильності, радячи користувачам ставити під сумнів неочікувану юридичну кореспонденцію і ретельно перевіряти URL-адреси перед введенням облікових даних. Google ще не випустила публічну заяву щодо дефекту або розкладу його усунення. Цей випадок підкреслює ширшу боротьбу з фішингом, оскільки супротивники все частіше використовують відомі сервіси як зброю.