Два дні тому експлуататор Bybit володів 449,395.23 ефіру (ETH), але впродовж 48 годин діяч перемістив 71,862.63 ETH, що дорівнює $173 мільйонам, через децентралізовані регістри.

Bybit пропонує $140M винагороду в гонитві за криптовалютними бандитами, пов'язаними з Північною Кореєю

Ця стаття була опублікована понад рік тому. Деяка інформація може бути неактуальною.

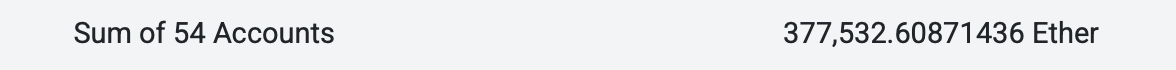

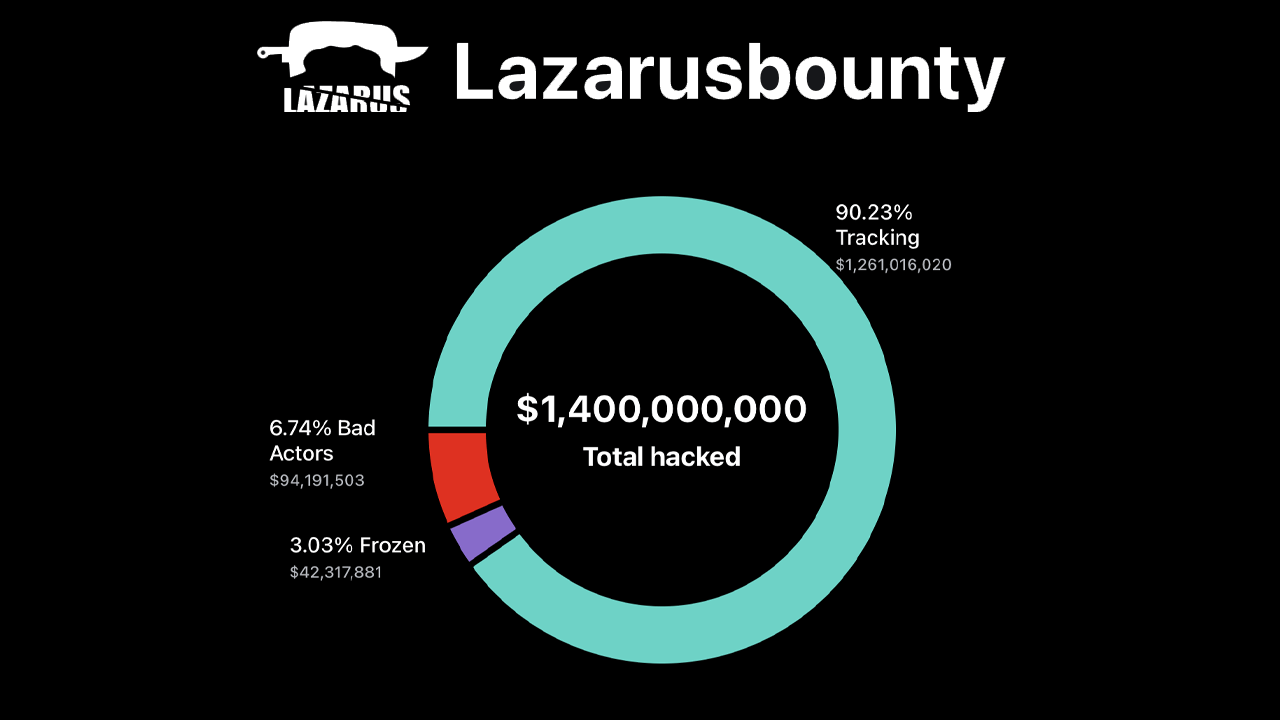

Bybit Запускає Lazarusbounty.com

В умовах волатильності криптовалюти, нападник організував вир високих обсягів ефірних транзакцій. Наприклад, під час створення цього аналізу 91.75 ETH ($227,149.24) зникли у невідомий гаманець. Bitcoin.com News спочатку повідомило 23 лютого, що активи зловмисника становили 449,395.23 ETH; останні дані показують, що статок зменшився до 377,532.60 ETH, розподілених на 54 різних адреси.

Це свідчить про те, що ця особа—широко пов’язана з північнокорейською групою Lazarus—ліквідувала 71,862.63 ETH останніми днями, залишаючи залишковий скарб вартістю $915.16 мільйонів. Приблизно 35 гаманців кожний містить близько 10,000 ETH, інші мають розподілені баланси: один містить 1,346 ETH, інший 6,904.28 ETH, і третій 8,048.85 ETH. Примітно, що кілька адрес, які раніше містили 10,000 ETH, тепер мають незначні залишки, що свідчить про стратегічний перерозподіл.

Крім того, Arkham Intelligence у вівторок зазначив, що хакер Bybit знову переводить більше ETH у біткоїни. “Хакер Bybit перекинув щонайменше $6.2 мільйона вкраденого ETH до BTC через Thorchain. Вони також обмінюють ETH <> DAI за допомогою OKX Web3 Swap,” Arkham заявив на X.

Bybit представив спеціальний веб-портал, що каталізує цифрові сліди зловмисників, у супроводі розкішної нагороди для етичних білих хакерів, які допоможуть заморозити викрадені активи. Платформа пропонує величезну нагороду в $140,000,000, обіцяючи миттєву виплату “відразу після підтвердження замороження засобів,” згідно з публічною заявою біржі.

Сайт з нагородою додає:

Ми вимагаємо співпраці всіх залучених сторін для блокування засобів або надання інформації про їх переміщення, щоб ми могли продовжити відстежувати. Час відповіді вимірюється з моменту, коли конкретна транзакція повідомляється відповідній стороні.

У повідомленні, надісланому Bitcoin.com News, Bybit повідомив нашому новинному відділу: “Запуск Lazarusbounty.com передає чітке, непокірне повідомлення: викрадені засоби не будуть терпітися для незаконного використання. Ця платформа служить безпосереднім викликом для кіберзлочинців—попередженням про те, що будь-яка спроба використати блокчейн для незаконних цілей зустрічається з невтомною, скоординованою дією. Завдяки цьому п’ятиступеневому наступу Bybit не лише викликає кіберзлочинців, а й встановлює новий стандарт для галузі. Замість очікування, коли проблеми загостряться, Bybit бере на себе лідерство у захисті екосистеми і закликає кожного пильного члена спільноти підтримати цю місію.”

Крім останнього переміщення ефіру, ранніші звіти показали, як хакер переміщував засоби на платформи мемої монети, такі як Pump.fun. Згідно з Bybit, Pump.fun був корисним у блокуванні такого типу дій. Bybit написав на X:

Дякуємо [Lily Liu] та команді [Pump.fun] за швидкі дії з блокування та видалення токена на базі Solana, автор якого міг бути пов’язаний з групами хакерів, забезпечуючи безпеку екосистеми. Це чудовий приклад проактивної безпеки в дії.