Bir Bitcoin araştırmacısı ve Starkware yöneticisi, bu hafta, protokolde yıllardır var olan kuralları kullanarak yeni Bitcoin işlemlerini bugünden itibaren kuantum-güvenli hale getiren işlevsel bir şema yayınladı.

Konsensüs Değişikliğine Gerek Yok: Starkware CPO’su Mevcut Kurallardan Kuantum Güvenli Bitcoin İşlemleri Oluşturuyor

Önemli Noktalar:

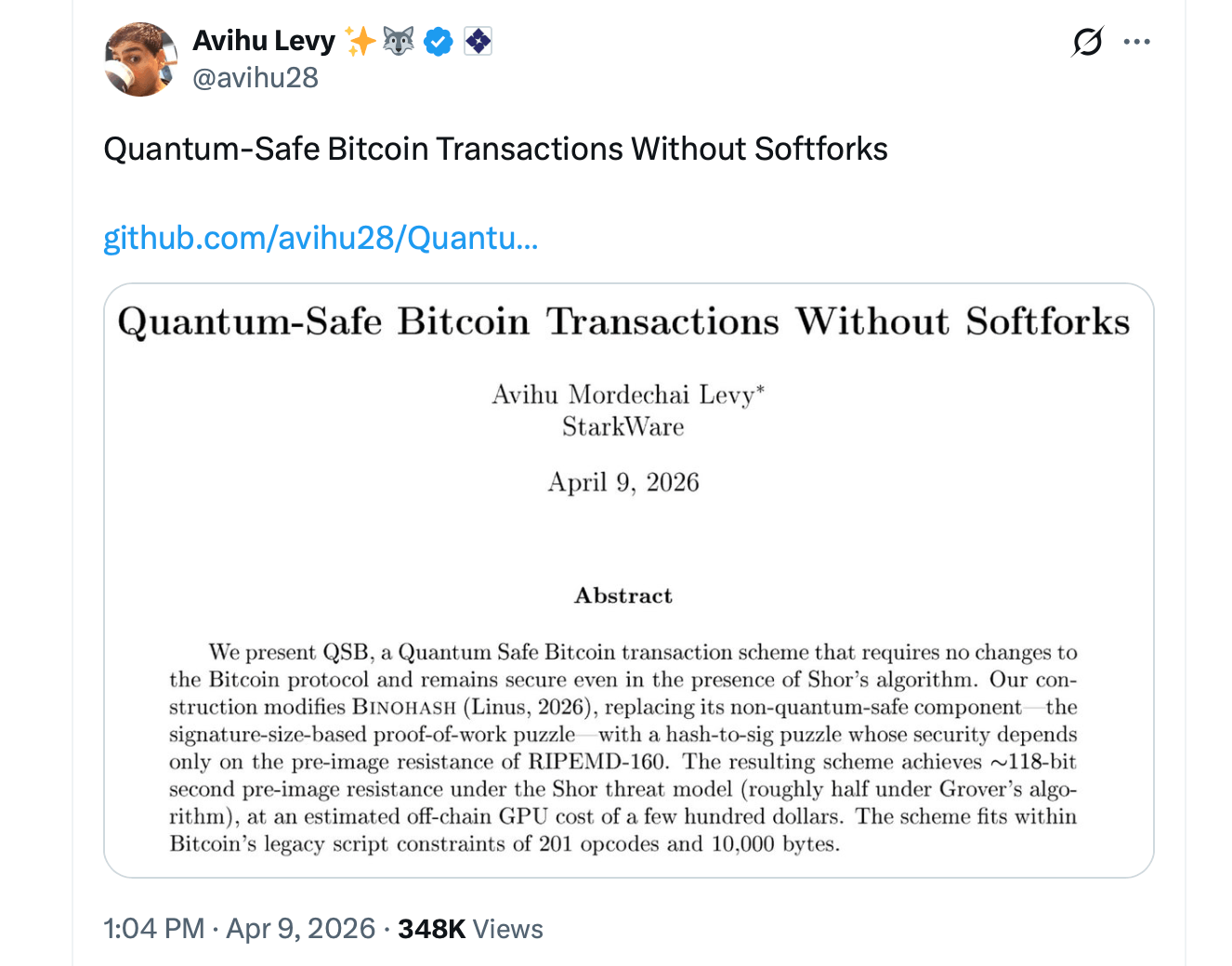

- Starkware CPO'su Avihu Levy, 9 Nisan 2026'da QSB'yi yayınlayarak, protokolde hiçbir değişiklik yapmadan kuantum güvenli Bitcoin işlemlerini mümkün kıldı.

- Levy'nin planı, işlem başına 75 ila 150 dolarlık GPU hesaplama maliyeti gerektiriyor ve kuantum saldırılarına karşı yaklaşık 118 bitlik ön görüntü direnci sağlıyor.

- QSB, yalnızca Bitcoin'in mevcut eski Script kurallarını kullanarak canlı bitcoin işlemlerini Shor algoritmasına karşı güvence altına alan bilinen ilk şemadır.

Bir Starkware Yöneticisi, Protokolü Değiştirmeden Bitcoin'e Kuantum Direnci Nasıl Ekledi?

Starkware'in ürün müdürü ve BIP-360'ın ortak yazarı Avihu Levy, 9 Nisan 2026'da kapsamlı bir araştırma makalesi ve açık kaynaklı bir uygulama yayınladı. Bu şema, Quantum Safe Bitcoin veya QSB olarak adlandırılır. Softfork, topluluk koordinasyonu veya yeni opkodlar gerektirmez. Tamamen Bitcoin'in mevcut 201 opkod ve 10.000 baytlık Script kısıtlamaları dahilinde çalışır.

QSB'nin ele aldığı tehdit spesifiktir. Bitcoin'in birincil imza şeması olan secp256k1 eliptik eğrisi üzerindeki ECDSA, yeterince güçlü bir kuantum bilgisayarda Shor algoritmasıyla tamamen kırılabilir. Bu yeteneğe sahip bir saldırgan, maruz kalan herhangi bir açık anahtardan özel anahtarları kurtarabilir, imzaları taklit edebilir ve fonları başka yere yönlendirebilir. P2PK çıkışları, eski adresler ve Taproot anahtar harcama yolları, bir açık anahtar zincir üzerinde göründüğü anda risk altındadır.

Levy'nin şeması, bu bağımlılığı işlem düzeyinde ortadan kaldırır. Eliptik eğri zorluğuna güvenmek yerine, QSB güvenliğini RIPEMD-160'ın ön görüntü direncine dayandırır; bu, kuantum bilgisayarların yalnızca Grover algoritmasıyla saldırabileceği bir hash fonksiyonudur ve tam bir kırılma yerine ikinci dereceden bir hız artışı sağlar. 160 bitlik bir hash, kuantum saldırganlara karşı yaklaşık 80 bitlik ön görüntü direnci sağlar ve bu da rahat bir marj bırakır.

Bu yapı, Robin Linus tarafından geliştirilen Binohash adlı önceki bir şemayı değiştirir ve Binohash'ı kuantum saldırılara karşı güvensiz kılan iki sorunu giderir. Birincisi, Shor algoritmasının kolayca kırdığı küçük eliptik eğri r değerlerini bulmaya dayanan imza boyutu iş kanıtı (PoW) bulmacasıydı. İkincisi ise, bir saldırganın farklı işlemlerde geçerli bir bulmaca imzasını yeniden kullanmasına izin verebilecek, çözülmemiş bir sighash bayrağı güvenlik açığıydı.

İmza Boyutu Bulmacasının Değiştirilmesi

QSB, imza boyutu bulmacasını Levy'nin hash-to-sig bulmacası olarak adlandırdığı şeyle değiştirir. Harcayan, bir işlemden türetilen açık anahtarın RIPEMD-160 hash'i geçerli bir DER kodlu ECDSA imzası üretecek şekilde işlem parametrelerini yineler. Bu olay, yaklaşık 70 trilyonda 1 olasılıkla gerçekleşir. Bulmaca, sabit kodlanmış bir SIGHASH_ALL bayrağı kullandığından, sighash güvenlik açığı bir yan etki olarak ortadan kaldırılır.

Harcayan daha sonra, HORS tarzı bir Lamport imza yapısı kullanarak iki özet turu çalıştırır ve FindAndDelete adlı eski bir Script mekanizması aracılığıyla işlemin sighash'ını değiştiren sahte imzaların alt kümelerini seçer. Her alt küme farklı bir hash çıktısı üretir. Geçerli bir DER kodlu imza üreten alt küme, o turun özeti olur. Tanıkta karşılık gelen ön görüntülerin ortaya çıkarılması, kuantum güvenli harcamayı tamamlar.

Levy'nin Config A olarak adlandırdığı önerilen yapılandırma, 201 opkod sınırına sığar ve yaklaşık 118 bit ön görüntü direnci ile 78 bit çarpışma direnci sağlar. Bu yapılandırmaya karşı Grover algoritmasını çalıştıran bir kuantum saldırganı, ikinci bir ön görüntü saldırısı için yaklaşık 2'nin 69. kuvveti kadar iş yüküyle karşı karşıya kalır. Shor algoritması, kırılacak eliptik eğri varsayımı kalmadığı için hiçbir avantaj sağlamaz.

Zincir dışı hesaplama, mevcut spot fiyatlarla işlem başına 75 ila 150 dolar arasında bulut GPU süresi maliyeti gerektirir. İş, utanç verici derecede paraleldir ve ilk testlerde birden fazla GPU üzerinde saatler içinde tamamlanmıştır. GPU çiftliği, anahtar kurtarma ve karma hesaplama dahil olmak üzere yalnızca genel hesaplamaları gerçekleştirir. Özel HORS ön görüntüleri, harcayanın güvenli cihazından asla dışarı çıkmaz.

Gerçek sınırlamalar mevcuttur. QSB işlemleri konsensüs açısından geçerlidir ancak standart değildir ve varsayılan aktarım politikalarını aşar. Bu işlemler, Marathon'un Slipstream hizmeti gibi standart dışı işlemleri kabul eden bir madencilik havuzuna doğrudan gönderilmesini gerektirir. Bu şema henüz Lightning Network kanallarını kapsamamaktadır. Açık kaynaklı uygulamada tam zincir üzerinde birleştirme ve yayınlama hala beklemede. Levy, bu şemayı standart Bitcoin kullanımının genel bir ikamesi değil, son çare olarak tanımlıyor.

Starkware'in kurucu ortağı Eli Ben-Sasson, Bitcoin'in hemen kuantum güvenli hale getirilebileceğini belirterek bu çalışmayı kamuoyuna destekledi. Şöyle dedi:

"BU MUAZZAM BİR ŞEY. Bitcoin BUGÜN kuantum güvenli. Geleneksel Bitcoin imzalarını kıran bir kuantum bilgisayar ortaya çıksa bile, bu, Bitcoin işlemlerini güvenli hale getirmenin pratik bir yolunu gösteriyor. BITCOIN PROTOKOLÜNDE HERHANGİ BİR DEĞİŞİKLİK YAPMADAN!"

Levy, makaleyi ve depoyu X'te paylaştı ve Binohash üzerindeki temel çalışmaları ve nihai maliyet-güvenlik dengesini şekillendiren önemli bir düzeltme için Robin Linus'a teşekkür etti. Topluluk, sosyal medyada geniş çapta paylaşılan bu beyaz kitaptan oldukça memnun kaldı. Taproot Wizard Eric Wall, X'te şunları yazdı:

"Starkware, dünyadaki en iyi hackerlardan bazılarına sahip. Hackerların güçlerini iyilik için kullandıklarını görmek çok güzel."

Makalenin tam metni, GPU hızlandırmalı CUDA kodu, Python boru hattı ve eksiksiz Bitcoin Scripts, Levy'nin GitHub deposunda mevcuttur. Bu haber, bitcoin cüzdanlarını kuantum riskinden korumayı amaçlayan son prototipin ardından geldi. Söz konusu prototip, Lightning Labs CTO'su Olaoluwa Osuntokun tarafından oluşturulmuştu.

Bu, Günlük Bitcoin Sahipleri İçin Ne Anlama Geliyor?

Sıradan Bitcoin (BTC) sahipleri için pratik sonuç oldukça basit. Bugün Bitcoin'in kriptografisini kırabilecek hiçbir kuantum bilgisayar mevcut değil ve çoğu araştırmacı bu tehdidin en az üç ila on yıl sonra ortaya çıkacağını tahmin ediyor. Ancak süre, bir kullanıcının bir adresten harcama yaptığı her seferinde zincir üzerinde bir açık anahtar göründüğü anda başlar.

Hiçbir zaman dışarıya para transferi yapılmamış bir cüzdanda duran Bitcoin, daha az riske maruz kalır. Yeniden kullanılan veya daha önce para harcanmış bir adreste duran Bitcoin ise başka bir hikaye. Kuantum hesaplama eşiğe ulaştığında, maruz kalan bu açık anahtarlar hedef haline gelir. Bu pencere kapanmadan önce fonları hareket ettirmek, kapandıktan sonra hareket ettirmekten daha önemlidir.

'Bir Şey Değişti:' Geliştirici, Kuantum Bilgisayarların Bitcoin'i Üç Yıl İçinde Kırabileceği Konusunda Uyarıyor

Hunter Beast, BIP 360'ın yazarı, kuantum hesaplama alanındaki gelişmelerin bitcoin'i potansiyel olarak tehlikeye atabileceği konusunda uyardı. read more.

Şimdi oku

'Bir Şey Değişti:' Geliştirici, Kuantum Bilgisayarların Bitcoin'i Üç Yıl İçinde Kırabileceği Konusunda Uyarıyor

Hunter Beast, BIP 360'ın yazarı, kuantum hesaplama alanındaki gelişmelerin bitcoin'i potansiyel olarak tehlikeye atabileceği konusunda uyardı. read more.

Şimdi oku

'Bir Şey Değişti:' Geliştirici, Kuantum Bilgisayarların Bitcoin'i Üç Yıl İçinde Kırabileceği Konusunda Uyarıyor

Şimdi okuHunter Beast, BIP 360'ın yazarı, kuantum hesaplama alanındaki gelişmelerin bitcoin'i potansiyel olarak tehlikeye atabileceği konusunda uyardı. read more.

QSB henüz hiçbir tüketici cüzdanında bulunmamaktadır. Kullanıcılar bugün standart bir cüzdanı açıp kuantum güvenli ayarını etkinleştiremezler. Levy'nin sunduğu şey, bu yolun var olduğuna dair kriptografik kanıttır; bu kanıt, Bitcoin'in içindeki kurallardan oluşturulmuştur ve GPU hesaplama açısından yaklaşık bir uçak bileti fiyatına mal olmaktadır.

Geriye kalan iş mühendislik, benimseme ve zamandır. BTC sahibi bir kişi için yapılacaklar basit: cüzdan sağlayıcınızın kuantum sonrası desteğini takip edin, adresleri tekrar kullanmaktan kaçının ve bu seçenek ana akım yazılımda kullanılabilir hale geldiğinde fonları kuantum güvenli bir adrese aktarın. Bu bitcoin'i korumak için gerekli araçlar şu anda geliştirilmektedir.