นักวิจัยบิตคอยน์และผู้บริหารของ Starkware เผยแพร่แนวทางที่ใช้งานได้จริงในสัปดาห์นี้ ซึ่งทำให้ธุรกรรมบิตคอยน์ใหม่ “ปลอดภัยจากควอนตัม” ได้ตั้งแต่วันนี้ โดยใช้เพียงกติกาที่มีอยู่ในโปรโตคอลมานานหลายปีแล้ว

ไม่จำเป็นต้องมีการเปลี่ยนแปลงตามฉันทามติ: CPO ของ Starkware สร้างธุรกรรม Bitcoin ที่ปลอดภัยต่อควอนตัมจากกฎที่มีอยู่แล้ว

ประเด็นสำคัญ:

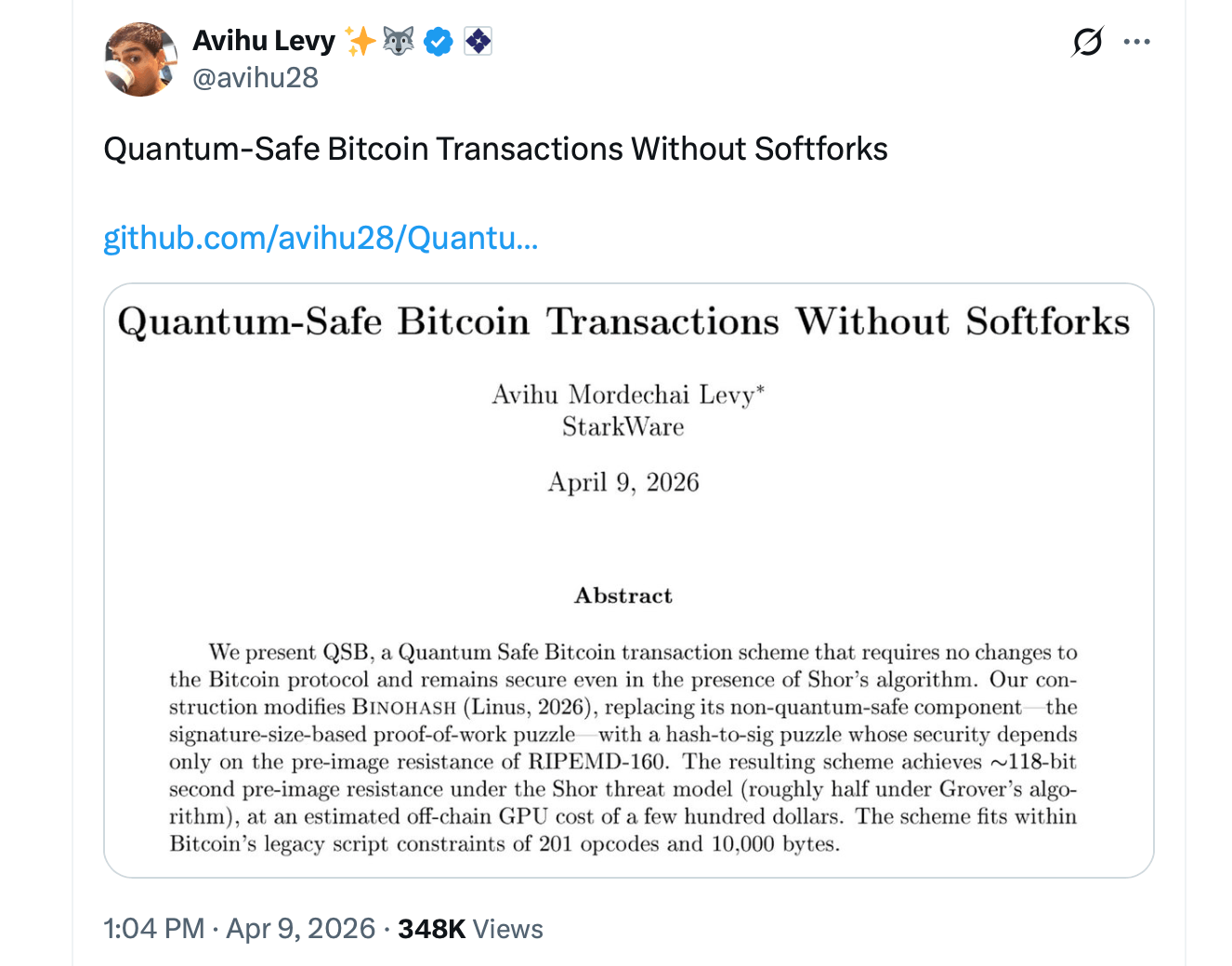

- อาวิฮู เลวี่ (Avihu Levy) ประธานเจ้าหน้าที่ฝ่ายผลิตภัณฑ์ (CPO) ของ Starkware เผยแพร่ QSB เมื่อวันที่ 9 เมษายน 2026 ซึ่งทำให้ธุรกรรมบิตคอยน์ปลอดภัยจากควอนตัมได้โดยไม่ต้องเปลี่ยนแปลงโปรโตคอลแม้แต่น้อย

- โครงการของเลวี่มีต้นทุนการประมวลผลบน GPU ต่อธุรกรรมราว $75 ถึง $150 และให้ความต้านทานแบบ pre-image ราว 118 บิตต่อการโจมตีด้วยควอนตัม

- QSB เป็นแนวทางที่ทราบเป็นครั้งแรกในการทำให้ธุรกรรมบิตคอยน์ที่เกิดขึ้นจริงปลอดภัยจากอัลกอริทึมของ Shor โดยใช้เพียงกฎ Script แบบ legacy ที่มีอยู่เดิมของ Bitcoin

ผู้บริหาร Starkware สร้างความต้านทานควอนตัมให้กับ Bitcoin ได้อย่างไร โดยไม่แตะต้องโปรโตคอล

อาวิฮู เลวี่ ประธานเจ้าหน้าที่ฝ่ายผลิตภัณฑ์ของ Starkware และผู้ร่วมเขียน BIP-360 ได้เผยแพร่ งานวิจัยฉบับเต็ม และอิมพลีเมนเทชันแบบโอเพ่นซอร์สเมื่อวันที่ 9 เมษายน 2026 โครงการนี้มีชื่อว่า Quantum Safe Bitcoin หรือ QSB โดยไม่ต้องมี softfork ไม่ต้องอาศัยการประสานงานของชุมชน และไม่ต้องมี opcode ใหม่ใดๆ ทั้งสิ้น มันทำงานทั้งหมดภายใต้ข้อจำกัด Script แบบ legacy ที่มีอยู่เดิมของ Bitcoin ซึ่งจำกัดไว้ที่ 201 opcodes และ 10,000 ไบต์

ภัยคุกคามที่ QSB เข้ามาจัดการนั้นมีความเฉพาะเจาะจง นั่นคือรูปแบบลายเซ็นหลักของ Bitcoin อย่าง ECDSA บนเส้นโค้งวงรี secp256k1 สามารถถูกเจาะได้อย่างสมบูรณ์ด้วยอัลกอริทึมของ Shor เมื่อมีคอมพิวเตอร์ควอนตัมที่ทรงพลังเพียงพอ ผู้โจมตีที่มีความสามารถดังกล่าวจะสามารถกู้คีย์ส่วนตัวจากคีย์สาธารณะใดๆ ที่ถูกเปิดเผย ปลอมลายเซ็น และเปลี่ยนเส้นทางเงินได้ เอาต์พุต P2PK ที่อยู่แบบ legacy และเส้นทางการใช้จ่ายด้วยคีย์ของ Taproot ล้วนมีความเสี่ยงทันทีที่คีย์สาธารณะปรากฏบนเชน

แนวทางของเลวี่ตัดการพึ่งพานั้นออกในระดับธุรกรรม แทนที่จะอาศัยความยากของเส้นโค้งวงรี QSB สร้างความปลอดภัยบนความต้านทานแบบ pre-image ของ RIPEMD-160 ซึ่งเป็นฟังก์ชันแฮชที่คอมพิวเตอร์ ควอนตัม โจมตีได้ด้วย Grover’s algorithm เท่านั้น ซึ่งให้ความเร็วเพิ่มขึ้นแบบกำลังสอง ไม่ใช่การทำลายล้างทั้งหมด แฮช 160 บิตจึงยังคงมีความต้านทานแบบ pre-image ราว 80 บิตต่อศัตรูที่เป็นควอนตัม ทำให้ยังมีระยะปลอดภัยที่สบายใจได้

โครงสร้างนี้ดัดแปลงจากแนวทางก่อนหน้าอย่าง Binohash ที่พัฒนาโดย Robin Linus และแก้สองปัญหาที่ทำให้ Binohash ไม่ปลอดภัยต่อการโจมตีด้วยควอนตัม ประการแรกคือพัซเซิลแบบ proof-of-work (PoW) ที่ผูกกับขนาดลายเซ็นซึ่งต้องอาศัยการหา r-values ของเส้นโค้งวงรีที่มีขนาดเล็ก ซึ่งอัลกอริทึมของ Shor เจาะได้แบบง่ายๆ ประการที่สองคือช่องโหว่ของ sighash flag ที่ยังไม่ถูกแก้ ซึ่งอาจทำให้ผู้โจมตีสามารถนำลายเซ็นของพัซเซิลที่ถูกต้องไปใช้ซ้ำข้ามธุรกรรมอื่นได้

การแทนที่พัซเซิลขนาดลายเซ็น

QSB แทนที่พัซเซิลขนาดลายเซ็นด้วยสิ่งที่เลวี่เรียกว่า “hash-to-sig puzzle” ผู้ใช้จ่ายจะวนปรับพารามิเตอร์ของธุรกรรมไปเรื่อยๆ จนกว่าแฮช RIPEMD-160 ของคีย์สาธารณะที่ได้จากธุรกรรมจะให้ลายเซ็น ECDSA ที่เข้ารหัสแบบ DER และถูกต้อง เหตุการณ์นี้เกิดขึ้นด้วยความน่าจะเป็นประมาณ 1 ใน 70 ล้านล้าน เนื่องจากพัซเซิลนี้ใช้แฟลก SIGHASH_ALL ที่ถูกฮาร์ดโค้ดไว้ ช่องโหว่ sighash จึงถูกกำจัดไปโดยผลพลอยได้

จากนั้นผู้ใช้จ่ายจะทำการ digest สองรอบโดยใช้โครงสร้างลายเซ็น Lamport แบบ HORS เลือกชุดย่อยของลายเซ็นหลอก (dummy signatures) ที่เปลี่ยน sighash ของธุรกรรมผ่านกลไก Script แบบ legacy ที่เรียกว่า FindAndDelete แต่ละชุดย่อยจะให้ผลลัพธ์แฮชที่แตกต่างกัน ชุดย่อยที่ทำให้ได้ลายเซ็นที่เข้ารหัสแบบ DER และถูกต้องจะกลายเป็น digest สำหรับรอบนั้น การเปิดเผย pre-images ที่สอดคล้องกันใน witness จะทำให้การใช้จ่ายแบบปลอดภัยจากควอนตัมเสร็จสมบูรณ์

การตั้งค่าที่แนะนำ ซึ่งเลวี่เรียกว่า Config A นั้นอยู่ภายในขีดจำกัด 201-opcode และให้ความต้านทานแบบ pre-image ประมาณ 118 บิต และความต้านทานการชนกัน (collision resistance) 78 บิต ผู้โจมตีควอนตัมที่ใช้อัลกอริทึมของ Grover กับการตั้งค่านี้จะต้องใช้แรงงานราว 2 ยกกำลัง 69 สำหรับการโจมตีแบบ second pre-image ส่วนอัลกอริทึมของ Shor ไม่มีข้อได้เปรียบเลย เพราะไม่มีสมมติฐานเกี่ยวกับเส้นโค้งวงรีเหลือให้เจาะ

ต้นทุนการคำนวณนอกเชนอยู่ระหว่าง $75 ถึง $150 ต่อธุรกรรมในเวลาบนคลาวด์ GPU ตามราคาสปอตปัจจุบัน งานนี้ทำแบบขนานได้อย่างมาก และทดสอบช่วงแรกๆ พบว่าเสร็จภายในไม่กี่ชั่วโมงเมื่อใช้หลาย GPU ฟาร์ม GPU จะจัดการเฉพาะการคำนวณที่เป็นสาธารณะ รวมถึงการกู้คีย์และการแฮช ส่วน pre-images แบบ HORS ที่เป็นความลับจะไม่ออกจากอุปกรณ์ที่ปลอดภัยของผู้ใช้จ่าย

มีข้อจำกัดจริงอยู่ ธุรกรรม QSB ถูกต้องตามกฎฉันทามติ (consensus-valid) แต่เป็น non-standard คือเกินนโยบายรีเลย์เริ่มต้น จึงต้องส่งตรงไปยังพูลขุดที่รับธุรกรรม non-standard เช่นผ่านบริการ Slipstream ของ Marathon โครงการนี้ยังไม่ครอบคลุมช่องทาง Lightning Network และการประกอบธุรกรรมบนเชนและการบรอดแคสต์แบบเต็มรูปแบบยังอยู่ระหว่างดำเนินการในอิมพลีเมนเทชันโอเพ่นซอร์ส เลวี่อธิบายว่าแนวทางนี้เป็นมาตรการ “ทางเลือกสุดท้าย” ไม่ใช่สิ่งทดแทนการใช้งาน Bitcoin มาตรฐานโดยทั่วไป

อีไล เบน-แซสซอน (Eli Ben-Sasson) ผู้ร่วมก่อตั้ง Starkware สนับสนุนงานนี้อย่างเปิดเผย โดยระบุว่า Bitcoin สามารถปลอดภัยจากควอนตัมได้ทันที เขากล่าวว่า:

“นี่มันยิ่งใหญ่มาก Bitcoin ปลอดภัยจากควอนตัมได้แล้วตั้งแต่วันนี้ แม้จะมีคอมพิวเตอร์ควอนตัมปรากฏขึ้น เครื่องที่ทำลายลายเซ็น Bitcion แบบดั้งเดิมได้ มันก็แสดงวิธีที่ใช้ได้จริงในการสร้างธุรกรรม Bitcoin ที่ปลอดภัย โดยไม่ต้องเปลี่ยนแปลงโปรโตคอล Bitcoin เลย!”

เลวี่แชร์บทความและรีโพสิทอรีบน X และให้เครดิต Robin Linus สำหรับงานพื้นฐานเกี่ยวกับ Binohash และสำหรับการแก้ไขสำคัญที่กำหนดสมดุลสุดท้ายระหว่างต้นทุนกับความปลอดภัย ชุมชนค่อนข้างพึงพอใจกับไวต์เปเปอร์และมีการแชร์อย่างกว้างขวางบนโซเชียลมีเดีย Taproot Wizard เอริก วอลล์ (Eric Wall) เขียน บน X ว่า:

“Starkware มีแฮ็กเกอร์ที่เก่งที่สุดบางส่วนของโลก มันงดงามมากที่ได้เห็นเมื่อแฮ็กเกอร์ใช้พลังของพวกเขาเพื่อความดี”

บทความฉบับเต็ม โค้ด CUDA ที่เร่งความเร็วด้วย GPU ไปป์ไลน์ Python และ Bitcoin Scripts แบบครบถ้วนมีให้ที่รีโพสิทอรี GitHub ของเลวี่ ข่าวนี้เกิดขึ้นหลังจากโปรโตไทป์ล่าสุดที่มีเป้าหมายเพื่อปกป้องกระเป๋าเงินบิตคอยน์จากความเสี่ยงควอนตัม โดย โปรโตไทป์เฉพาะนั้น ถูกสร้างโดย Olaoluwa Osuntokun CTO ของ Lightning Labs

สิ่งนี้หมายความว่าอย่างไรสำหรับผู้ถือ Bitcoin ทั่วไป

สำหรับผู้ถือ บิตคอยน์ (BTC) ทั่วไป ประเด็นที่นำไปใช้ได้จริงนั้นตรงไปตรงมา ปัจจุบันยังไม่มี คอมพิวเตอร์ควอนตัม ที่สามารถทำลายคริปโตกราฟีของ Bitcoin ได้ และนักวิจัยส่วนใหญ่มองว่าภัยคุกคามนั้นยังอยู่ห่างอย่างน้อย 3 ปีไปจนถึงราวหนึ่งทศวรรษ แต่ “นาฬิกา” จะเริ่มเดินทันทีที่คีย์สาธารณะปรากฏบนเชน ซึ่งเกิดขึ้นทุกครั้งที่ผู้ใช้ใช้จ่ายจาก ที่อยู่ หนึ่งๆ

บิตคอยน์ที่นอนอยู่ในกระเป๋าเงินที่ไม่เคยทำธุรกรรมขาออกเลย จะมีความเสี่ยงน้อยกว่า บิตคอยน์ที่ถูกพักไว้บนที่อยู่ที่นำกลับมาใช้ซ้ำหรือที่อยู่ที่เคยถูกใช้จ่ายแล้วเป็นอีกเรื่องหนึ่ง เมื่อการประมวลผลควอนตัมไปถึงจุดนั้น คีย์สาธารณะที่ถูกเปิดเผยเหล่านั้นจะกลายเป็นเป้าหมาย การย้ายเงินก่อนที่หน้าต่างเวลานั้นจะปิดมีความสำคัญมากกว่าการย้ายหลังจากนั้น

'บางอย่างเปลี่ยนไป:' นักพัฒนาเตือนว่าการคำนวณควอนตัมอาจทำให้บิตคอยน์แตกในสามปี

Hunter Beast, ผู้เขียน BIP 360 เตือนเกี่ยวกับความก้าวหน้าในสาขาคอมพิวเตอร์ควอนตัมที่อาจทำให้บิตคอยน์ตกอยู่ในอันตรายได้ read more.

อ่านตอนนี้

'บางอย่างเปลี่ยนไป:' นักพัฒนาเตือนว่าการคำนวณควอนตัมอาจทำให้บิตคอยน์แตกในสามปี

Hunter Beast, ผู้เขียน BIP 360 เตือนเกี่ยวกับความก้าวหน้าในสาขาคอมพิวเตอร์ควอนตัมที่อาจทำให้บิตคอยน์ตกอยู่ในอันตรายได้ read more.

อ่านตอนนี้

'บางอย่างเปลี่ยนไป:' นักพัฒนาเตือนว่าการคำนวณควอนตัมอาจทำให้บิตคอยน์แตกในสามปี

อ่านตอนนี้Hunter Beast, ผู้เขียน BIP 360 เตือนเกี่ยวกับความก้าวหน้าในสาขาคอมพิวเตอร์ควอนตัมที่อาจทำให้บิตคอยน์ตกอยู่ในอันตรายได้ read more.

QSB ยังไม่ได้ถูกใส่มาในกระเป๋าเงินสำหรับผู้บริโภคใดๆ ผู้ใช้ยังไม่สามารถเปิดกระเป๋าเงินมาตรฐานในวันนี้แล้วสลับโหมด “ปลอดภัยจากควอนตัม” ได้ สิ่งที่เลวี่ส่งมอบคือหลักฐานเชิงคริปโตกราฟีว่ามีเส้นทางนี้อยู่จริง สร้างจากกฎที่มีอยู่แล้วใน Bitcoin และมีต้นทุนการประมวลผล GPU ราวๆ เท่าราคาตั๋วเครื่องบิน

งานที่เหลือคือวิศวกรรม การยอมรับใช้งาน และเวลา สำหรับคนที่ถือ BTC สิ่งที่ควรทำก็เรียบง่าย: เฝ้าดูการรองรับ post-quantum จากผู้ให้บริการกระเป๋าเงินของคุณ หลีกเลี่ยงการใช้ที่อยู่ซ้ำ และย้ายเงินไปยังที่อยู่ที่ปลอดภัยจากควอนตัมเมื่อทางเลือกนั้นพร้อมใช้งานในซอฟต์แวร์กระแสหลัก เครื่องมือเพื่อปกป้อง บิตคอยน์ นั้นกำลังถูกสร้างขึ้นในขณะนี้