Nick Johnson, en välkänd ingenjör inom Ethereum Name Service (ENS), avslöjade en listig nätfiske kampanj som utnyttjade svaga punkter inom Googles ryggrad, särskilt en nyligen patchad OAuth-brist.

ENS Leadutvecklare avslöjar brist som gör att bedragare kan efterlikna officiella Google-varningar

Googles skydd nere: ENS-ingenjör spårar nätfiskeutnyttjande

Enligt Johnsons vittnesmål inleddes planen med ett övertygande mejl, till synes skickat av en officiell Google-varning, som informerade målen om en stämning som krävde deras kontodata. Undertecknat med en äkta DKIM-nyckel och skickat från Googles officiella no-reply-domän, passerade meddelandet igenom Gmails filter och hamnade bland legitima varningar.

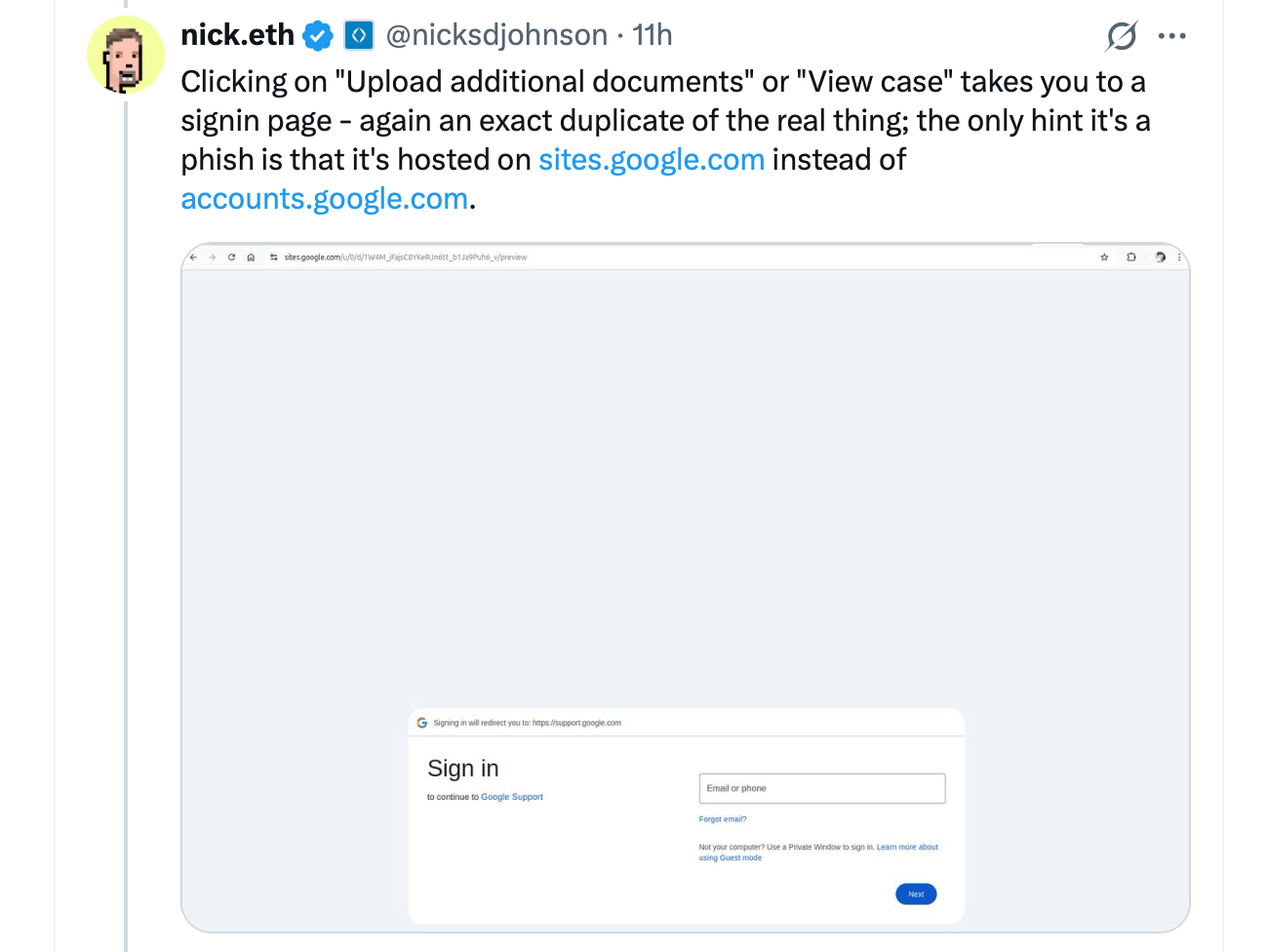

Johnson observerade att dess trovärdighet höjdes ytterligare av en sites.google.com-hyperlänk som ledde till en falsk supportportal som speglade Googles inloggningssida. Utvecklaren noterade att bluffen utnyttjade två sprickor: Google Sites tolerans för godtyckliga skript, vilket gjorde det möjligt för brottslingar att skapa sidor för insamling av autentiseringsuppgifter, samt OAuth-svagheten.

Angriparna registrerade en ny domän, öppnade ett Google-konto, och byggde en OAuth-applikation vars namn kopierade nätfiskemeddelandets titel. När ett offer gav åtkomst, genererade Google automatiskt ett säkerhetsvarningsmejl—fullt undertecknat och legitimt—som angriparna sedan vidarebefordrade till sitt byte.

Johnson kritiserade Google för att initialt avfärda buggen som “fungerar som avsett,” men hävdade att kryphålet utgjorde en allvarlig fara. Den falska portalens beroende av sites.google.com förvillade ytterligare användare eftersom den betrodda domänen dolde fientlig avsikt. Svagheter i Googles missbruksrapportering för Sites fördjupade problemet, vilket fördröjde nedtagningsinsatser.

Efter att det offentliga trycket ökade, skiftade Google och erkände problemet. Johnson bekräftade senare att teknikbolaget planerar att åtgärda OAuth-bristen. Episoden belyser nätfiskets ökande förfining, som utnyttjar ansedda plattformar för att komma förbi försvar.

Säkerhetsspecialister vädjar om vaksamhet och uppmanar användare att ifrågasätta oväntad juridisk korrespondens och dubbelkontrollera webbadresser innan de anger autentiseringsuppgifter. Google har ännu inte utfärdat ett offentligt uttalande om bristen eller tidsplanen för reparationen. Fallet avslöjar den bredare kampen mot nätfiske då motståndare alltmer utnyttjar betrodda tjänster.