Ник Джонсон, известный инженер Ethereum Name Service (ENS), раскрыл хитрую фишинговую кампанию, которая воспользовалась уязвимыми местами в инфраструктуре Google, в частности, недавно исправленной уязвимостью OAuth.

Ведущий разработчик ENS раскрывает уязвимость, позволяющую фишерам подделывать официальные оповещения Google

Охрана Google ослабла: Инженер ENS отслеживает фишинговую атаку

Схема, по словам Джонсона в его свидетельстве, началась с убедительного письма, якобы отправленного официальным уведомлением Google, которое предупреждало об ордере, требующем данные аккаунта. Подписанное настоящим ключом DKIM и исходящее из официального домена Google no-reply, уведомление обошло фильтры Gmail и оказалось среди легитимных предупреждений.

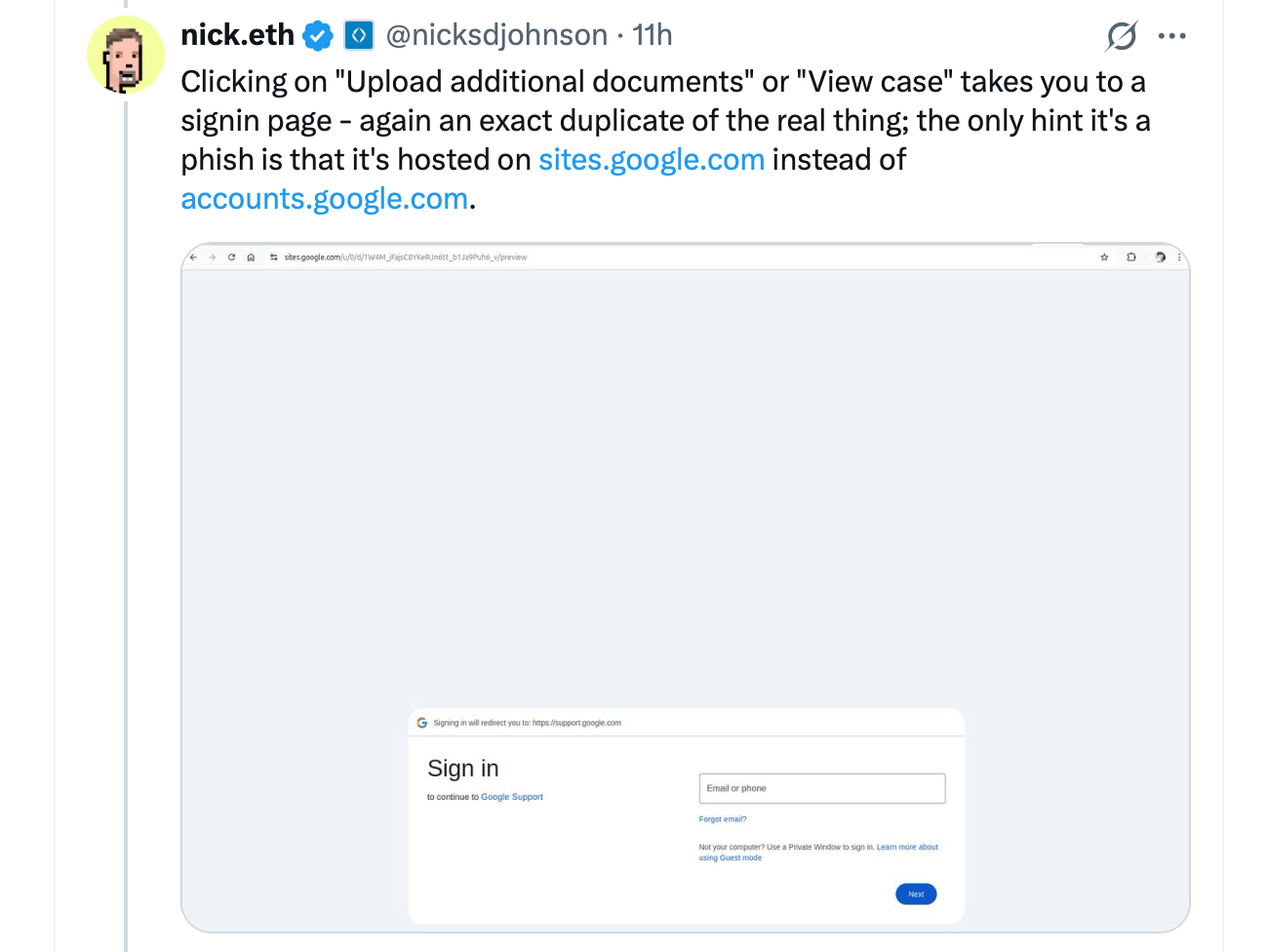

Джонсон отметил, что ее достоверность дополнительно повысилось благодаря ссылке на sites.google.com, ведущей к поддельному порталу поддержки, который имитировал страницу входа в Google. Разработчик указал, что уловка опиралась на два пробела: терпимость Google Sites к произвольным скриптам, которая позволила преступникам создавать страницы для сбора учетных данных, и уязвимость OAuth.

Атакующие зарегистрировали новый домен, открыли аккаунт в Google и создали OAuth-приложение, название которого дублировало заголовок фишингового письма. Как только жертва предоставляла доступ, Google автоматически генерировала электронное письмо с уведомлением о безопасности — полностью подписанное и легитимное — которое атакующие затем передавали своей добыче.

Джонсон подверг критике Google за то, что они сначала отвергли уязвимость как “работающую в соответствии с намерением”, утверждая, что этот пробел представляет серьезную угрозу. Зависимость от sites.google.com дополнительно вводила пользователей в заблуждение, поскольку доверенный домен скрывал враждебные намерения. Слабости в системе отчетности о злоупотреблениях Google для сайтов усугубляли проблему, замедляя усилия по устранению.

После того как общественное давление возросло, Google пересмотрела свою позицию и признала проблему. Джонсон позже подтвердил, что технологическая компания планирует исправить дефект OAuth. Этот случай освещает растущую изощренность фишинга, эксплуатирующего уважаемые платформы, чтобы обойти защиту.

Специалисты по безопасности призывают к бдительности, рекомендую пользователям ставить под вопрос внезапные юридические корреспонденции и дважды проверять URL-адреса перед вводом учетных данных. Google еще не выпустила публичное заявление о дефекте или его графике исправлений. Этот случай выявляет более широкую борьбу с фишингом, поскольку противники все чаще вооружаются уважаемыми услугами.