Два дня назад эксплуататор Bybit обладал 449,395.23 ethereum (ETH), но в течение 48 часов злоумышленник переместил 71,862.63 ETH—стоимостью $173 миллиона—через децентрализованные реестры.

Bybit предлагает вознаграждение в размере $140 млн в охоте за крипто-бандитами, связанными с Северной Кореей.

Эта статья была опубликована более года назад. Некоторая информация может быть неактуальной.

Bybit запускает Lazarusbounty.com

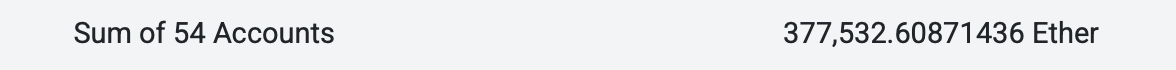

На фоне волатильности криптовалют злоумышленник организовал вихрь транзакций с высоким объемом эфира. Например, во время написания этого анализа 91.75 ETH ($227,149.24) исчезли в неизвестном кошельке. Bitcoin.com News сообщил 23 февраля, что общая сумма средств преступника составляла 449,395.23 ETH; текущие данные показывают уменьшившийся запас в 377,532.60 ETH, распределенный по 54 разным адресам.

Это подразумевает, что субъект—широко приписываемый к северокорейской группе Лазарь—ликвидировал 71,862.63 ETH в последние дни, оставив остаточный запас стоимостью $915.16 миллионов. Примерно 35 кошельков удерживают примерно по 10,000 ETH, в то время как другие показывают фрагментированные остатки: один содержит 1,346 ETH, еще один 6,904.28 ETH и третий 8,048.85 ETH. Замечено, что несколько адресов, ранее содержавших 10,000 ETH, теперь имеют незначительные остатки, что предполагает стратегическую перераспределение.

Кроме того, Arkham Intelligence отметил во вторник, что хакер Bybit снова переводит больше ETH в биткоины. “Хакер Bybit перекинул как минимум $6.2M украденного ETH в BTC через Thorchain. Они также обменивают ETH <> DAI, используя OKX Web3 Swap,” Arkham заявили в X.

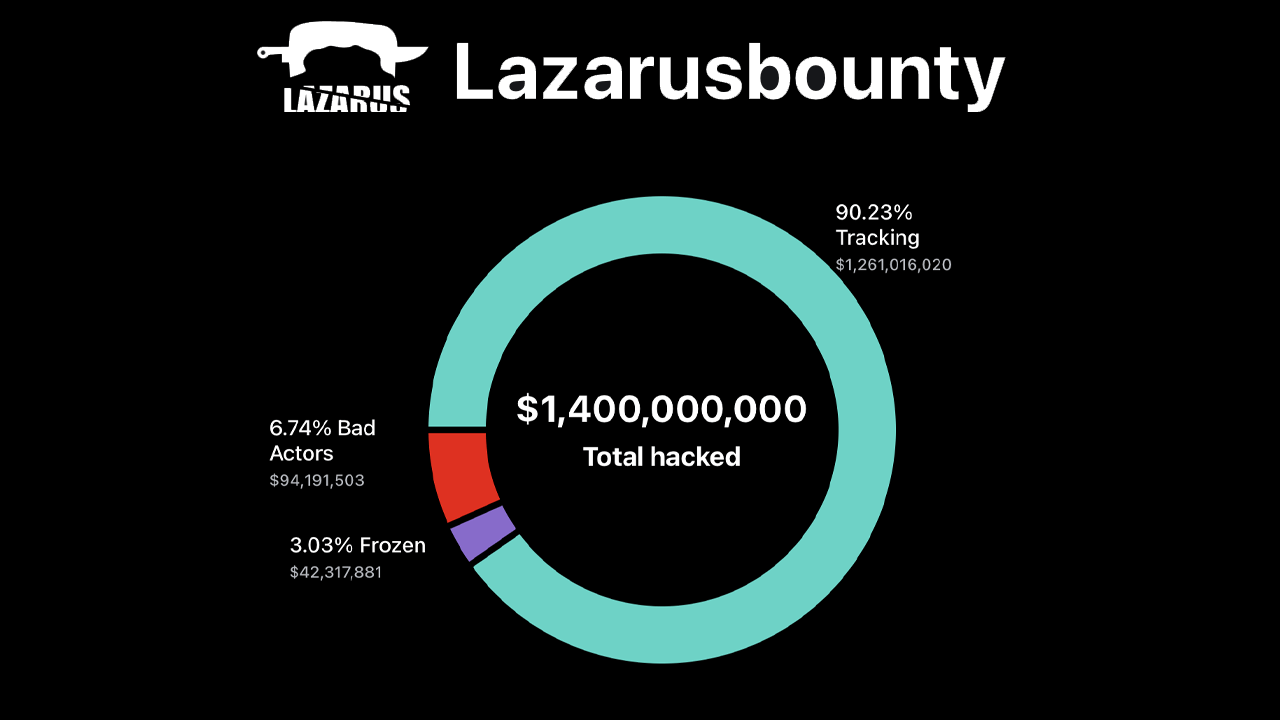

Bybit представила специальный веб-портал для каталогизации цифровых следов злоумышленников, сопровождаемый щедрым вознаграждением для этических хакеров белой шляпы, помогающих обездвижить похищенные активы. Платформа предлагает потрясающее вознаграждение в $140,000,000, обещая мгновенную выплату “сразу после подтверждения заморозки средств,” в соответствии с публичным заявлением биржи.

На сайте награды добавлено:

Мы требуем сотрудничества всех заинтересованных сторон, чтобы либо заморозить средства, либо предоставить обновления о их перемещении, чтобы мы могли продолжать отслеживание. Время ответа измеряется с момента, когда конкретная транзакция сообщается соответствующей стороне.

В сообщении, отправленном Bitcoin.com News, Bybit сообщил нашему новостному редактору: “Запуск Lazarusbounty.com передает четкое, безупречное послание: украденные средства не будут терпеться для незаконного использования. Эта платформа служит прямым вызовом киберпреступникам—предупреждение о том, что любая попытка эксплуатировать блокчейн в незаконных целях будет встречена беспощадной, скоординированной акцией. С этой пятеричной атакой, Bybit не только бросает вызов киберпреступникам, но и устанавливает новый стандарт в индустрии. Вместо ожидания эскалации проблем, Bybit берет на себя инициативу в обеспечении безопасности экосистемы и призывает каждого бдительного члена сообщества поддержать эту миссию.”

В дополнение к последнему перемещению эфира, ранее было показано, как хакер перевел средства на платформы мемной криптовалюты, такие как Pump.fun. Согласно Bybit, Pump.fun был полезным в блокировке такого типа действия. Bybit написал в X:

Благодаря [Лили Лю] и команде [Pump.fun] за быстрое действие по блокировке и удалению токена на основе Solana, чей создатель может быть связан с хакерскими группами, обеспечивая безопасность экосистемы. Это отличный пример проактивной безопасности в действии.