Nick Johnson, un inginer binecunoscut al Ethereum Name Service (ENS), a dezvăluit o campanie de phishing ingenioasă care exploata punctele slabe din structura Google, mai precis o vulnerabilitate OAuth recent reparată.

Dezvoltatorul principal ENS dezvăluie o defecțiune care permite escrocilor să imite alertele oficiale Google

Google cu Gărzile Jos: Inginer ENS Urmărește Exploatarea Phishing-ului

Schema, conform mărturiei lui Johnson, a început cu un email convingător, părea trimis de o alertă oficială Google, informând țintele despre o citație care le solicită datele contului. Semnat cu o cheie DKIM autentică și provenind de la domeniul oficial no-reply de la Google, notificarea a trecut de filtrele Gmail și s-a cuibărit printre alertele legitime.

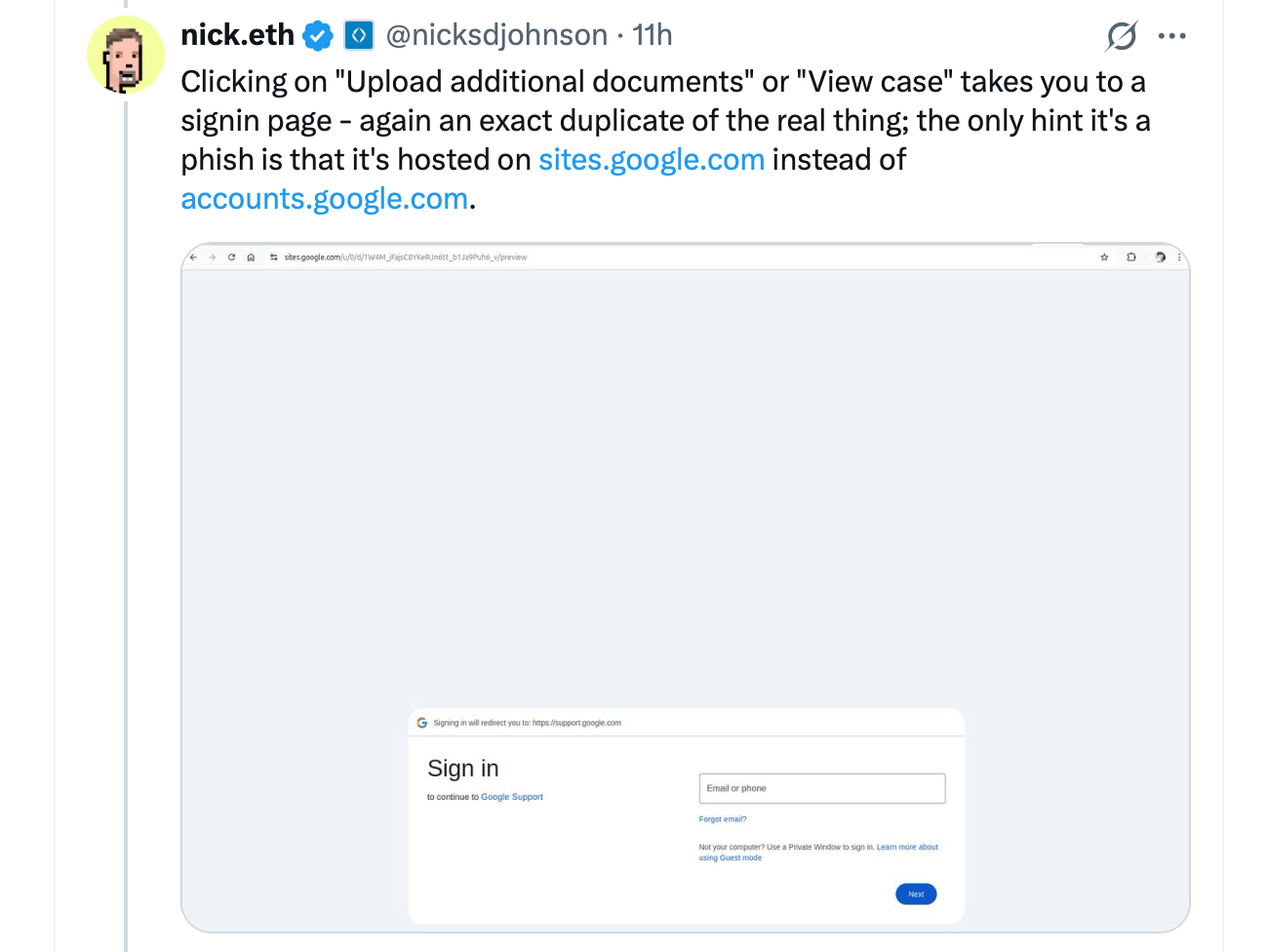

Johnson a observat că credibilitatea sa a fost amplificată de un hyperlink sites.google.com care ducea către un portal de suport fals ce imita pagina de conectare Google. Dezvoltatorul a menționat că înșelătoria s-a bazat pe două fisuri: toleranța Google Sites pentru scripturi arbitrare, care permitea infractorilor să creeze pagini de colectare a acreditivului, și slăbiciunea OAuth.

Atacatorii au înregistrat un domeniu nou, au deschis un cont Google și au construit o aplicație OAuth al cărei nume reproducea titlul emailului de phishing. Odată ce o victimă a acordat accesul, Google genera automat un email de alertă de securitate—complet semnat și legitim—pe care atacatorii îl trimiteau apoi victimei.

Johnson a criticat Google pentru că inițial a neglijat problema considerând că „funcționează ca atare,” susținând că breșa reprezenta un pericol serios. Dependența portalului fals pe sites.google.com a indus în eroare și mai mult utilizatorii deoarece domeniul de încredere masca intențiile ostile. Slăbiciunile în raportarea abuzurilor Google pentru Sites au amplificat problema, încetinind eforturile de eliminare.

După ce presiunea publică a crescut, Google a făcut o întoarcere și a recunoscut problema. Johnson a confirmat ulterior că firma de tehnologie plănuiește să remedieze defecțiunea OAuth. Episodul iluminează rafinamentul tot mai mare al phishing-ului, exploatând platformele de încredere pentru a depăși apărarea.

Specialiștii în securitate pledează pentru vigilență, îndemnând utilizatorii să pună la îndoială corespondențele legale neașteptate și să verifice de două ori URL-urile înainte de a introduce acreditivele. Google nu a emis încă o declarație publică despre defecțiune sau despre programul de reparații. Cazul expune lupta mai largă împotriva phishingului pe măsură ce adversarii armează tot mai des serviciile de renume.