Nick Johnson, um conhecido engenheiro do Ethereum Name Service (ENS), divulgou uma astuta campanha de phishing que explorou pontos fracos na infraestrutura do Google, notadamente uma falha de OAuth recentemente corrigida.

Desenvolvedor Principal do ENS Revela Falha que Permite a Phishers Imitar Alertas Oficiais do Google

Google Desprotegido: Engenheiro do ENS Rastrea Exploit de Phishing

O esquema, de acordo com o testemunho de Johnson, começou com um e-mail persuasivo, aparentemente enviado por um alerta oficial do Google, alertando os alvos sobre uma intimação exigindo os dados da conta deles. Assinado com uma chave DKIM genuína e originado do domínio oficial no-reply do Google, o aviso passou pelos filtros do Gmail e se aninhou entre alertas legítimos.

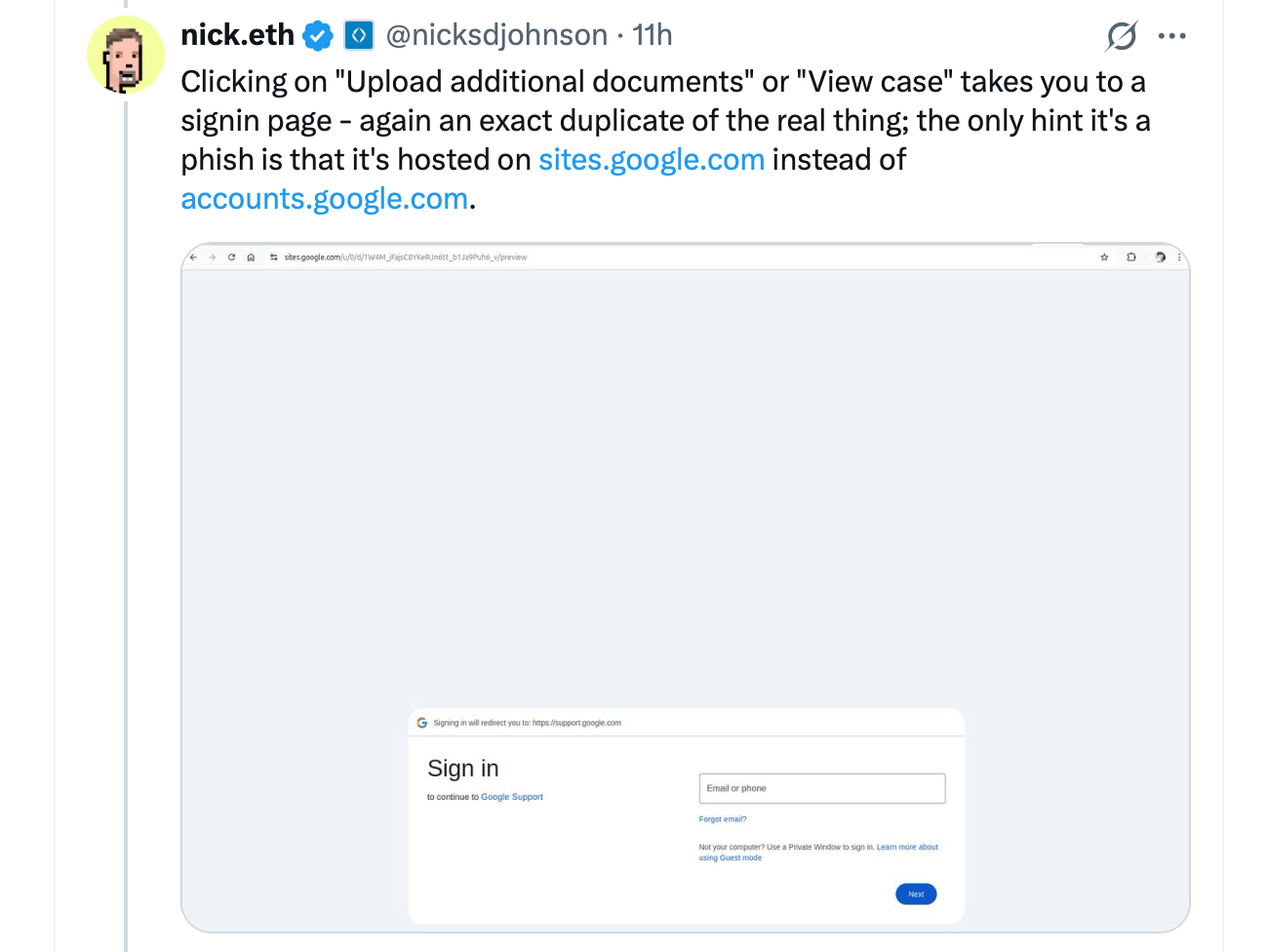

Johnson observou que sua credibilidade foi ainda mais elevada por um hyperlink sites.google.com levando a um portal de suporte falso que espelhava a página de login do Google. O desenvolvedor notou que o estratagema se apoiava em duas brechas: a tolerância do Google Sites a scripts arbitrários, que permitiam aos criminosos criar páginas de coleta de credenciais, e a fraqueza do OAuth.

Os atacantes registraram um novo domínio, abriram uma conta no Google e criaram um aplicativo OAuth cujo nome era idêntico ao título do e-mail de phishing. Quando uma vítima concedia acesso, o Google gerava automaticamente um e-mail de alerta de segurança—totalmente assinado e legítimo—que os atacantes então retransmitiam para seu alvo.

Johnson criticou o Google por inicialmente descartar o bug como “funcionando conforme o esperado”, argumentando que a brecha representava um perigo sério. A dependência do portal falso em sites.google.com iludiu ainda mais os usuários porque o domínio confiável escondia a intenção hostil. Fraquezas na denúncia de abuso do Google para Sites agravaram o problema, retardando os esforços de remoção.

Após a pressão pública aumentar, o Google mudou de posição e reconheceu o problema. Johnson mais tarde confirmou que a empresa de tecnologia planeja corrigir o defeito do OAuth. O episódio ilumina o crescente refinamento do phishing, explorando plataformas renomadas para escapar das defesas.

Especialistas em segurança pedem vigilância, instando os usuários a questionarem correspondências legais inesperadas e a verificarem duas vezes os URLs antes de digitar as credenciais. O Google ainda não emitiu uma declaração pública sobre a falha ou seu cronograma de reparo. O caso expõe a luta mais ampla contra phishing à medida que os adversários cada vez mais armam serviços respeitáveis.

Escolhas de Jogos Bitcoin

425% até 5 BTC + 100 Rodadas Grátis