Badacz zajmujący się bitcoinem i dyrektor wykonawczy firmy Starkware opublikowali w tym tygodniu działający schemat, który już dziś zapewnia kwantową bezpieczeństwo nowych transakcji bitcoinowych, wykorzystując wyłącznie zasady istniejące w protokole od lat.

Nie są potrzebne żadne zmiany w konsensusie: dyrektor ds. produktów w Starkware tworzy transakcje Bitcoin odporne na ataki kwantowe w oparciu o istniejące zasady

Najważniejsze wnioski:

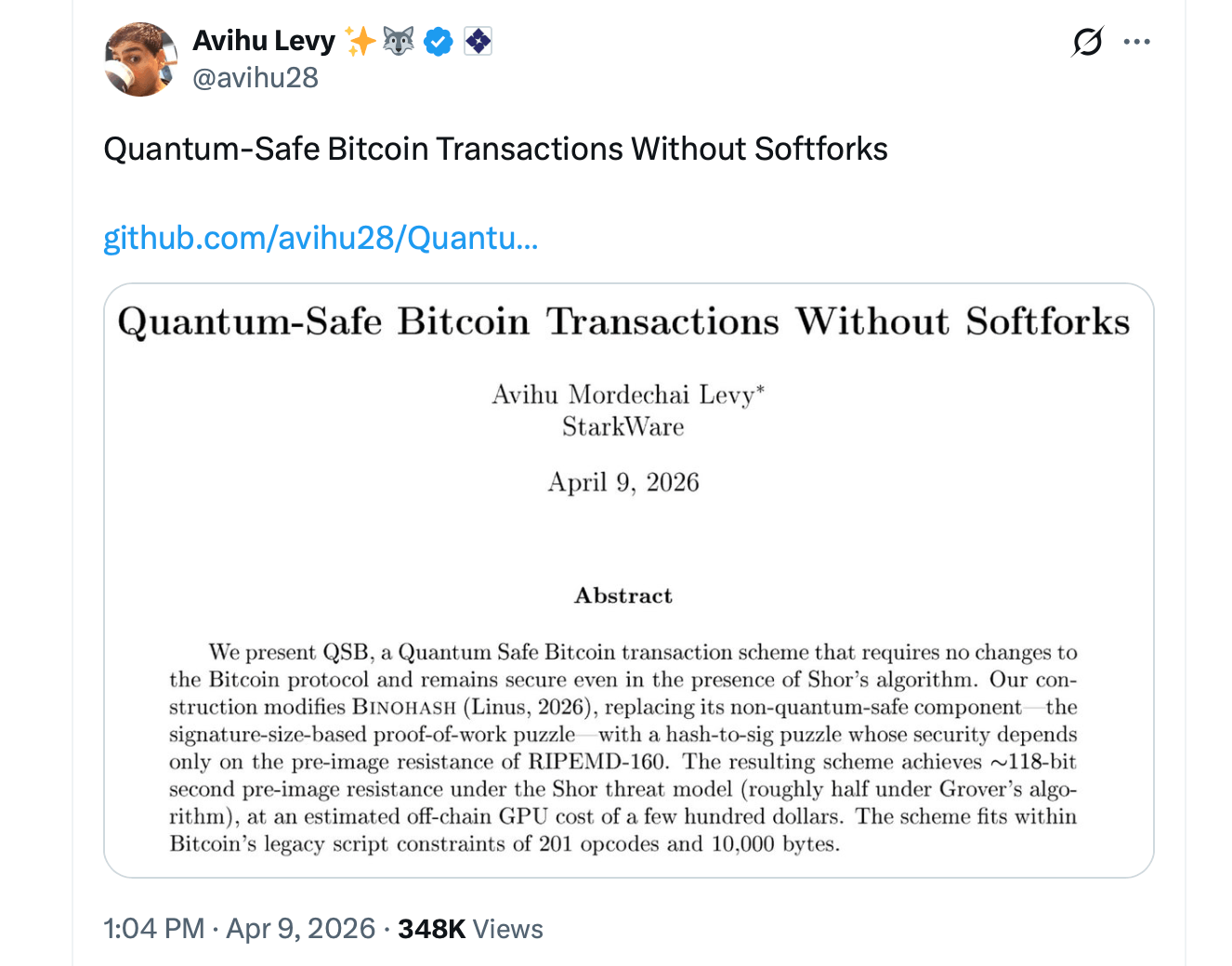

- Dyrektor ds. produktów w Starkware, Avihu Levy, opublikował 9 kwietnia 2026 r. schemat QSB, umożliwiający przeprowadzanie transakcji bitcoinowych odpornych na ataki kwantowe bez wprowadzania żadnych zmian w protokole.

- Schemat Levy'ego kosztuje od 75 do 150 dolarów w przeliczeniu na moc obliczeniową GPU na transakcję i zapewnia odporność na ataki kwantowe na poziomie około 118 bitów.

- QSB to pierwszy znany schemat zabezpieczający bieżące transakcje bitcoinowe przed algorytmem Shora przy użyciu wyłącznie istniejących, starszych reguł skryptowych Bitcoina.

Jak dyrektor wykonawczy Starkware wbudował odporność kwantową w Bitcoin bez ingerencji w protokół

Avihu Levy, dyrektor ds. produktów w Starkware i współautor BIP-360, opublikował 9 kwietnia 2026 r. pełny artykuł naukowy oraz implementację open-source. Schemat nosi nazwę Quantum Safe Bitcoin, czyli QSB. Nie wymaga on softforku, koordynacji społeczności ani nowych kodów operacyjnych. Działa całkowicie w ramach istniejących ograniczeń skryptu Bitcoin, obejmujących 201 kodów operacyjnych i 10 000 bajtów.

Zagrożenie, na które odpowiada QSB, jest konkretne. Główny schemat podpisów Bitcoina, ECDSA oparty na krzywej eliptycznej secp256k1, jest w pełni podatny na złamanie za pomocą algorytmu Shora na wystarczająco wydajnym komputerze kwantowym. Atakujący dysponujący taką możliwością mógłby odzyskać klucze prywatne z dowolnego ujawnionego klucza publicznego, sfałszować podpisy i przekierować środki. Wyjścia P2PK, adresy legacy oraz ścieżki wydawania kluczy Taproot są narażone na ryzyko w momencie pojawienia się klucza publicznego w łańcuchu bloków.

Schemat Levy'ego eliminuje tę zależność na poziomie transakcji. Zamiast polegać na odporności krzywej eliptycznej, QSB opiera bezpieczeństwo na odporności na preobraz RIPEMD-160, funkcji skrótu, którą komputery kwantowe mogą atakować jedynie za pomocą algorytmu Grovera, który zapewnia przyspieszenie kwadratowe, a nie całkowite złamanie. Skrót 160-bitowy zachowuje około 80 bitów odporności na pre-image wobec przeciwnika kwantowego, pozostawiając komfortowy margines.

Konstrukcja ta modyfikuje wcześniejszy schemat o nazwie Binohash, opracowany przez Robina Linusa, i rozwiązuje dwa problemy, które sprawiały, że Binohash był niebezpieczny w obliczu ataku kwantowego. Pierwszym z nich była zagadka typu proof-of-work (PoW) o rozmiarze podpisu, która polegała na znalezieniu małych wartości r krzywej eliptycznej, co algorytm Shora z łatwością łamie. Drugim był nierozwiązany problem z flagą sighash, który mógłby pozwolić atakującemu na ponowne użycie prawidłowego podpisu zagadki w różnych transakcjach.

Zastąpienie zagadki wielkości podpisu

QSB zastępuje zagadkę wielkości podpisu czymś, co Levy nazywa zagadką typu „hash-to-sig”. Płatnik iteruje parametry transakcji, aż hash RIPEMD-160 klucza publicznego wygenerowanego z transakcji da poprawny podpis ECDSA zakodowany w formacie DER. Zdarzenie to występuje z prawdopodobieństwem około 1 na 70 bilionów. Ponieważ zagadka wykorzystuje zakodowaną na stałe flagę SIGHASH_ALL, luka w zabezpieczeniach sighash zostaje wyeliminowana jako efekt uboczny.

Następnie wydający przeprowadza dwie rundy skrótu przy użyciu struktury podpisu Lamporta w stylu HORS, wybierając podzbiory fałszywych podpisów, które zmieniają sighash transakcji za pomocą starszego mechanizmu skryptowego o nazwie FindAndDelete. Każdy podzbiór generuje inny wynik skrótu. Podzbiór, który daje prawidłowy podpis zakodowany w formacie DER, staje się skrótem dla tej rundy. Ujawnienie odpowiednich preobrazów w świadku kończy kwantowo-bezpieczne wydanie.

Zalecana konfiguracja, którą Levy nazywa Config A, mieści się w limicie 201 kodów operacyjnych i osiąga odporność na obrazy pierwotne na poziomie około 118 bitów oraz odporność na kolizje na poziomie 78 bitów. Atakujący kwantowy stosujący algorytm Grovera przeciwko tej konfiguracji musi wykonać pracę rzędu około 2 do potęgi 69, aby przeprowadzić atak typu second pre-image. Algorytm Shora nie zapewnia żadnej przewagi, ponieważ nie ma już żadnych założeń dotyczących krzywych eliptycznych do złamania.

Obliczenia poza łańcuchem kosztują od 75 do 150 dolarów czasu pracy procesorów graficznych w chmurze na transakcję przy obecnych cenach spotowych. Praca ta jest niezwykle łatwa do równoległego przetwarzania i we wczesnych testach została wykonana w ciągu kilku godzin na wielu procesorach graficznych. Farma procesorów graficznych obsługuje wyłącznie obliczenia publiczne, w tym odzyskiwanie kluczy i haszowanie. Prywatne preobrazy HORS nigdy nie opuszczają bezpiecznego urządzenia wydającego.

Istnieją rzeczywiste ograniczenia. Transakcje QSB są ważne z punktu widzenia konsensusu, ale są niestandardowe i wykraczają poza domyślne zasady przekazywania. Wymagają one bezpośredniego przesłania do puli wydobywczej, która akceptuje transakcje niestandardowe, na przykład poprzez usługę Slipstream firmy Marathon. Schemat nie obejmuje jeszcze kanałów Lightning Network. Pełne składanie i nadawanie w łańcuchu bloków nadal oczekuje na wdrożenie w wersji open source. Levy opisuje ten schemat jako środek ostateczny, a nie ogólny zamiennik standardowego użytkowania Bitcoina.

Współzałożyciel Starkware, Eli Ben-Sasson, publicznie poparł tę pracę, stwierdzając, że Bitcoin może być natychmiast zabezpieczony przed atakami kwantowymi. Powiedział:

„TO JEST OGROMNE. Bitcoin jest kwantowo bezpieczny JUŻ DZIŚ. Nawet gdyby pojawił się komputer kwantowy, który łamie konwencjonalne podpisy Bitcoin, pokazuje to praktyczny sposób na tworzenie bezpiecznych transakcji Bitcoin. BEZ ŻADNYCH ZMIAN W PROTOKOLE BITCOIN!”

Levy udostępnił artykuł i repozytorium na X i podziękował Robinowi Linusowi za podstawowe prace nad Binohash oraz za kluczową poprawkę, która wpłynęła na ostateczny kompromis między kosztami a bezpieczeństwem. Społeczność była bardzo zadowolona z białej księgi, która została szeroko udostępniona w mediach społecznościowych. Eric Wall, twórca Taproot Wizard, napisał na X:

„Starkware zatrudnia jednych z najlepszych hakerów na świecie. Wspaniale jest widzieć, jak hakerzy wykorzystują swoje umiejętności w dobrym celu”.

Pełny artykuł, kod CUDA przyspieszany przez GPU, potok w języku Python oraz kompletne skrypty Bitcoin są dostępne w repozytorium GitHub Levy'ego. Ta wiadomość pojawia się po niedawnym prototypie mającym na celu zabezpieczenie portfeli bitcoinowych przed ryzykiem kwantowym. Ten konkretny prototyp został stworzony przez dyrektora technicznego Lightning Labs, Olaoluwa Osuntokuna.

Co to oznacza dla zwykłych posiadaczy bitcoinów

Dla zwykłych posiadaczy bitcoinów (BTC) praktyczny wniosek jest prosty. Obecnie nie istnieje żaden komputer kwantowy zdolny do złamania kryptografii Bitcoina, a większość badaczy szacuje, że zagrożenie to pojawi się najwcześniej za trzy lata, a najpóźniej za dekadę. Jednak zegar zaczyna tykać w momencie, gdy klucz publiczny pojawia się w łańcuchu bloków, co ma miejsce za każdym razem, gdy użytkownik dokonuje wydatku z danego adresu.

Bitcoiny przechowywane w portfelu, z którego nigdy nie dokonano transakcji wychodzącej, są mniej narażone. Zupełnie inaczej wygląda sytuacja w przypadku bitcoinów przechowywanych na ponownie wykorzystanym lub już używanym adresie. Kiedy obliczenia kwantowe osiągną odpowiedni poziom, te narażone klucze publiczne staną się celem ataków. Przeniesienie środków przed zamknięciem tego okna ma większe znaczenie niż przeniesienie ich po jego zamknięciu.

'Coś się zmieniło:' Programista ostrzega, że komputery kwantowe mogą złamać Bitcoina w ciągu trzech lat

Hunter Beast, autor BIP 360, ostrzegł przed postępami w dziedzinie komputerów kwantowych, które mogą potencjalnie zagrażać bitcoinowi. read more.

Czytaj teraz

'Coś się zmieniło:' Programista ostrzega, że komputery kwantowe mogą złamać Bitcoina w ciągu trzech lat

Hunter Beast, autor BIP 360, ostrzegł przed postępami w dziedzinie komputerów kwantowych, które mogą potencjalnie zagrażać bitcoinowi. read more.

Czytaj teraz

'Coś się zmieniło:' Programista ostrzega, że komputery kwantowe mogą złamać Bitcoina w ciągu trzech lat

Czytaj terazHunter Beast, autor BIP 360, ostrzegł przed postępami w dziedzinie komputerów kwantowych, które mogą potencjalnie zagrażać bitcoinowi. read more.

QSB nie jest jeszcze dostępne w żadnym portfelu konsumenckim. Użytkownicy nie mogą dziś otworzyć standardowego portfela i włączyć ustawienia zabezpieczającego przed komputerami kwantowymi. Levy dostarczył kryptograficzny dowód, że taka ścieżka istnieje, zbudowaną na zasadach już obecnych w Bitcoinie, co kosztowało mniej więcej tyle, ile bilet lotniczy, w przeliczeniu na moc obliczeniową GPU.

Pozostała praca to inżynieria, wdrożenie i czas. Dla osoby posiadającej BTC działanie jest proste: należy obserwować wsparcie postkwantowe ze strony dostawcy portfela, unikać ponownego używania adresów i przenosić środki na adres bezpieczny przed komputerami kwantowymi, gdy opcja ta stanie się dostępna w popularnym oprogramowaniu. Narzędzia do ochrony tych bitcoinów są tworzone właśnie teraz.