Nick Johnson, znany inżynier Ethereum Name Service (ENS), ujawnił przebiegłą kampanię phishingową, która wykorzystywała słabe punkty w infrastrukturze Google, w szczególności niedawno załatana luka w OAuth.

Główny deweloper ENS ujawnia wadę pozwalającą oszustom podszywać się pod oficjalne alerty Google

Obrony Google obnażone: Inżynier ENS śledzi phishingowy atak

Według relacji Johnsona, schemat rozpoczął się od przekonującego e-maila, pozornie wysłanego jako oficjalne powiadomienie Google, ostrzegającego cele o wezwaniu do sądu żądającemu danych ich kont. Podpisane autentycznym kluczem DKIM i wysłane z oficjalnej domeny no-reply Google, zawiadomienie bez przeszkód przedostało się przez filtry Gmaila i znalazło się wśród legalnych powiadomień.

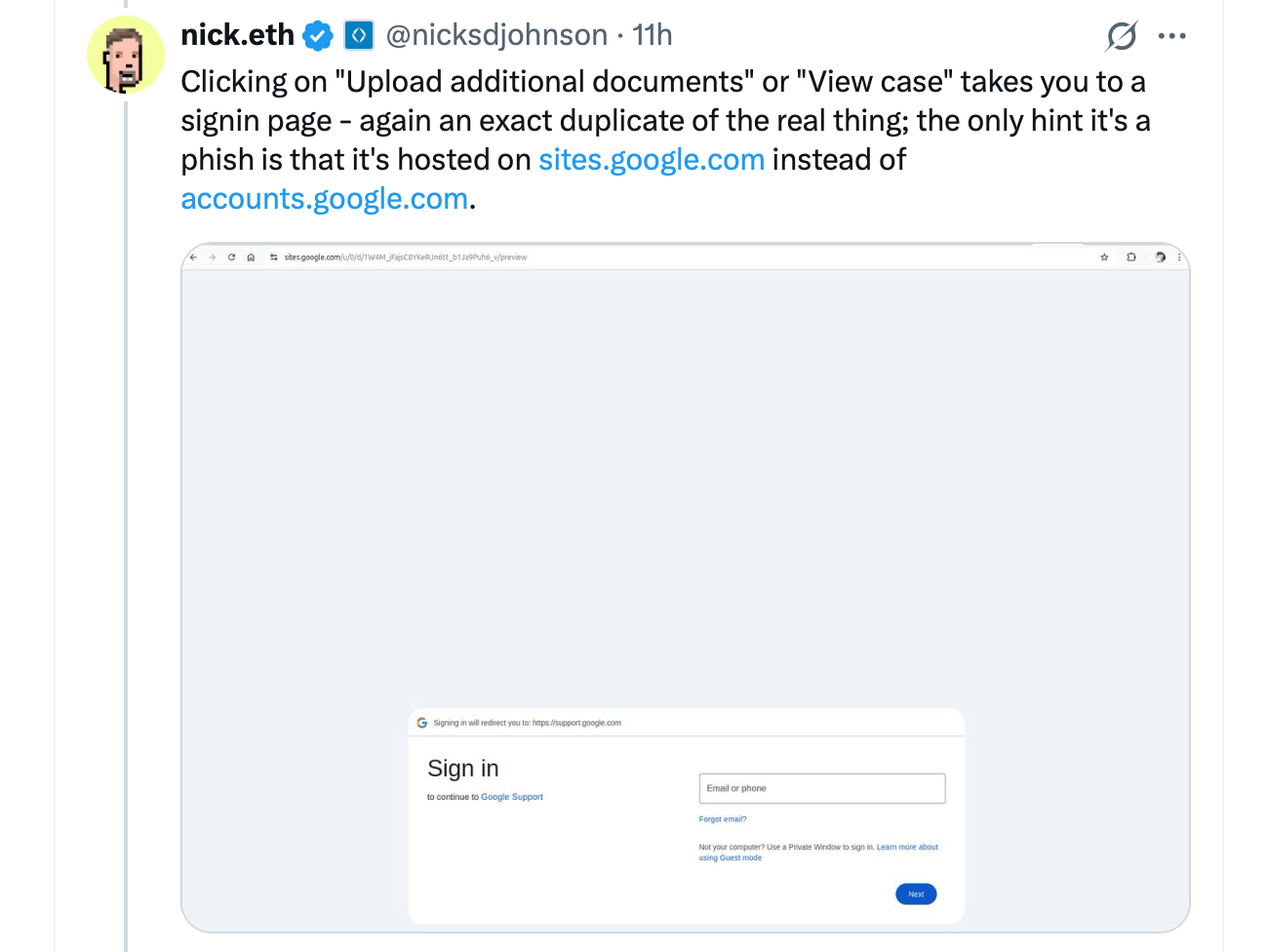

Johnson zaobserwował, że jego wiarygodność była dodatkowo wzmocniona przez hiperłącze sites.google.com prowadzące do fałszywego portalu wsparcia, który odzwierciedlał stronę logowania Google. Programista zauważył, że sztuczka opierała się na dwóch lukach: tolerancji Google Sites dla dowolnych skryptów, co pozwalało przestępcom tworzyć strony do zbierania danych uwierzytelniających, oraz na słabości OAuth.

Atakujący zarejestrowali nową domenę, otworzyli konto Google i stworzyli aplikację OAuth, której nazwa była identyczna z tytułem phishingowego e-maila. Gdy ofiara przyznała dostęp, Google automatycznie generował e-mail powiadamiający o bezpieczeństwie — w pełni podpisany i autentyczny — który atakujący następnie przekazywali swojej ofierze.

Johnson skrytykował Google za początkowe odrzucenie buga jako „działającego zgodnie z przeznaczeniem”, argumentując, że luka stanowiła poważne zagrożenie. Wykorzystanie przez fałszywy portal sites.google.com dodatkowo wprowadzało w błąd klientów, ponieważ zaufana domena maskowała wrogie zamiary. Słabości w zgłaszaniu nadużyć Google dla Sites pogłębiały problem, opóźniając działania mające na celu usunięcie strony.

Po rosnącej presji publicznej, Google przyznało się do problemu. Johnson później potwierdził, że firma informatyczna planuje naprawić lukę OAuth. Incydent uwypukla rosnącą finezję phishingu, wykorzystującą renomowane platformy do obejścia obrony.

Specjaliści ds. bezpieczeństwa apelują o czujność, zachęcając użytkowników do kwestionowania niespodziewanej korespondencji prawnej i dwukrotnego sprawdzania adresów URL przed wpisywaniem danych uwierzytelniających. Google nie wydało jeszcze publicznego oświadczenia na temat wady lub harmonogramu jej naprawy. Przypadek ujawnia szeroką walkę z phishingiem, ponieważ przeciwnicy coraz częściej wykorzystują wiarygodne usługi.