En Bitcoin-forsker og Starkware-leder publiserte denne uken et fungerende opplegg som gjør nye bitcoin-transaksjoner kvantesikre allerede i dag, ved kun å bruke regler som har eksistert i protokollen i årevis.

Ingen konsensusendringer nødvendig: Starkwares CPO bygger kvantesikre Bitcoin-transaksjoner basert på eksisterende regler

Viktige takeaways:

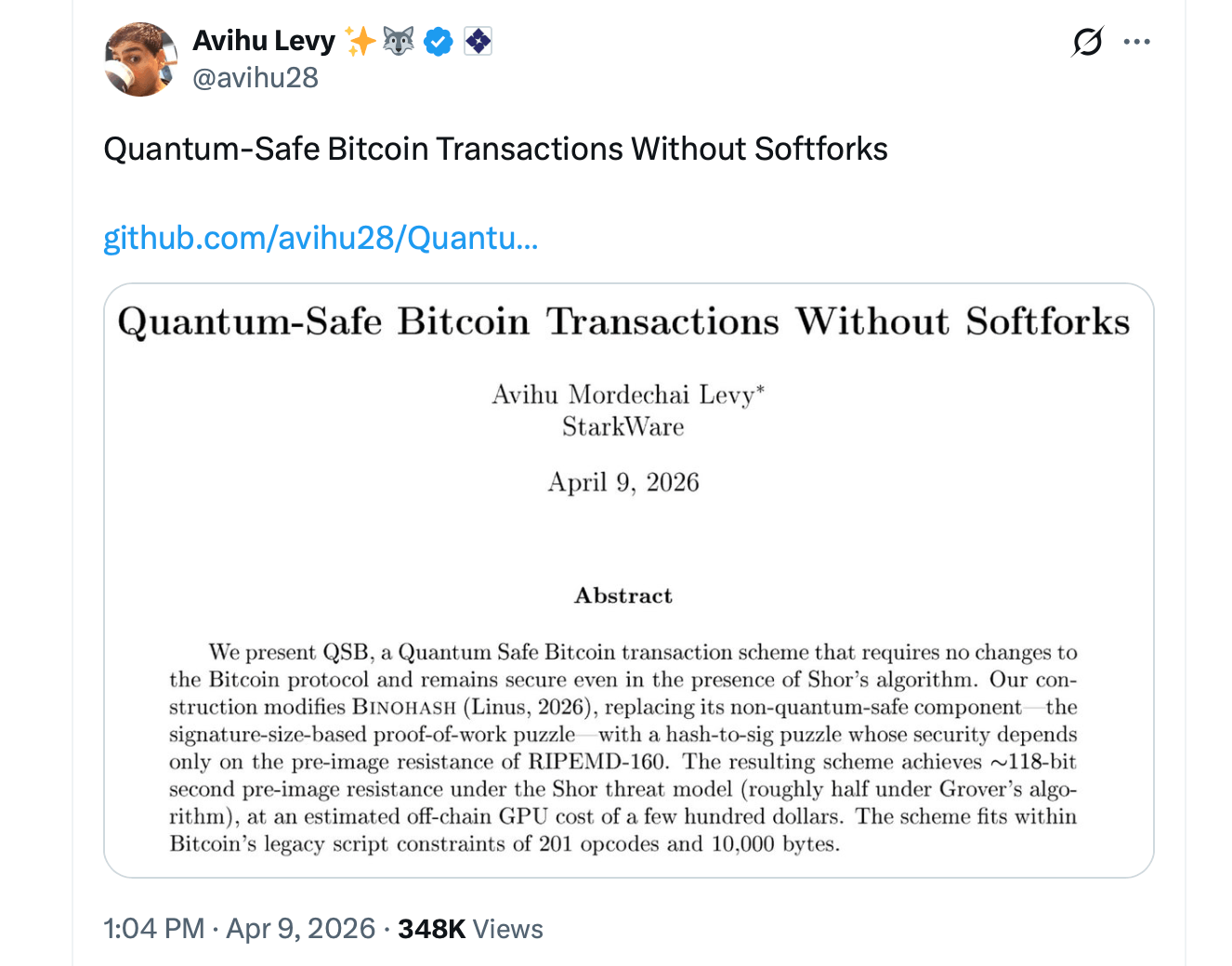

- Starkware CPO Avihu Levy publiserte QSB 9. april 2026, som muliggjør kvantesikre bitcoin-transaksjoner uten protokollendringer.

- Levys opplegg koster 75 til 150 dollar i GPU-beregning per transaksjon og oppnår omtrent 118-bits preimage-motstand mot kvanteangrep.

- QSB er det første kjente opplegget som sikrer live bitcoin-transaksjoner mot Shors algoritme ved kun å bruke Bitcoins eksisterende legacy Script-regler.

Hvordan en Starkware-leder bygde kvantemotstand inn i Bitcoin uten å røre protokollen

Avihu Levy, produktsjef (chief product officer) i Starkware og medforfatter av BIP-360, lanserte en full forskningsartikkel og en open source-implementasjon 9. april 2026. Opplegget heter Quantum Safe Bitcoin, eller QSB. Det krever ingen softfork, ingen koordinering i communityet og ingen nye opcodes. Det kjører fullt ut innenfor Bitcoins eksisterende legacy Script-begrensninger på 201 opcodes og 10 000 byte.

Trusselen QSB adresserer, er spesifikk. Bitcoins primære signaturordning, ECDSA over den elliptiske kurven secp256k1, kan brytes fullstendig av Shors algoritme på en tilstrekkelig kraftig kvantedatamaskin. En angriper med den kapasiteten kan hente ut private nøkler fra enhver eksponert offentlig nøkkel, forfalske signaturer og omdirigere midler. P2PK-utganger, legacy-adresser og Taproot keyspend-stier er alle i fare i det øyeblikket en offentlig nøkkel vises onchain.

Levys opplegg kutter denne avhengigheten på transaksjonsnivå. I stedet for å basere seg på hardheten til elliptiske kurver, bygger QSB sikkerhet på preimage-motstanden til RIPEMD-160, en hashfunksjon som kvantedatamaskiner kun kan angripe med Grovers algoritme, som gir en kvadratisk hastighetsøkning snarere enn et fullstendig brudd. En 160-bits hash beholder omtrent 80 bits preimage-motstand mot en kvante-motstander, noe som gir en komfortabel margin.

Konstruksjonen modifiserer et tidligere opplegg kalt Binohash, utviklet av Robin Linus, og retter to problemer som gjorde Binohash utrygt mot kvanteangrep. Det første var en signaturstørrelses-proof-of-work (PoW)-oppgave som var avhengig av å finne små elliptisk-kurve r-verdier, noe Shors algoritme trivielt bryter. Det andre var en uløst sighash-flaggsårbarhet som kunne tillate en angriper å gjenbruke en gyldig puslesignatur på tvers av ulike transaksjoner.

Å erstatte signaturstørrelsesoppgaven

QSB erstatter signaturstørrelsesoppgaven med det Levy kaller en hash-to-sig-oppgave. Den som bruker midlene itererer over transaksjonsparametere til RIPEMD-160-hashen av en transaksjonsavledet offentlig nøkkel produserer en gyldig DER-kodet ECDSA-signatur. Denne hendelsen oppstår med sannsynlighet omtrent 1 av 70 billioner. Fordi oppgaven bruker et hardkodet SIGHASH_ALL-flagg, elimineres sighash-sårbarheten som en bieffekt.

Deretter kjører den som bruker midlene to digest-runder ved hjelp av en HORS-stil Lamport-signaturstruktur, og velger delmengder av dummy-signaturer som endrer transaksjonens sighash via en legacy Script-mekanisme kalt FindAndDelete. Hver delmengde produserer et annet hash-resultat. Delmengden som gir en gyldig DER-kodet signatur, blir digesten for den runden. Å avsløre de tilsvarende preimages i witness fullfører den kvantesikre spend-en.

Den anbefalte konfigurasjonen, som Levy kaller Config A, passer innenfor 201-opcode-grensen og oppnår omtrent 118-bits preimage-motstand og 78-bits kollisjonsmotstand. En kvanteangriper som kjører Grovers algoritme mot denne konfigurasjonen, står overfor omtrent 2 opphøyd i 69 arbeid for et second preimage-angrep. Shors algoritme gir ingen fordel i det hele tatt, siden det ikke finnes noen elliptisk-kurve-antakelser igjen å bryte.

Off-chain beregning koster mellom 75 og 150 dollar i skybasert GPU-tid per transaksjon til dagens spotpriser. Arbeidet er «embarrassingly parallel» og fullføres i løpet av timer på tvers av flere GPU-er i tidlige tester. GPU-farmen håndterer kun offentlige beregninger, inkludert nøkkelgjenoppretting og hashing. Private HORS-preimages forlater aldri den som bruker midlenes sikre enhet.

Det finnes reelle begrensninger. QSB-transaksjoner er konsensus-gyldige, men ikke-standard, og overskrider standard policy for relé. De krever direkte innsending til en mining-pool som aksepterer ikke-standard transaksjoner, for eksempel via Marathons Slipstream-tjeneste. Opplegget dekker ennå ikke Lightning Network-kanaler. Full on-chain sammensetting og kringkasting gjenstår fortsatt i open source-implementasjonen. Levy beskriver opplegget som et siste-utvei-tiltak, ikke en generell erstatning for standard Bitcoin-bruk.

Starkware-medgründer Eli Ben-Sasson støttet offentlig arbeidet, og uttalte at Bitcoin kan være kvantesikkert umiddelbart. Han sa:

“DETTE ER ENORMT. Bitcoin er kvantesikkert I DAG. Selv om en kvantedatamaskin dukket opp, en som bryter de konvensjonelle Bitcion-signaturene, viser dette en praktisk måte å lage trygge Bitcoin-transaksjoner på. UTEN ENDRING I BITCOIN-PROTOKOLLEN!”

Levy delte artikkelen og repoet på X og krediterte Robin Linus for grunnleggende arbeid med Binohash og for en viktig korrigering som formet den endelige avveiningen mellom kostnad og sikkerhet. Communityet var svært fornøyd med white paper-et, som ble delt bredt på sosiale medier. Taproot Wizard Eric Wall skrev på X:

“Starkware har noen av de beste hackerne på planeten. Det er vakkert å se når hackere bruker kreftene sine til det gode.”

Hele artikkelen, GPU-akselerert CUDA-kode, Python-pipeline og komplette Bitcoin Scripts er tilgjengelig i Levys GitHub-repositorium. Nyheten følger den nylige prototypen som er ment å sikre bitcoin-lommebøker mot kvantefare. Den spesifikke prototypen ble laget av Lightning Labs CTO Olaoluwa Osuntokun.

Hva dette betyr for vanlige Bitcoin-holdere

For vanlige bitcoin (BTC)-holdere er den praktiske konklusjonen enkel. Ingen kvantedatamaskin som er i stand til å bryte Bitcoins kryptografi, finnes i dag, og de fleste forskere anslår at trusselen ligger minst tre år til et tiår frem i tid. Men klokken starter i det øyeblikket en offentlig nøkkel vises onchain, noe som skjer hver gang en bruker bruker midler fra en adresse.

Bitcoin som ligger i en lommebok som aldri har gjort en utgående transaksjon, har mindre eksponering. Bitcoin som er parkert på en gjenbrukt eller allerede brukt adresse, er en annen historie. Når kvanteberegning når terskelen, blir disse eksponerte offentlige nøklene mål. Å flytte midler før det vinduet lukkes, betyr mer enn å flytte dem etter.

'Noe endret seg:' Utvikler advarer om at kvanteberegning kan bryte Bitcoin om tre år

Hunter Beast, forfatter av BIP 360, advarte om fremskritt innen kvanteberegning som potensielt kan sette bitcoin i fare. read more.

Les nå

'Noe endret seg:' Utvikler advarer om at kvanteberegning kan bryte Bitcoin om tre år

Hunter Beast, forfatter av BIP 360, advarte om fremskritt innen kvanteberegning som potensielt kan sette bitcoin i fare. read more.

Les nå

'Noe endret seg:' Utvikler advarer om at kvanteberegning kan bryte Bitcoin om tre år

Les nåHunter Beast, forfatter av BIP 360, advarte om fremskritt innen kvanteberegning som potensielt kan sette bitcoin i fare. read more.

QSB er ennå ikke tilgjengelig i noen forbrukerlommebok. Brukere kan ikke åpne en standard lommebok i dag og slå på en kvantesikker innstilling. Det Levy har levert, er det kryptografiske beviset på at veien finnes, bygget av regler som allerede finnes i Bitcoin, til en kostnad omtrent tilsvarende en flybillett i GPU-beregning.

Det som gjenstår, er engineering, adopsjon og tid. For en person som holder BTC, er handlingspunktet enkelt: følg med på post-kvantestøtte fra lommebokleverandøren din, unngå å gjenbruke adresser, og flytt midler til en kvantesikker adresse når det alternativet blir tilgjengelig i mainstream-programvare. Verktøyene for å beskytte den bitcoin-en bygges akkurat nå.