Nick Johnson, en kjent Ethereum Name Service (ENS) ingeniør, avslørte en listig phishing-kampanje som utnyttet svake punkter i Googles infrastruktur, spesielt en nylig reparert OAuth-svakhet.

ENS-ledende utvikler avdekker feil som lar phishing-angripere etterligne offisielle Google-varsler

Googles forsvar nede: ENS-ingeniør sporer phishing-utnyttelse

Ifølge Johnsons vitneutsagn, startet planen med en overbevisende e-post, angivelig sendt av et offisielt Google-varsel, som advarte målgruppene om en stevning som krevde kontodataene deres. Signert med en ekte DKIM-nøkkel og med opprinnelse fra Googles offisielle no-reply-domene, gled meldingen lett forbi Gmails filtre og plasserte seg blant legitime varsler.

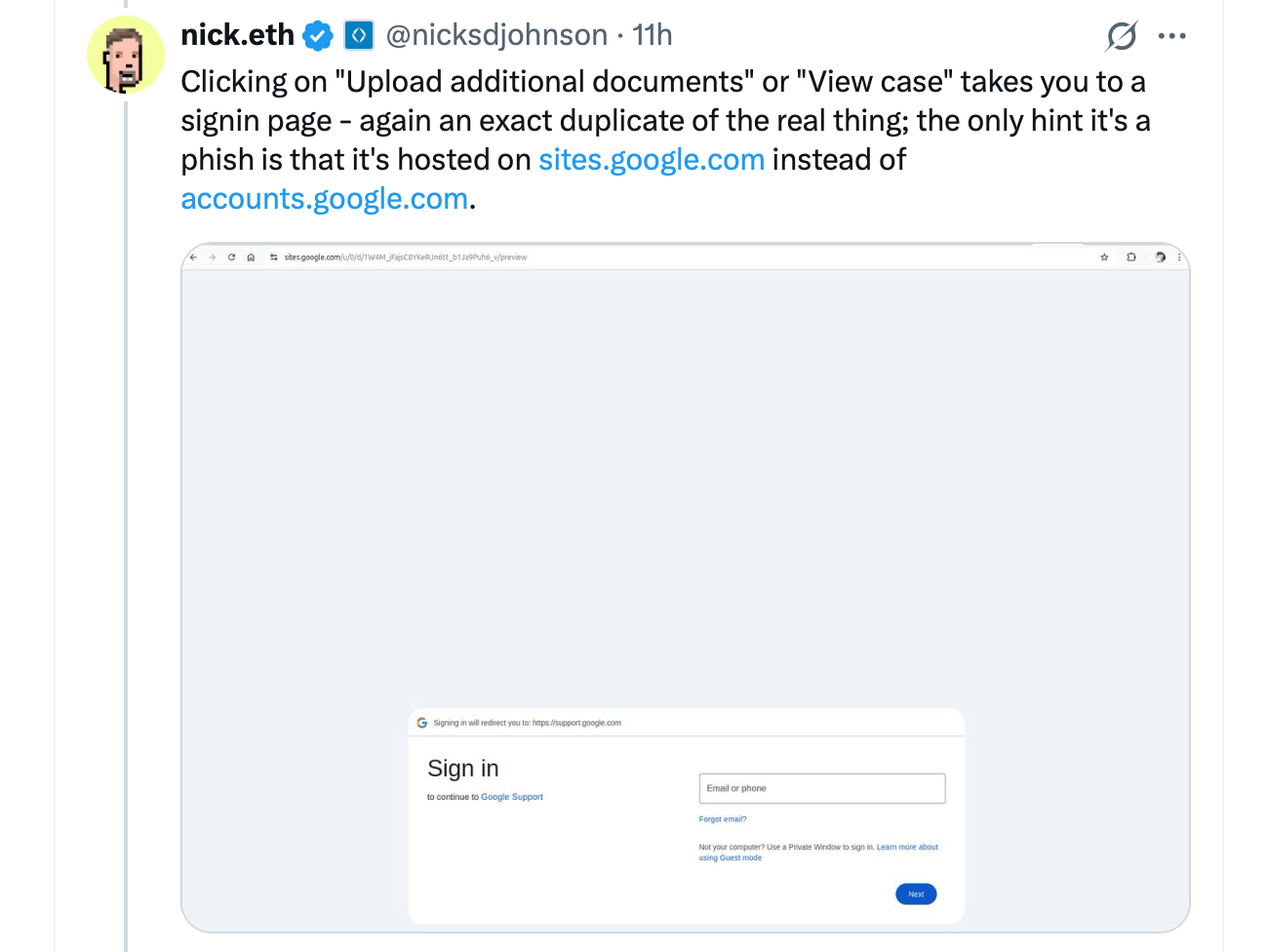

Johnson observerte at troverdigheten ble ytterligere styrket av en sites.google.com-hyperkobling som førte til en falsk støtteside som speilet Googles innloggingsside. Utvikleren bemerket at bedraget lente seg på to svakheter: Google Sites’ toleranse for vilkårlige skript, som tillot kriminelle å lage sider for innhenting av legitimasjon, og OAuth-svakheten.

Angripere registrerte et nytt domene, åpnet en Google-konto, og bygde en OAuth-applikasjon med et navn som dupliserte phishing-e-postens tittel. Når et offer ga tilgang, genererte Google automatisk en sikkerhetsvarsel-e-post—fullstendig signert og legitim—som angriperne deretter videresendte til sitt bytte.

Johnson kritiserte Google for først å ha avvist feilen som “fungerende som tiltenkt,” idet han hevdet at smutthullet utgjorde en alvorlig fare. Den falske portalens avhengighet av sites.google.com villedet videre brukere fordi det betrodde domenet skjulte fiendtlige hensikter. Svakheter i Googles misbruksrapportering for Sites forverret problemene, og forlenget nedstengingstiden.

Etter at offentlig press økte, snudde Google og anerkjente problemet. Johnson bekreftet senere at teknologiselskapet planlegger å utbedre OAuth-feilen. Episoden belyser phishingens økende finesse, som utnytter ærverdige plattformer for å slippe forbi forsvar.

Sikkerhetsspesialister ber om årvåkenhet, og oppfordrer brukere til å stille spørsmål ved uventet juridisk korrespondanse og dobbelsjekke URL-er før inntasting av legitimasjonsinformasjon. Google har ennå ikke kommet med en offentlig uttalelse om feilen eller reparasjonstidsplanen. Saken avslører den bredere kampen mot phishing ettersom motstanderne i økende grad våpeniserer velrenommerte tjenester.