Nick Johnson, un noto ingegnere del Ethereum Name Service (ENS), ha rivelato una astuta campagna di phishing che sfruttava punti deboli all’interno dell’infrastruttura di Google, in particolare un recente difetto OAuth corretto.

Lead Developer ENS rivela un difetto che consente ai truffatori di imitare avvisi ufficiali di Google

Difesa Abbassata di Google: Ingegnere ENS Traccia lo Sfruttamento di Phishing

Secondo la testimonianza di Johnson, lo schema iniziava con un’email persuasiva, apparentemente inviata da un avviso ufficiale di Google, allertando i destinatari di una citazione che richiedeva i loro dati di account. Firmato con una chiave DKIM autentica e proveniente dal dominio ufficiale no-reply di Google, l’avviso superava i filtri di Gmail e si trovava tra gli avvisi legittimi.

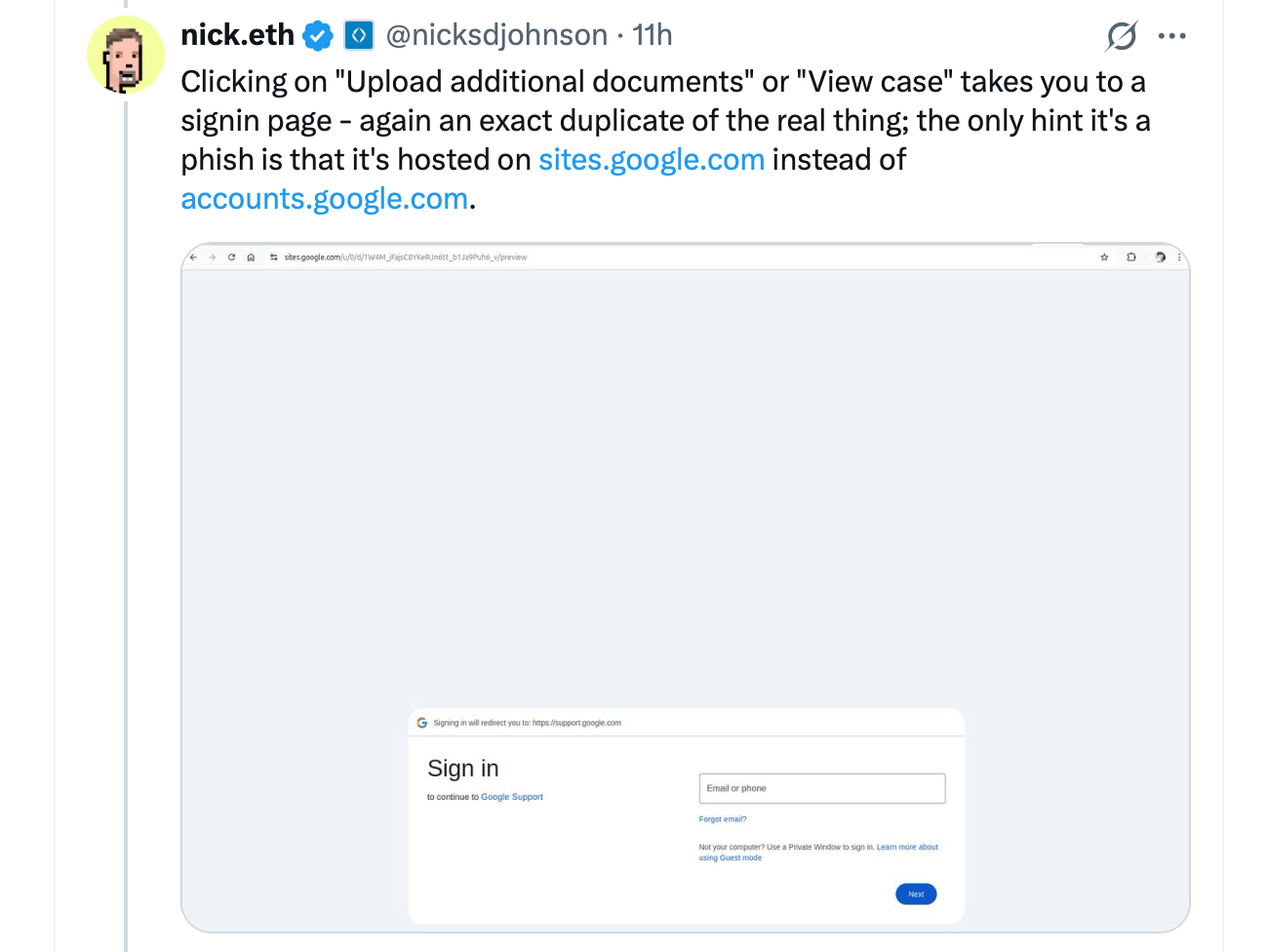

Johnson ha osservato che la sua credibilità era ulteriormente aumentata da un collegamento sites.google.com che conduceva a un portale di supporto contraffatto che rispecchiava la pagina di accesso di Google. Lo sviluppatore ha notato che l’inganno faceva leva su due crepe: la tolleranza di Google Sites per script arbitrari, che permetteva ai criminali di creare pagine per il furto di credenziali, e la debolezza di OAuth.

Gli aggressori hanno registrato un nuovo dominio, aperto un account Google e costruito un’applicazione OAuth il cui nome duplicava il titolo dell’email di phishing. Una volta che la vittima concedeva l’accesso, Google generava automaticamente un’email di avviso di sicurezza, completamente firmata e legittima, che gli aggressori poi trasmettevano alla loro preda.

Johnson ha criticato Google per aver inizialmente liquidato il bug come “funzionante come previsto”, sostenendo che la scappatoia rappresentava un grave pericolo. L’affidamento del portale fasullo su sites.google.com ha ulteriormente fuorviato gli utenti perché il dominio di fiducia nascondeva intenti ostili. Le debolezze nel reporting degli abusi di Google per Sites hanno aggravato il problema, rallentando gli sforzi di rimozione.

Dopo che la pressione pubblica è aumentata, Google ha cambiato rotta e riconosciuto il problema. Johnson ha successivamente confermato che l’azienda tecnologica prevede di correggere il difetto OAuth. L’episodio illumina la crescente raffinatezza del phishing, sfruttando piattaforme rispettate per superare le difese.

Gli specialisti della sicurezza implorano vigilanza, esortando gli utenti a mettere in discussione la corrispondenza legale inaspettata e a controllare due volte gli URL prima di inserire le credenziali. Google non ha ancora rilasciato una dichiarazione pubblica sul difetto o sul suo calendario di riparazione. Il caso espone la lotta più ampia contro il phishing mentre gli avversari armano sempre più servizi rinomati.