Nick Johnson, seorang insinyur Ethereum Name Service (ENS) yang terkenal, mengungkapkan kampanye phishing licik yang memanfaatkan titik lemah dalam sistem Google, terutama kerentanan OAuth yang baru saja ditambal.

Pengembang Utama ENS Mengungkapkan Cacat yang Memungkinkan Phisher Meniru Peringatan Resmi Google

Google’s Guard Down: Insinyur ENS Melacak Eksploitasi Phishing

Menurut kesaksian Johnson, skema ini dimulai dengan email meyakinkan, seolah-olah dikirim oleh peringatan resmi Google, yang memberi tahu target tentang surat panggilan pengadilan yang menuntut data akun mereka. Ditandatangani dengan kunci DKIM asli dan berasal dari domain resmi no-reply Google, pemberitahuan ini berhasil melewati filter Gmail dan terjepit di antara peringatan sah lainnya.

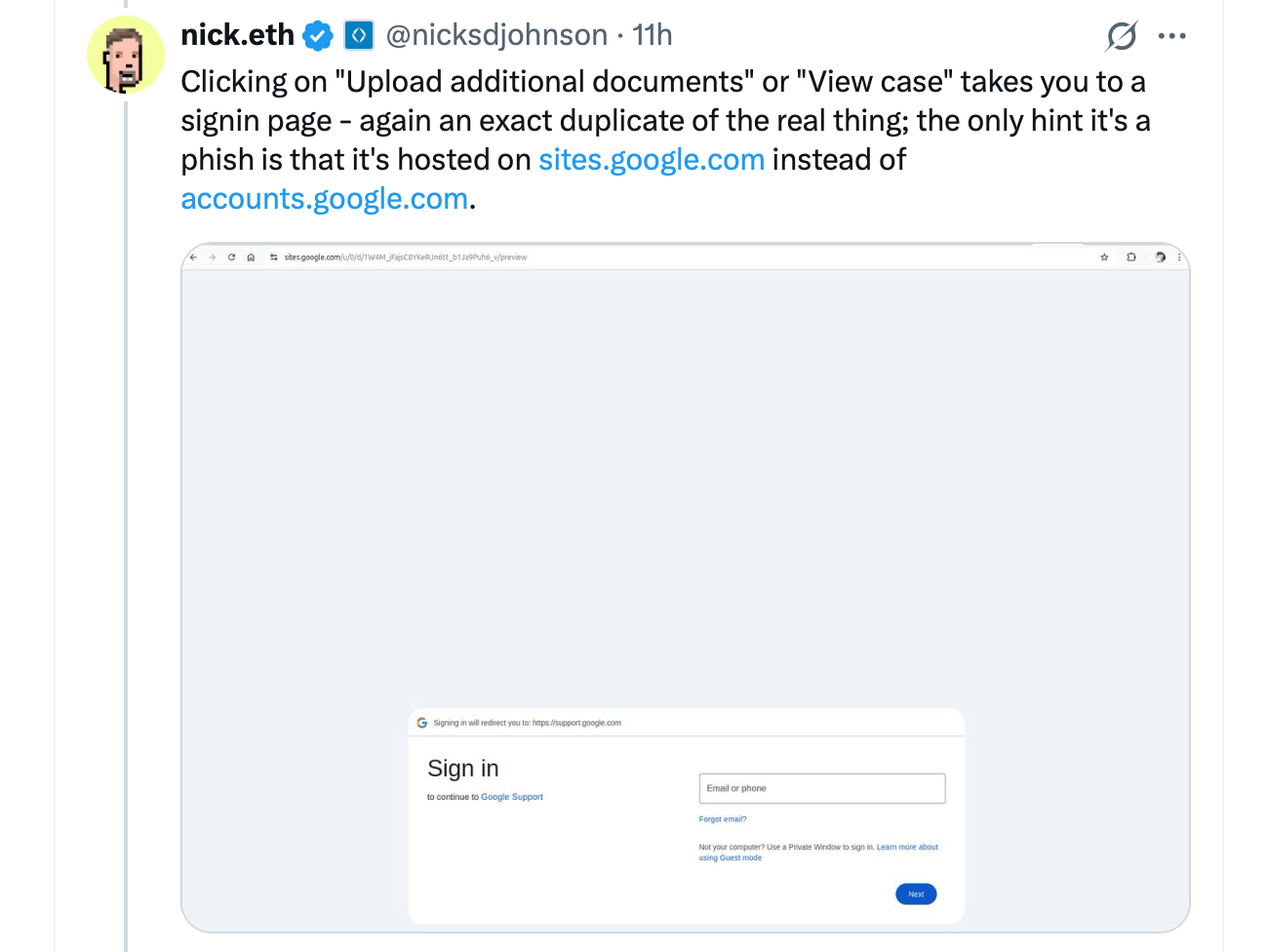

Johnson mengamati bahwa kredibilitasnya meningkat dengan tautan sites.google.com yang mengarah ke portal dukungan palsu yang meniru halaman masuk Google. Pengembang mencatat bahwa tipu daya ini mengandalkan dua celah: toleransi situs Google Sites terhadap skrip sembarang, yang memungkinkan penjahat membuat halaman pemanen kredensial, dan kelemahan OAuth.

Penyerang mendaftarkan domain baru, membuka akun Google, dan membangun aplikasi OAuth yang namanya disamakan dengan judul email phishing. Begitu korban memberikan akses, Google secara otomatis menghasilkan email peringatan keamanan—sepenuhnya ditandatangani dan sah—yang kemudian diteruskan oleh penyerang kepada target mereka.

Johnson mengkritik Google karena awalnya mengabaikan bug ini sebagai “berfungsi sesuai jalur,” dan menganggap celah tersebut merupakan ancaman serius. Ketergantungan portal palsu pada sites.google.com semakin menyesatkan pengguna karena domain terpercaya tersebut menyamarkan niat jahat. Kelemahan dalam pelaporan penyalahgunaan Google untuk Sites memperdalam masalah, memperlambat upaya penurunan.

Setelah tekanan publik meningkat, Google berbalik dan mengakui masalah tersebut. Johnson kemudian mengonfirmasi bahwa perusahaan teknologi tersebut berencana untuk memperbaiki cacat OAuth. Episode ini menunjukkan semakin canggihnya phishing, mengeksploitasi platform ternama untuk melewati pertahanan.

Para ahli keamanan mendesak kewaspadaan, mengimbau pengguna untuk mempertanyakan korespondensi hukum yang tidak terduga dan memeriksa ulang URL sebelum mengetik kredensial. Google belum mengeluarkan pernyataan publik tentang cacat atau jadwal perbaikannya. Kasus ini mengungkapkan perjuangan lebih luas melawan phishing saat lawan semakin memanfaatkan layanan terkemuka.