Anthropicov još neobjavljeni Claude Mythos Preview autonomno je identificirao tisuće zero-day ranjivosti visoke ozbiljnosti u svim glavnim operativnim sustavima i web preglednicima, što je potaknulo tvrtku da pokrene Project Glasswing, obrambenu koaliciju za kibernetičku sigurnost potkrijepljenu s do 100 milijuna dolara u kreditima za korištenje AI-ja.

Pregled Claude Mythosa: Neobjavljeni Anthropicov AI razotkrio je bugove u Linuxu i OpenBSD-u koje su ljudi propuštali desetljećima

Ključne stavke:

- Anthropicov Claude Mythos Preview postigao je 83,1% na Cybergymu, pronašavši tisuće zero-day ranjivosti u svim glavnim OS-ovima i preglednicima.

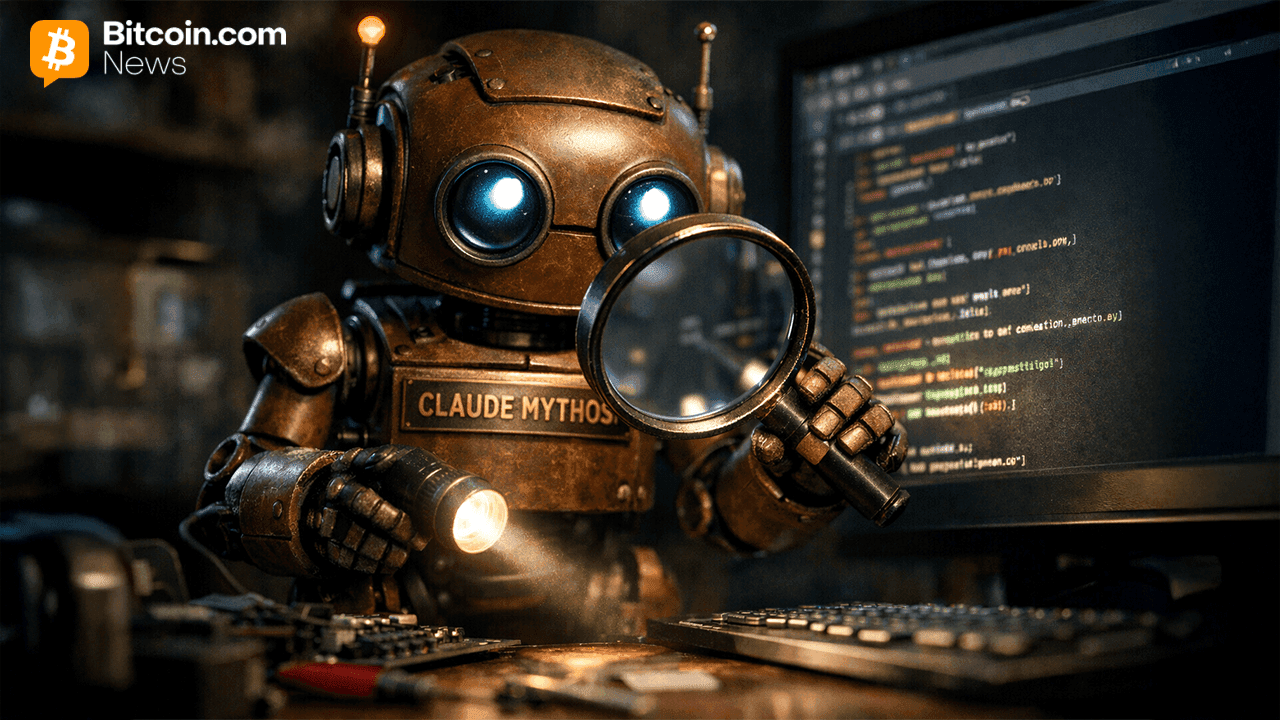

- Project Glasswing pokrenut je 7. travnja 2026., s 11 osnivačkih partnera i do 100 milijuna dolara u Mythos kreditima za korištenje namijenjenima braniteljima.

- 27 godina stara OpenBSD greška i 16 godina stara FFmpeg greška preživjele su milijune automatiziranih testova sve dok ih Mythos nije pronašao u roku od nekoliko sati.

Claude Mythos AI postigao je 83% na Cybergymu i pronašao kritične propuste u svim glavnim preglednicima i OS-ovima

Model, koji Anthropic opisuje kao najveći porast sposobnosti jednog modela u povijesti frontier AI-ja, dovršio je treniranje i javno je objavljen 7. travnja 2026., nakon što su krajem ožujka isplivali interni detalji putem pogrešno konfiguriranog sustava za upravljanje sadržajem koji je izložio otprilike 3.000 internih datoteka.

Anthropic ne objavljuje Claude Mythos Preview javnosti niti putem svojeg općeg API-ja. Tvrtka je pristup ograničila na provjerenu skupinu partnera nakon što je model pokazao da može otkrivati i iskorištavati nepoznate softverske propuste neviđenom brzinom i u razmjeru koji nadmašuje i ljudske stručnjake i prethodne AI sustave.

Na mjerilima kibernetičke sigurnosti, razlika između Mythosa i Claude Opus 4.6 teško se može zanemariti. Mythos je postigao 83,1% na Cybergymu naspram 66,6% za Opus 4.6, te 93,9% naspram 80,8% na SWE-bench Verified. Na SWE-bench Pro ostvario je 77,8% prema 53,4% — razlika od 24 boda. Bez alata je na Humanity’s Last Exam postigao 56,8%, u usporedbi s 40,0% za svog prethodnika.

Modelu ne treba specifično treniranje iz kibernetičke sigurnosti da bi pronašao ove greške. Njegovi dobici dolaze iz šireg napretka u zaključivanju, višekoračnom planiranju i autonomnom agentskom ponašanju. Kad mu se zada ciljana baza koda u izoliranom kontejneru, čita izvorni kod, formira hipoteze o propustima sigurnosti memorije, kompajlira i pokreće softver, koristi programe za otklanjanje pogrešaka poput Address Sanitizera, rangira datoteke prema vjerojatnosti ranjivosti i izrađuje validirane izvještaje o greškama s funkcionalnim proof-of-concept exploitima.

Neki od tih exploita zahtijevali su gotovo nikakvo ljudsko usmjeravanje. Tomshardware.com izvještava da je 27 godina stara OpenBSD TCP SACK ranjivost, suptilno prekoračenje cijelog broja koje napadaču omogućuje da udaljeno sruši bilo koji host koji odgovara, izradom zlonamjernih paketa, pronađena autonomno nakon otprilike 1.000 pokretanja uz ukupni trošak manji od 20.000 dolara. 16 godina stara FFmpeg H.264 greška preživjela je više od pet milijuna automatiziranih testova i više revizija prije nego što ju je Mythos uočio.

Rezultati za preglednike posebno su privukli pozornost. Na testiranju JavaScript mehanizma Firefoxa 147, Mythos je proizveo 181 potpuni shell exploit i 29 slučajeva kontrole registara. Claude Opus 4.6 proizveo je dva shell exploita na istom skupu testova. Model je također izgradio funkcionalne lance eskalacije privilegija u Linux kernelu, od korisnika do root-a na poslužiteljima, nakon što je filtrirao 100 nedavnih CVE-ova na 40 iskoristivih kandidata i uspješno iskoristio više od polovice.

Ljudski validatori pregledali su 198 izvještaja o ranjivostima koje je model izradio i složili su se s njegovim ocjenama ozbiljnosti u 89% slučajeva, uz 98% slaganja unutar jedne razine ozbiljnosti.

Project Glasswing

Dosad je u potpunosti zakrpano manje od 1% identificiranih grešaka. Anthropic koordinira odgovorno otkrivanje, objavljuje kriptografske SHA-3 obveze za nezakrpljene probleme i prati vremenski okvir od 90 plus 45 dana prije objave potpunih detalja. Među imenovanim primjerima koji su već u postupku objave nalazi se i FreeBSD NFS server bug za udaljeno izvršavanje koda CVE-2026-4747, star 17 godina, koji omogućuje potpuni neautentificirani root pristup.

Project Glasswing, najavljen zajedno s modelom, Anthropicov je pokušaj usmjeravanja tih sposobnosti prema obrani prije nego što slični alati postanu široko dostupni. Među osnivačkim partnerima su Amazon Web Services, Apple, Broadcom, Cisco, Crowdstrike, Google, JPMorganChase, Linux Foundation, Microsoft, Nvidia i Palo Alto Networks. Pristup se proširuje na više od 40 dodatnih organizacija kritičnog softvera.

Anthropic je obvezao 4 milijuna dolara donacija za sigurnost otvorenog koda: 2,5 milijuna dolara Alpha-Omegi kroz OpenSSF preko Linux Foundationa te 1,5 milijuna dolara Apache Software Foundationu.

Anthropic registrira AnthroPAC pri FEC-u usred spora s Pentagonom

Anthropic je 3. travnja 2026. podnio prijavu za AnthroPAC pri FEC-u, osnivajući svoj prvi PAC financiran od strane zaposlenika uoči međuizbora usmjerenih na AI. read more.

Pročitaj

Anthropic registrira AnthroPAC pri FEC-u usred spora s Pentagonom

Anthropic je 3. travnja 2026. podnio prijavu za AnthroPAC pri FEC-u, osnivajući svoj prvi PAC financiran od strane zaposlenika uoči međuizbora usmjerenih na AI. read more.

Pročitaj

Anthropic registrira AnthroPAC pri FEC-u usred spora s Pentagonom

PročitajAnthropic je 3. travnja 2026. podnio prijavu za AnthroPAC pri FEC-u, osnivajući svoj prvi PAC financiran od strane zaposlenika uoči međuizbora usmjerenih na AI. read more.

Tvrtka je priznala da alati AI-ja poput Mythosa snižavaju prag za pronalaženje i iskorištavanje ranjivosti te je istaknula kratkoročni rizik od državnih aktera, Kine, Irana, Sjeverne Koreje i Rusije, kao i kriminalnih skupina ako se slične sposobnosti prošire bez kontrola. Opisala je razdoblje prijelaznih previranja prije nego što branitelji u potpunosti integriraju tehnologiju.

Anthropic je rekao da će nadolazeća izdanja Claude Opusa uključivati zaštitne mjere za otkrivanje i blokiranje opasnih izlaza povezanih s kibernetičkom sigurnošću te planira uvesti Program kibernetičke verifikacije za provjerene sigurnosne stručnjake. Javno izvješće o nalazima partnera i zakrpanim ranjivostima očekuje se u roku od 90 dana.