Sedamnaest i pol milijuna Instagram računa upravo je doživjelo neželjeni bis na dark webu, zahvaljujući staroj API grešci koja se vratila da izazove nove glavobolje.

Podaci s Instagrama iz curenja 2024. ponovno se pojavljuju, otkrivajući 17,5 milijuna računa

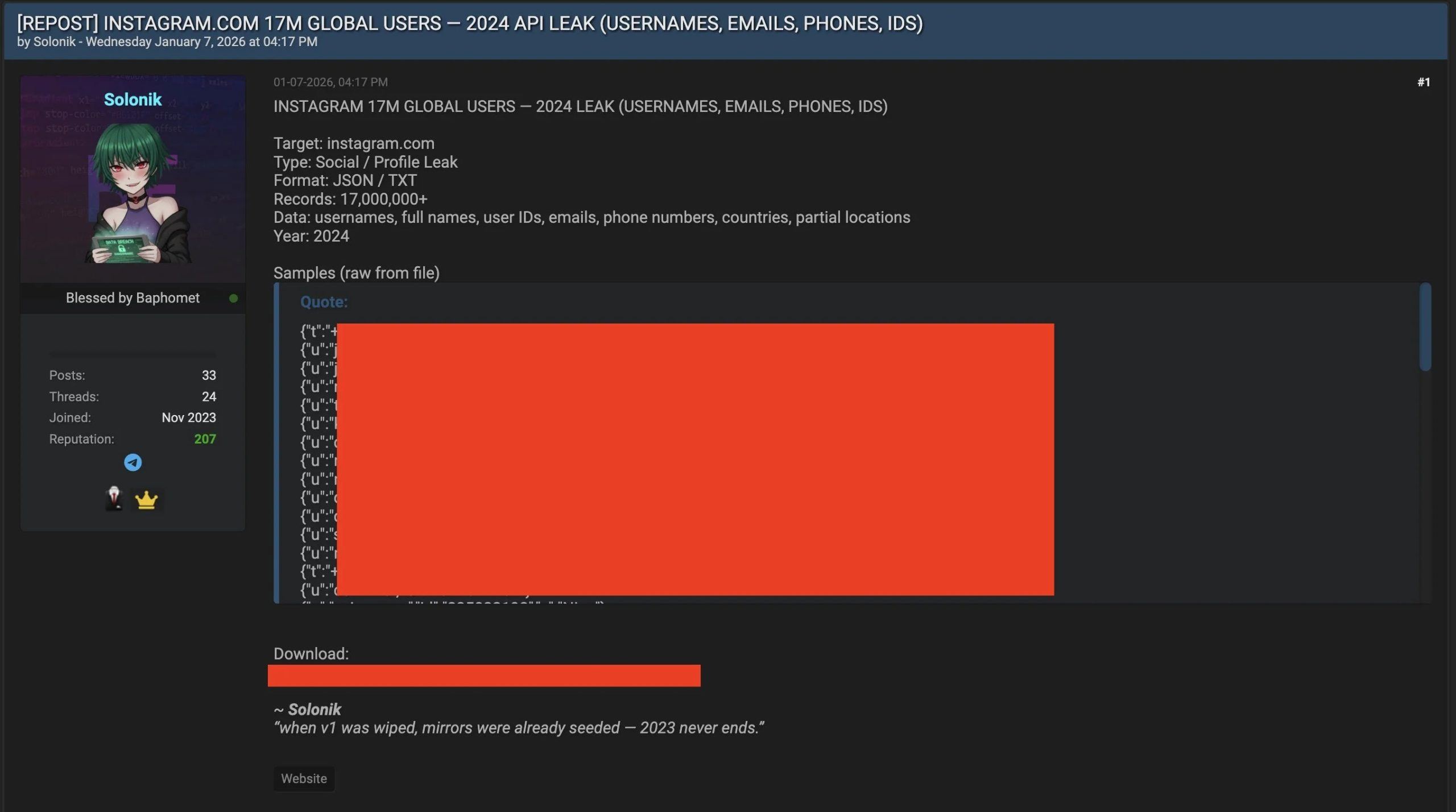

Prema sigurnosnoj obavijesti iz tvrtke za kibernetičku sigurnost Malwarebytes, podaci povezani s otprilike 17,5 milijuna Instagram korisnika slobodno cirkuliraju Breachforumsom nakon što su se početkom siječnja 2026. ponovno pojavili, zahvaljujući prijetnji pod nadimkom “Solonik.” Zaokret: ovo nije bio potpuno novi proboj. Podaci navodno potječu iz nepravilno konfiguriranog Instagram API-ja iz kraja 2024. godine koji je omogućio opsežno struganje korisničkih profila, tiho prikupljajući strukturirane informacije prije nego što su nestali — sve do sada.

“Čuvajte se e-mailova i poruka koje navodno dolaze s Instagrama, jer ih zlonamjerni hakeri mogu poslati pokušavajući vas prevariti da im predate lozinku,” objasnio je Malwarebytes u distribuiranom upozorenju putem e-maila. “Ako ste zabrinuti, prijavite se na svoj Instagram račun i resetirajte lozinku u novu, jaku, jedinstvenu lozinku.”

Svježe ponovno objavljeni skup podataka navodno uključuje korisnička imena, e-mailove, brojeve telefona, fizičke adrese i metapodatke računa, što ga čini primamljivim za prevarante i kradljivce identiteta. Do 10. siječnja, Meta nije izdala javnu izjavu, dok je broj neočekivanih e-mailova za resetiranje lozinki porastao. Stari podaci, nova šteta — jer internet nikad ne zaboravlja, a ni kibernetički kriminalci. Ono što ovo curenje čini posebno iritantnim je način na koji se koristi.

Napadači ne šalju očite prevarantske e-mailove; umjesto toga, pokreću legitimne poruke za resetiranje lozinki s prave sigurnosne domene Instagrama, oslanjajući se na zabunu kako bi obavili prljavi posao. S dovoljno osobnih podataka na raspolaganju, zlonamjernici mogu eskalirati s phishinga na čak SIM zamjenu i ciljanu prijevaru, posebno za korisnike koji recikliraju lozinke na različitim stranicama.

Malwarebytes je označio proboj tijekom rutinskog nadzora dark weba, pokazujući kako se reciklirani podaci još uvijek mogu koristiti za vrlo aktualne napade. Iako se izloženost čini globalnom — s potvrđenim učincima u dijelovima Europe — profil rizika je univerzalan: preuzimanje računa, financijske prevare i novi podsjetnik da strugani podaci s vremenom propadaju, a ne poboljšavaju se. Rješenje je neatraktivno ali učinkovito: jače lozinke, dvofaktorska autentikacija i zdrava doza sumnje prema svakom “hitnom” e-mailu koji zahtijeva klikanje.

FAQ 🔒

- Je li ovo bila nova hakcija Instagrama?

Ne, podaci navodno potječu iz problema s struganjem API-ja iz 2024. godine i ponovno su se javno pojavili u siječnju 2026. - Koje su informacije bile izložene?

Korisnička imena, e-mailovi, brojevi telefona, djelomične ili pune adrese i metapodaci računa su uključeni. - Zašto korisnici primaju prave e-mailove za resetiranje lozinki?

Napadači zloupotrebljavaju Instagramov legitiman sustav za resetiranje kako bi phishing pokušaji izgledali autentično. - Što bi pogođeni korisnici trebali učiniti sada?

Odmah promijeniti lozinke, omogućiti dvofaktorsku autentikaciju i pratiti račune zbog sumnjivih aktivnosti.