Anthropic के अप्रकाशित Claude Mythos प्रीव्यू ने स्वचालित रूप से हर प्रमुख ऑपरेटिंग सिस्टम और वेब ब्राउज़र में हजारों उच्च-गंभीरता वाले ज़ीरो-डे भेद्यताओं की पहचान की है, जिससे कंपनी को Project Glasswing लॉन्च करने के लिए प्रेरित किया गया है, जो $100 मिलियन तक के AI उपयोग क्रेडिट द्वारा समर्थित एक रक्षात्मक साइबर सुरक्षा गठबंधन है।

क्लॉड मिथोस पूर्वावलोकन: एंथ्रॉपिक के अप्रकाशित एआई ने लिनक्स और ओपनबीएसडी की दशकों से छूटी हुई बग्स का पता लगाया।

मुख्य निष्कर्ष:

- Anthropic के Claude Mythos Preview ने Cybergym पर 83.1% का स्कोर किया, हर प्रमुख OS और ब्राउज़र में हजारों ज़ीरो-डे खोजे।

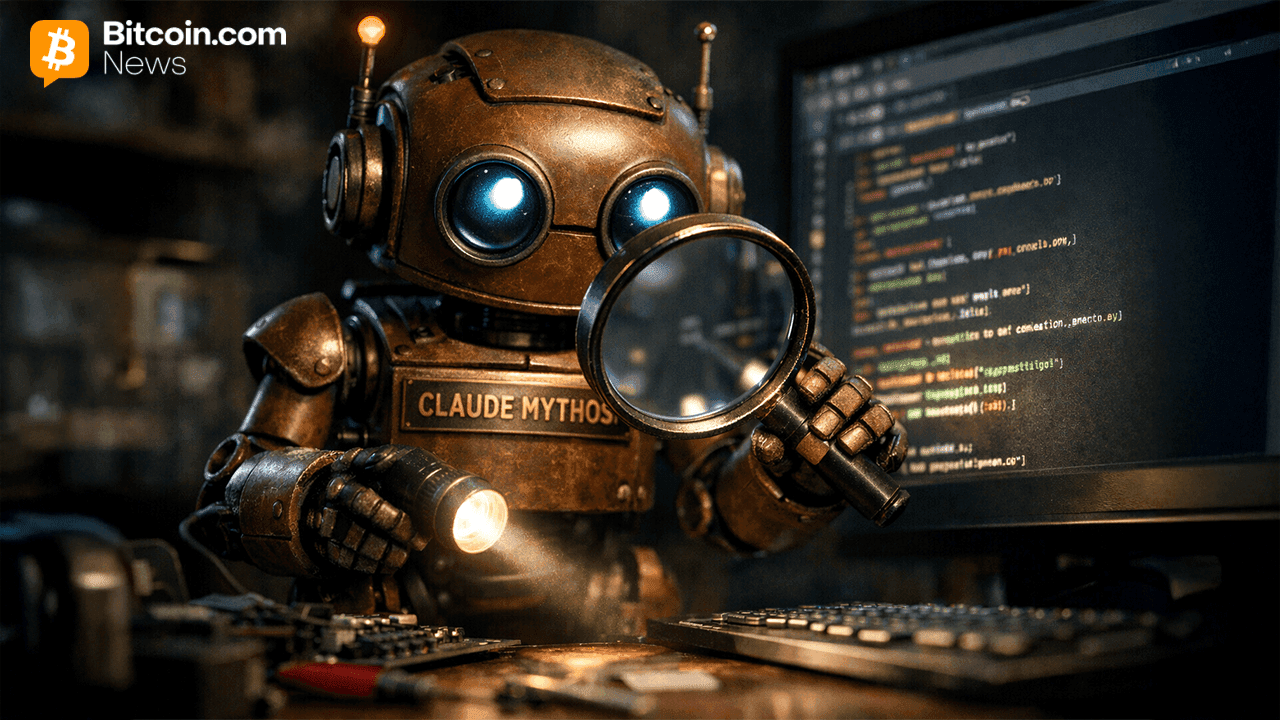

- प्रोजेक्ट ग्लासविंग 7 अप्रैल, 2026 को 11 संस्थापक भागीदारों और रक्षकों के लिए 100 मिलियन डॉलर तक के मिथोस उपयोग क्रेडिट के साथ लॉन्च किया गया।

- एक 27-वर्षीय OpenBSD दोष और एक 16-वर्षीय FFmpeg बग लाखों स्वचालित परीक्षणों में बच निकले, जब तक Mythos ने उन्हें कुछ ही घंटों में नहीं ढूंढ लिया।

क्लॉड मिथोस एआई ने साइबरजिम पर 83% अंक प्राप्त किए और हर प्रमुख ब्राउज़र और ओएस में गंभीर खामियाँ पाईं।

यह मॉडल, जिसे एंथ्रॉपिक फ्रंटियर एआई के इतिहास में एकल-मॉडल क्षमता में सबसे बड़ी वृद्धि के रूप में वर्णित करता है, ने 7 अप्रैल, 2026 को प्रशिक्षण पूरा किया और सार्वजनिक रूप से इसकी घोषणा की गई। इससे पहले मार्च के अंत में एक गलत कॉन्फ़िगर किए गए कंटेंट मैनेजमेंट सिस्टम के माध्यम से आंतरिक विवरण सामने आए थे, जिसने लगभग 3,000 आंतरिक फ़ाइलों को उजागर कर दिया था।

एंथ्रोपिक क्लॉड मिथोस प्रीव्यू को सार्वजनिक रूप से या अपने सामान्य एपीआई के माध्यम से जारी नहीं कर रहा है। कंपनी ने भागीदारों के एक सत्यापित समूह तक पहुंच को प्रतिबंधित कर दिया, जब मॉडल ने यह प्रदर्शित किया कि वह पहले अज्ञात सॉफ्टवेयर खामियों का पता लगा सकता है और उनका फायदा उठा सकता है, एक ऐसी गति और पैमाने पर जो मानव विशेषज्ञों और पिछली एआई प्रणालियों दोनों से आगे है।

साइबर सुरक्षा बेंचमार्क पर, मिथोस और क्लॉड ओपस 4.6 के बीच का अंतर नज़रअंदाज़ करना मुश्किल है। मिथोस ने साइबरगिम पर 83.1% स्कोर किया, जबकि ओपस 4.6 ने 66.6% स्कोर किया, और SWE-बेंच वेरिफाइड पर 93.9% बनाम 80.8% स्कोर किया। SWE-bench Pro पर, इसने 53.4% के मुकाबले 77.8% का स्कोर किया — 24-पॉइंट का अंतर। इसने टूल्स के बिना 'ह्यूमैनिटी'स लास्ट एग्जाम' पर 56.8% हासिल किया, जबकि इसके पिछले मॉडल का स्कोर 40.0% था।

इन बग्स को खोजने के लिए मॉडल को साइबर सुरक्षा-विशिष्ट प्रशिक्षण की आवश्यकता नहीं है। इसकी बढ़त तर्क, बहु-चरणीय योजना, और स्वायत्त एजेंट व्यवहार में व्यापक प्रगति से आई है। एक अलग कंटेनर में एक लक्ष्य कोडबेस दिए जाने पर, यह स्रोत कोड पढ़ता है, मेमोरी-सुरक्षा खामियों के बारे में परिकल्पनाएँ बनाता है, सॉफ्टवेयर को संकलित और चलाता है, एड्रेस सैनिटाइज़र जैसे डिबगर का उपयोग करता है, फ़ाइलों को भेद्यता की संभावना के आधार पर रैंक करता है, और काम करने वाले प्रूफ-ऑफ-कॉन्सेप्ट एक्सप्लॉइट्स के साथ सत्यापित बग रिपोर्ट तैयार करता है।

उनमें से कुछ एक्सप्लॉइट्स के लिए लगभग कोई मानवीय निर्देशन आवश्यक नहीं था। Tomshardware.com की रिपोर्ट के अनुसार, OpenBSD TCP SACK की एक 27-वर्ष पुरानी भेद्यता, जो एक सूक्ष्म पूर्णांक अतिप्रवाह (integer overflow) थी और हमलावर को दुर्भावनापूर्ण पैकेट बनाकर किसी भी प्रतिक्रियाशील होस्ट को दूर से क्रैश करने की अनुमति देती है, लगभग 1,000 रन के बाद स्वायत्त रूप से पाई गई, जिसकी कुल लागत $20,000 से भी कम थी। Mythos द्वारा पकड़े जाने से पहले, एक 16-वर्षीय FFmpeg H.264 बग पाँच मिलियन से अधिक स्वचालित परीक्षणों और कई ऑडिट में बच निकला था।

ब्राउज़र के परिणामों ने विशेष ध्यान आकर्षित किया। Firefox 147 जावास्क्रिप्ट इंजन परीक्षण पर, Mythos ने 181 पूर्ण शेल एक्सप्लॉइट और 29 रजिस्टर-कंट्रोल मामले उत्पन्न किए। Claude Opus 4.6 ने उसी परीक्षण सेट पर दो शेल एक्सप्लॉइट उत्पन्न किए। मॉडल ने 100 हालिया CVEs को छाँटकर 40 शोषणीय उम्मीदवारों तक सीमित करने और उनमें से आधे से अधिक का सफलतापूर्वक शोषण करने के बाद, सर्वरों पर उपयोगकर्ता से रूट तक कार्यशील लिनक्स कर्नेल विशेषाधिकार-वृद्धि श्रृंखलाएँ भी बनाईं।

मानवीय सत्यापकों ने मॉडल की 198 भेद्यता रिपोर्टों की समीक्षा की और 89% बार इसकी गंभीरता रेटिंग से सहमत हुए, जिसमें एक गंभीरता स्तर के भीतर 98% सहमति शामिल थी।

प्रोजेक्ट ग्लासविंग

अब तक पहचाने गए बग्स में से 1% से भी कम को पूरी तरह से पैच किया गया है। एन्थ्रोपिक ज़िम्मेदार प्रकटीकरण का समन्वय कर रहा है, अनसुलझी समस्याओं के लिए क्रिप्टोग्राफिक SHA-3 प्रतिबद्धताओं को प्रकाशित कर रहा है, और पूरी जानकारी जारी करने से पहले 90-प्लस-45-दिन की समय-सीमा का पालन कर रहा है। FreeBSD NFS सर्वर रिमोट कोड निष्पादन बग CVE-2026-4747, जो 17 साल पुराना है और पूरी तरह से अनाधिकृत रूट एक्सेस प्रदान करता है, पहले से ही प्रकटीकरण में शामिल नामित उदाहरणों में से एक है।

प्रोजेक्ट ग्लासविंग, जिसकी घोषणा मॉडल के साथ की गई थी, समान उपकरणों के व्यापक रूप से उपलब्ध होने से पहले इन क्षमताओं को रक्षा की ओर निर्देशित करने का एंथ्रॉपिक का प्रयास है। संस्थापक भागीदारों में अमेज़ॅन वेब सर्विसेज़, एप्पल, ब्रॉडकॉम, सिस्को, क्राउडस्ट्राइक, गूगल, जेपीमॉर्गनचेज़, लिनक्स फाउंडेशन, माइक्रोसॉफ्ट, एनवीडिया और पालो ऑल्टो नेटवर्क्स शामिल हैं। 40 से अधिक अतिरिक्त महत्वपूर्ण सॉफ्टवेयर संगठनों तक पहुंच का विस्तार किया जा रहा है।

Anthropic ने ओपन-सोर्स सुरक्षा दान के लिए 4 मिलियन डॉलर देने की प्रतिबद्धता जताई: लिनक्स फाउंडेशन के माध्यम से OpenSSF को 2.5 मिलियन डॉलर, और अपाचे सॉफ्टवेयर फाउंडेशन को 1.5 मिलियन डॉलर।

पेंटागन विवाद के बीच एंथ्रोपिक ने एफईसी के साथ एंथ्रोपैक को पंजीकृत किया।

एन्थ्रोपिक ने 3 अप्रैल, 2026 को एफईसी के पास एन्थ्रोपैक दायर किया, जिससे एआई-केंद्रित मध्यावधि चुनावों से पहले इसका पहला कर्मचारी-वित्तपोषित पैक बना। read more.

अभी पढ़ें

पेंटागन विवाद के बीच एंथ्रोपिक ने एफईसी के साथ एंथ्रोपैक को पंजीकृत किया।

एन्थ्रोपिक ने 3 अप्रैल, 2026 को एफईसी के पास एन्थ्रोपैक दायर किया, जिससे एआई-केंद्रित मध्यावधि चुनावों से पहले इसका पहला कर्मचारी-वित्तपोषित पैक बना। read more.

अभी पढ़ें

पेंटागन विवाद के बीच एंथ्रोपिक ने एफईसी के साथ एंथ्रोपैक को पंजीकृत किया।

अभी पढ़ेंएन्थ्रोपिक ने 3 अप्रैल, 2026 को एफईसी के पास एन्थ्रोपैक दायर किया, जिससे एआई-केंद्रित मध्यावधि चुनावों से पहले इसका पहला कर्मचारी-वित्तपोषित पैक बना। read more.

कंपनी ने स्वीकार किया कि मिथोस जैसे एआई उपकरण कमजोरियों को खोजने और उनका फायदा उठाने की बाधा को कम करते हैं, और राज्य-प्रायोजित अभिनेताओं, चीन, ईरान, उत्तर कोरिया और रूस, और आपराधिक समूहों से निकट-अवधि के जोखिम को झंडेखाना किया, यदि ऐसी क्षमताएं बिना नियंत्रण के फैल जाती हैं। इसने रक्षकों द्वारा प्रौद्योगिकी को पूरी तरह से एकीकृत करने से पहले संक्रमणकालीन उथल-पुथल की एक अवधि का वर्णन किया।

एन्थ्रोपिक ने कहा कि आने वाले क्लॉड ओपस रिलीज़ में खतरनाक साइबर सुरक्षा आउटपुट का पता लगाने और उन्हें ब्लॉक करने के लिए सुरक्षा उपाय शामिल होंगे, और सत्यापित सुरक्षा पेशेवरों के लिए एक साइबर सत्यापन कार्यक्रम शुरू करने की योजना है। भागीदारों की खोजों और पैच की गई कमजोरियों पर एक सार्वजनिक रिपोर्ट 90 दिनों के भीतर आने की उम्मीद है।