ניק ג’ונסון, מהנדס ידוע של Ethereum Name Service (ENS), חשף קמפיין פישינג מחוכם שניצל נקודות תורפה בעמוד השדרה של גוגל, ובעיקר פגם OAuth שתוקן לאחרונה.

מפתח ראשי של ENS חושף פגם המאפשר לפישרים לחקות התראות רשמיות של Google

חולשה בגוגל: מהנדס ENS עוקב אחר ניצול פישינג

לפי עדותו של ג’ונסון, התוכנית החלה בדואר אלקטרוני משכנע, שנראה כאילו נשלח על ידי התראה רשמית של גוגל, המודיעה למטרות על זימון משפטי הדורש את פרטי חשבונם. ההודעה, שנחתמה במפתח DKIM אמיתי והגיעה מתחום no-reply הרשמי של גוגל, עברה את מסנני Gmail והשתלבה בין התראות לגיטימיות.

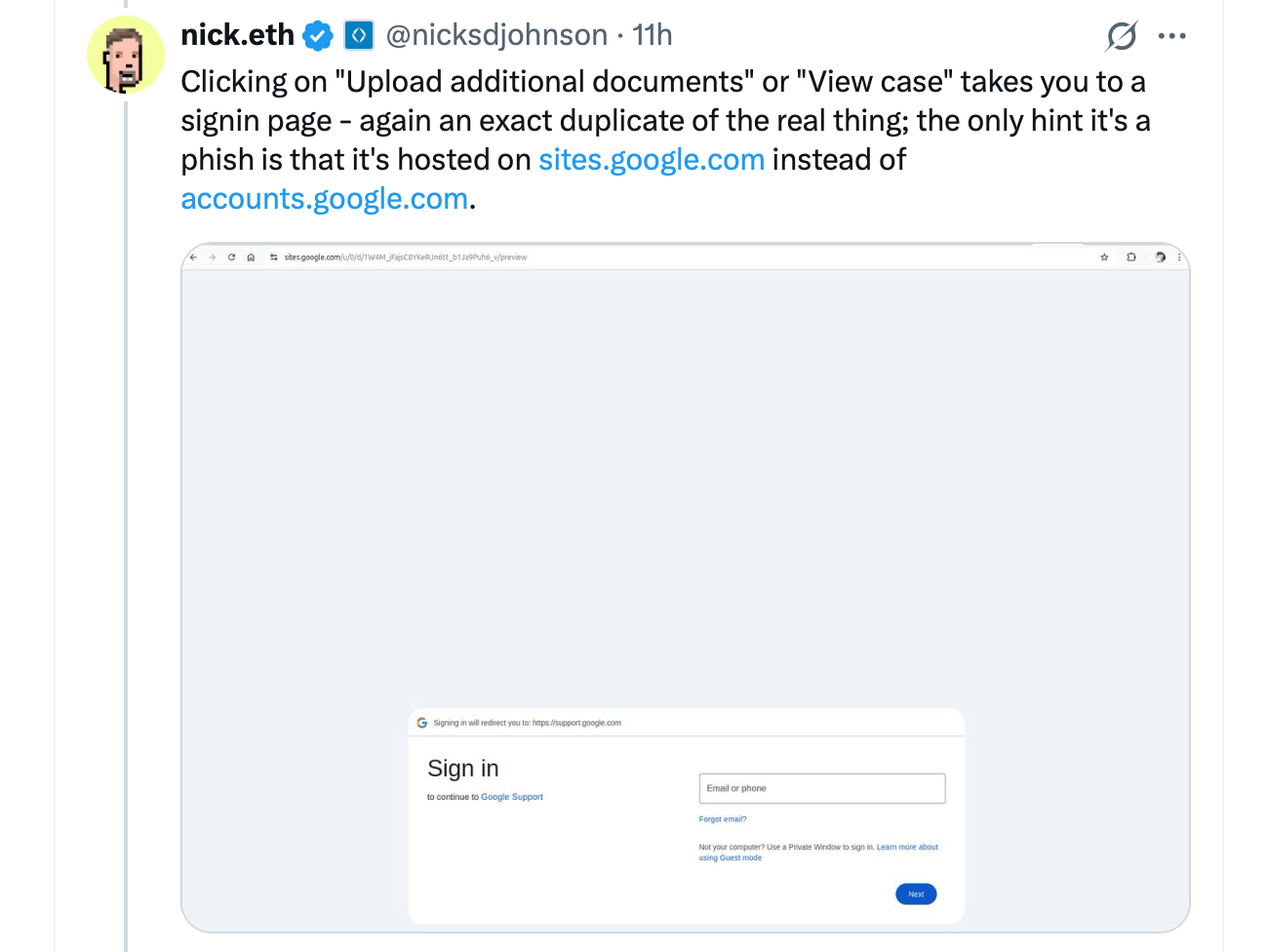

ג’ונסון הבחין שהאמינות שלה התעצמה על ידי היפר-קישור של sites.google.com שהוביל לפורטל תמיכה מזויף שדימה את דף ההתחברות של גוגל. המפתח ציין שהתרמית התבססה על שני סדקים: סובלנות אתרי Google לסקריפטים שרירותיים, שאפשרה לפושעים ליצור דפים לאיסוף אישורים, והחולשה של OAuth.

התוקפים רשמו דומיין חדש, פתחו חשבון בגוגל ובנו יישום OAuth ששמו התקבל משם הכותרת של דואר הפישינג. לאחר שהקורבן העניק גישה, גוגל יצרה אוטומטית דואר אלקטרוני התראתי—שנחתם לגמרי ואמתוי—שהתוקפים העבירו לאחר מכן למען הקורבן.

ג’ונסון מתח ביקורת על גוגל על כך שכבר בתחילה הקלה באחריות וטענה שהבאג “עובד כמתוכנן”, כשהוא טוען שהפשר הפרצה מסוכן בצורה חמורה. ההסתמכות של הפורטל המזויף על sites.google.com המשיכה להטעות את המשתמשים מאחר והדומיין המובהק הסתיר כוונה עוינת. חולשות בדיווחי עבירות של גוגל עבור אתרים העמיקו את הצרה, והאטו את מאמצי ההסרה.

לאחר שלחץ ציבורי גבר, גוגל פנתה והכירה בבעיה. ג’ונסון אישר לאחר מכן שהחברה מתכננת לתקן את הפגם ב-OAuth. האירוע מדגיש את התחכום הגובר של פישינג, כשהוא מנצל פלטפורמות מכובדות כדי לעבור את ההגנות.

מומחי אבטחה פונים לדריכות יתרה, וממליצים למשתמשים לשאול התכתבויות משפטיות לא צפויות ולבדוק שנית כתובות URL לפני הקלדת אישורים. גוגל טרם הוציאה הצהרה ציבורית על הפגם או לוח הזמנים לתיקונו. המקרה חושף את המאבק הרחב נגד פישינג כתוקפים מנשקים יותר ויותר שירותים מהימנים.