Nick Johnson, un ingénieur renommé du service de noms Ethereum (ENS), a révélé une campagne de phishing astucieuse qui exploitait des failles au sein de l’infrastructure de Google, notamment une vulnérabilité OAuth récemment corrigée.

Le développeur principal d'ENS révèle une faille permettant aux fraudeurs d'imiter les alertes officielles de Google

La Défense de Google Baissée : Un Ingénieur ENS Suivi l’Exploitation de Phishing

Selon le témoignage de Johnson, le stratagème a commencé par un e-mail persuasif, apparemment envoyé par une alerte officielle de Google, alertant les cibles d’une assignation à comparaître réclamant leurs données de compte. Signé avec une clé DKIM authentique et provenant du domaine officiel no-reply de Google, l’avis a contourné les filtres de Gmail et s’est fait passer pour des alertes légitimes.

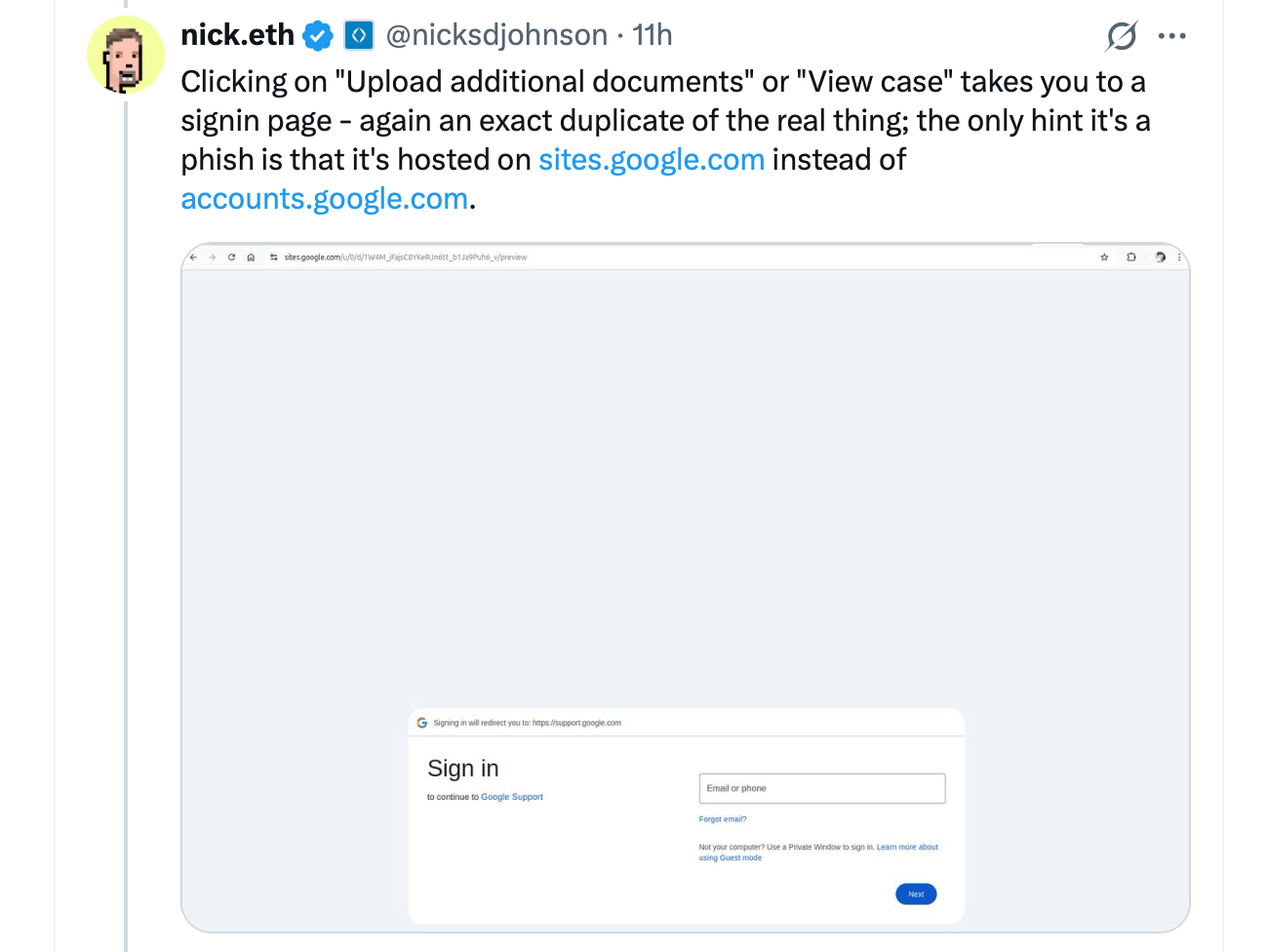

Johnson a observé que sa crédibilité était encore amplifiée par un lien hypertexte sites.google.com menant à un faux portail d’assistance qui imitait la page de connexion de Google. Le développeur a noté que la ruse reposait sur deux failles : la tolérance de Google Sites pour les scripts arbitraires, permettant aux criminels de créer des pages de collecte d’identifiants, et la faiblesse de l’OAuth.

Les attaquants ont enregistré un nouveau domaine, ouvert un compte Google, et construit une application OAuth dont le nom dupliquait le titre de l’e-mail de phishing. Une fois qu’une victime accordait l’accès, Google générait automatiquement un e-mail d’alerte de sécurité — entièrement signé et légitime — que les attaquants relayaient ensuite à leur proie.

Johnson a fustigé Google pour avoir d’abord balayé le bug comme étant “conforme au fonctionnement prévu”, en arguant que la faille posait un danger sérieux. La dépendance du faux portail sur sites.google.com trompait davantage les utilisateurs car le domaine de confiance masquait des intentions hostiles. Les faiblesses dans le signalement des abus sur Google Sites aggravaient le problème, ralentissant les efforts de retrait.

Après que la pression publique ait monté, Google a pivoté et reconnu le problème. Johnson a plus tard confirmé que l’entreprise technologique prévoit de remédier au défaut OAuth. Cet épisode illustre la finesse croissante du phishing, exploitant des plateformes respectées pour contourner les défenses.

Les spécialistes de la sécurité plaident pour la vigilance, incitant les utilisateurs à interroger les correspondances légales inattendues et à vérifier les URL avant de saisir des identifiants. Google n’a pas encore publié de déclaration publique sur la faille ou son calendrier de réparation. Le cas expose le combat plus vaste contre le phishing alors que les adversaires arment de plus en plus les services réputés.

Sélections de Jeux Bitcoin

425% jusqu'à 5 BTC + 100 Tours Gratuits