Un chercheur spécialisé dans le Bitcoin et cadre chez Starkware a publié cette semaine un schéma fonctionnel qui rend dès aujourd’hui les nouvelles transactions Bitcoin résistantes à l’informatique quantique, en utilisant uniquement des règles présentes dans le protocole depuis des années. Points clés :

Aucun changement de consensus n'est nécessaire : le directeur des produits de Starkware met au point des transactions Bitcoin « quantum-safe » à partir des règles existantes

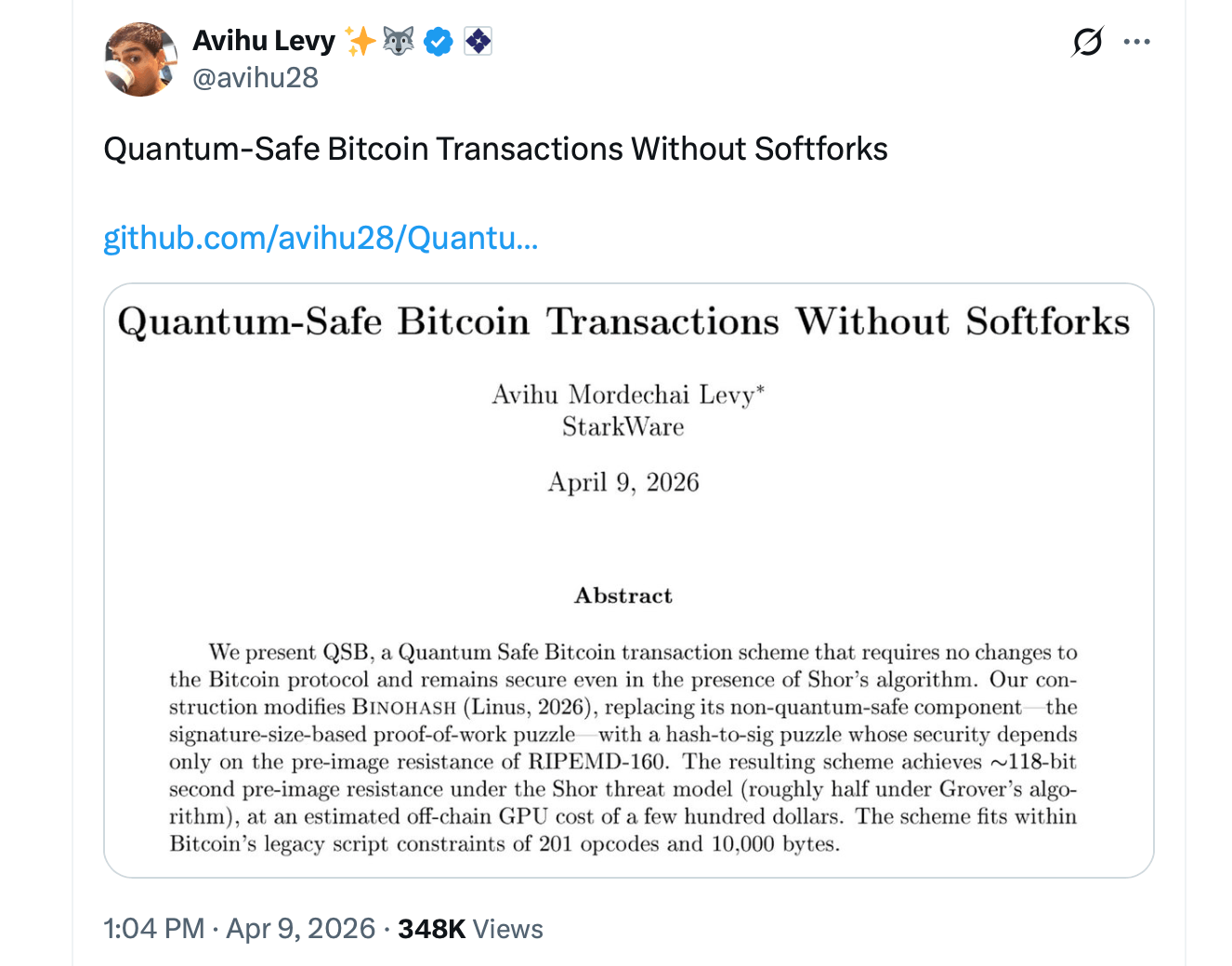

- Avihu Levy, directeur des produits chez Starkware, a publié QSB le 9 avril 2026, permettant ainsi des transactions Bitcoin résistantes aux attaques quantiques sans aucune modification du protocole.

- Le schéma de Levy coûte entre 75 et 150 dollars en puissance de calcul GPU par transaction et offre une résistance aux pré-images d'environ 118 bits contre les attaques quantiques.

- QSB est le premier système connu à sécuriser les transactions Bitcoin en cours contre l'algorithme de Shor en utilisant uniquement les règles Script existantes de Bitcoin.

Comment un dirigeant de Starkware a intégré la résistance quantique au Bitcoin sans toucher au protocole

Avihu Levy, directeur des produits chez Starkware et coauteur du BIP-360, a publié un article de recherche complet et une implémentation open source le 9 avril 2026. Ce système s'appelle Quantum Safe Bitcoin, ou QSB. Il ne nécessite aucun soft fork, aucune coordination communautaire et aucun nouveau code d'opération. Il fonctionne entièrement dans les limites du script hérité existant de Bitcoin, qui compte 201 codes d'opération et 10 000 octets.

La menace à laquelle s'attaque le QSB est spécifique. Le principal schéma de signature de Bitcoin, l'ECDSA sur la courbe elliptique secp256k1, est entièrement piratable par l'algorithme de Shor sur un ordinateur quantique suffisamment puissant. Un attaquant disposant de cette capacité pourrait récupérer des clés privées à partir de n'importe quelle clé publique exposée, falsifier des signatures et rediriger des fonds. Les sorties P2PK, les adresses héritées et les chemins de dépense Taproot sont tous exposés dès qu'une clé publique apparaît sur la chaîne.

Le schéma de Levy rompt cette dépendance au niveau de la transaction. Au lieu de s'appuyer sur la résistance des courbes elliptiques, QSB fonde sa sécurité sur la résistance aux pré-images de RIPEMD-160, une fonction de hachage que les ordinateurs quantiques ne peuvent attaquer qu'avec l'algorithme de Grover, qui offre un gain de vitesse quadratique plutôt qu'une rupture totale. Un hachage de 160 bits conserve environ 80 bits de résistance aux pré-images face à un adversaire quantique, ce qui laisse une marge confortable. Cette construction modifie un schéma antérieur appelé Binohash, développé par Robin Linus, et corrige deux problèmes qui rendaient Binohash vulnérable aux attaques quantiques. Le premier était un puzzle de preuve de travail (PoW) de la taille d'une signature qui dépendait de la recherche de petites valeurs r de courbes elliptiques, ce que l'algorithme de Shor parvient à briser sans difficulté. Le second était une vulnérabilité non résolue du drapeau Sighash qui pouvait permettre à un attaquant de réutiliser une signature de puzzle valide sur différentes transactions.

Remplacement de l'énigme de taille de signature

QSB remplace le puzzle de taille de signature par ce que Levy appelle un puzzle « hash-to-sig ». Le dépensier itère sur les paramètres de transaction jusqu’à ce que le hachage RIPEMD-160 d’une clé publique dérivée de la transaction produise une signature ECDSA valide encodée en DER. Cet événement se produit avec une probabilité d’environ 1 sur 70 000 milliards. Comme le puzzle utilise un indicateur SIGHASH_ALL codé en dur, la vulnérabilité SIGHASH est éliminée en tant qu’effet secondaire.

Le dépensier exécute ensuite deux tours de condensation en utilisant une structure de signature Lamport de type HORS, en sélectionnant des sous-ensembles de signatures factices qui modifient le sighash de la transaction via un mécanisme Script hérité appelé FindAndDelete. Chaque sous-ensemble produit une sortie de hachage différente. Le sous-ensemble qui donne une signature codée en DER valide devient le condensat de ce tour. La révélation des pré-images correspondantes dans le témoin achève la dépense quantique-sécurisée.

La configuration recommandée, que Levy appelle « Config A », respecte la limite de 201 opcodes et atteint une résistance aux pré-images d'environ 118 bits et une résistance aux collisions de 78 bits. Un attaquant quantique exécutant l'algorithme de Grover contre cette configuration doit effectuer environ 2 à la puissance 69 pour une deuxième attaque par pré-image. L'algorithme de Shor n'offre aucun avantage, puisqu'il ne reste plus d'hypothèses sur les courbes elliptiques à briser. Le calcul hors chaîne coûte entre 75 et 150 dollars en temps de GPU cloud par transaction aux prix actuels du marché. Le travail est extrêmement facile à paralléliser et a été achevé en quelques heures sur plusieurs GPU lors des premiers tests. La ferme de GPU ne traite que les calculs publics, y compris la récupération de clés et le hachage. Les pré-images HORS privées ne quittent jamais l'appareil sécurisé du dépensier. Il existe de réelles limitations. Les transactions QSB sont valides selon le consensus mais non standard, dépassant les politiques de relais par défaut. Elles nécessitent une soumission directe à un pool de minage acceptant les transactions non standard, par exemple via le service Slipstream de Marathon. Le schéma ne couvre pas encore les canaux du Lightning Network. L'assemblage et la diffusion complets sur la chaîne sont encore en attente dans l'implémentation open source. Levy décrit ce système comme une mesure de dernier recours, et non comme un remplacement général de l'utilisation standard de Bitcoin. Eli Ben-Sasson, cofondateur de Starkware, a publiquement approuvé ce travail, affirmant que Bitcoin peut être immédiatement à l'abri de l'informatique quantique. Il a déclaré :

« C'EST ÉNORME. Bitcoin est quantique-sécurisé AUJOURD'HUI. Même si un ordinateur quantique apparaissait, capable de briser les signatures Bitcoin conventionnelles, cela montre un moyen pratique de créer des transactions Bitcoin sécurisées. SANS MODIFIER LE PROTOCOLE BITCOIN ! »

Levy a partagé le document et le référentiel sur X et a rendu hommage à Robin Linus pour son travail de fond sur Binohash et pour une correction essentielle qui a façonné le compromis final entre coût et sécurité. La communauté s'est montrée très satisfaite du livre blanc, qui a été largement partagé sur les réseaux sociaux. Eric Wall, l'expert de Taproot, a écrit sur X :

« Starkware compte parmi ses rangs certains des meilleurs hackers de la planète. C'est magnifique de voir des hackers mettre leurs talents au service du bien. »

Le document complet, le code CUDA accéléré par GPU, le pipeline Python et les scripts Bitcoin complets sont disponibles sur le dépôt GitHub de Levy. Cette nouvelle fait suite au récent prototype destiné à sécuriser les portefeuilles Bitcoin contre le risque quantique. Ce prototype spécifique a été créé par Olaoluwa Osuntokun, directeur technique de Lightning Labs.

Ce que cela signifie pour les détenteurs de bitcoins lambda

Pour les détenteurs de bitcoins (BTC) lambda, la conclusion pratique est simple. Aucun ordinateur quantique capable de briser la cryptographie de Bitcoin n'existe à ce jour, et la plupart des chercheurs estiment que cette menace ne se concrétisera pas avant au moins trois ans, voire une décennie. Mais le compte à rebours commence dès qu'une clé publique apparaît sur la blockchain, ce qui se produit chaque fois qu'un utilisateur effectue une dépense depuis une adresse.

Les bitcoins stockés dans un portefeuille qui n’a jamais effectué de transaction sortante sont moins exposés. Il en va autrement des bitcoins placés sur une adresse réutilisée ou déjà utilisée. Lorsque l’informatique quantique atteindra le seuil critique, ces clés publiques exposées deviendront des cibles. Il est plus important de transférer ses fonds avant que cette fenêtre ne se referme que de le faire après.

'Quelque chose a changé :' Un développeur avertit que l'informatique quantique pourrait détruire le Bitcoin en trois ans

Hunter Beast, auteur de la BIP 360, a averti des avancées dans le domaine de l'informatique quantique qui pourraient potentiellement mettre le bitcoin en danger. read more.

Lire

'Quelque chose a changé :' Un développeur avertit que l'informatique quantique pourrait détruire le Bitcoin en trois ans

Hunter Beast, auteur de la BIP 360, a averti des avancées dans le domaine de l'informatique quantique qui pourraient potentiellement mettre le bitcoin en danger. read more.

Lire

'Quelque chose a changé :' Un développeur avertit que l'informatique quantique pourrait détruire le Bitcoin en trois ans

LireHunter Beast, auteur de la BIP 360, a averti des avancées dans le domaine de l'informatique quantique qui pourraient potentiellement mettre le bitcoin en danger. read more.

Le QSB n'est pas encore intégré à un portefeuille grand public. Les utilisateurs ne peuvent pas ouvrir un portefeuille standard aujourd'hui et activer un paramètre de sécurité quantique. Ce que Levy a fourni, c'est la preuve cryptographique que la voie existe, construite à partir de règles déjà présentes dans Bitcoin, pour un coût en calcul GPU équivalent à peu près au prix d'un billet d'avion.

Il ne reste plus qu'à faire le travail d'ingénierie, à assurer l'adoption et à laisser le temps faire son œuvre. Pour une personne détenant des BTC, la marche à suivre est simple : surveillez la prise en charge post-quantique par votre fournisseur de portefeuille, évitez de réutiliser les adresses et transférez vos fonds vers une adresse sécurisée contre l'informatique quantique lorsque cette option sera disponible dans les logiciels grand public. Les outils permettant de protéger ces bitcoins sont en cours de développement.