La tentative des autorités américaines de saisir plus de 127 000 bitcoins a ravivé un fil conducteur clé : plusieurs des portefeuilles en question sont étiquetés par Arkham Intelligence comme liés au “Pirate Lubian.com”, un groupe précédemment connecté à l’incident de clé faible Milky Sad.

127,000 BTC sous saisie par les États-Unis liée à la vulnérabilité de clé faible Milky Sad, affirme l'enquêteur Onchain

Portefeuilles avec 127 000 bitcoins identifiés comme adresses de pirate Lubian.com en connexion avec Milky Sad

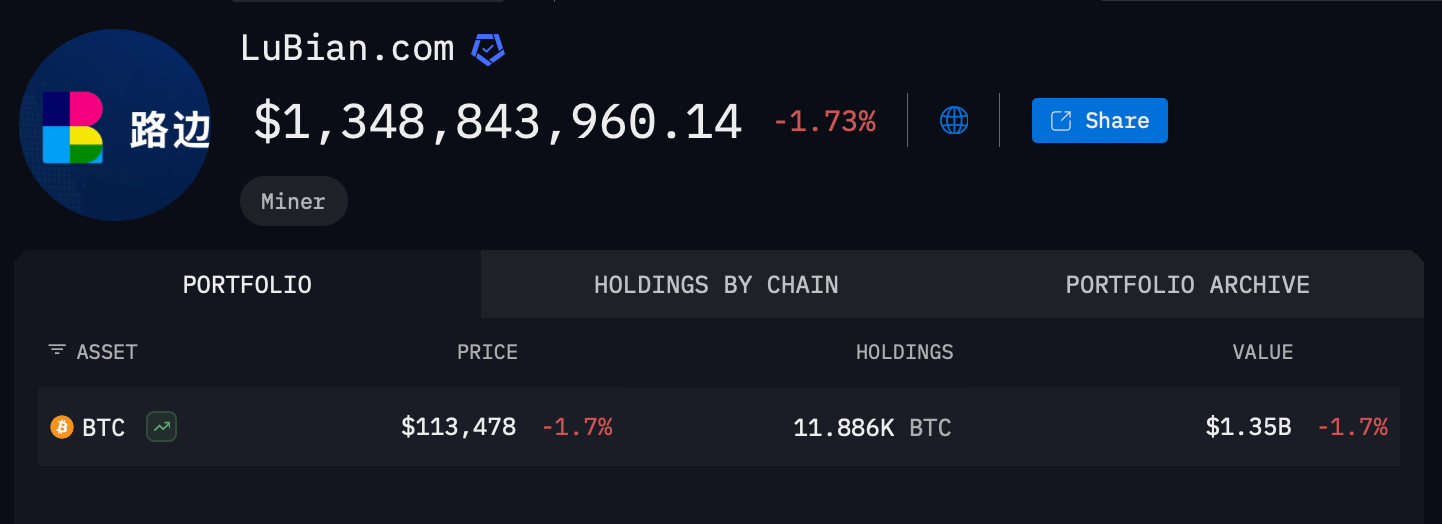

La page publique d’entité d’Arkham répertorie le “Pirate Lubian” et suit environ 127 426 BTC attribués à une exploitation de Lubian.com, un pool de minage lié à la Chine, avec des transferts datés de fin 2020. Arkham a d’abord publié son enquête en août, la qualifiant de vol qui est resté inaperçu pendant des années et qui s’élève maintenant à des dizaines de milliards de dollars aux prix actuels.

Cette agrégation est notable car la divulgation Milky Sad—publiée en 2023—a documenté un défaut catastrophique dans Libbitcoin Explorer (bx) : il utilisait un générateur pseudo-aléatoire Mersenne Twister pour la création de graines de portefeuille, produisant des clés faibles de manière prévisible. Les attaquants pouvaient reconstruire des graines à partir d’une entropie limitée et vider des fonds. Le problème est catalogué comme CVE-2023-39910.

Dans un post mardi, l’enquêteur onchain ZachXBT a attiré l’attention sur le chevauchement, écrivant que les adresses répertoriées dans l’affaire des 127K-BTC du gouvernement américain étaient apparues auparavant dans un rapport Milky Sad—et ajoutant, avec une prudence caractéristique :

« Probablement soit quelqu’un les a piratés pour le gouvernement américain, soit le gouvernement américain l’a fait lui-même. »

Le rapport d’août d’Arkham ne prétend pas à une attribution au gouvernement ; il reconstruit plutôt des flux qui indiquent que les portefeuilles contrôlés par Lubian.com ont été vidés en décembre 2020 et consolidés par un acteur inconnu. Séparément, la couverture médiatique a fait écho à la chronologie et à l’échelle d’Arkham, notant que l’équipe de Lubian n’a jamais publiquement reconnu la perte alors même que des appels onchain sont apparus après le mouvement des fonds.

Le propre rapport de l’équipe Milky Sad décrit comment l’entropie de 32 bits de bx a rendu le forcing brutal pratique, un échec dans le monde réel qui a conduit à des vols sur plusieurs chaînes et à une sensibilisation ultérieure aux forces de l’ordre pour limiter les dommages supplémentaires. Dans un post sur X publié mardi, Arkham a expliqué comment les forces de l’ordre américaines ont lié Lubian à un financement prétendument par des bénéfices tirés d’actes criminels.

« Le DOJ ne spécifie pas comment le bitcoin est entré dans la garde des États-Unis, laissant ouverte la question de savoir si les clés ont été compromises, remises, ou si le ‘piratage’ de 2020 était en fait une opération secrète des États-Unis », Arkham a expliqué plus en détail sur les réseaux sociaux. « Le bitcoin a été déplacé une fois de plus, en juin-juillet 2024. Le dépôt de la cour mentionne un incident impliquant ‘un personnel financier’ qui aurait ‘fui avec [des fonds]’ et ‘essayé de se cacher.’ Cela est possiblement lié aux mouvements BTC de juillet 2024. »

Ce contexte technique est ce qui rend le lien avec Lubian.com saillant dans l’actuelle tentative de confiscation des États-Unis : les portefeuilles sous examen s’alignent avec un ensemble d’adresses longuement associé dans la recherche publique à l’incident de clé faible.

Alors que des reportages séparés ont lié les 127 271 BTC à des enquêtes criminelles plus larges, l’actualité d’aujourd’hui pour les cercles cryptographiques est la connexion Milky Sad elle-même : l’étiquetage d’Arkham comme “Pirate LuBian.com” est public, et un enquêteur en vue comme ZachXBT se réfère à cet ensemble de données alors que le gouvernement progresse dans son affaire. La question de savoir qui contrôlait finalement les clés à chaque étape reste ouverte.

FAQ 🧭

- Qu’est-ce que Milky Sad ? Une divulgation de 2023 a montré que Libbitcoin Explorer utilisait une randomisation faible, permettant aux attaquants de reconstruire des graines de portefeuille et de voler des fonds.

- Pourquoi Lubian.com est-il pertinent ? Arkham attribue une vidange de 127K-BTC fin 2020 à des portefeuilles liés au pool de minage Lubian.com, étiquetés comme le “Pirate Lubian.com”.

- Qu’a dit ZachXBT ? Il a noté que les adresses dans l’action des 127K-BTC des États-Unis correspondent à des portefeuilles référencés par Milky Sad et a évoqué des hypothèses concurrentes sur la manière dont les pièces ont été obtenues.

- Qu’est-ce qui est confirmé vs conjecturé ? Les étiquettes d’Arkham et le défaut technique de Milky Sad sont documentés ; qui détenait ou déplaçait les clés à chaque étape n’a pas été établi publiquement.