نیک جانسون، یک مهندس برجسته سرویس نام اتریوم (ENS)، یک کمپین فیشینگ حیلهگرانه را فاش کرد که به نقاط ضعف در ستون فقرات گوگل، به ویژه یک نقص OAuth که به تازگی اصلاح شده، حمله کرده است.

توسعهدهنده اصلی ENS نقصی را فاش کرد که به فیشینگکنندگان اجازه میدهد تا هشدارهای رسمی گوگل را تقلید کنند.

محافظت گوگل ضعیف شده: مهندس ENS رد عملیات فیشینگ را دنبال میکند

بر اساس گزارش جانسون، این طرح با یک ایمیل متقاعد کننده آغاز شد که به نظر میرسید توسط یک هشدار رسمی گوگل فرستاده شده باشد و اهداف را از یک احضاریه که درخواست اطلاعات حساب کاربریشان را داشت، مطلع میکرد. این اطلاعیه که با یک کلید DKIM واقعی امضا شده و از دامنه رسمی بدون پاسخ گوگل ارسال شده بود، از فیلترهای جیمیل گذشت و در میان هشدارهای قانونی قرار گرفت.

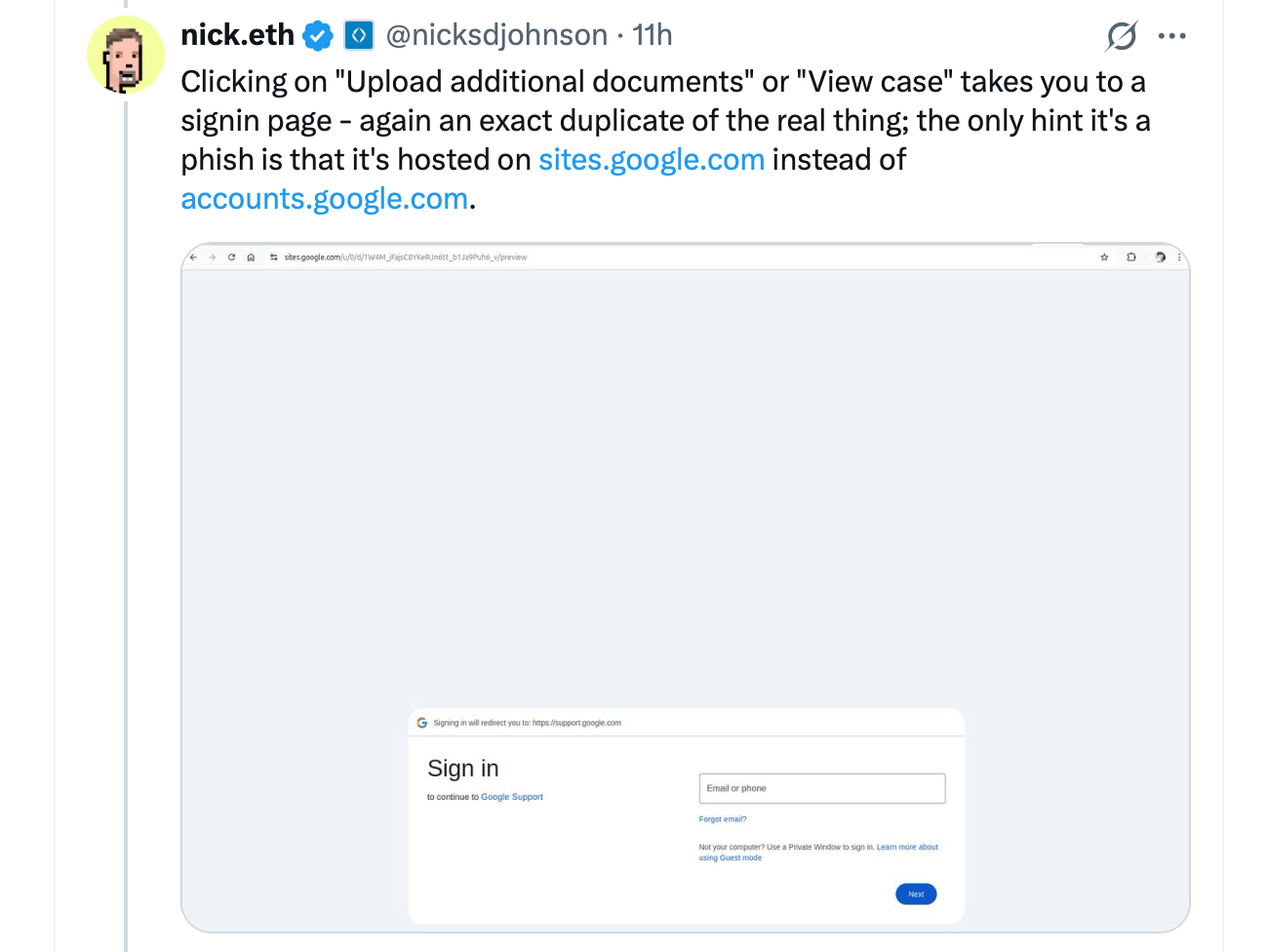

جانسون مشاهده کرد که اعتبار آن با یک لینک سایت.google.com که به یک پورتال پشتیبانی جعلی هدایت میشد که صفحه ورود به حساب گوگل را تقلید میکرد، بیشتر تقویت شد. این توسعهدهنده خاطر نشان کرد که این ترفند بر روی دو نقطه ضعف تکیه داشته است: تحمل Google Sites برای اسکریپتهای دلخواه که به مجرمان امکان ساخت صفحات جمعآوری اطلاعات اعتباری را میداد، و ضعف OAuth.

مهاجمان یک دامنه جدید ثبت کردند، حساب گوگلی ایجاد کردند و یک برنامه OAuth ساختند که نام آن با عنوان ایمیل فیشینگ هماهنگ بود. هنگامی که قربانی دسترسی را تأیید میکرد، گوگل به طور خودکار یک ایمیل هشدار امنیتی تولید میکرد – کاملاً امضا شده و قانونی – که مهاجمان سپس آن را به هدف خود منتقل میکردند.

جانسون گوگل را به دلیل کم اهمیت جلوه دادن این نقص به عنوان “کارکرد مورد نظر” مورد انتقاد قرار داد و مدعی شد که این راه نفوذ خطر بالقوهای را ایجاد کرده است. تکیه پورتال جعلی بر سایت.google.com کاربران را بیشتر منحرف میکرد زیرا این دامنه مورد اعتماد نیت خصمانه را پنهان میکرد. ضعفها در گزارشدهی سوءاستفاده از Google Sites مشکل را عمیقتر کرد و تلاشهای حذف را کند کرد.

پس از افزایش فشار عمومی، گوگل اقدام کرد و مشکل را تأیید کرد. جانسون بعداً تأیید کرد که شرکت فناوری برنامههایی برای رفع نقص OAuth دارد. این رویداد نشاندهنده پیشرفتهای فیشینگ است که با استفاده از پلتفرمهای معتبر از دفاعها عبور میکند.

متخصصان امنیت تقاضای دقت میکنند و از کاربران میخواهند که هرگونه مکاتبه حقوقی غیرمنتظره را زیر سوال برده و قبل از وارد کردن اطلاعات حساب کاربری URL ها را دوباره بررسی کنند. گوگل هنوز بیانیه عمومی در مورد نقص یا زمانبندی تعمیر آن منتشر نکرده است. این مورد نشاندهنده جدال گستردهتر علیه فیشینگ است زیرا دشمنان به طور فزایندهای از خدمات قابل احترام به عنوان سلاح استفاده میکنند.