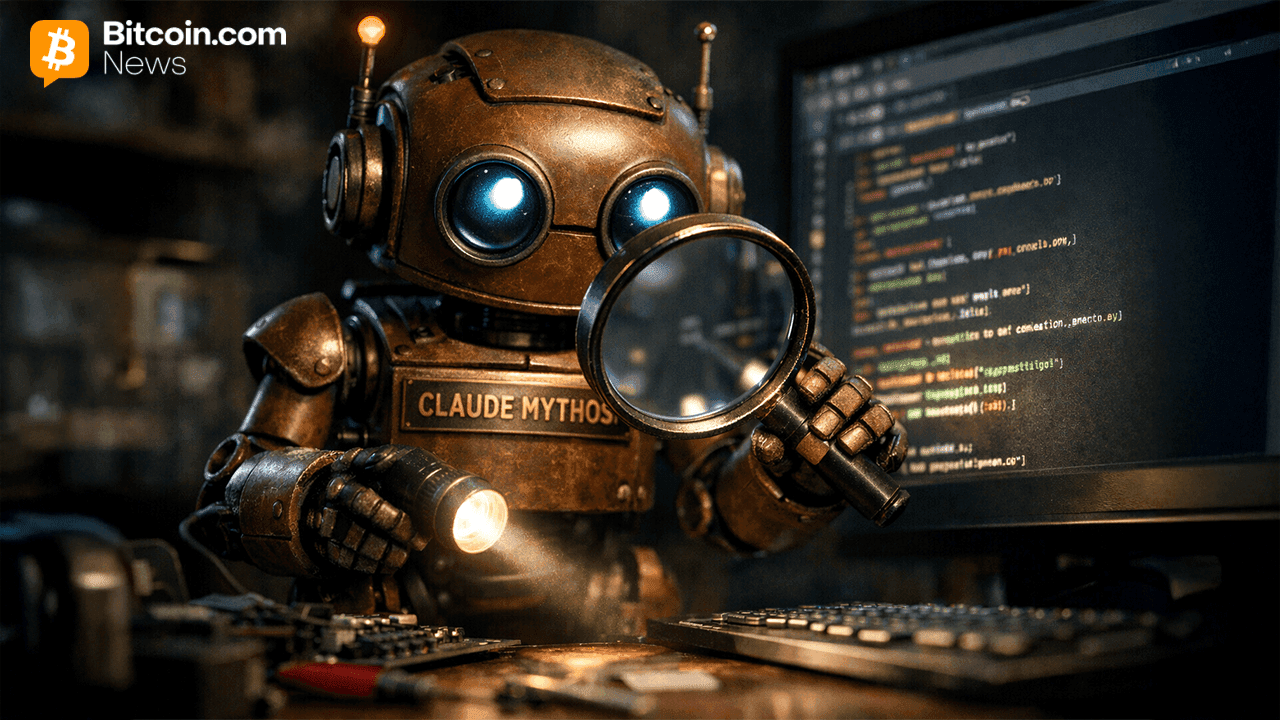

پیشنمایش منتشرنشدهٔ Claude Mythos از Anthropic بهصورت خودمختار هزاران آسیبپذیری صفرروزه با شدت بالا را در سراسر همهٔ سیستمعاملها و مرورگرهای وب اصلی شناسایی کرده و این موضوع شرکت را واداشته تا «پروژهٔ گلسوینگ» را راهاندازی کند؛ ائتلافی دفاعی در امنیت سایبری که با تا سقف ۱۰۰ میلیون دلار اعتبار مصرف هوش مصنوعی پشتیبانی میشود.

پیشنمایش کلود میتوس: هوش مصنوعی منتشرنشدهٔ آنتروپیک باگهای لینوکس و اوپنبیاسدی را که انسانها دههها از چشمشان دور مانده بود کشف کرد

نکات کلیدی:

- پیشنمایش Claude Mythos از Anthropic در Cybergym امتیاز ۸۳٫۱٪ کسب کرد و هزاران صفرروزه را در همهٔ سیستمعاملها و مرورگرهای اصلی یافت.

- پروژهٔ گلسوینگ در ۷ آوریل ۲۰۲۶ با ۱۱ شریک بنیانگذار و تا سقف ۱۰۰ میلیون دلار اعتبار مصرف Mythos برای مدافعان آغاز به کار کرد.

- یک نقص ۲۷ساله در OpenBSD و یک باگ ۱۶ساله در FFmpeg با وجود میلیونها آزمون خودکار دوام آوردند تا اینکه Mythos آنها را ظرف چند ساعت پیدا کرد.

هوش مصنوعی Claude Mythos در Cybergym امتیاز ۸۳٪ گرفت و نقصهای حیاتی را در همهٔ مرورگرها و سیستمعاملهای اصلی پیدا کرد

این مدل که Anthropic آن را بزرگترین جهش توانمندیِ یک مدل منفرد در تاریخ هوش مصنوعی مرزی توصیف میکند، آموزش را به پایان رساند و در ۷ آوریل ۲۰۲۶ بهطور عمومی اعلام شد؛ پس از آنکه در اواخر مارس جزئیات داخلی از طریق یک سامانهٔ مدیریت محتوا با پیکربندی نادرست افشا شد و حدود ۳,۰۰۰ فایل داخلی را در معرض دید قرار داد.

Anthropic پیشنمایش Claude Mythos را نه برای عموم و نه از طریق API عمومی خود منتشر نمیکند. شرکت پس از آنکه مدل نشان داد میتواند نقصهای نرمافزاری ناشناخته را پیشتر و با سرعت و مقیاسی کشف و بهرهبرداری کند که از هم کارشناسان انسانی و هم سامانههای هوش مصنوعی پیشین پیشی میگیرد، دسترسی را به گروهی غربالشده از شرکا محدود کرد.

در بنچمارکهای امنیت سایبری، فاصله میان Mythos و Claude Opus 4.6 بهسختی قابل چشمپوشی است. Mythos در Cybergym امتیاز ۸۳٫۱٪ در برابر ۶۶٫۶٪ برای Opus 4.6 کسب کرد و در SWE-bench Verified امتیاز ۹۳٫۹٪ در برابر ۸۰٫۸٪ را ثبت کرد. در SWE-bench Pro، امتیاز ۷۷٫۸٪ در برابر ۵۳٫۴٪ را به دست آورد — اختلافی ۲۴ امتیازی. همچنین در Humanity’s Last Exam بدون ابزار به ۵۶٫۸٪ رسید، در حالی که نسخهٔ قبلیاش ۴۰٫۰٪ بود.

این مدل برای یافتن این باگها به آموزش اختصاصی امنیت سایبری نیاز ندارد. پیشرفتهای آن از دستاوردهای گستردهتر در استدلال، برنامهریزی چندمرحلهای و رفتار عاملمحورِ خودمختار ناشی میشود. وقتی یک کدبیس هدف در یک کانتینر ایزوله به آن داده میشود، کد منبع را میخواند، دربارهٔ نقصهای ایمنی حافظه فرضیهسازی میکند، نرمافزار را کامپایل و اجرا میکند، از دیباگرهایی مانند Address Sanitizer استفاده میکند، فایلها را بر اساس احتمال آسیبپذیری رتبهبندی میکند و گزارشهای باگِ تأییدشده همراه با اکسپلویتهای اثبات مفهومِ عملی تولید میکند.

برخی از آن اکسپلویتها تقریباً بدون هیچ جهتدهی انسانی لازم بودند. Tomshardware.com گزارش میدهد که یک آسیبپذیری ۲۷سالهٔ OpenBSD در TCP SACK، یک سرریز عدد صحیح ظریف که به مهاجم اجازه میدهد با ساخت بستههای مخرب هر میزبان پاسخگو را از راه دور کرش دهد، بهصورت خودمختار پس از حدود ۱,۰۰۰ اجرا و با هزینهٔ کل کمتر از ۲۰,۰۰۰ دلار کشف شد. یک باگ ۱۶سالهٔ FFmpeg در H.264 بیش از پنج میلیون آزمون خودکار و چندین ممیزی را پشت سر گذاشته بود تا اینکه Mythos آن را شناسایی کرد.

نتایج مربوط به مرورگرها توجه ویژهای را جلب کرد. در آزمون موتور جاوااسکریپت Firefox 147، Mythos تعداد ۱۸۱ اکسپلویت کامل شِل و ۲۹ مورد کنترل رجیستر تولید کرد. Claude Opus 4.6 در همان مجموعهٔ آزمون تنها دو اکسپلویت شِل تولید کرد. این مدل همچنین پس از فیلتر کردن ۱۰۰ CVE اخیر و رساندن آنها به ۴۰ گزینهٔ قابل بهرهبرداری، زنجیرههای ارتقای سطح دسترسیِ کرنل لینوکس را ساخت و با موفقیت بیش از نیمی از آنها را بهرهبرداری کرد؛ از کاربر تا روت روی سرورها.

اعتبارسنجهای انسانی ۱۹۸ گزارش آسیبپذیری مدل را بررسی کردند و در ۸۹٪ مواقع با رتبهبندی شدت آن موافق بودند، و در ۹۸٪ موارد توافق در محدودهٔ یک سطح شدت وجود داشت.

پروژهٔ گلسوینگ

تا اینجا کمتر از ۱٪ از باگهای شناساییشده بهطور کامل وصله شدهاند. Anthropic در حال هماهنگی افشای مسئولانه است، تعهدات رمزنگاریشدهٔ SHA-3 را برای موارد وصلهنشده منتشر میکند و پیش از انتشار جزئیات کامل، یک خط زمانی ۹۰+۴۵ روزه را دنبال میکند. باگ اجرای کد از راه دورِ سرور NFS در FreeBSD با شناسهٔ CVE-2026-4747، با قدمت ۱۷ سال، که دسترسی کامل روت بدون احراز هویت میدهد، از جمله نمونههای نامبردهای است که هماکنون در فرآیند افشا قرار دارد.

پروژهٔ گلسوینگ که همزمان با مدل اعلام شد، تلاش Anthropic برای هدایت این توانمندیها به سمت دفاع است، پیش از آنکه ابزارهای مشابه بهطور گسترده در دسترس قرار گیرند. شرکای بنیانگذار شامل Amazon Web Services، Apple، Broadcom، Cisco، Crowdstrike، Google، JPMorganChase، بنیاد لینوکس، Microsoft، Nvidia و Palo Alto Networks هستند. دسترسی همچنین به بیش از ۴۰ سازمان حیاتیِ نرمافزاری دیگر در حال گسترش است.

Anthropic مبلغ ۴ میلیون دلار کمک مالی برای امنیت متنباز متعهد شد: ۲٫۵ میلیون دلار به Alpha-Omega از طریق OpenSSF و به واسطهٔ بنیاد لینوکس، و ۱٫۵ میلیون دلار به بنیاد نرمافزاری آپاچی.

آنتروپیک در بحبوحه اختلاف با پنتاگون، «AnthroPAC» را نزد کمیسیون انتخابات فدرال (FEC) ثبت کرد

آنتروپیک در تاریخ ۳ آوریل ۲۰۲۶ «AnthroPAC» را نزد کمیسیون انتخابات فدرال (FEC) ثبت کرد و در آستانهٔ انتخابات میاندورهای متمرکز بر هوش مصنوعی، نخستین کمیتهٔ اقدام سیاسی (PAC) با تأمین مالی کارکنان خود را ایجاد کرد. read more.

اکنون بخوانید

آنتروپیک در بحبوحه اختلاف با پنتاگون، «AnthroPAC» را نزد کمیسیون انتخابات فدرال (FEC) ثبت کرد

آنتروپیک در تاریخ ۳ آوریل ۲۰۲۶ «AnthroPAC» را نزد کمیسیون انتخابات فدرال (FEC) ثبت کرد و در آستانهٔ انتخابات میاندورهای متمرکز بر هوش مصنوعی، نخستین کمیتهٔ اقدام سیاسی (PAC) با تأمین مالی کارکنان خود را ایجاد کرد. read more.

اکنون بخوانید

آنتروپیک در بحبوحه اختلاف با پنتاگون، «AnthroPAC» را نزد کمیسیون انتخابات فدرال (FEC) ثبت کرد

اکنون بخوانیدآنتروپیک در تاریخ ۳ آوریل ۲۰۲۶ «AnthroPAC» را نزد کمیسیون انتخابات فدرال (FEC) ثبت کرد و در آستانهٔ انتخابات میاندورهای متمرکز بر هوش مصنوعی، نخستین کمیتهٔ اقدام سیاسی (PAC) با تأمین مالی کارکنان خود را ایجاد کرد. read more.

این شرکت پذیرفت که ابزارهای هوش مصنوعی مانند Mythos آستانهٔ یافتن و بهرهبرداری از آسیبپذیریها را پایین میآورند، و خطر کوتاهمدت از سوی بازیگران دولتی، چین، ایران، کرهٔ شمالی و روسیه، و همچنین گروههای مجرم را در صورت گسترش توانمندیهای مشابه بدون کنترل، گوشزد کرد. همچنین از دورهای از آشفتگیِ گذار سخن گفت، پیش از آنکه مدافعان فناوری را بهطور کامل ادغام کنند.

Anthropic گفت انتشارهای آیندهٔ Claude Opus شامل تدابیر حفاظتی برای تشخیص و مسدود کردن خروجیهای خطرناک امنیت سایبری خواهند بود، و برنامه دارد «برنامهٔ راستیآزمایی سایبری» را برای متخصصان امنیتی تأییدشده معرفی کند. انتظار میرود یک گزارش عمومی دربارهٔ یافتههای شرکا و آسیبپذیریهای وصلهشده ظرف ۹۰ روز منتشر شود.