یک پژوهشگر بیتکوین و مدیر اجرایی استارکوِر این هفته یک طرح عملی منتشر کرد که با استفاده از قوانینی که سالهاست در پروتکل وجود دارند، تراکنشهای جدید بیتکوین را از همین امروز در برابر کوانتوم ایمن میکند.

هیچ تغییری به اجماع نیاز نیست: مدیر ارشد محصول استارکور یک تراکنش بیتکوینِ امن در برابر کوانتوم را بر پایه قوانین موجود میسازد

نکات کلیدی:

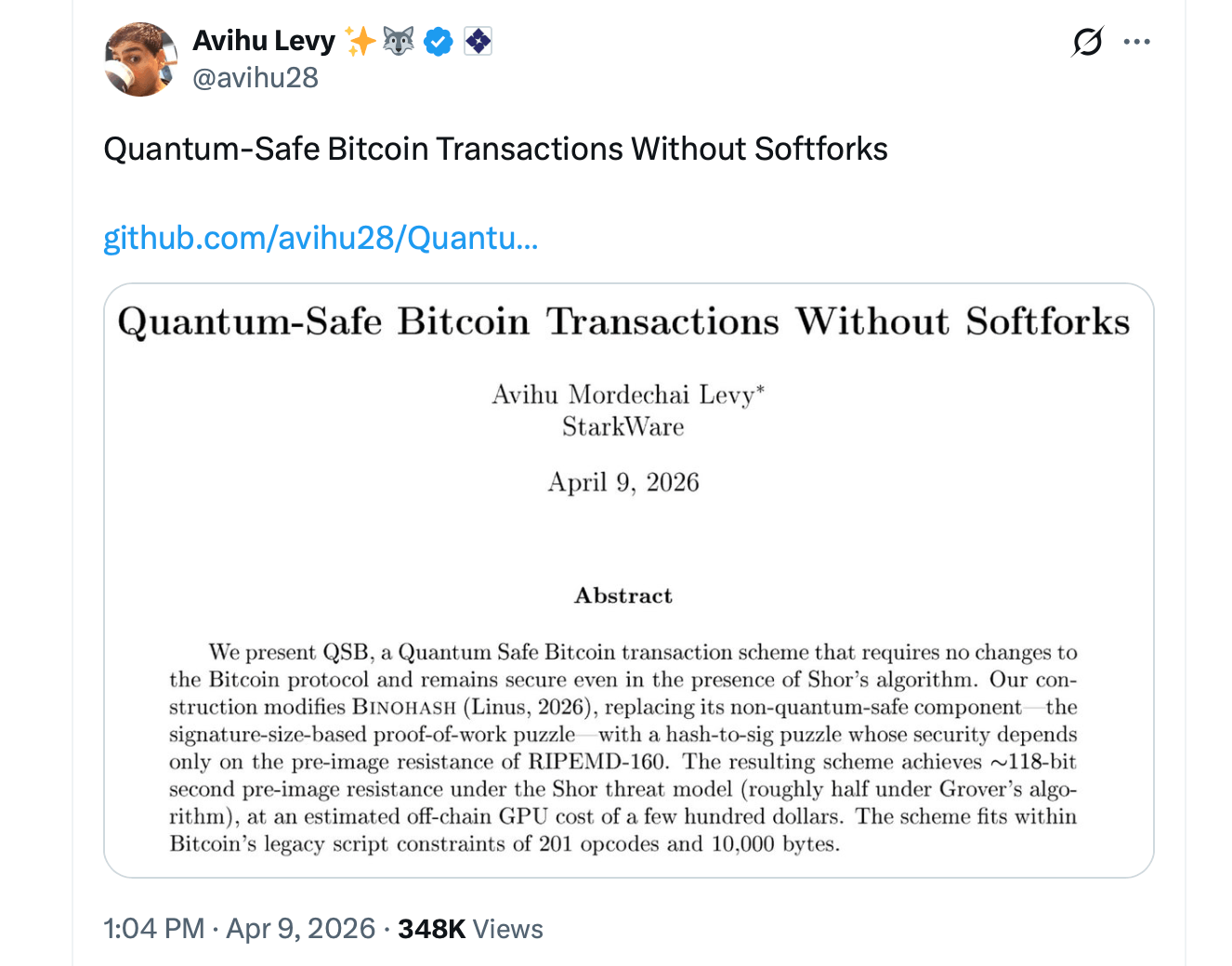

- اَویهو لوی، مدیر ارشد محصول (CPO) استارکوِر، در ۹ آوریل ۲۰۲۶ طرح QSB را منتشر کرد که تراکنشهای بیتکوینِ کوانتومایمن را بدون هیچ تغییر در پروتکل امکانپذیر میکند.

- طرح لوی بهازای هر تراکنش حدود ۷۵ تا ۱۵۰ دلار هزینهٔ محاسبات GPU دارد و در برابر حملهٔ کوانتومی تقریباً ۱۱۸ بیت مقاومت پیشتصویری (pre-image) بهدست میآورد.

- QSB نخستین طرحِ شناختهشدهای است که با تکیه صرف بر قوانین قدیمیِ Script بیتکوین، تراکنشهای زندهٔ بیتکوین را در برابر الگوریتم شور (Shor) ایمن میکند.

چگونه یک مدیر اجرایی استارکوِر بدون دست زدن به پروتکل، مقاومت کوانتومی را به بیتکوین افزود

اَویهو لوی، مدیر ارشد محصول در Starkware و همنویسندهٔ BIP-360، در ۹ آوریل ۲۰۲۶ یک مقالهٔ پژوهشی کامل و پیادهسازی متنباز منتشر کرد. این طرح «بیتکوین ایمن در برابر کوانتوم» یا QSB نام دارد. این طرح به هیچ سافتفورکی نیاز ندارد، هیچ هماهنگی اجتماعی نمیخواهد، و هیچ opcode جدیدی معرفی نمیکند. همهچیز کاملاً در چارچوب محدودیتهای Script قدیمی بیتکوین با ۲۰۱ opcode و ۱۰٬۰۰۰ بایت اجرا میشود.

تهدیدی که QSB به آن میپردازد مشخص است. طرح امضای اصلی بیتکوین، یعنی ECDSA روی منحنی بیضوی secp256k1، با الگوریتم شور روی یک رایانهٔ کوانتومیِ بهاندازهٔ کافی قدرتمند، کاملاً قابل شکستن است. مهاجمی با چنین قابلیتی میتواند از هر کلید عمومیِ افشاشده کلیدهای خصوصی را بازیابی کند، امضا جعل کند و وجوه را منحرف کند. خروجیهای P2PK، آدرسهای قدیمی و مسیرهای keyspend در تپروت همگی از لحظهای که یک کلید عمومی روی زنجیره ظاهر شود در معرض خطر قرار میگیرند.

طرح لوی این وابستگی را در سطح تراکنش قطع میکند. بهجای تکیه بر سختیِ محاسباتی منحنیهای بیضوی، QSB امنیت را بر مقاومت پیشتصویری RIPEMD-160 بنا میکند؛ تابع هشی که رایانههای کوانتومی فقط میتوانند با الگوریتم گروور (Grover) به آن حمله کنند؛ الگوریتمی که بهجای شکست کامل، تنها یک شتابدهیِ درجهدو فراهم میکند. یک هش ۱۶۰ بیتی در برابر مهاجم کوانتومی تقریباً ۸۰ بیت مقاومت پیشتصویری حفظ میکند و حاشیهٔ امن مناسبی باقی میگذارد.

این سازه یک طرح پیشین به نام Binohash را که توسط رابین لینوس توسعه یافته بود اصلاح میکند و دو مشکلی را که Binohash را در برابر حملهٔ کوانتومی ناامن میکرد برطرف میسازد. مشکل اول یک معمای اثبات کار (PoW) در اندازهٔ امضا بود که به یافتن r-های کوچک در منحنی بیضوی متکی بود؛ چیزی که الگوریتم شور بهسادگی میشکند. مشکل دوم، یک آسیبپذیری حلنشده در پرچم sighash بود که میتوانست به مهاجم اجازه دهد یک امضای معتبرِ معما را در تراکنشهای مختلف بازاستفاده کند.

جایگزینی معمای اندازهٔ امضا

QSB معمای اندازهٔ امضا را با چیزی که لوی آن را «معمای هش-به-امضا» (hash-to-sig) مینامد جایگزین میکند. خرجکننده روی پارامترهای تراکنش تکرار میکند تا هش RIPEMD-160 یک کلید عمومی مشتقشده از تراکنش، یک امضای ECDSA با کُدگذاری DER معتبر تولید کند. احتمال وقوع این رویداد تقریباً ۱ در ۷۰ تریلیون است. چون این معما از پرچم SIGHASH_ALL بهصورت هاردکُد استفاده میکند، آسیبپذیری sighash بهعنوان یک اثر جانبی حذف میشود.

سپس خرجکننده دو دور digest را با استفاده از ساختار امضای لامپورت به سبک HORS اجرا میکند و زیرمجموعههایی از امضاهای ساختگی (dummy) را برمیگزیند که از طریق یک سازوکار Script قدیمی به نام FindAndDelete، sighash تراکنش را تغییر میدهند. هر زیرمجموعه یک خروجی هش متفاوت تولید میکند. زیرمجموعهای که یک امضای DER معتبر ایجاد کند، بهعنوان digest آن دور انتخاب میشود. آشکار کردن پیشتصویرهای متناظر در witness، خرجِ کوانتومایمن را کامل میکند.

پیکربندی پیشنهادی که لوی آن را Config A مینامد، در محدودیت ۲۰۱ opcode جا میگیرد و تقریباً ۱۱۸ بیت مقاومت پیشتصویری و ۷۸ بیت مقاومت برخورد (collision) بهدست میآورد. یک مهاجم کوانتومی که الگوریتم گروور را علیه این پیکربندی اجرا کند، برای حملهٔ «پیشتصویر دوم» (second pre-image) با کاری در حدود ۲ به توان ۶۹ روبهرو میشود. الگوریتم شور هیچ مزیتی ایجاد نمیکند، چون دیگر هیچ فرضی مبتنی بر منحنی بیضوی برای شکستن وجود ندارد.

هزینهٔ محاسبات خارج از زنجیره، با قیمتهای لحظهای فعلی، بین ۷۵ تا ۱۵۰ دلار زمان GPU ابری بهازای هر تراکنش است. این کار بهشدت موازیپذیر است و در آزمایشهای اولیه طی چند ساعت روی چند GPU تکمیل شد. مزرعهٔ GPU فقط محاسبات عمومی را انجام میدهد، از جمله بازیابی کلید و هشکردن. پیشتصویرهای خصوصی HORS هرگز دستگاه امنِ خرجکننده را ترک نمیکنند.

محدودیتهای واقعی وجود دارد. تراکنشهای QSB از نظر اجماع معتبرند اما غیر استاندارد (non-standard) محسوب میشوند و از سیاستهای پیشفرض رله عبور میکنند. این تراکنشها به ارسال مستقیم به یک استخر استخراج که تراکنشهای غیر استاندارد را میپذیرد نیاز دارند؛ مثلاً از طریق سرویس Slipstream شرکت Marathon. این طرح هنوز کانالهای شبکهٔ لایتنینگ را پوشش نمیدهد. مونتاژ کامل روی زنجیره و پخش (broadcast) هنوز در پیادهسازی متنباز نهایی نشده است. لوی این طرح را یک اقدامِ آخرینچاره توصیف میکند، نه جایگزینی عمومی برای استفادهٔ استاندارد از بیتکوین.

الی بن-ساسون، همبنیانگذار استارکوِر، این کار را بهصورت عمومی تأیید کرد و گفت بیتکوین میتواند فوراً کوانتومایمن باشد. او گفت:

“THIS IS HUGE. Bitcoin is Quantum-Safe TODAY. Even if a quantum computer appeared, one that breaks the conventional Bitcion signatures, it shows a practical way to create safe Bitcoin transactions. WITH NO CHANGE TO BITCOIN PROTOCOL!”

لوی مقاله و مخزن را در X به اشتراک گذاشت و از رابین لینوس بابت کار پایهای روی Binohash و نیز یک اصلاح کلیدی که مبادلهٔ نهاییِ هزینه-امنیت را شکل داد قدردانی کرد. جامعه از وایتپیپر بسیار راضی بود و آن را بهطور گسترده در شبکههای اجتماعی به اشتراک گذاشت. Taproot Wizard اریک وال در X نوشت:

“Starkware has some of the best hackers on the planet. It is beautiful to see when hackers use their powers for good.”

مقالهٔ کامل، کد CUDA شتابگرفته با GPU، پایپلاین پایتون و اسکریپتهای کامل بیتکوین در مخزن گیتهابِ لوی در دسترس هستند. این خبر پس از نمونهٔ اولیهٔ اخیر برای ایمنسازی کیفپولهای بیتکوین در برابر ریسک کوانتومی منتشر میشود. آن نمونهٔ اولیهٔ مشخص توسط اولااولووا اوسونتوکون، مدیر فناوری (CTO) لایتنینگ لبز، ساخته شده بود.

این برای دارندگان روزمرهٔ بیتکوین چه معنایی دارد

برای دارندگان روزمرهٔ بیتکوین (BTC)، جمعبندی عملی ساده است. امروز هیچ رایانهٔ کوانتومیای که بتواند رمزنگاری بیتکوین را بشکند وجود ندارد و بیشتر پژوهشگران این تهدید را دستکم بین سه سال تا یک دهه آینده میدانند. اما ساعت از لحظهای شروع میشود که یک کلید عمومی روی زنجیره ظاهر شود؛ چیزی که هر بار کاربر از یک آدرس خرج میکند رخ میدهد.

بیتکوینی که در کیفپولی قرار دارد که هرگز تراکنش خروجی انجام نداده، در معرض ریسک کمتری است. بیتکوینی که روی یک آدرسِ بازاستفادهشده یا از قبل خرجشده پارک شده، داستان دیگری دارد. وقتی محاسبات کوانتومی به آستانه برسد، آن کلیدهای عمومیِ افشاشده به هدف تبدیل میشوند. جابهجایی وجوه پیش از بسته شدن آن پنجره، مهمتر از جابهجایی پس از آن است.

'چیزی تغییر کرد:' توسعهدهنده هشدار میدهد که محاسبات کوانتومی میتواند بیتکوین را در سه سال بشکند

هانتر بیست، نویسنده BIP 360، درباره پیشرفتها در زمینه کامپیوترهای کوانتومی که ممکن است بیتکوین را به خطر بیندازد، هشدار داد. read more.

اکنون بخوانید

'چیزی تغییر کرد:' توسعهدهنده هشدار میدهد که محاسبات کوانتومی میتواند بیتکوین را در سه سال بشکند

هانتر بیست، نویسنده BIP 360، درباره پیشرفتها در زمینه کامپیوترهای کوانتومی که ممکن است بیتکوین را به خطر بیندازد، هشدار داد. read more.

اکنون بخوانید

'چیزی تغییر کرد:' توسعهدهنده هشدار میدهد که محاسبات کوانتومی میتواند بیتکوین را در سه سال بشکند

اکنون بخوانیدهانتر بیست، نویسنده BIP 360، درباره پیشرفتها در زمینه کامپیوترهای کوانتومی که ممکن است بیتکوین را به خطر بیندازد، هشدار داد. read more.

QSB هنوز در هیچ کیفپول مصرفکنندهای عرضه نشده است. کاربران امروز نمیتوانند یک کیفپول استاندارد را باز کنند و یک گزینهٔ «کوانتومایمن» را فعال کنند. چیزی که لوی ارائه داده، اثبات رمزنگارانهٔ این است که چنین مسیری وجود دارد؛ مسیری که از قوانینی ساخته شده که همین حالا در بیتکوین وجود دارند و هزینهاش در محاسبات GPU تقریباً همقیمتِ یک بلیت هواپیماست.

کار باقیمانده مهندسی، پذیرش و زمان است. برای فردی که BTC نگه میدارد، اقدام پیشنهادی ساده است: منتظر پشتیبانی پساکوانتومی از سوی ارائهدهندهٔ کیفپولتان باشید، از بازاستفادهٔ آدرسها پرهیز کنید، و وقتی این گزینه در نرمافزارهای جریان اصلی در دسترس قرار گرفت، وجوه را به یک آدرس کوانتومایمن منتقل کنید. ابزارهای محافظت از آن بیتکوین همین حالا در حال ساخته شدن هستند.