Anthropic'u avaldamata versioon „Claude Mythos Preview“ on iseseisvalt tuvastanud tuhandeid kõrge riskitasemega nullpäeva-turvaauke kõigis peamistes operatsioonisüsteemides ja veebibrauserites, mis ajendas ettevõtet käivitama projekti „Glasswing“ – kaitsealase küberjulgeoleku koalitsiooni, mida toetatakse kuni 100 miljoni dollari väärtuses tehisintellekti kasutuskrediite.

Claude Mythose eelvaade: Anthropicu avaldamata tehisintellekt avastas Linuxi ja OpenBSD-s vead, mida inimesed olid aastakümneid märkamata jätnud

Peamised järeldused:

- Anthropic'u Claude Mythos Preview sai Cybergymis 83,1% tulemuse, leides tuhandeid nullpäeva haavatavusi kõigis peamistes operatsioonisüsteemides ja brauserites.

- Projekt Glasswing käivitati 7. aprillil 2026. aastal 11 asutajapartneriga ja kuni 100 miljoni dollari väärtuses Mythose kasutuskrediidiga kaitsjatele.

- 27 aastat vana OpenBSD-i viga ja 16 aastat vana FFmpeg-i viga jäid miljonite automatiseeritud testide käigus avastamata, kuni Mythos leidis need mõne tunniga.

Claude Mythos AI sai Cybergymis 83% tulemuse ja leidis kriitilisi vigu kõigis peamistes brauserites ja operatsioonisüsteemides

Mudel, mida Anthropic kirjeldab kui suurimat ühe mudeli võimekuse kasvu tehisintellekti ajaloos, lõpetas koolituse ja kuulutati avalikult välja 7. aprillil 2026, pärast seda, kui märtsi lõpus tulid päevavalgele sisemised üksikasjad valesti konfigureeritud sisu haldamise süsteemi kaudu, mis paljastas ligikaudu 3000 sisemist faili.

Anthropic ei avalda Claude Mythos Preview'd avalikkusele ega oma üldise API kaudu. Ettevõte piiras juurdepääsu kontrollitud partnerite rühmale pärast seda, kui mudel näitas, et suudab avastada ja ära kasutada varem tundmatuid tarkvaravigu kiirusel ja ulatuses, mis ületab nii inimekspertide kui ka varasemate AI-süsteemide võimeid.

Küberjulgeoleku võrdlusnäitajate puhul on raske eirata vahet Mythose ja Claude Opus 4.6 vahel. Mythos sai Cybergymis 83,1% tulemuse võrreldes Opus 4.6 66,6% tulemusega ning SWE-bench Verifiedis 93,9% võrreldes 80,8% tulemusega. SWE-bench Pro-s saavutas see 77,8% tulemuse võrreldes 53,4%ga – 24-punktiline vahe. Humanity's Last Examil saavutas see ilma abivahenditeta 56,8%, võrreldes eelkäija 40,0%ga.

Mudel ei vaja nende vigade leidmiseks küberjulgeolekule spetsiifilist koolitust. Selle edu tuleneb laiematest edusammudest järeldamisvõimes, mitmeastmelises planeerimises ja autonoomses agendikäitumises. Kui talle antakse sihtkoodibaas isoleeritud konteineris, loeb ta lähtekoodi, moodustab hüpoteese mäluturvalisuse puudujääkide kohta, kompileerib ja käivitab tarkvara, kasutab selliseid silureid nagu Address Sanitizer, järjestab faile haavatavuse tõenäosuse järgi ning koostab valideeritud veateateid koos toimivate kontsepti tõestamise ekspluateerimisega.

Mõned neist ekspluateerimistest ei vajanud peaaegu mingit inimese juhendamist. Tomshardware.com teatab, et 27 aastat vana OpenBSD TCP SACKi haavatavus – peenike täisarvude ületäitumine, mis võimaldab ründajal pahatahtlike pakettide koostamise abil kaugjuhtimisega põhjustada mis tahes vastava hosti kokkujooksmist – leiti iseseisvalt pärast ligikaudu 1000 katsetust kogukuluga alla 20 000 dollari. 16 aastat vana FFmpeg H.264 viga pidas vastu enam kui viiele miljonile automatiseeritud testile ja mitmele auditeerimisele, enne kui Mythos selle avastas.

Erilist tähelepanu pälvisid brauseri tulemused. Firefox 147 JavaScripti mootori testimisel tootis Mythos 181 täielikku shell-ekspluati ja 29 registri kontrolli juhtumit. Claude Opus 4.6 tootis sama testikomplekti raames kaks shell-ekspluati. Mudel ehitas ka toimivad Linuxi tuuma privileegide laiendamise ahelad, kasutajast root'iks serveritel, pärast 100 viimase CVE-de filtreerimist 40 ärakasutatava kandidaadini ja enam kui poole edukat ärakasutamist.

Inimvalidaatorid vaatasid läbi 198 mudeli haavatavusaruannet ja nõustusid selle tõsiduse hinnangutega 89% juhtudest, kusjuures 98% nõustus ühe tõsidustaseme piires.

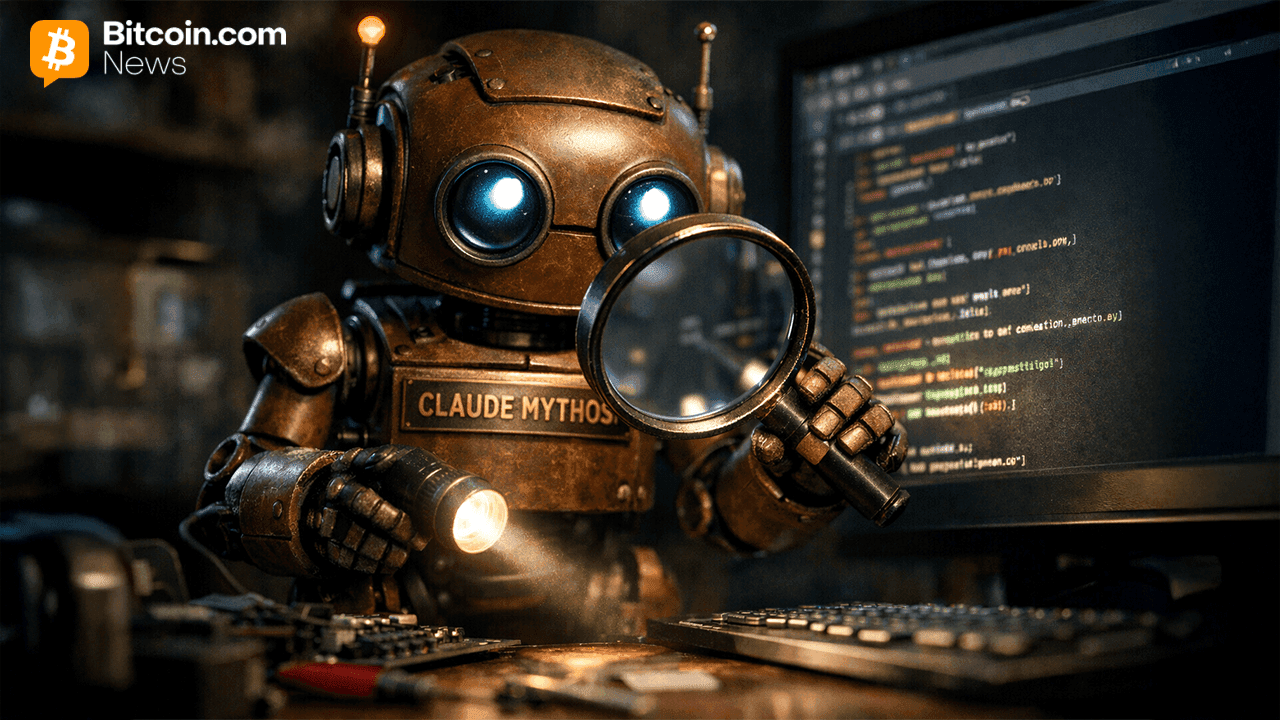

Projekt Glasswing

Seni on täielikult parandatud vähem kui 1% tuvastatud veadest. Anthropic koordineerib vastutustundlikku avalikustamist, avaldades krüptograafilised SHA-3 kohustused parandamata probleemide kohta ning järgides 90+45-päevast ajakava enne täielike detailide avaldamist. FreeBSD NFS-serveri kaugkoodi täitmise viga CVE-2026-4747, mis on 17 aastat vana ja annab täieliku autentimata root-juurdepääsu, on üks nimetatud näidetest, mis on juba avalikustatud.

Koos mudeliga välja kuulutatud projekt Glasswing on Anthropicu katse suunata need võimekused kaitseks enne, kui sarnased tööriistad muutuvad laialdaselt kättesaadavaks. Asutajapartnerite hulka kuuluvad Amazon Web Services, Apple, Broadcom, Cisco, Crowdstrike, Google, JPMorganChase, Linux Foundation, Microsoft, Nvidia ja Palo Alto Networks. Juurdepääs laiendatakse veel enam kui 40-le täiendavale kriitilise tähtsusega tarkvaraorganisatsioonile.

Anthropic eraldas 4 miljonit dollarit avatud lähtekoodiga turvalisuse toetuseks: 2,5 miljonit dollarit Alpha-Omegale OpenSSFi kaudu Linux Foundationi vahendusel ja 1,5 miljonit dollarit Apache Software Foundationile.

Anthropic registreerib AnthroPACi FECis Pentagoni vaidluse taustal

Anthropic esitas 3. aprillil 2026. aastal FEC-ile avalduse AnthroPACi kohta, luues seega oma esimese töötajate rahastatava poliitilise tegevuskomitee (PAC) enne tehisintellektile keskenduvaid vahevalimisi. read more.

Loe nüüd

Anthropic registreerib AnthroPACi FECis Pentagoni vaidluse taustal

Anthropic esitas 3. aprillil 2026. aastal FEC-ile avalduse AnthroPACi kohta, luues seega oma esimese töötajate rahastatava poliitilise tegevuskomitee (PAC) enne tehisintellektile keskenduvaid vahevalimisi. read more.

Loe nüüd

Anthropic registreerib AnthroPACi FECis Pentagoni vaidluse taustal

Loe nüüdAnthropic esitas 3. aprillil 2026. aastal FEC-ile avalduse AnthroPACi kohta, luues seega oma esimese töötajate rahastatava poliitilise tegevuskomitee (PAC) enne tehisintellektile keskenduvaid vahevalimisi. read more.

Ettevõte tunnistas, et sellised AI-tööriistad nagu Mythos vähendavad takistusi haavatavuste leidmisel ja ärakasutamisel, ning tõi esile lähiajalise ohu riiklike osapoolte, Hiina, Iraani, Põhja-Korea ja Venemaa ning kuritegelike rühmituste poolt, kui sarnased võimekused levivad kontrollimatult. Ettevõte kirjeldas üleminekuperioodi segadust, enne kui kaitsjad tehnoloogia täielikult integreerivad.

Anthropic teatas, et tulevased Claude Opus'i versioonid sisaldavad kaitsemeetmeid ohtlike küberjulgeoleku väljundite avastamiseks ja blokeerimiseks, ning plaanib käivitada küberjulgeoleku kontrolliprogrammi kontrollitud turvalisuse spetsialistidele. Avalik aruanne partnerite järelduste ja parandatud turvaaukude kohta on oodata 90 päeva jooksul.