Un investigador especializado en Bitcoin y ejecutivo de Starkware ha publicado esta semana un esquema funcional que permite que las nuevas transacciones de Bitcoin sean a prueba de ataques cuánticos desde hoy mismo, utilizando únicamente reglas que llevan años formando parte del protocolo. Puntos clave:

No se necesitan cambios de consenso: el director de productos de Starkware crea transacciones de Bitcoin a prueba de cuántica a partir de las reglas existentes

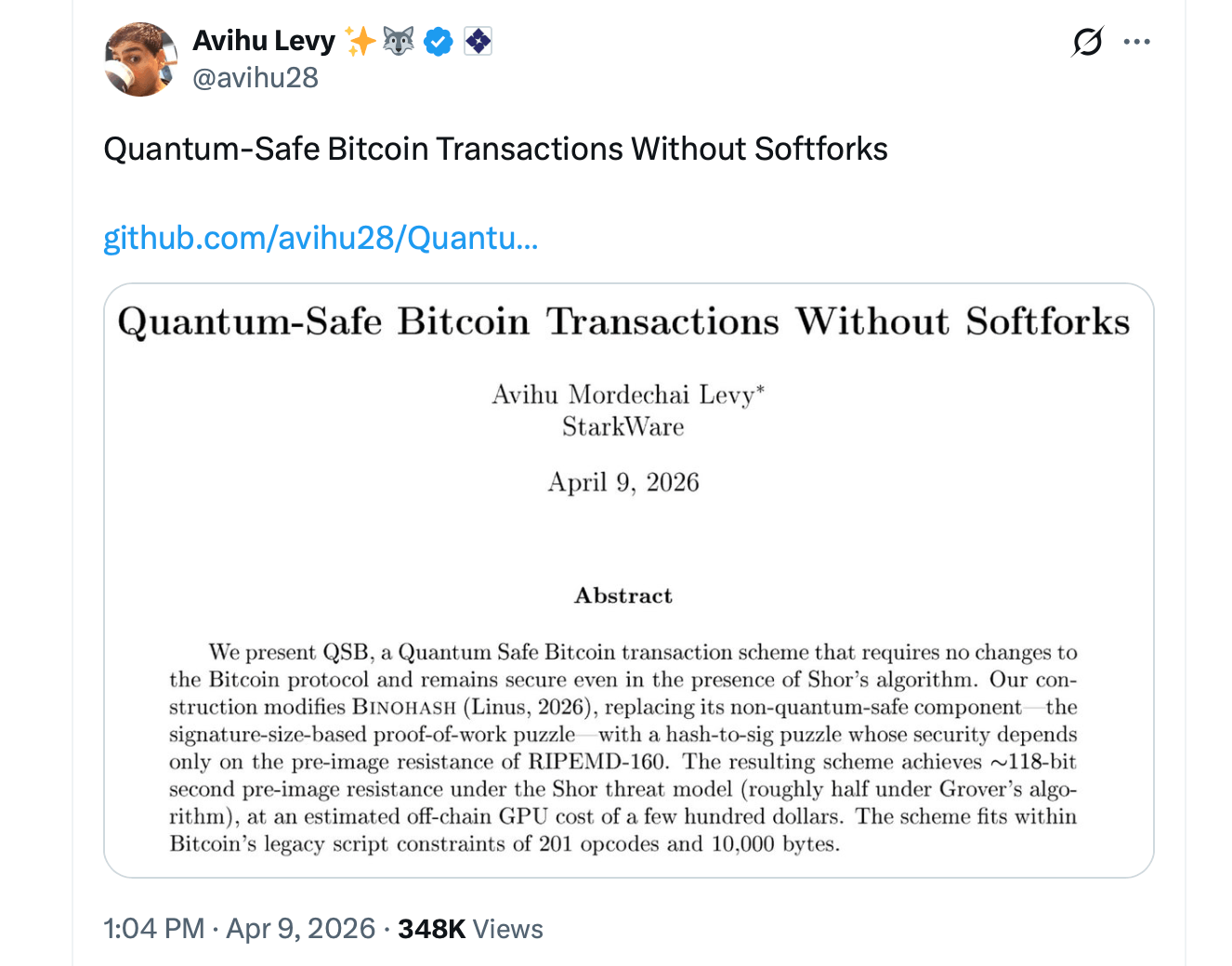

- El director de producto de Starkware, Avihu Levy, publicó QSB el 9 de abril de 2026, lo que permite realizar transacciones de Bitcoin a prueba de ataques cuánticos sin necesidad de modificar el protocolo.

- El esquema de Levy tiene un coste de entre 75 y 150 dólares en computación de GPU por transacción y alcanza una resistencia a la preimagen de aproximadamente 118 bits frente a ataques cuánticos.

- QSB es el primer esquema conocido que protege las transacciones de bitcoin en tiempo real contra el algoritmo de Shor utilizando únicamente las reglas de Script heredadas existentes de Bitcoin.

Cómo un ejecutivo de Starkware incorporó la resistencia cuántica a Bitcoin sin tocar el protocolo

Avihu Levy, director de producto de Starkware y coautor del BIP-360, publicó un artículo de investigación completo y una implementación de código abierto el 9 de abril de 2026. El esquema se denomina Quantum Safe Bitcoin, o QSB. No requiere ningún softfork, ninguna coordinación de la comunidad ni nuevos códigos de operación. Funciona íntegramente dentro de las restricciones del script heredado existente de Bitcoin de 201 códigos de operación y 10 000 bytes.

La amenaza a la que se enfrenta QSB es específica. El esquema de firma principal de Bitcoin, ECDSA sobre la curva elíptica secp256k1, es totalmente vulnerable al algoritmo de Shor en un ordenador cuántico suficientemente potente. Un atacante con esa capacidad podría recuperar claves privadas a partir de cualquier clave pública expuesta, falsificar firmas y redirigir fondos. Las salidas P2PK, las direcciones heredadas y las rutas de gasto de claves de Taproot están todas en riesgo en el momento en que una clave pública aparece en la cadena.

El esquema de Levy rompe esa dependencia a nivel de transacción. En lugar de basarse en la dureza de la curva elíptica, QSB basa la seguridad en la resistencia a la preimagen de RIPEMD-160, una función hash que los ordenadores cuánticos solo pueden atacar con el algoritmo de Grover, el cual proporciona una aceleración cuadrática en lugar de una ruptura total. Un hash de 160 bits conserva aproximadamente 80 bits de resistencia a la preimagen frente a un adversario cuántico, lo que deja un margen holgado. La construcción modifica un esquema anterior llamado Binohash, desarrollado por Robin Linus, y soluciona dos problemas que hacían que Binohash fuera inseguro frente a los ataques cuánticos. El primero era un rompecabezas de prueba de trabajo (PoW) del tamaño de la firma que dependía de encontrar pequeños valores r de curvas elípticas, algo que el algoritmo de Shor rompe de forma trivial. El segundo era una vulnerabilidad sin resolver en el indicador de Sighash que podía permitir a un atacante reutilizar una firma de rompecabezas válida en diferentes transacciones.

Sustitución del rompecabezas del tamaño de la firma

QSB sustituye el rompecabezas del tamaño de la firma por lo que Levy denomina un rompecabezas «hash-to-sig». El gastador itera sobre los parámetros de la transacción hasta que el hash RIPEMD-160 de una clave pública derivada de la transacción produce una firma ECDSA válida codificada en DER. Ese evento ocurre con una probabilidad de aproximadamente 1 entre 70 billones. Dado que el rompecabezas utiliza una bandera SIGHASH_ALL codificada de forma rígida, la vulnerabilidad de SIGHASH se elimina como efecto secundario.

A continuación, el gastador ejecuta dos rondas de resumen utilizando una estructura de firma Lamport de estilo HORS, seleccionando subconjuntos de firmas ficticias que alteran el sighash de la transacción a través de un mecanismo de Script heredado llamado FindAndDelete. Cada subconjunto produce una salida de hash diferente. El subconjunto que arroja una firma válida codificada en DER se convierte en el resumen de esa ronda. Revelar las preimágenes correspondientes en el testigo completa el gasto cuántico seguro.

La configuración recomendada, que Levy denomina Config A, se ajusta al límite de 201 códigos de operación y alcanza aproximadamente una resistencia a las preimágenes de 118 bits y una resistencia a las colisiones de 78 bits. Un atacante cuántico que ejecute el algoritmo de Grover contra esta configuración se enfrenta a un trabajo de aproximadamente 2 elevado a la potencia 69 para un segundo ataque de preimagen. El algoritmo de Shor no ofrece ninguna ventaja, ya que no quedan supuestos de curvas elípticas que romper. El cálculo fuera de cadena cuesta entre 75 y 150 dólares en tiempo de GPU en la nube por transacción, según los precios al contado actuales. El trabajo es extremadamente paralelo y, en las primeras pruebas, se completó en cuestión de horas en múltiples GPU. La granja de GPU solo gestiona cálculos públicos, incluyendo la recuperación de claves y el hash. Las preimágenes HORS privadas nunca salen del dispositivo seguro del gastador. Existen limitaciones reales. Las transacciones QSB son válidas según el consenso, pero no son estándar, ya que exceden las políticas de retransmisión predeterminadas. Requieren el envío directo a un grupo de minería que acepte transacciones no estándar, como a través del servicio Slipstream de Marathon. El esquema aún no cubre los canales de Lightning Network. El ensamblaje y la difusión completos en cadena aún están pendientes en la implementación de código abierto. Levy describe el esquema como una medida de último recurso, no como un sustituto general del uso estándar de Bitcoin. El cofundador de Starkware, Eli Ben-Sasson, respaldó públicamente el trabajo, afirmando que Bitcoin puede ser cuántico-seguro de inmediato. Dijo:

«ESTO ES ENORME. Bitcoin es a prueba de cuántica HOY MISMO. Incluso si apareciera un ordenador cuántico capaz de romper las firmas convencionales de Bitcoin, esto muestra una forma práctica de crear transacciones seguras con Bitcoin. ¡SIN CAMBIAR EL PROTOCOLO DE BITCOIN!».

Levy compartió el documento y el repositorio en X y reconoció a Robin Linus por su trabajo fundamental en Binohash y por una corrección clave que determinó la compensación final entre coste y seguridad. La comunidad se mostró muy satisfecha con el libro blanco, que se difundió ampliamente en las redes sociales. El experto en Taproot Eric Wall escribió en X:

«Starkware cuenta con algunos de los mejores hackers del planeta. Es maravilloso ver cómo los hackers utilizan sus habilidades para el bien».

El documento completo, el código CUDA acelerado por GPU, el pipeline de Python y los scripts completos de Bitcoin están disponibles en el repositorio de GitHub de Levy. La noticia llega tras el reciente prototipo destinado a proteger las carteras de Bitcoin del riesgo cuántico. Ese prototipo específico fue creado por el director técnico de Lightning Labs, Olaoluwa Osuntokun.

Qué significa esto para los titulares de bitcoins habituales

Para los titulares habituales de bitcoins (BTC), la conclusión práctica es sencilla. Hoy en día no existe ningún ordenador cuántico capaz de descifrar la criptografía de Bitcoin, y la mayoría de los investigadores sitúan esa amenaza al menos entre tres años y una década más adelante. Pero el reloj empieza a correr en el momento en que una clave pública aparece en la cadena de bloques, lo que ocurre cada vez que un usuario realiza un gasto desde una dirección.

El bitcoin que se encuentra en un monedero que nunca ha realizado una transacción de salida está menos expuesto. El bitcoin depositado en una dirección reutilizada o ya utilizada es otra historia. Cuando la computación cuántica alcance el umbral, esas claves públicas expuestas se convertirán en objetivos. Mover los fondos antes de que se cierre esa ventana es más importante que moverlos después.

'Algo Cambió:' Desarrollador Advierte que la Computación Cuántica Podría Romper Bitcoin en Tres Años

Hunter Beast, autor de BIP 360, advirtió sobre los avances en el campo de la computación cuántica que podrían poner en peligro al bitcoin. read more.

Leer ahora

'Algo Cambió:' Desarrollador Advierte que la Computación Cuántica Podría Romper Bitcoin en Tres Años

Hunter Beast, autor de BIP 360, advirtió sobre los avances en el campo de la computación cuántica que podrían poner en peligro al bitcoin. read more.

Leer ahora

'Algo Cambió:' Desarrollador Advierte que la Computación Cuántica Podría Romper Bitcoin en Tres Años

Leer ahoraHunter Beast, autor de BIP 360, advirtió sobre los avances en el campo de la computación cuántica que podrían poner en peligro al bitcoin. read more.

QSB aún no se incluye en ningún monedero para consumidores. Los usuarios no pueden abrir hoy un monedero estándar y activar una configuración a prueba de cuántica. Lo que Levy ha aportado es la prueba criptográfica de que el camino existe, construida a partir de reglas que ya están dentro de Bitcoin, con un coste en computación de GPU equivalente aproximadamente al precio de un billete de avión.

El trabajo que queda es de ingeniería, adopción y tiempo. Para una persona que posea BTC, lo que hay que hacer es sencillo: estar atento a la compatibilidad poscuántica de su proveedor de monedero, evitar reutilizar direcciones y trasladar los fondos a una dirección a prueba de computación cuántica cuando esa opción esté disponible en el software convencional. Las herramientas para proteger esos bitcoins se están desarrollando en este mismo momento.