Nick Johnson, un ingeniero de Ethereum Name Service (ENS) bien conocido, reveló una astuta campaña de phishing que se aprovechó de puntos débiles dentro del núcleo de Google, notablemente una falla reciente de OAuth que fue parcheada.

El Desarrollador Principal de ENS Revela un Fallo que Permite a los Estafadores Imitar Alertas Oficiales de Google

Google Bajas Defensas: Ingeniero de ENS Rastrea Explotación de Phishing

El esquema, según el testimonio de Johnson, comenzó con un correo electrónico persuasivo, aparentemente enviado por una alerta oficial de Google, alertando a los objetivos sobre una citación que demandaba los datos de su cuenta. Firmado con una clave DKIM genuina y originando del dominio oficial no-reply de Google, el aviso pasó los filtros de Gmail y se mezcló entre alertas legítimas.

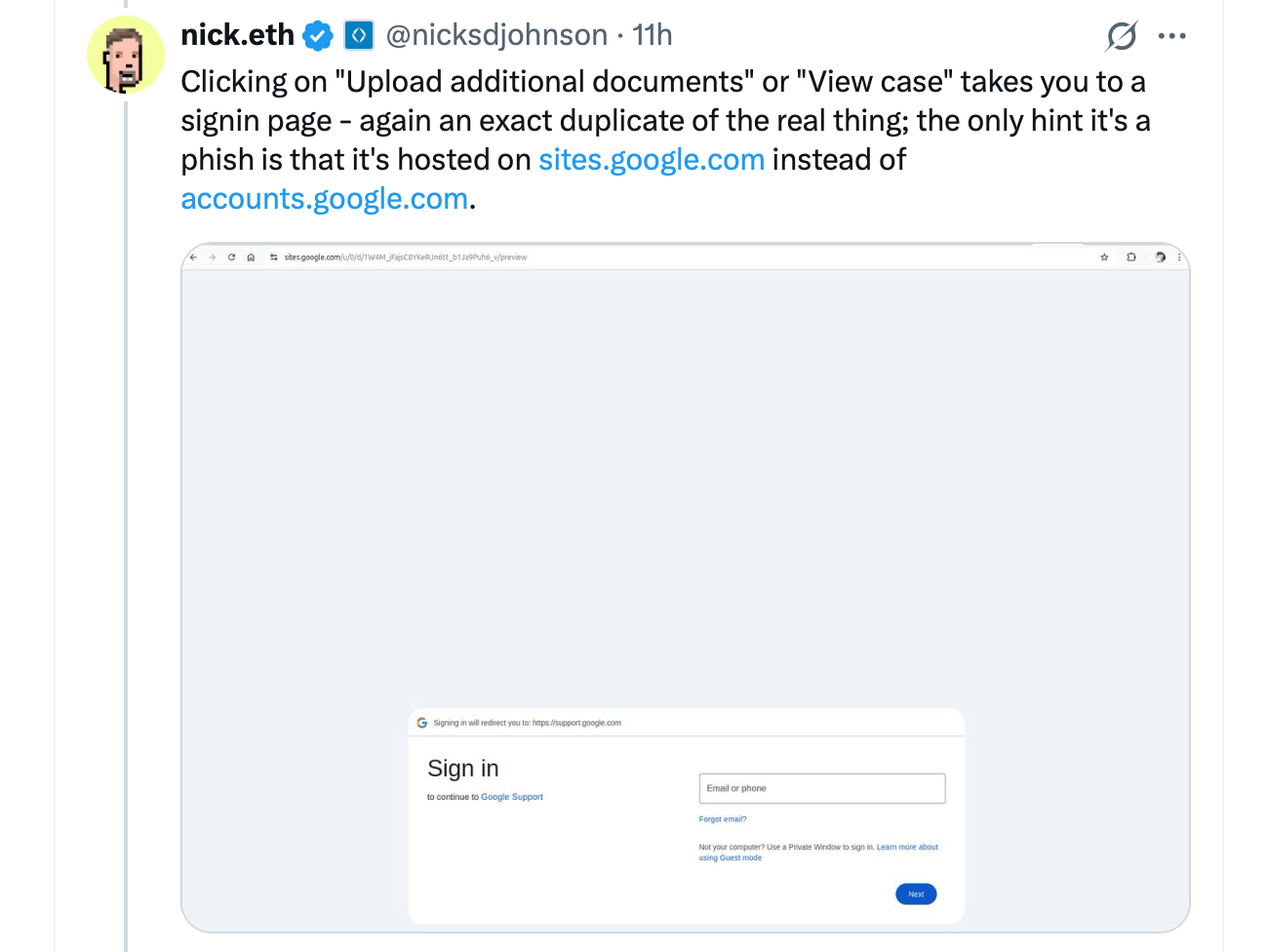

Johnson observó que su credibilidad fue aún más elevada por un hipervínculo de sites.google.com que conducía a un portal falso de soporte que imitaba la página de inicio de sesión de Google. El desarrollador notó que la artimaña se apoyaba en dos grietas: la tolerancia de Google Sites para scripts arbitrarios, lo que permitía a los criminales elaborar páginas para capturar credenciales, y la debilidad de OAuth.

Los atacantes registraron un nuevo dominio, abrieron una cuenta de Google y construyeron una aplicación OAuth cuyo nombre duplicaba el título del correo de phishing. Una vez que una víctima otorgaba acceso, Google generaba automáticamente un correo de alerta de seguridad—completamente firmado y legítimo—que los atacantes luego enviaban a su objetivo.

Johnson criticó a Google por inicialmente descartar el error como “funcionando según lo diseñado”, argumentando que la brecha representaba un peligro serio. La dependencia del portal falso en sites.google.com engañaba aún más a los usuarios porque el dominio confiable ocultaba intenciones hostiles. Las debilidades en el reporte de abusos de Google para Sites agravaron el problema, ralentizando los esfuerzos de eliminación.

Después de que aumentó la presión pública, Google cambió de postura y reconoció el problema. Johnson confirmó posteriormente que la empresa tecnológica planea remediar el defecto de OAuth. El episodio ilumina la creciente habilidad del phishing, explotando plataformas veneradas para pasar las defensas.

Los especialistas en seguridad imploran vigilancia, instando a los usuarios a cuestionar correspondencia legal inesperada y a verificar dos veces las URLs antes de ingresar credenciales. Google aún no ha emitido un comunicado público sobre la falla o su calendario de reparación. El caso expone la lucha más amplia contra el phishing mientras los adversarios cada vez más usan servicios de buena reputación como armas.