Die noch unveröffentlichte „Claude Mythos Preview“ von Anthropic hat eigenständig Tausende von Zero-Day-Sicherheitslücken mit hohem Schweregrad in allen gängigen Betriebssystemen und Webbrowsern identifiziert, was das Unternehmen dazu veranlasste, das „Project Glasswing“ ins Leben zu rufen – eine defensive Cybersicherheitskoalition, die mit KI-Nutzungsgutschriften im Wert von bis zu 100 Millionen US-Dollar unterstützt wird. Wichtige Erkenntnisse:

Vorschau auf „Claude Mythos“: Die unveröffentlichte KI von Anthropic hat Linux- und OpenBSD-Fehler aufgedeckt, die Menschen jahrzehntelang übersehen hatten

- Anthropics „Claude Mythos Preview“ erzielte bei Cybergym eine Punktzahl von 83,1 % und fand Tausende von Zero-Day-Schwachstellen in allen gängigen Betriebssystemen und Browsern.

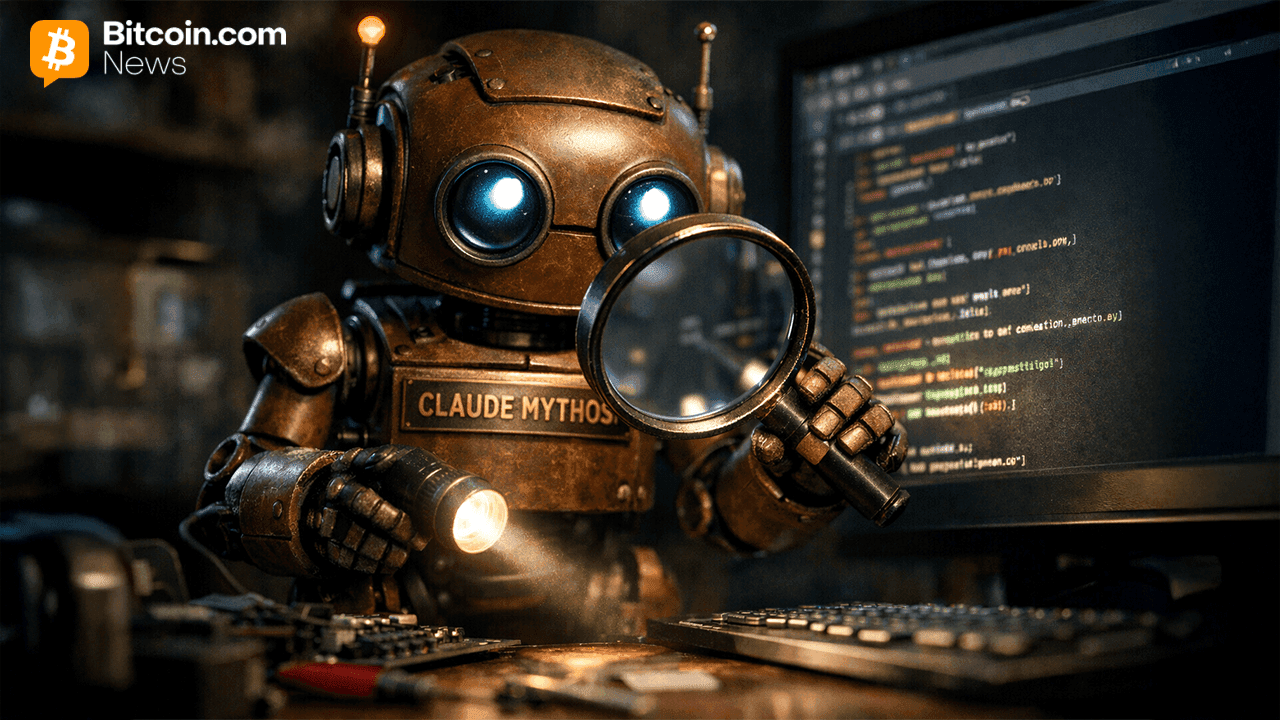

- Das Projekt Glasswing startete am 7. April 2026 mit 11 Gründungspartnern und bis zu 100 Millionen US-Dollar an Mythos-Nutzungsguthaben für Verteidiger.

- Eine 27 Jahre alte OpenBSD-Sicherheitslücke und ein 16 Jahre alter FFmpeg-Fehler überstanden Millionen automatisierter Tests, bis Mythos sie innerhalb weniger Stunden aufdeckte.

Claude Mythos AI erzielte 83 % bei Cybergym und fand kritische Schwachstellen in allen gängigen Browsern und Betriebssystemen

Das Modell, das Anthropic als den größten Leistungszuwachs eines einzelnen Modells in der Geschichte der Pionier-KI beschreibt, schloss das Training ab und wurde am 7. April 2026 öffentlich bekannt gegeben, nachdem Ende März interne Details durch ein falsch konfiguriertes Content-Management-System ans Licht gekommen waren, das rund 3.000 interne Dateien offenlegte.

Anthropic veröffentlicht die Claude Mythos Preview weder öffentlich noch über seine allgemeine API. Das Unternehmen beschränkte den Zugriff auf eine geprüfte Gruppe von Partnern, nachdem das Modell gezeigt hatte, dass es unbekannte Softwarefehler mit einer Geschwindigkeit und in einem Umfang aufdecken und ausnutzen kann, die sowohl menschliche Experten als auch frühere KI-Systeme übertreffen.

Bei Cybersicherheits-Benchmarks ist der Abstand zwischen Mythos und Claude Opus 4.6 kaum zu übersehen. Mythos erzielte bei Cybergym 83,1 % gegenüber 66,6 % für Opus 4.6 und 93,9 % gegenüber 80,8 % bei SWE-bench Verified. Bei SWE-bench Pro erzielte es 77,8 % gegenüber 53,4 % – ein Unterschied von 24 Prozentpunkten. Bei „Humanity’s Last Exam“ erreichte es ohne Hilfsmittel 56,8 %, verglichen mit 40,0 % beim Vorgängermodell. Das Modell benötigt kein spezifisches Training im Bereich Cybersicherheit, um diese Fehler zu finden. Seine Fortschritte beruhen auf allgemeinen Verbesserungen in den Bereichen Schlussfolgerung, mehrstufige Planung und autonomes agentisches Verhalten. Bei einer Ziel-Codebasis in einem isolierten Container liest es den Quellcode, bildet Hypothesen über Speicher-Sicherheitslücken, kompiliert und führt die Software aus, nutzt Debugger wie Address Sanitizer, ordnet Dateien nach der Wahrscheinlichkeit von Schwachstellen und erstellt validierte Fehlerberichte mit funktionierenden Proof-of-Concept-Exploits.

Einige dieser Exploits erforderten fast keine menschliche Anleitung. Tomshardware.com berichtet, dass eine 27 Jahre alte OpenBSD-TCP-SACK-Sicherheitslücke – ein subtiler Integer-Überlauf, der es einem Angreifer ermöglicht, jeden antwortenden Host durch das Erstellen bösartiger Pakete aus der Ferne zum Absturz zu bringen – nach etwa 1.000 Durchläufen mit Gesamtkosten von unter 20.000 US-Dollar autonom entdeckt wurde. Ein 16 Jahre alter FFmpeg-H.264-Fehler überstand mehr als fünf Millionen automatisierte Tests und mehrere Audits, bevor Mythos ihn entdeckte. Die Ergebnisse für Browser erregten besondere Aufmerksamkeit. Bei Tests der JavaScript-Engine von Firefox 147 erzeugte Mythos 181 vollständige Shell-Exploits und 29 Fälle von Registerkontrolle. Claude Opus 4.6 erzeugte zwei Shell-Exploits im gleichen Testsatz. Das Modell erstellte zudem funktionierende Ketten zur Privilegieneskalation im Linux-Kernel – von Benutzer zu Root auf Servern –, nachdem es 100 aktuelle CVEs auf 40 ausnutzbare Kandidaten gefiltert und mehr als die Hälfte davon erfolgreich ausgenutzt hatte. Menschliche Prüfer überprüften 198 der Schwachstellenberichte des Modells und stimmten in 89 % der Fälle mit dessen Schweregradbewertungen überein, wobei die Übereinstimmung innerhalb einer Schweregradstufe bei 98 % lag.

Projekt Glasswing

Weniger als 1 % der identifizierten Fehler wurden bisher vollständig behoben. Anthropic koordiniert die verantwortungsvolle Offenlegung, veröffentlicht kryptografische SHA-3-Verpflichtungen für nicht behobene Probleme und hält sich an einen Zeitplan von 90 plus 45 Tagen, bevor vollständige Details veröffentlicht werden. Der 17 Jahre alte FreeBSD-NFS-Server-Fehler CVE-2026-4747, der die Ausführung von Remote-Code ermöglicht und vollständigen, nicht authentifizierten Root-Zugriff gewährt, gehört zu den genannten Beispielen, die bereits offengelegt wurden.

Das zusammen mit dem Modell angekündigte Projekt Glasswing ist Anthropics Versuch, diese Fähigkeiten für Verteidigungszwecke einzusetzen, bevor ähnliche Tools allgemein verfügbar werden. Zu den Gründungspartnern gehören Amazon Web Services, Apple, Broadcom, Cisco, Crowdstrike, Google, JPMorganChase, die Linux Foundation, Microsoft, Nvidia und Palo Alto Networks. Der Zugang wird auf mehr als 40 weitere kritische Software-Organisationen ausgeweitet.

Anthropic hat 4 Millionen US-Dollar für Open-Source-Sicherheitsspenden zugesagt: 2,5 Millionen US-Dollar an Alpha-Omega über die OpenSSF via der Linux Foundation und 1,5 Millionen US-Dollar an die Apache Software Foundation.

Anthropic meldet AnthroPAC bei der FEC an – inmitten eines Streits mit dem Pentagon

Anthropic meldete am 3. April 2026 „AnthroPAC“ bei der FEC an und gründete damit im Vorfeld der auf KI ausgerichteten Zwischenwahlen sein erstes von Mitarbeitern finanziertes PAC. read more.

Jetzt lesen

Anthropic meldet AnthroPAC bei der FEC an – inmitten eines Streits mit dem Pentagon

Anthropic meldete am 3. April 2026 „AnthroPAC“ bei der FEC an und gründete damit im Vorfeld der auf KI ausgerichteten Zwischenwahlen sein erstes von Mitarbeitern finanziertes PAC. read more.

Jetzt lesen

Anthropic meldet AnthroPAC bei der FEC an – inmitten eines Streits mit dem Pentagon

Jetzt lesenAnthropic meldete am 3. April 2026 „AnthroPAC“ bei der FEC an und gründete damit im Vorfeld der auf KI ausgerichteten Zwischenwahlen sein erstes von Mitarbeitern finanziertes PAC. read more.

Das Unternehmen räumte ein, dass KI-Tools wie Mythos die Hürde für das Aufspüren und Ausnutzen von Schwachstellen senken, und wies auf kurzfristige Risiken durch staatliche Akteure – China, Iran, Nordkorea und Russland – sowie kriminelle Gruppen hin, falls sich ähnliche Fähigkeiten unkontrolliert verbreiten sollten. Es beschrieb eine Phase vorübergehender Turbulenzen, bevor Verteidiger die Technologie vollständig integrieren.

Anthropic erklärte, dass kommende Versionen von Claude Opus Sicherheitsvorkehrungen enthalten werden, um gefährliche Cybersicherheits-Ausgaben zu erkennen und zu blockieren, und plant die Einführung eines Cyber-Verifizierungs-Programms für geprüfte Sicherheitsexperten. Ein öffentlicher Bericht über die Ergebnisse der Partner und behobene Schwachstellen wird innerhalb von 90 Tagen erwartet.