Nick Johnson, ein bekannter Ethereum Name Service (ENS) Ingenieur, enthüllte eine raffinierte Phishing-Kampagne, die Schwachstellen im Rückgrat von Google ausnutzte, insbesondere eine kürzlich gepatchte OAuth-Schwachstelle.

ENS Lead-Entwickler enthüllt Schwachstelle, die es Phishern ermöglicht, offizielle Google-Warnungen zu imitieren

Googles Wachsamkeit gesenkt: ENS-Ingenieur verfolgt Phishing-Exploit

Laut Johnsons Zeugenaussage begann das Schema mit einer überzeugenden E-Mail, scheinbar versandt durch eine offizielle Google-Meldung, die die Betroffenen auf eine Vorladung hinwies, die ihre Kontodaten verlangte. Mit einem echten DKIM-Schlüssel signiert und von Googles offiziellem no-reply-Domain stammend, passierte die Benachrichtigung Gmails Filter und reihte sich unter legitime Warnungen ein.

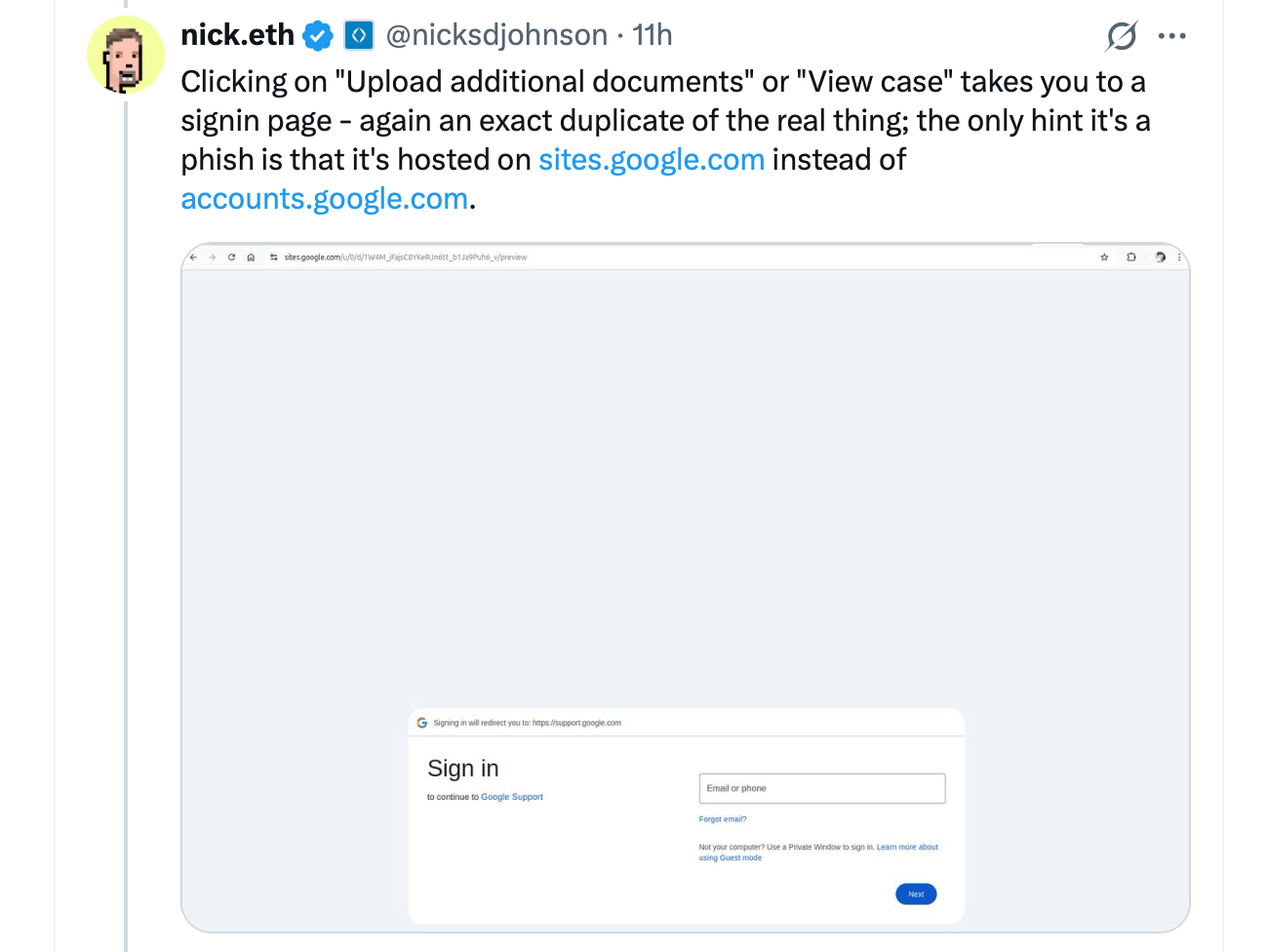

Johnson beobachtete, dass die Glaubwürdigkeit weiter erhöht wurde durch einen sites.google.com-Hyperlink, der zu einem gefälschten Support-Portal führte, das Googles Anmeldeseite nachahmte. Der Entwickler stellte fest, dass der Trick auf zwei Schwachstellen baute: die Toleranz von Google Sites für beliebige Skripte, die Kriminellen das Erstellen von Seiten zur Datenerfassung ermöglichte, und die OAuth-Schwachstelle.

Angreifer registrierten eine neue Domain, eröffneten ein Google-Konto und erstellten eine OAuth-Anwendung, deren Name mit dem Titel der Phishing-E-Mail übereinstimmte. Sobald ein Opfer den Zugriff gewährte, generierte Google automatisch eine Sicherheits-Warn-E-Mail—voll signiert und legitim—die die Angreifer dann an ihr Ziel weiterleiteten.

Johnson kritisierte Google dafür, den Fehler zunächst als „funktioniert wie vorgesehen“ abzutun, und argumentierte, dass die Sicherheitslücke eine erhebliche Gefahr darstellt. Die Abhängigkeit des gefälschten Portals von sites.google.com täuschte die Nutzer weiter, da die vertrauenswürdige Domain feindliche Absichten verschleierte. Schwächen in Googles Missbrauchsmeldung für Sites verschärften das Problem und verzögerten die Bemühungen um Entfernung.

Nachdem der öffentliche Druck zunahm, änderte Google seine Haltung und erkannte das Problem an. Johnson bestätigte später, dass das Technologieunternehmen plant, den OAuth-Mangel zu beheben. Die Episode beleuchtet die zunehmende Raffinesse von Phishing, bei der angesehene Plattformen ausgenutzt werden, um Verteidigungen zu umgehen.

Sicherheitsexperten fordern Wachsamkeit und drängen Nutzer, unerwartete rechtliche Korrespondenz zu hinterfragen und URLs doppelt zu überprüfen, bevor Anmeldeinformationen eingegeben werden. Google hat noch keine öffentliche Erklärung zu der Schwachstelle oder dem Zeitplan zur Behebung abgegeben. Der Fall zeigt den breiteren Kampf gegen Phishing, da Gegner zunehmend auf renommierte Dienste setzen.