Vor zwei Tagen hatte der Bybit-Angreifer die Kontrolle über 449,395.23 Ethereum (ETH), doch innerhalb eines 48-Stunden-Fensters verlagerte der Akteur 71,862.63 ETH—im Wert von 173 Millionen USD—über dezentrale Ledger.

Bybit bietet ein Kopfgeld von 140 Millionen Dollar in der riskanten Jagd auf mit Nordkorea verbundene Krypto-Banditen an.

Dieser Artikel wurde vor mehr als einem Jahr veröffentlicht. Einige Informationen sind möglicherweise nicht mehr aktuell.

Bybit startet Lazarusbounty.com

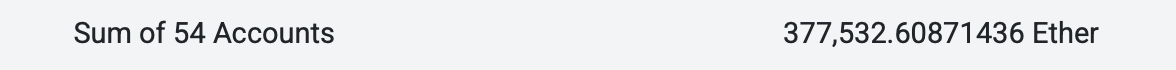

Inmitten eines Klimas der Krypto-Volatilität hat der Angreifer eine Welle von Ether-Transaktionen mit hohem Volumen orchestriert. Zum Beispiel verschwanden während der Erstellung dieser Analyse 91.75 ETH (227,149.24 USD) in eine unbekannte Wallet. Bitcoin.com News enthüllte erstmals am 23. Februar, dass die Bestände des Täters 449,395.23 ETH betrugen; aktuelle Daten zeigen einen auf 377,532.60 ETH geschrumpften Schatz, fragmentiert über 54 verschiedene Adressen.

Dies impliziert, dass die Entität—weitgehend der nordkoreanischen Lazarus Group zugeschrieben—71,862.63 ETH in den letzten Tagen liquidiert hat und einen verbleibenden Tresor im Wert von 915.16 Millionen USD hinterlässt. Etwa 35 Wallets beherbergen jeweils ungefähr 10,000 ETH, während andere fragmentierte Salden aufweisen: eine enthält 1,346 ETH, eine weitere 6,904.28 ETH, und eine dritte 8,048.85 ETH. Auffallend ist, dass einige Adressen, die zuvor 10,000 ETH beherbergten, nun kaum Spuren aufweisen, was auf eine strategische Umverteilung hinweist.

Zusätzlich bemerkte Arkham Intelligence am Dienstag, dass der Bybit-Hacker erneut mehr ETH in Bitcoin umwandelt. “Der Bybit-Hacker hat mindestens 6,2 Millionen USD des gestohlenen ETH über Thorchain zu BTC überbrückt. Sie tauschen auch ETH <> DAI über OKX Web3 Swap”, erklärte Arkham auf X.

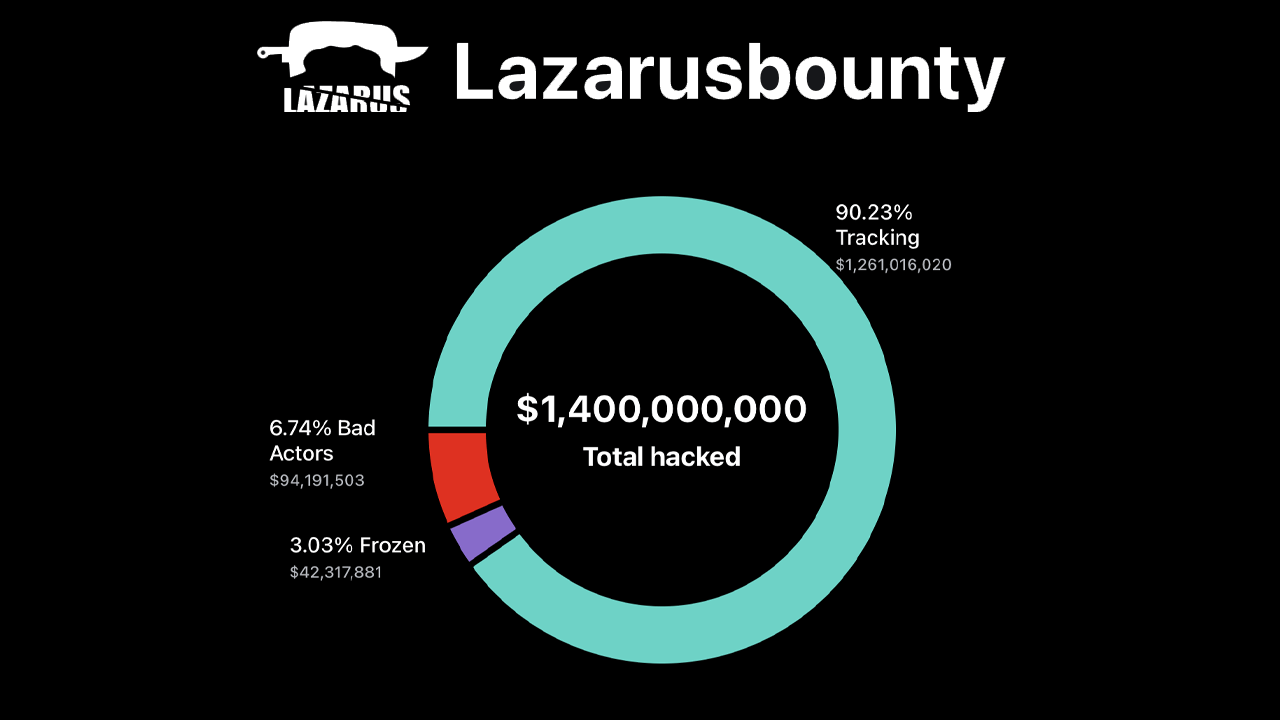

Bybit hat ein dediziertes Webportal enthüllt, das die digitalen Spuren der Angreifer katalogisiert, begleitet von einem lukrativen Anreiz für ethische White Hat Hacker, die bei der Immobilisierung der gestohlenen Vermögenswerte helfen. Die Plattform bietet eine atemberaubende Belohnung von 140,000,000 USD und verspricht eine sofortige Auszahlung „sobald die Mittel als eingefroren bestätigt werden,” gemäß der öffentlichen Erklärung der Börse.

Die Kopfgeldseite fügt hinzu:

Wir benötigen die Zusammenarbeit aller beteiligten Parteien, um entweder die Mittel einzufrieren oder Rückmeldungen über ihre Bewegungen vorzulegen, damit wir weiterverfolgen können. Die Reaktionszeit wird ab dem Moment gemessen, an dem die spezifische Transaktion der entsprechenden Partei gemeldet wird.

In einer Nachricht, die mit Bitcoin.com News geteilt wurde, teilte Bybit unserer Nachrichtenredaktion mit: „Der Start von Lazarusbounty.com sendet eine klare, unnachgiebige Botschaft: gestohlene Gelder werden nicht für illegale Zwecke toleriert. Diese Plattform dient als direkte Herausforderung für Cyberkriminelle—a Warnung, dass jeder Versuch, die Blockchain für illegale Zwecke zu nutzen, mit unermüdlicher, koordinierter Aktion begegnet wird. Mit diesem fünffachen Angriff fordert Bybit nicht nur Cyberkriminelle heraus, sondern setzt auch einen neuen Industriestandard. Anstatt darauf zu warten, dass Probleme eskalieren, übernimmt Bybit die Führung bei der Sicherung des Ökosystems und ruft jedes aufmerksame Community-Mitglied auf, diese Mission zu unterstützen.“

Zusätzlich zu den zuletzt bewegten Ether hatte gezeigt, wie der Hacker Mittel in Meme-Coin-Plattformen verlagert hatte, wie Pump.fun. Laut Bybit war Pump.fun hilfreich beim Blockieren dieser Art von Aktion. Bybit schrieb auf X:

Dank an [Lily Liu] und das [Pump.fun] Team für schnelles Handeln, um ein auf Solana basierendes Token zu blockieren und zu entfernen, dessen Ersteller möglicherweise mit Hackergruppen verbunden ist, um die Sicherheit des Ökosystems zu gewährleisten. Dies ist ein gutes Beispiel für proaktive Sicherheit in Aktion.