En Bitcoin-forsker og en ledende medarbejder hos Starkware offentliggjorde i denne uge et fungerende koncept, der allerede i dag gør nye Bitcoin-transaktioner kvantesikre ved udelukkende at anvende regler, der har været en del af protokollen i årevis.

Ingen ændringer af konsensus nødvendige: Starkwares CPO udvikler kvantesikre Bitcoin-transaktioner ud fra eksisterende regler

Hovedpunkter:

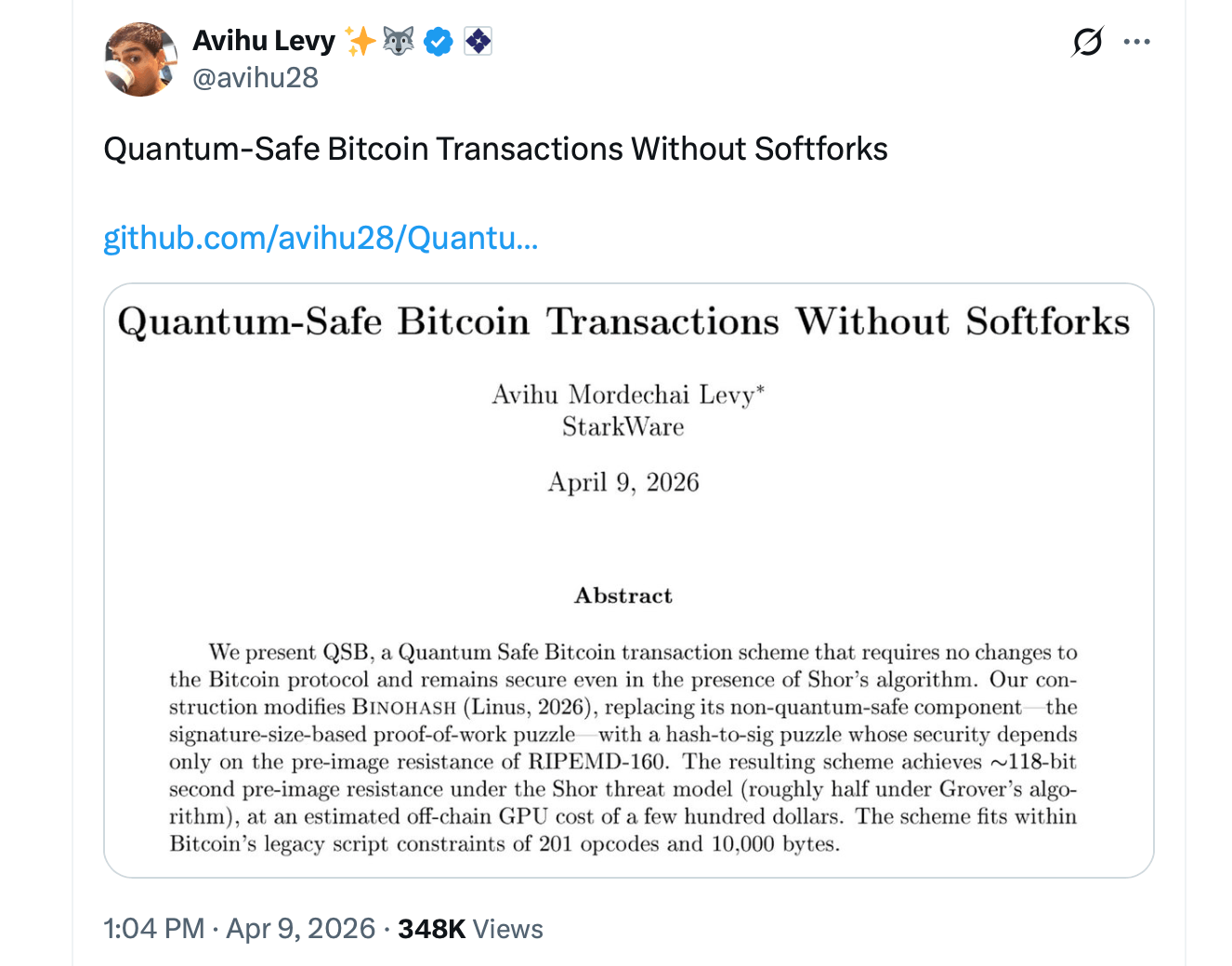

- Starkwares CPO, Avihu Levy, offentliggjorde QSB den 9. april 2026, hvilket muliggør kvantesikre bitcoin-transaktioner uden ændringer i protokollen.

- Levys model koster 75 til 150 dollar i GPU-regnekraft pr. transaktion og opnår en modstandsdygtighed på ca. 118 bit mod kvanteangreb.

- QSB er den første kendte løsning, der sikrer live bitcoin-transaktioner mod Shors algoritme ved udelukkende at bruge Bitcoins eksisterende, gamle Script-regler.

Hvordan en Starkware-direktør indbyggede kvantebestandighed i Bitcoin uden at røre ved protokollen

Avihu Levy, produktchef hos Starkware og medforfatter til BIP-360, udgav en fuldstændig forskningsartikel og open source-implementering den 9. april 2026. Ordningen hedder Quantum Safe Bitcoin, eller QSB. Den kræver ingen softfork, ingen koordinering i fællesskabet og ingen nye opkoder. Den kører udelukkende inden for Bitcoins eksisterende legacy Script-begrænsninger på 201 opkoder og 10.000 bytes.

Den trussel, som QSB adresserer, er specifik. Bitcoins primære signaturordning, ECDSA over den elliptiske kurve secp256k1, kan fuldt ud brydes af Shors algoritme på en tilstrækkelig kraftig kvantecomputer. En angriber med denne kapacitet kunne gendanne private nøgler fra enhver eksponeret offentlig nøgle, forfalske signaturer og omdirigere midler. P2PK-outputs, legacy-adresser og Taproot-keyspend-stier er alle i fare i det øjeblik, en offentlig nøgle vises på blockchainen.

Levys skema bryder denne afhængighed på transaktionsniveau. I stedet for at stole på elliptiske kurvers hårdhed bygger QSB sikkerheden på præ-billedmodstanden i RIPEMD-160, en hashfunktion, som kvantecomputere kun kan angribe med Grovers algoritme, hvilket giver en kvadratisk hastighedsforøgelse snarere end en total nedbrydning. En 160-bit hash bevarer ca. 80 bit præ-billedmodstand mod en kvanteangriber, hvilket giver en komfortabel margin.

Konstruktionen modificerer en tidligere metode kaldet Binohash, udviklet af Robin Linus, og løser to problemer, der gjorde Binohash usikker mod kvanteangreb. Det første var et proof-of-work (PoW)-puslespil i signaturstørrelse, der var afhængigt af at finde små elliptiske kurve-r-værdier, noget som Shors algoritme let kan bryde. Det andet var en uafklaret sårbarhed i sighash-flagget, der kunne give en angriber mulighed for at genbruge en gyldig puslespilssignatur på tværs af forskellige transaktioner.

Udskiftning af puslespillet med signaturstørrelse

QSB erstatter puslespillet med signaturstørrelse med det, Levy kalder et hash-til-sig-puslespil. Brugeren gentager transaktionsparametrene, indtil RIPEMD-160-hash af en transaktionsafledt offentlig nøgle producerer en gyldig DER-kodet ECDSA-signatur. Den begivenhed forekommer med en sandsynlighed på cirka 1 ud af 70 billioner. Da puslespillet bruger et hardkodet SIGHASH_ALL-flag, elimineres sighash-sårbarheden som en bivirkning.

Brugeren kører derefter to digest-runder ved hjælp af en Lamport-signaturstruktur i HORS-stil, hvor der vælges delmængder af dummy-signaturer, der ændrer transaktionens sighash via en ældre Script-mekanisme kaldet FindAndDelete. Hver delmængde producerer en anden hash-output. Den delmængde, der giver en gyldig DER-kodet signatur, bliver digestet for den runde. Afsløring af de tilsvarende præ-billeder i vidnet fuldender den kvantesikre udgift.

Den anbefalede konfiguration, som Levy kalder Config A, passer inden for grænsen på 201 opkoder og opnår cirka 118-bit præ-billedmodstand og 78-bit kollisionsmodstand. En kvanteangriber, der kører Grovers algoritme mod denne konfiguration, står over for cirka 2 til den 69. potens arbejde for et andet præ-billedangreb. Shors algoritme giver slet ingen fordel, da der ikke er nogen antagelser om elliptiske kurver tilbage at bryde.

Off-chain-beregninger koster mellem 75 og 150 dollars i cloud-GPU-tid pr. transaktion til de nuværende spotpriser. Arbejdet er utroligt parallelt og blev i de tidlige tests afsluttet på få timer på tværs af flere GPU'er. GPU-farmen håndterer kun offentlige beregninger, herunder nøglegendannelse og hashing. Private HORS-præbilleder forlader aldrig brugerens sikre enhed.

Der er reelle begrænsninger. QSB-transaktioner er konsensusgyldige, men ikke-standardiserede, og overskrider standardrelæpolitikker. De kræver direkte indsendelse til en minedriftpulje, der accepterer ikke-standardiserede transaktioner, f.eks. via Marathons Slipstream-tjeneste. Ordningen dækker endnu ikke Lightning Network-kanaler. Fuld on-chain-samling og -udsendelse afventer stadig i open source-implementeringen. Levy beskriver ordningen som en sidste udvej, ikke en generel erstatning for standardbrug af Bitcoin.

Starkwares medstifter Eli Ben-Sasson støttede offentligt arbejdet og erklærede, at Bitcoin kan gøres kvantesikker med det samme. Han sagde:

"DETTE ER KÆMPESTORT. Bitcoin er kvantesikker I DAG. Selv hvis der dukkede en kvantecomputer op, en der bryder de konventionelle Bitcoin-signaturer, viser det en praktisk måde at skabe sikre Bitcoin-transaktioner på. UDEN ÆNDRINGER I BITCOIN-PROTOKOLLEN!"

Levy delte artiklen og arkivet på X og takkede Robin Linus for det grundlæggende arbejde med Binohash og for en vigtig rettelse, der formede den endelige afvejning mellem omkostninger og sikkerhed. Fællesskabet var meget tilfreds med hvidbogen, da den blev delt bredt på sociale medier. Taproot Wizard Eric Wall skrev på X:

"Starkware har nogle af de bedste hackere på kloden. Det er smukt at se, når hackere bruger deres evner til noget godt."

Den fulde artikel, GPU-accelereret CUDA-kode, Python-pipeline og komplette Bitcoin-scripts er tilgængelige på Levys GitHub-repository. Nyheden følger den nylige prototype, der har til formål at sikre bitcoin-tegnebøger mod kvante-risiko. Den specifikke prototype blev skabt af Lightning Labs' CTO Olaoluwa Osuntokun.

Hvad dette betyder for almindelige Bitcoin-indehavere

For almindelige bitcoin (BTC)-indehavere er den praktiske konklusion ligetil. Der findes i dag ingen kvantecomputer, der er i stand til at bryde Bitcoins kryptografi, og de fleste forskere vurderer, at denne trussel først vil opstå om mindst tre år til et årti. Men uret begynder at tikke i det øjeblik, en offentlig nøgle vises på blockchainen, hvilket sker hver gang en bruger foretager en udgående transaktion fra en adresse.

Bitcoin, der ligger i en tegnebog, der aldrig har foretaget en udgående transaktion, er mindre udsat. Bitcoin, der er placeret på en genbrugt eller allerede brugt adresse, er en anden historie. Når kvantecomputere når tærsklen, bliver disse udsatte offentlige nøgler mål. Det er vigtigere at flytte midler, før dette vindue lukkes, end at flytte dem bagefter.

'Noget har ændret sig:' Udvikler advarer om, at kvantecomputering kan bryde Bitcoin inden for tre år

Hunter Beast, forfatter af BIP 360, advarede om fremskridt inden for kvantecomputering, der potentielt kunne bringe bitcoin i fare. read more.

Læs nu

'Noget har ændret sig:' Udvikler advarer om, at kvantecomputering kan bryde Bitcoin inden for tre år

Hunter Beast, forfatter af BIP 360, advarede om fremskridt inden for kvantecomputering, der potentielt kunne bringe bitcoin i fare. read more.

Læs nu

'Noget har ændret sig:' Udvikler advarer om, at kvantecomputering kan bryde Bitcoin inden for tre år

Læs nuHunter Beast, forfatter af BIP 360, advarede om fremskridt inden for kvantecomputering, der potentielt kunne bringe bitcoin i fare. read more.

QSB leveres endnu ikke i nogen forbrugertegnebøger. Brugere kan ikke i dag åbne en standardtegnebog og aktivere en kvantesikker indstilling. Det, Levy har leveret, er det kryptografiske bevis på, at vejen findes, bygget på regler, der allerede findes i Bitcoin, og som koster omtrent det samme som en flybillet i GPU-regnekraft.

Det resterende arbejde er teknik, implementering og tid. For en person, der ejer BTC, er handlingsplanen enkel: hold øje med post-kvanteunderstøttelse fra din tegnebogsudbyder, undgå at genbruge adresser, og flyt midler til en kvantesikker adresse, når denne mulighed bliver tilgængelig i mainstream-software. Værktøjerne til at beskytte den bitcoin udvikles lige nu.